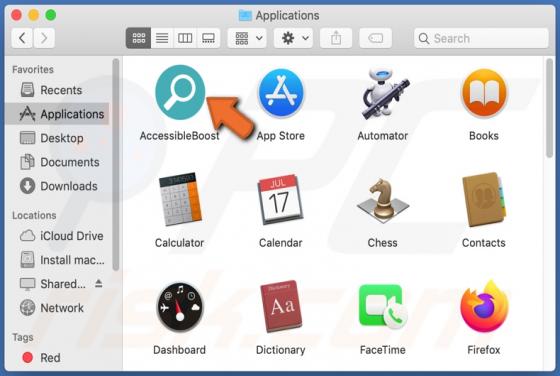

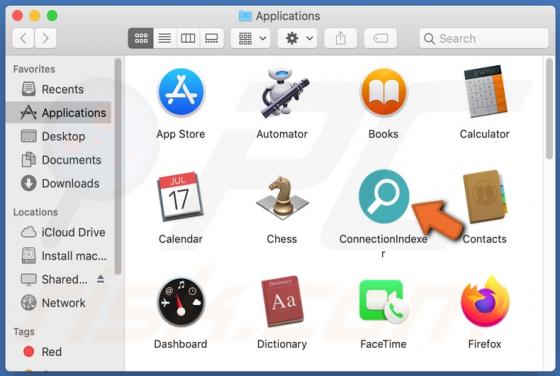

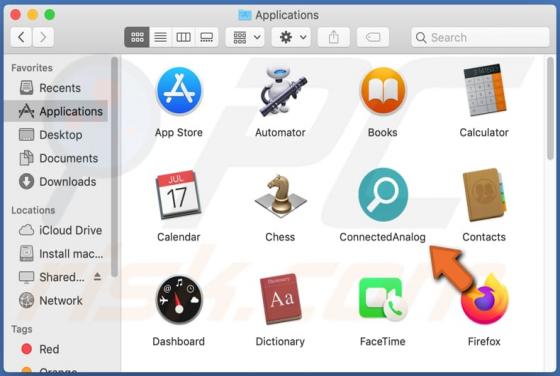

Adware ConnectedAnalog (Mac)

ConnectedAnalog została zaprojektowana do działania jako adware i porywacz przeglądarki - prezentuje użytkownikom reklamy i zmienia niektóre ustawienia przeglądarki na adres fałszywej wyszukiwarki. Badania pokazują, że ta aplikacja jest przeznaczona do promowania adresu 0yrvtrh.com. Innym prob