Jak uniknąć zostania oszukanym przez oszustwo seksualne na witrynie?

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Uniknij zostania oszukanym przez witrynę oszustwa seksualnego

Czym jest witryna oszustwa seksualnego?

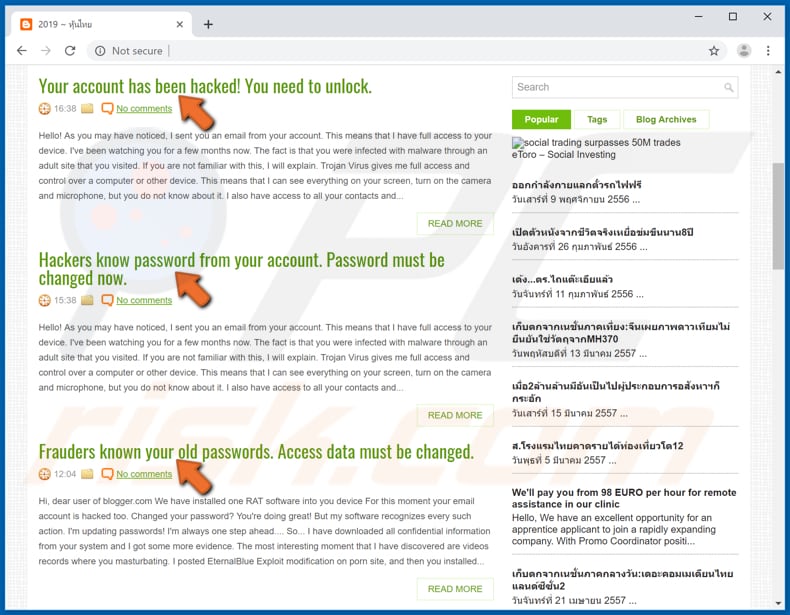

Zazwyczaj oszuści rozpowszechniają oszustwa seksualne za pośrednictwem poczty elektronicznej. Jednak w tym przypadku używają porwanych kont WordPress i Blogger, aby publikować te oszukańcze wiadomości na pierwszych stronach różnych stron internetowych. Po odwiedzeniu, strony te pokazują posty informujące, że komputer odwiedzającego został zaatakowany przez hakera, a jego kamera została użyta do nagrania filmu, na którym można zobaczyć odwiedzającego oglądającego film na stronie dla dorosłych. Oszuści stojący za tymi oszustwami próbują nakłonić ludzi do zapłacenia im pieniędzy, twierdząc, że rozpowszechnią nagrany film, jeśli nie otrzymają określonej kwoty. Zdecydowanie zalecamy, aby nie ufać takim oszustwom, nawet jeśli są one publikowane na legalnych stronach blogowych (takich jak porwane strony WebPress i Blogger) lub gdziekolwiek indziej.

Tekst tych oszustw związanych z seksem może być inny (kilka przykładów takich oszustw jest podanych poniżej), jednak oszuści używają ich w tym samym celu: wyłudzenia pieniędzy od niczego niepodejrzewających osób. Oszuści twierdzą, że komputer użytkownika został zainfekowany malware, które umożliwiło mu dostęp do kamery komputera i nagranie wideo (lub robienie zdjęć) użytkownikowi, gdy odwiedzał on witrynę dla dorosłych i/lub oglądał wideo dla dorosłych. Dość często twierdzą, że zainstalowano również malware do nagrywania ekranu i dostępu do mikrofonu. Tak czy inaczej, oszuści grożą, że wyślą nagrany materiał kompromitujący do kontaktów użytkownika, przyjaciół i/lub rozpowszechnią go w Internecie, jeśli nie otrzymają pewnej kwoty pieniędzy (zwykle w kryptowalucie). W naszych przykładach proszą o około 700 $. Jeśli takie oszustwa są wyświetlane na legalnych stronach, takich jak WordPress, Blogger itp., istnieje wysokie prawdopodobieństwo, że konto innego użytkownika zostało porwane i wykorzystane w nieuczciwych celach. Jak wspomnieliśmy na początku, oszuści często rozpowszechniają również oszustwa związane z seksualizacją za pośrednictwem poczty elektronicznej. W ten czy inny sposób takich oszustwom nigdy nie należy ufać. Zainteresowani użytkownicy otrzymują wiele informacji zwrotnych na temat tego rodzaju oszustw e-mail.

Otrzymujemy wiele wiadomości od użytkowników zainteresowanych tym fałszywym e-mailem. Oto najpopularniejsze pytanie, które otrzymujemy:

Pyt.: Witajcie pcrisk.com, otrzymałem e-mail z informacją, że mój komputer został zhakowany i mają ze mną film. Teraz żądają okupu w Bitcoinach. Myślę, że to musi być prawda, ponieważ podali moje prawdziwe imię i hasło w e-mailu. Co powinienem zrobić?

Odp.: Nie przejmuj się tym e-mailem. Ani hakerzy, ani cyberprzestępcy nie zinfiltrowali/nie zhakowali twojego komputera i nie mają wideo, na którym oglądasz pornografię. Po prostu zignoruj wiadomość i nie wysyłaj żadnych Bitcoinów. Twój adres e-mail, imię i hasło zostały prawdopodobnie skradzione z zaatakowanej witryny, takiej jak Yahoo (te naruszenia witryny są częste). Jeśli jesteś zaniepokojony, możesz sprawdzić, czy twoje konta zostały naruszone, odwiedzając witrynę haveibeenpwned.

| Nazwa | Witryna oszustwa seksualnego |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywa obietnica | Oszuści twierdzą, że zainfekowali komputer ofiary malware, które pozwoliło im nagrać kompromitujące filmy lub podobne zdjęcia. |

| Przykładny adresów kryptowalutowych posiadanych przez cyberprzestępców | 158r99HsERpiBqWg3w2FCPHbUfkXG8Zxsd, 13nsNBfoVwXDHY4puRD1AHjARbomKhsxEL, 3G8a83Y6HgzuyMV4SW4TvBJGyr7Cp2mL3Q, 1MeSv4fBS9BPEV5N5oySxDqnR2JLbchqF9, 1DJakk2a9Z18NMRo4Z8TV6eWu1NvWP5UCW, 15yF8WkUg8PRjJehYW4tGdqcyzc4z7dScM, 1N6dubqFmnyQ2qDWvi32ppVbc3kKMTYcGW |

| Wysokość okupu | W tych przykładach oszuści żądają zapłaty około 700 $. |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, straty pieniężne, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Więcej przykładów oszustw tego typu to "Jeanson J. Ancheta Email Scam", "WannaCry Hacker Group Email Scam" i "The Last Time You Visited A Porn Website Email Scam". Wszystkie z nich łączy to, że stojący za nimi oszuści twierdzą, że nagrali kompromitujące wideo lub zrobili zdjęcie i rozpowszechnią je, jeśli nie otrzymają zapłaty. Warto wspomnieć, że cyberprzestępcy często wykorzystują e-maile, aby nakłonić ludzi do zainstalowania malware. Dołączają złośliwy plik i mają nadzieję, że odbiorcy go otworzą. Po otwarciu instaluje on malware wysokiego ryzyka. Niektóre przykłady szkodliwych programów rozpowszechnianych za pośrednictwem kampanii spamowych to TrickBot, LokiBot, Emotet i FormBook.

W jaki sposób kampanie spamowe infekują komputery?

Systemy operacyjne mogą zostać zainfekowane za pośrednictwem e-maili tylko wtedy, gdy ludzie otwierają załączone złośliwe pliki lub pliki, które są pobierane za pośrednictwem zawartych w nich linków. Zwykle cyberprzestępcy dołączają pliki, takie jak dokumenty PDF Microsoft Office, pliki JavaScript, pliki wykonywalne (takie jak .exe) i pliki archiwów (ZIP, RAR itp.). Na przykład, gdy odbiorca otwiera złośliwy dokument MS Office, prosi o pozwolenie na włączenie edycji (polecenia makr). Jeśli takie zezwolenie zostanie udzielone, wówczas dokument ten instaluje malware. Tak czy inaczej, żaden z plików dołączonych do e-maili wysyłanych od cyberprzestępców nie może zainfekować systemów, jeśli odbiorcy go nie otworzą.

Jak uniknąć instalacji malware?

Linki internetowe lub załączniki zawarte w nieistotnych e-mailach wysyłanych z podejrzanych i/lub nieznanych adresów nie powinny być otwierane. Warto wspomnieć, że cyberprzestępcy zwykle prezentują je jako oficjalne, ważne itp. Ponadto zalecamy pobieranie oprogramowania wyłącznie z oficjalnych witryn i za pośrednictwem bezpośrednich linków do pobierania. Nie należy ufać ani korzystać z programów pobierania (i instalacji) stron trzecich, sieci peer-to-peer, takich jak klienci torrent, eMule, podejrzanych stron i innych podobnych kanałów. Często są używane jako narzędzia do dystrybucji złośliwego oprogramowania. Ważne jest również aktualizowanie zainstalowanych programów i systemu operacyjnego. Należy to jednak zrobić za pomocą wbudowanych funkcji lub narzędzi dostarczonych przez oficjalnego programistę. To samo dotyczy aktywacji oprogramowania. Zewnętrzne „aktywatory" (narzędzia do „łamania") nie są legalne i często infekują systemy, instalując malware. Na koniec zalecamy zainstalowanie sprawdzonego oprogramowania antywirusowego lub antyspyware na komputerze, aktualizowanie go i regularne skanowanie systemu. Jeśli już otworzyłeś złośliwe załączniki, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące malware.

Przykłady oszukańczych wiadomości seksualnych opublikowanych na różnych stronach blogera:

Przykłady wiadomości oszustwa seksualnego opublikowanych na różnych porwanych witrynach WordPress:

Przykłady wiadomości oszustwa seksualnego opublikowanych na różnych porwanych witrynach:

Przykład 1:

Tytuł: Twoje konto jest używane przez inną osobę!

Cześć, drogi użytkowniku blogger.com

Zainstalowaliśmy na twoim urządzeniu oprogramowanie RAT

W tym momencie włamano się również na twoje konto e-mail.

Znam twoje hasło. Zalogowałem się na twoje konto i z niego napisałem do ciebie tę wiadomość.

Zmieniłeś hasło? Radzisz sobie świetnie!

Ale moje oprogramowanie rozpoznaje każde takie działanie. Aktualizuję hasła!

Jestem zawsze o krok do przodu....

Więc ... Pobrałem wszystkie poufne informacje z twojego systemu i zdobyłem więcej dowodów.

Najbardziej interesującym momentem, który odkryłem, są nagrania wideo, na których się masturbujesz.

Zamieściłem modyfikację EternalBlue Exploit na stronie porno, a następnie zainstalowałeś mój złośliwy kod (trojan) w twoim systemie operacyjnym.

Po kliknięciu przycisku Odtwórz na filmach porno, mój trojan został pobrany na twoje urządzenie.

Po instalacji kamera przednia nagrywa wideo za każdym razem, gdy się masturbujesz, a ponadto oprogramowanie jest synchronizowane z wybranym wideo.

W tej chwili oprogramowanie zebrało wszystkie dane kontaktowe z sieci społecznościowych i adresów e-mail.

Jeśli chcesz usunąć wszystkie zebrane dane i filmy, wyślij mi 725 $ w BTC (kryptowalucie).

To jest mój portfel Bitcoin: 158r99HsERpiBqWg3w2FCPHbUfkXG8Zxsd

Masz 48 godzin po przeczytaniu tej wiadomości.

Po twojej transakcji usunę wszystkie twoje dane.

W przeciwnym razie wyślę wideo z loteriami do wszystkich twoich kolegów, przyjaciół i krewnych!!!

P.S. Nie odpowiadaj na tego e-maila. Jest to niemożliwe (adres nadawcy to twój adres).

I odtąd bądź bardziej ostrożny!

Odwiedzaj wyłącznie bezpieczne strony!

Pa pa..

Przykład 2:

Tytuł: Informacja o bezpieczeństwie. Ktoś ma dostęp do twojego systemu.

Witaj!

Jak zapewne zauważyłeś, wysłałem ci e-mail z twojego konta.

Oznacza to, że mam pełny dostęp do twojego urządzenia.

Obserwuję cię od kilku miesięcy.

Faktem jest, że zostałeś zainfekowany złośliwym oprogramowaniem za pośrednictwem odwiedzanej witryny dla dorosłych.

Jeśli nie znasz tego, wyjaśnię.

Trojan Virus zapewnia mi pełny dostęp i kontrolę nad komputerem lub innym urządzeniem.

Oznacza to, że widzę wszystko na twoim ekranie, włączam kamerę i mikrofon, ale ty nie wiesz o tym.

Mam również dostęp do wszystkich twoich kontaktów i całej korespondencji.

Dlaczego twój program antywirusowy nie wykrył złośliwego oprogramowania?

Odpowiedź: Moje złośliwe oprogramowanie korzysta ze sterownika. Aktualizuję jego sygnatury co 4 godziny, aby twój program antywirusowy był cichy.

Zrobiłem film pokazujący, jak się satysfakcjonujesz w lewej połowie ekranu, a w prawej połowie widać wideo, które oglądałeś.

Jednym kliknięciem myszy mogę wysłać ten film do wszystkich twoich e-maili i kontaktów w sieciach społecznościowych.

Mogę również wysłać dostęp do całej korespondencji e-mail i komunikatorów, których używasz.

Jeśli chcesz temu zapobiec, przelej kwotę 702 $ na mój adres Bitcoin (jeśli nie wiesz jak to zrobić, wpisz w Google: „Kup Bitcoin").

Mój adres Bitcoin (portfel BTC) to: 13nsNBfoVwXDHY4puRD1AHjARbomKhsxEL

Po otrzymaniu płatności usunę film i nigdy więcej o mnie nie usłyszysz.

Daję ci 50 godzin (więcej niż 2 dni) na zapłatę.

Mam powiadomienie o przeczytaniu tej wiadomości, a minutnik zadziała, gdy zobaczysz tę wiadomość.

Złożenie skargi gdzieś nie ma sensu, ponieważ tego adresu e-mail nie można śledzić tak jak mojego adresu Bitcoin.

Nie popełniam błędów.

Jeśli stwierdzę, że udostępniłeś tę wiadomość komuś innemu, wideo zostanie natychmiast rozpowszechnione.

Pozdrawiam!

Przykład 3:

Tytuł: Możemy się dogadać

Witaj!

Mam dla ciebie bardzo złe wieści.

25.02.2019 - w tym dniu porwałem twój system operacyjny i uzyskałem pełny dostęp do twojego konta ********

Możesz zmienić hasło, tak ... Ale moje złośliwe oprogramowanie za każdym razem je przechwyci.

Jak to zrobiłem:

W oprogramowaniu routera, przez który byłeś online, była luka.

Właśnie zhakowałem ten router i umieściłem na nim mój złośliwy kod.

Po przejściu do trybu online mój trojan został zainstalowany w systemie operacyjnym twojego urządzenia.

Następnie wykonałem pełny zrzut twojego dysku (mam całą twoją książkę adresową, historię przeglądania stron, wszystkie pliki, numery telefonów i adresy wszystkich twoich kontaktów).

Miesiąc temu chciałem zablokować twoje urządzenie i poprosić o niezbyt dużą ilość BTC do odblokowania.

Ale spojrzałem na strony, które regularnie odwiedzasz i byłem zszokowany tym, co zobaczyłem!!!

Mówię o witrynach dla dorosłych.

Chcę powiedzieć - jesteś DUŻYM zboczeńcem. Twoja fantazja została przesunięta daleko od normalnego kursu!

I mam pomysł ...

Zrobiłem zrzut ekranu z witryn dla dorosłych, w których dobrze się bawisz (rozumiesz, o co chodzi, co?).

Następnie zrobiłem zrzut ekranu twoich zabaw (za pomocą kamery twojego urządzenia) i skleiłem je razem.

Wyszło niesamowicie! Jesteś taki spektakularny!

Wiem, że nie chcesz pokazywać tych zrzutów ekranu znajomym, krewnym lub współpracownikom.

Myślę, że 750 $ to bardzo, bardzo mała kwota za moje milczenie.

Poza tym szpiegowałem cię tak długo, spędzając dużo czasu!

Zapłać WYŁĄCZNIE w Bitcoinach!

Mój portfel BTC: 1MeSv4fBS9BPEV5N5oySxDqnR2JLbchqF9

Nie wiesz, jak korzystać z Bitcoinów?

Wpisz zapytanie w dowolnej wyszukiwarce: „jak zasilić portfel btc".

To bardzo proste

Daję ci na tę płatność dwa dni (48 godzin).

Jak tylko ta wiadomość zostanie otworzona, minutnik zadziała.

Po dokonaniu płatności mój wirus i brudne zrzuty ekranu z twoimi przyjemnościami automatycznie się zniszczą.

Jeśli nie otrzymam od ciebie określonej kwoty, twoje urządzenie zostanie zablokowane, a wszystkie twoje kontakty otrzymają zrzuty ekranu z twoimi „przyjemnościami".

Mam nadzieję, że rozumiesz swoją sytuację.

- Nie próbuj znaleźć ani niszczyć mojego wirusa! (Wszystkie twoje dane, pliki i zrzuty ekranu są już przesłane na zdalny serwer)

- Nie próbuj się ze mną skontaktować (to niemożliwe, adres nadawcy został wygenerowany losowo)

- Żadne usługi bezpieczeństwa nie pomogą; sformatowanie dysku lub zniszczenie urządzenia nie pomoże, ponieważ dane znajdują się już na zdalnym serwerze.

P.S. Nie jesteś moją jedyną ofiarą. Gwarantuję ci, że nie będę ci przeszkadzać po dokonaniu płatności!

To słowo honoru hakera

Regularnie aktualizuj programy antywirusowe w przyszłości. W ten sposób nie będziesz już w podobnej sytuacji.

Nie bądź na mnie zły! Po prostu wykonuję swoją pracę.

Miłego dnia!

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest witryna oszustwa seksualnego?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję