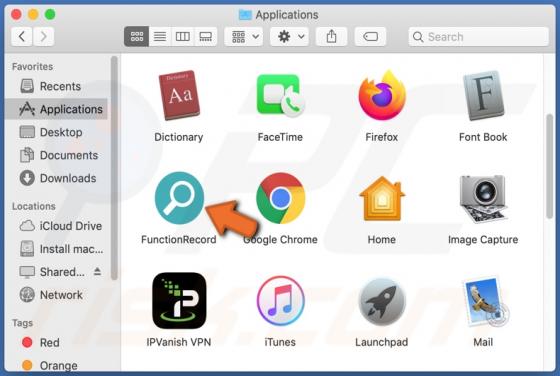

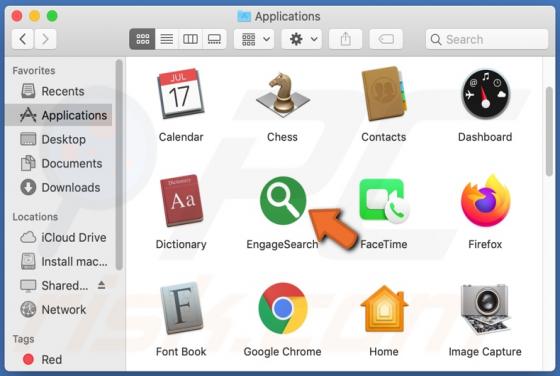

Adware EngageSearch (Mac)

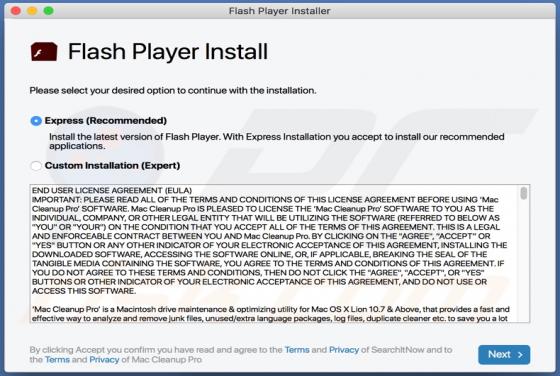

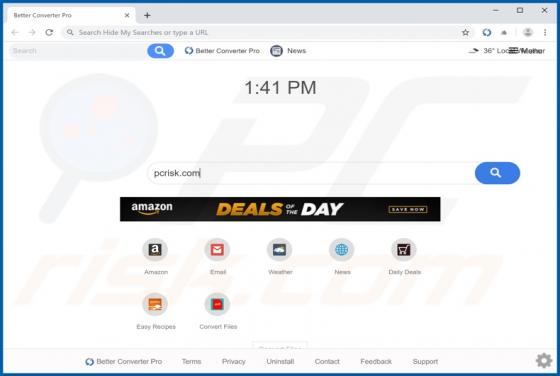

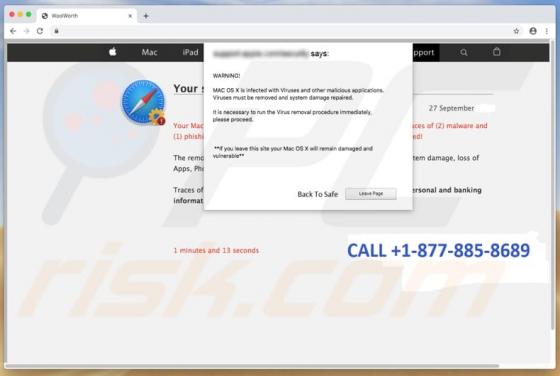

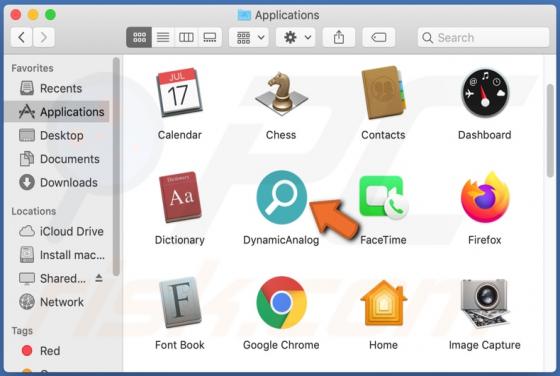

EngageSearch to aplikacja typu adware z cechami porywacza przeglądarki. Jest przeznaczona do prowadzenia natrętnych kampanii reklamowych, modyfikowania przeglądarek i promowania fałszywych wyszukiwarek. EngageSearch promuje Safe Finder poprzez akamaihd.net. Większość oprogramowania z kategorii