Oszustwo I'm A Programmer Who Cracked Your Email

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "I'm a programmer who cracked your email Scam"

Czym jest "I'm a programmer who cracked your email Scam"?

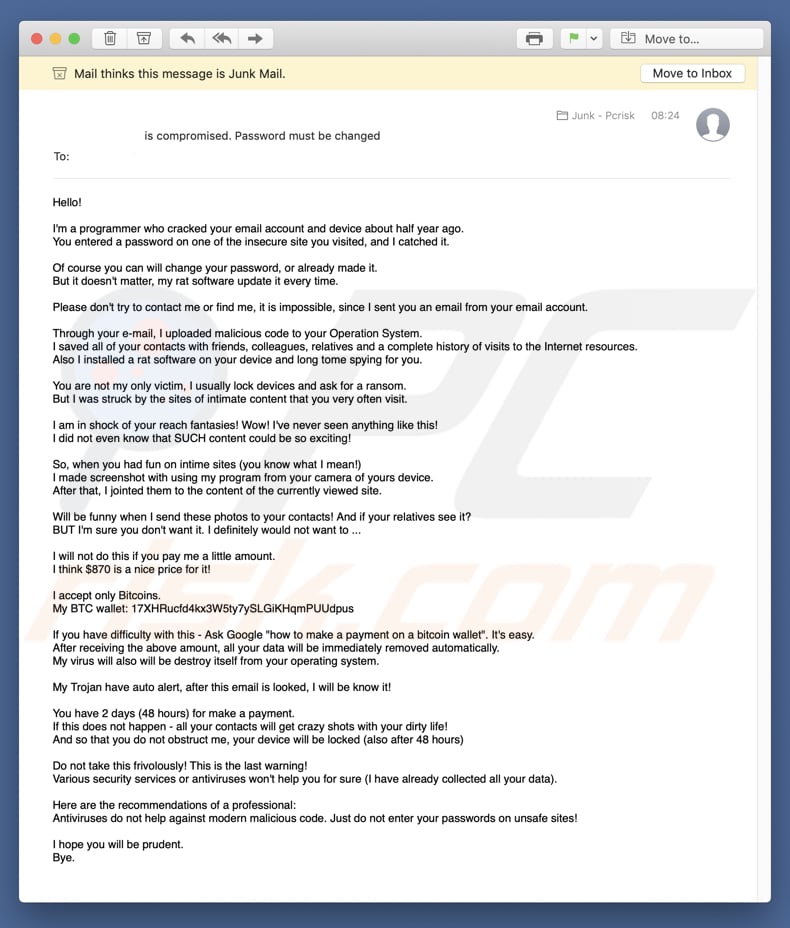

Podobnie jak większość kampanii spamowych, "I'm a programmer who cracked your email Scam" jest wykorzystywana przez cyberprzestępców, którzy zgłaszają groźby i żądają okupu. Wiadomości te ogólnie informują, że ukradły twoje dane osobowe i nagrały twoje kompromitujące wideo lub zdjęcie. Grożą, że jeśli nie chcesz, aby ten materiał był wysyłany do wszystkich twoich kontaktów, musisz zapłacić okup. Jest to typowe oszustwo i nie trzeba się im przejmować.

Cyberprzestępcy często wysyłają te e-maile do wielu osób (potencjalnie do tysięcy). Według tej wiadomości, na twój komputer został przesłany złośliwy kod, który umożliwia cyberprzestępcom śledzenie twoich danych osobowych (haseł, listy kontaktów itd.). Twierdzi się również, że zainstalowali oni narzędzie dostępu zdalnego i mogą monitorować twoją aktywność. W takim przypadku oszuści twierdzą, że zrobili ci zdjęcia podczas odwiedzania „szokujących" stron internetowych (prawdopodobnie pornograficznych). Dalej twierdzi się, że musisz teraz zapłacić 870 $ w Bitcoinach. W przeciwnym razie materiał ten zostanie wysłany do twoich kolegów, krewnych i wszystkich innych osób na twojej liście kontaktów. Termin wynosi 48 godzin. Według programisty "I'm a programmer who cracked your email Scam", jeśli nie spełnisz wymagań, zablokuje on twój komputer i wyśle zdjęcia do twoich kontaktów. Większość oszustów stosuje identyczne taktyki. Zalecamy po prostu je zignorować i nie płacić okupu.

| Nazwa | Kampania spamowa "I'm a programmer who cracked your email" |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywa obietnica | Oszuści fałszywie twierdzą, że wprowadzili malware do systemu odbiorców, które nagrało kompromitujący materiał (wideo) z odbiorcą. Straszą również, że wyślą film do wszystkich kontaktów odbiorcy jeśli okup nie zostanie zapłacony. |

| Adres portfela kryptowalutowego cyberprzestępców | 17XHRucfd4kx3W5ty7ySLGiKHqmPUUdpus, 1QHEbZG8NQT6vYCC8pyHvteNcmJ78B3ak3, 1PcFYw7PQKUnj6RxqVwZ4TFuwWUPTyECKQ, 1HNEU8CtrXzW3MDNPJpzFTwngRhLitb3rU, 1M2D1PzyyiZBrSh8qcdts5kecQAX3S9xuF, 12hBxZ7mzn3LgT3SjCsS6yS4tVefPBWCPt i wiele innych. |

| Wysokość okupu | 600 $, 750 $, 870 $, 900 $ - cena różni się w zależności od wariantu kampanii. |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do konto internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, straty pieniężne, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Inne kampanie spamowe bardzo podobne do "I'm a programmer who cracked your email Scam", obejmują "Embed A Malware On The Web Page", "Hacker Who Cracked Your Email And Device" i "Remote Control Desktop With A Key Logger". To tylko niektóre przykłady z wielu. Większość kampanii spamowych ma na celu nakłonienie ludzi do zapłacenia cyberprzestępcom, którzy twierdzą, że mają zawstydzające lub narażające ich na szwank materiały. Mimo to nie wszyscy oszuści żądają okupu. Niektórzy wysyłają e-maile ze złośliwymi załącznikami i zachęcają ludzi do ich otwierania. Załączniki to zwykle dokumenty Microsoft Office, takie jak Word, Excel, Power Point itd. Nie otwieraj tych dokumentów, ponieważ rozprzestrzeniają wirusy wysokiego ryzyka, takie jak TrickBot, Adwind, FormBook i inne podobne. Wirusy tego typu mogą powodować utratę danych, a nawet problemy finansowe. Często mają na celu zbieranie danych osobowych ludzi, takich jak dane konta bankowego, hasła, dane logowania itd. Działania te mogą powodować różne problemy związane z prywatnością, bezpieczeństwem przeglądania, finansami itp. Wirusy te mogą również otwierać tylne drzwi dla innych infekcji, takich jak wirusy typu ransomware.

Otrzymujemy wiele wiadomości od użytkowników zainteresowanych tym fałszywym e-mailem. Oto najpopularniejsze pytanie, które otrzymujemy:

Pyt.: Witajcie pcrisk.com, otrzymałem e-mail z informacją, że mój komputer został zhakowany i mają ze mną film. Teraz żądają okupu w Bitcoinach. Myślę, że to musi być prawda, ponieważ podali moje prawdziwe imię i hasło w e-mailu. Co powinienem zrobić?

Odp.: Nie przejmuj się tym e-mailem. Ani hakerzy, ani cyberprzestępcy nie zinfiltrowali/nie zhakowali twojego komputera i nie mają wideo, na którym oglądasz pornografię. Po prostu zignoruj wiadomość i nie wysyłaj żadnych Bitcoinów. Twój adres e-mail, imię i hasło zostały prawdopodobnie skradzione z zaatakowanej witryny, takiej jak Yahoo (te naruszenia witryny są częste). Jeśli jesteś zaniepokojony, możesz sprawdzić, czy twoje konta zostały naruszone, odwiedzając witrynę haveibeenpwned.

W jaki sposób kampanie spamowe infekują komputery?

Kampanie spamowe, które rozpowszechniają złośliwe załączniki, zwykle wykorzystują dokumenty Microsoft Office. Po otwarciu proszą użytkowników o włączenie makropoleceń, które następnie zezwalają na pobranie i zainstalowanie malware. Działa to jednak tylko z pakietem Microsoft Office. Jeśli załącznik zostanie otwarty przy użyciu oprogramowania innego niż produkty Microsoft Office, wirus nie dostanie się do komputera. Oczywiście większość kampanii spamowych jest skierowana do użytkowników systemu Windows korzystających z pakietu Microsoft Office. Ogólnie użytkownicy innych systemów operacyjnych (lub tych, którzy nie korzystają z pakietu Microsoft Office) są bezpieczni.

Jak uniknąć instalacji malware?

Jeśli otrzymasz e-mail od nieznanego/podejrzanego nadawcy zawierający nieistotny załącznik, nie otwieraj go bez uprzedniego uważnego przestudiowania wiadomości. Pobieraj oprogramowanie, korzystając wyłącznie z oficjalnych i wiarygodnych źródeł. Unikaj korzystania z zewnętrznych programów do pobierania i instalowania oprogramowania, ponieważ często zarabiają poprzez promowanie nieuczciwych aplikacji. Ostrożnie zainstaluj oprogramowanie i zaznacz „Niestandardowe", „Zaawansowane" i inne podobne ustawienia. W niektórych przypadkach programiści wykorzystują metodę „sprzedaży wiązanej", dlatego potencjalnie niechciane aplikacje są ukryte w konfiguratorach pobierania/instalacji. Dlatego też aktualizuj oprogramowanie za pomocą narzędzi lub wbudowanych funkcji udostępnianych przez oficjalnych programistów. Nie należy używać fałszywych aktualizacji oprogramowania, ponieważ rozprzestrzeniają potencjalnie niechciane, nieuczciwe aplikacje. Zaleca się korzystanie z pakietu Microsoft Office 2010 lub nowszego. Starsze wersje nie zawierają trybu „Widoku chronionego", który zapobiega pobieraniu i instalowaniu malware przez pobrane dokumenty (złośliwe załączniki do e-maila). Jeśli już otworzyłeś złośliwe załączniki, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące malware.

Tekst prezentowany w e-mailu "I'm a programmer who cracked your email Scam":

Temat: „Twoja poczta została naruszona. Hasło musi zostać zmienione" lub „Alert bezpieczeństwa. Twoje konto zostało zhakowane".

Witaj!

Jestem programistą, który włamał się na twoje konto e-mail i urządzenie około pół roku temu.

Podałeś hasło do jednej z niezabezpieczonych stron, które odwiedziłeś, a ja je przechwyciłem.

Oczywiście możesz zmienić swoje hasło lub już je utworzyłeś.

Nie ma to jednak znaczenia. Moje oprogramowanie rat aktualizuje je za każdym razem.

Nie próbuj się ze mną skontaktować ani mnie znaleźć. To niemożliwe, ponieważ wysłałem ci wiadomość z twojego konta e-mail.

Za pośrednictwem e-maila przesłałem złośliwy kod do twojego systemu operacyjnego.

Zapisałem dane wszystkich twoich kontaktów, przyjaciół, współpracowników, krewnych oraz pełną historię odwiedzin zasobów internetowych.

Zainstalowałem również oprogramowanie rat na twoim urządzeniu i długo cię szpiegowałem.

Nie jesteś moją jedyną ofiarą. Zwykle blokuję urządzenia i żądam okupu.

Uderzyły mnie jednak strony z intymnymi treściami, które bardzo często odwiedzasz.

Jestem w szoku z powodu twoich fantazji! Nigdy czegoś takiego nie widziałem!

Nawet nie wiedziałem, że TAKIE treści mogą być tak ekscytujące!

Kiedy zatem dobrze się bawiłeś na erotycznych stronach (wiesz o co mi chodzi!), zrobiłem zrzut ekranu przy użyciu mojego programu z kamery twojego urządzenia.

Następnie powiązałem go do treści aktualnie oglądanej strony.

Będzie zabawnie, gdy wyślę te zdjęcia do twoich kontaktów! A c, jeśli twoi krewni to zobaczą?

ALE jestem pewien, że tego nie chcesz. Zdecydowanie nie chciałbym...

Nie zrobię tego, jeśli mi zapłacisz.

Myślę, że 870 $ to niezła cena!

Akceptuję tylko Bitcoiny.

Mój portfel BTC: 17XHRucfd4kx3W5ty7ySLGiKHqmPUUdpus, 1QHEbZG8NQT6vYCC8pyHvteNcmJ78B3ak3, 1PcFYw7PQKUnj6RxqVwZ4TFuwWUPTyECKQ, 1HNEU8CtrXzW3MDNPJpzFTwngRhLitb3rU, 1M2D1PzyyiZBrSh8qcdts5kecQAX3S9xuF, 12hBxZ7mzn3LgT3SjCsS6yS4tVefPBWCPt

Jeśli masz z tym trudności - zapytaj Google „Jak dokonać płatności w portfelu Bitcoin". To łatwe.

Po otrzymaniu powyższej kwoty wszystkie twoje dane zostaną natychmiast automatycznie usunięte.

Mój wirus również sam się usunie z twojego systemu operacyjnego.

Mój trojan ma automatyczne powiadomienie. Będę wiedział, że przeczytałeś tego e-maila!

Na dokonanie płatności masz 2 dni (48 godzin).

Jeśli tak się nie stanie - wszystkie twoje kontakty dostaną szalone zdjęcia z twojego brudnego życia!

Abyś mi nie przeszkadzał, twoje urządzenie zostanie zablokowane (również po 48 godzinach)

Nie lekceważ tego! To ostatnie ostrzeżenie!

Żadne usługi bezpieczeństwa lub programy antywirusowe na pewno ci nie pomogą (zebrałem już wszystkie twoje dane).

Oto rekomendacje profesjonalisty:

Antywirusy nie pomagają w zwalczaniu nowoczesnego złośliwego kodu. Nie wpisuj swoich haseł w niebezpiecznych witrynach!

Mam nadzieję, że będziesz ostrożny.

PA.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "I'm a programmer who cracked your email Scam"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe..

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe..

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję