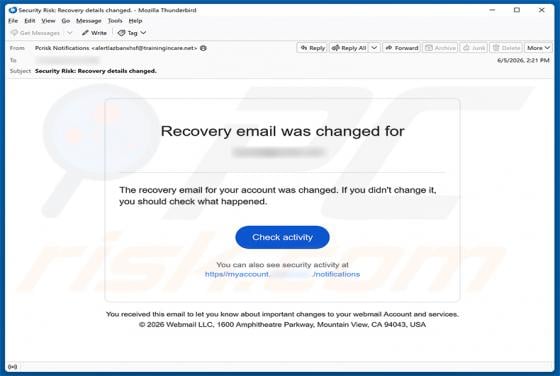

Recovery Email Was Changed oszustwo

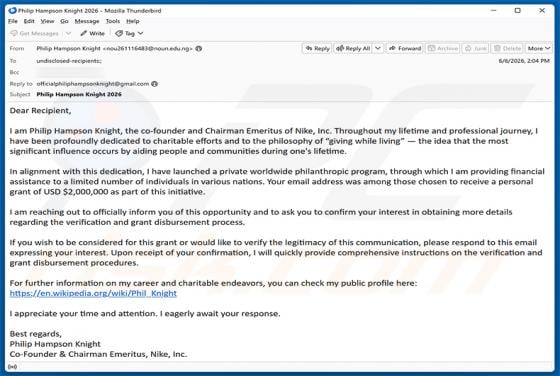

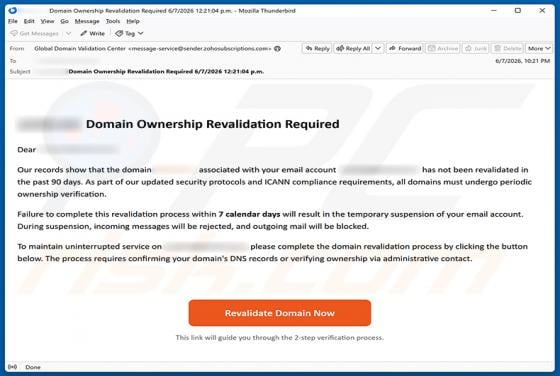

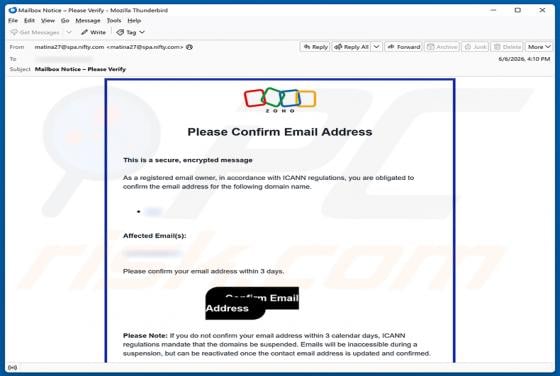

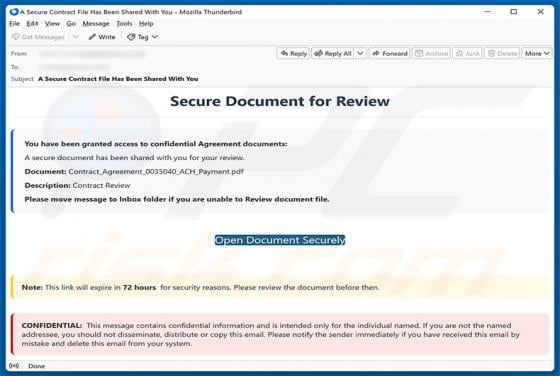

Przeanalizowaliśmy tę wiadomość e-mail i ustaliliśmy, że jest to oszustwo typu phishing. Podszywając się pod alert bezpieczeństwa od usługi poczty internetowej, fałszywie twierdzi, że adres e-mail odzyskiwania konta odbiorcy został zmieniony. Oszuści wykorzystują ją, aby nakłonić odbiorców do podan