Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Instrukcje usuwania ransomware .VIRUS

Czym jest .VIRUS?

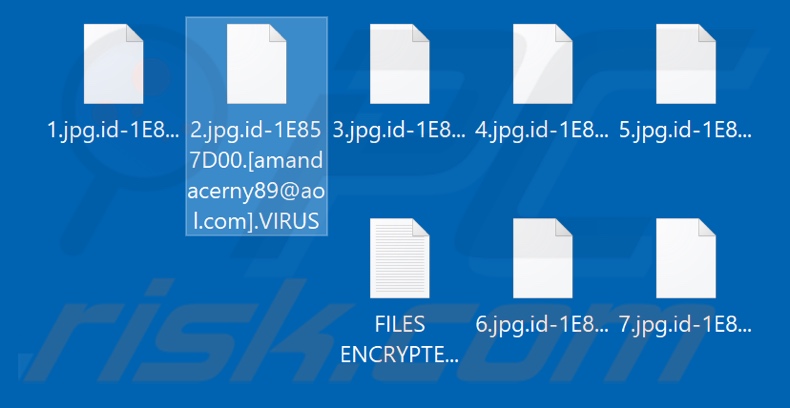

Podziękowania za odkrycie domeny .VIRUS należą się Jakubowi Kroustek. Jest to malware sklasyfikowane jako ransomware. Program działa poprzez szyfrowanie danych i żądanie okupu (tj. płatności za oprogramowanie/narzędzie deszyfrujące). Podczas szyfrowania .VIRUS zmienia nazwy wszystkich plików, dodaje do nich unikalny numer identyfikacyjny ofiary, adres e-mail programisty i rozszerzenie ".VIRUS". Dlatego plik taki jak "1.jpg" wyglądałby podobnie do "1.jpg.id-1E857D00.[amandacerny89@aol.com].VIRUS" itd. Po zakończeniu tego procesu na pulpicie tworzony jest plik tekstowy ("FILES ENCRYPTED.txt") i wyświetlane jest okno pop-up. Ta infekcja należy do rodziny ransomware Dharma.

Plik tekstowy informuje ofiary, że ich dane zostały zablokowane. Aby je odzyskać, muszą napisać na podany adresy e-mail. Wiadomość w oknie pop-up jest bardziej szczegółową notatką z żądaniem okupu. Powtarza, że wszystkie pliki użytkowników zostały zaszyfrowane i aby je odzyskać, muszą skontaktować się z twórcami .VIRUS. E-mail musi zawierać w tytule/temacie unikalny numer identyfikacyjny. Jeśli odpowiedź nie nastąpi w ciągu 24 godzin, ofiary będą korzystać z drugiego adresu e-mail. Wysokość okupu nie jest podana. Będzie zależała od tego, jak szybko ofiary skontaktują się z cyberprzestępcami. Płatności trzeba będzie dokonać w kryptowalucie Bitcoin. Jako dowód ich zdolności do odzyskania danych, przestępcy oferują odszyfrowanie jednego pliku bezpłatnie. Pod warunkiem, że plik nie jest większy niż 1 Mb (nie zarchiwizowany) i nie zawiera cennych informacji, takich jak baza danych, kopia zapasowa, duży arkusz programu Excel itp. Użytkownicy są ostrzegani, aby nie zmieniać nazw plików i nie podejmować próby ręcznego odszyfrowania oprogramowania - ponieważ spowoduje to trwałą utratę danych. Niestety zazwyczaj tylko ransomware wykorzystywane do szyfrowania danych jest w stanie je odszyfrować. Mimo to wyraźnie odradza się spełnianie żądań okupu i/lub komunikowanie się z cyberprzestępcami. Często, mimo że ofiary płacą - nie otrzymują obiecanych narzędzi. Dlatego ich dane pozostają zaszyfrowane i nie można ich odzyskać. Usunięcie tego malware nie przywróci zainfekowanych plików, ale zapobiegnie dalszemu szyfrowaniu .VIRUS. Jedynym realnym rozwiązaniem jest odzyskanie zaszyfrowanych danych z kopii zapasowej, jeśli została wykonana przed infekcją i jest przechowywana osobno.

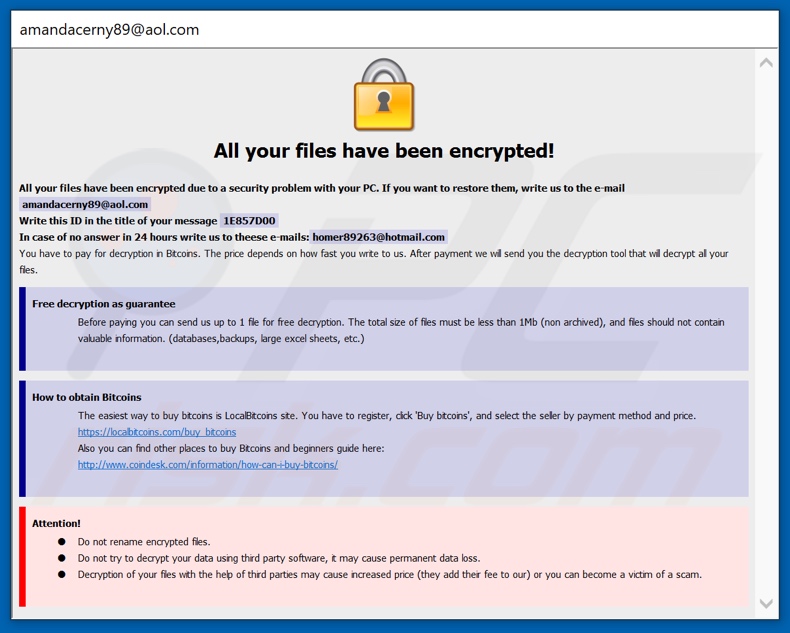

Zrzut ekranu wiadomości zachęcającej użytkowników do zapłacenia okupu w celu odszyfrowania ich zainfekowanych danych:

Większość ransomware jest podobna, na przykład Meka, 2Hamlampampom, Asus są podobne do .VIRUS. Każde malware tego typu szyfruje dane i żąda zapłaty okupu. Różnią się jednak stosowanym algorytmem szyfrowania (symetryczny czy asymetryczny) oraz wysokością żądanej płatności. Wysokość okupu wynosi zwykle od trzycyfrowych do czterocyfrowych kwot. Cyberprzestępcy preferują waluty cyfrowe (np. kryptowaluty, przedpłacone kupony itp.), ponieważ takie transakcje są trudne/niemożliwe do prześledzenia. O ile ransomware nie jest jeszcze w fazie rozwoju i/lub nie ma wady/błędy, ręczne odszyfrowanie (bez ingerencji programistów) - jest niemożliwe. Aby zapewnić bezpieczeństwo danych, zaleca się przechowywanie kopii zapasowych na odłączonych urządzeniach pamięci i/lub zdalnych serwerach. Ponieważ oba są podatne na uszkodzenia, najlepiej przechowywać kilka kopii zapasowych w różnych lokalizacjach.

W jaki sposób ransomware zainfekowało mój komputer?

Ransomware i inne malware jest zwykle rozpowszechniane za pośrednictwem trojanów, kampanii spamowych, niewiarygodnych kanałów pobierania, fałszywych aktualizacji oprogramowania i narzędzi do „łamania" (aktywacji). Trojany to rodzaj malware, które działa poprzez pobieranie/instalowanie dodatkowych złośliwych programów. Kampanie spamowe służą do wysyłania dużej liczby oszukańczych/zwodniczych e-maili zawierających zainfekowane załączniki (lub prowadzące do nich linki internetowe). Te wiadomości są często wyróżniane jako „oficjalne", „ważne", „pilne" lub mają inne priorytetowe etykiety. Załączniki mogą występować w różnych formatach, takich jak pliki archiwów i pliki wykonywalne, dokumenty Microsoft Office i PDF, JavaScript itp. Gdy te pliki zostaną uruchomione, wykonane lub w inny sposób otwarte - powodują infekcję. Sieci wymiany peer-to-peer (BitTorrent, eMule, Gnutella itp.), nieoficjalne i bezpłatne witryny do hostingu plików, zewnętrzne programy do pobierania plików i podobne źródła są uważane za niewiarygodne. Niewiarygodne źródła pobierania mogą oferować oszukańcze i/lub powiązane programy. Wykorzystując słabości nieaktualnego oprogramowania, fałszywe programy aktualizujące infekują systemy. Mogą jednak po prostu zainstalować malware zamiast obiecanych aktualizacji. Narzędzia do łamania zabezpieczeń mogą pobierać/instalować złośliwe programy zamiast aktywować licencjonowany produkt.

| Nazwa | Wirus .VIRUS |

| Typ zagrożenia | Ransomware, wirus szyfrowania, narzędzie blokowania plików |

| Rozszerzenie zaszyfrowanych plików | .VIRUS (zmienia również nazwy plików, dodając do nich unikalne ID ofiary i adres e-mail twórców) |

| Wiadomość z żądaniem okupu | FILES ENCRYPTED.txt i tekst prezentowany w oknie pop-up |

| Kontakt z cyberprzestępcami | amandacerny89@aol.com and homer89263@hotmail.com |

| Nazwy wykrycia | Avast (Win32:RansomX-gen [Ransom]), BitDefender (Trojan.Ransom.Crysis.E), ESET-NOD32 (wariant Win32/Filecoder.Crysis.P), Kaspersky (Trojan-Ransom.Win32.Crusis.to), Pełna lista wykrycia (VirusTotal) |

| Objawy | Nie można otworzyć plików przechowywanych na twoim komputerze, poprzednio działające pliki mają teraz inne rozszerzenie (na przykład my.docx.locked). Na twoim pulpicie wyświetlana jest wiadomość z żądaniem okupu. Cyberprzestępcy żądają zapłaty okupu (zwykle w Bitcoinach) za odblokowanie twoich plików. |

| Metody dystrybucji | Zainfekowane załączniki e-mail (makra), witryny torrent, złośliwe reklamy. |

| Zniszczenie | Wszystkie pliki są zaszyfrowane i nie mogą zostać otworzone bez zapłaty okupu. Razem z infekcją ransomware mogą zostać zainstalowane dodatkowe trojany kradnące hasła i infekcje malware. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Jak uchronić się przed infekcjami ransomware?

Zaleca się, aby nie otwierać nieistotnych e-maili, zwłaszcza otrzymanych od nieznanych nadawców (adresów). Wszelkie załączniki (lub linki) w nich zawarte - nigdy nie mogą być otwierane, ponieważ może to doprowadzić do pobrania/zainstalowania złośliwego oprogramowania. Oprogramowanie należy pobierać wyłącznie z oficjalnych i zweryfikowanych kanałów. Aktywacja i aktualizacja programu powinny być również wykonywane wyłącznie za pomocą legalnych funkcji/narzędzi. Narzędzia do nielegalnej aktywacji („łamania" oprogramowania) i aktualizatory stron trzecich są uważane za obarczone wysokim ryzykiem i nie zaleca się ich używania. Zdecydowanie zaleca się zainstalowanie i aktualizowanie niezawodnego oprogramowania antywirusowego/antyspyware. Służy ono do regularnego skanowania systemu i usuwania potencjalnych zagrożeń. Jeśli twój komputer jest już zainfekowany .VIRUS, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować to ransomware.

Tekst prezentowany w oknie pop-up ransomware .VIRUS:

Wszystkie twoje pliki zostały zaszyfrowane!

Wszystkie twoje pliki zostały zaszyfrowane z powodu problemu z bezpieczeństwem twojego komputera. Jeśli chcesz je odzyskać, napisz do nas na adres amandacerny89@aol.com

Wpisz ten identyfikator w tytule wiadomości 1E857D00

W przypadku braku odpowiedzi w ciągu 24 godzin napisz do nas na ten e-mail: homer89263@hotmail.com

Musisz zapłacić za odszyfrowanie w Bitcoinach. Cena zależy od tego, jak szybko do nas napiszesz. Po dokonaniu płatności prześlemy ci narzędzie deszyfrujące, które odszyfruje wszystkie twoje pliki.

Bezpłatne odszyfrowanie jako gwarancja

Przed zapłaceniem możesz wysłać do 1 pliku w celu bezpłatnego odszyfrowania. Łączny rozmiar plików musi być mniejszy niż 1 Mb (nie zarchiwizowany), a plik nie powinien zawierać cennych informacji (baz danych, kopii zapasowych, dużych arkuszy Excela itp.)

Jak zdobyć Bitcoiny

Najprostszym sposobem na zakup Bitcoinów jest strona LocalBitcoins. Musisz się zarejestrować, kliknąć „Kup bitcoiny" i wybrać sprzedawcę według metody płatności i ceny.

hxxps//localbitcoins.com/buy_bitcoins

Możesz również znaleźć inne miejsca do kupienia Bitcoinów i przewodnik dla początkujących:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Uwaga!

Nie zmieniaj nazw zaszyfrowanych plików.

Nie próbuj odszyfrować danych przy użyciu oprogramowania innych firm. Może to spowodować trwałą utratę danych.

Odszyfrowanie twoich plików za pomocą narzędzi stron trzecich może spowodować wzrost ceny (dodają opłatę do naszej) lub możesz stać się ofiarą oszustwa.

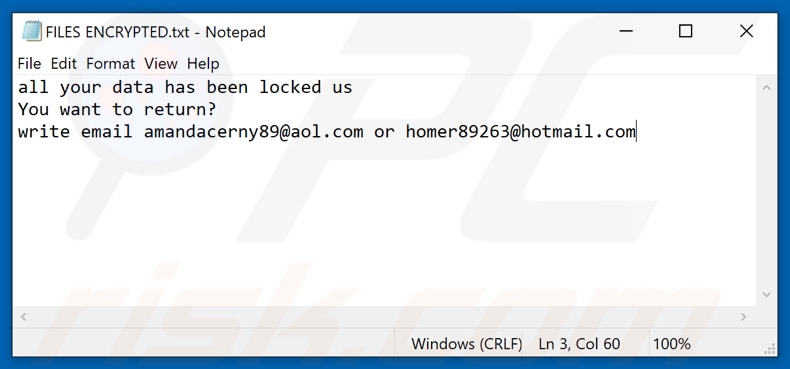

Zrzut ekranu pliku tekstowego .VIRUS ("FILES ENCRYPTED.txt"):

Tekst prezentowany w tym pliku:

Wszystkie twoje dane zostały nam zablokowane

Chcesz je odzyskać?

Napisz e-mail na amandacerny89@aol.com lub homer89263@hotmail.com

Zrzut ekranu plików zaszyfrowanych przez .VIRUS (rozszerzenie ".VIRUS"):

Usuwanie ransomware .VIRUS:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Film sugerujący, jakie kroki należy podjąć w przypadku infekcji ransomware:

Szybkie menu:

- Czym jest Wirus .VIRUS?

- KROK 1. Zgłaszanie ransomware władzom.

- KROK 2. Izolowanie zainfekowanego urządzenia.

- KROK 3. Identyfikacja infekcji ransomware.

- KROK 4. Szukanie narzędzi do odszyfrowania ransomware.

- KROK 5. Przywracanie plików za pomocą narzędzi odzyskiwania danych.

- KROK 6. Tworzenie kopii zapasowych danych.

Jeśli jesteś ofiarą ataku ransomware, zalecamy zgłoszenie tego incydentu władzom. Przekazując informacje organom ścigania, pomożesz w śledzeniu cyberprzestępczości i potencjalnie w ściganiu napastników. Oto lista organów władzy, do których należy zgłosić atak ransomware. Pełną listę lokalnych centrów cyberbezpieczeństwa oraz informacje o tym, dlaczego należy zgłaszać ataki ransomware, możesz przeczytać w tym artykule.

Lista władz lokalnych, do których należy zgłaszać ataki ransomware (wybierz jedną w zależności od swojego adresu zamieszkania):

USA - Internet Crime Complaint Centre IC3

Wielka Brytania - Action Fraud

Hiszpania - Policía Nacional

Francja - Ministère de l'Intérieur

Niemcy - Polizei

Włochy - Polizia di Stato

Holandia - Politie

Polska - Policja

Portugalia - Polícia Judiciária

Izolowanie zainfekowanego urządzenia:

Niektóre infekcje typu ransomware są zaprojektowane do szyfrowania plików na zewnętrznych urządzeniach pamięci masowej, infekowania ich, a nawet rozsyłania w całej sieci lokalnej. Z tego powodu bardzo ważne jest jak najszybsze odizolowanie zainfekowanego urządzenia (komputera).

Krok 1: Odłącz się od internetu.

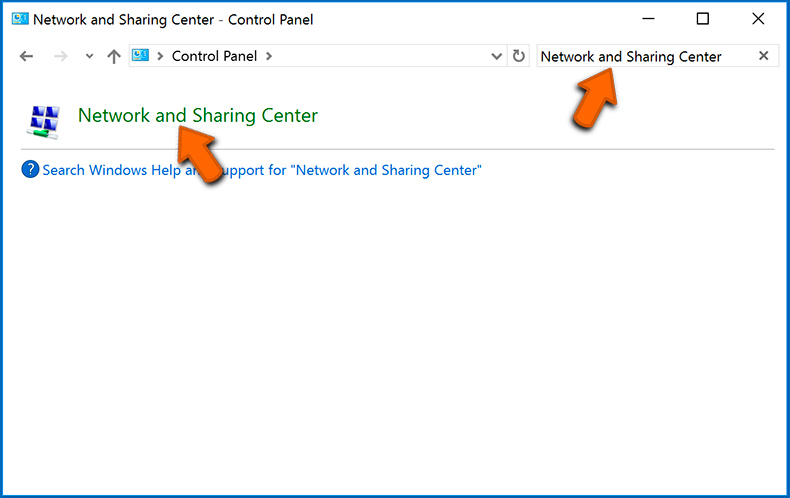

Najłatwiejszym sposobem odłączenia komputera od internetu jest odłączenie kabla Ethernet od płyty głównej. Jednak niektóre urządzenia są połączone przez sieć bezprzewodową, a dla niektórych użytkowników (szczególnie tych, którzy nie są szczególnie obeznani z technologią), odłączenie kabli może się wydawać kłopotliwe. Dlatego możesz również odłączyć system ręcznie za pomocą Panelu sterowania:

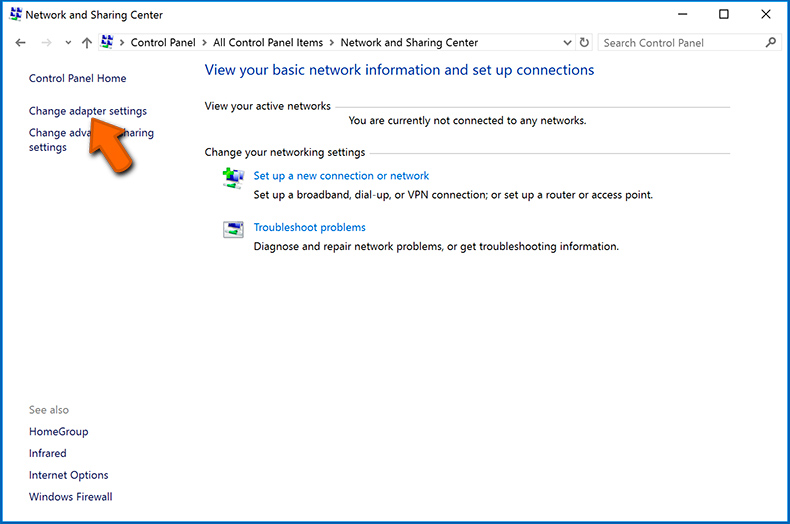

Przejdź do „Panelu sterowania", kliknij pasek wyszukiwania w prawym górnym rogu ekranu, wpisz „Centrum sieci i udostępniania" i wybierz wynik wyszukiwania::

W lewym górnym rogu okna kliknij opcję „Zmień ustawienia adaptera":

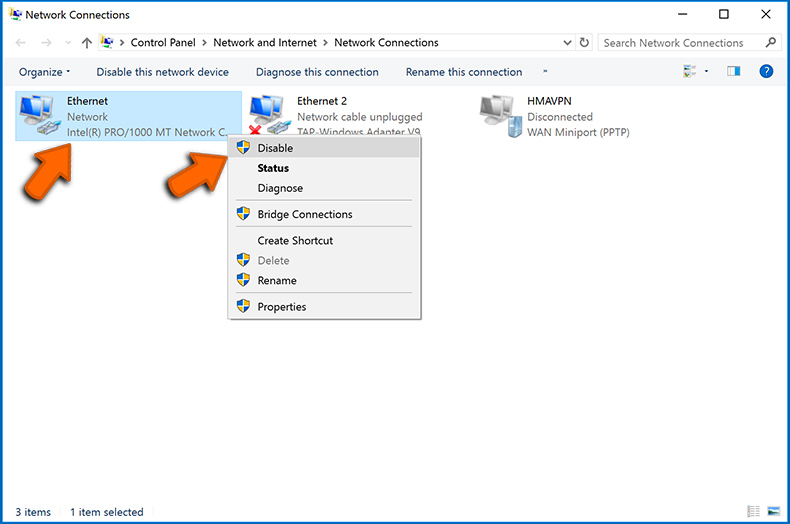

Kliknij prawym przyciskiem myszy każdy punkt połączenia i wybierz „Wyłącz". Po wyłączeniu system nie będzie już połączony z internetem. Aby ponownie włączyć punkty połączeń, po prostu kliknij ponownie prawym przyciskiem myszy i wybierz opcję „Włącz".

Krok 2: Odłącz wszystkie urządzenia pamięci masowej.

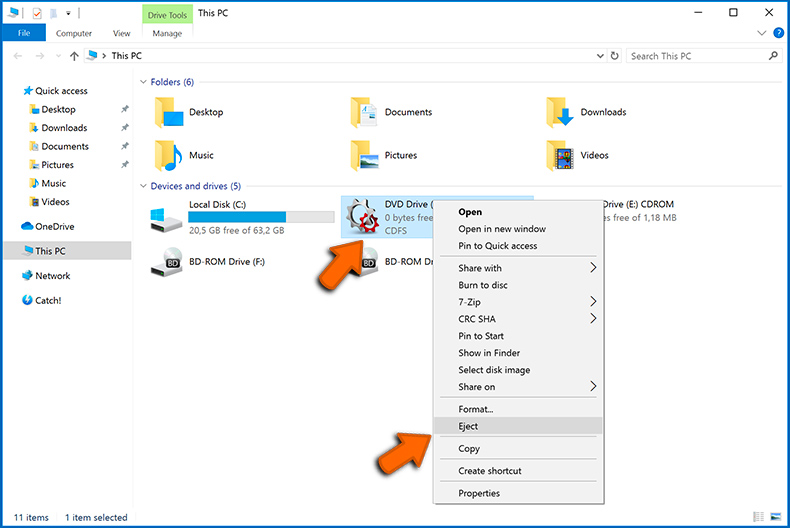

Jak wspomniano powyżej, ransomware może szyfrować dane i infiltrować wszystkie urządzenia pamięci podłączone do komputera. Z tego powodu wszystkie zewnętrzne urządzenia pamięci masowej (dyski flash, przenośne dyski twarde itp.) należy natychmiast odłączyć. Jednak zdecydowanie zalecamy wysunięcie każdego urządzenia przed odłączeniem, aby zapobiec uszkodzeniu danych:

Przejdź do „Mój komputer", kliknij prawym przyciskiem myszy każde podłączone urządzenie i wybierz „Wysuń":

Krok 3: Wyloguj się z kont pamięci w chmurze.

Niektóre programy typu ransomware mogą porywać oprogramowanie, które obsługuje dane przechowywane w "Chmurze". Dlatego dane mogą zostać uszkodzone/zaszyfrowane. Z tego powodu należy wylogować się ze wszystkich kont pamięci w chmurze w przeglądarkach i innego powiązanego oprogramowania. Należy również rozważyć tymczasowe odinstalowanie oprogramowania do zarządzania chmurą, aż infekcja zostanie całkowicie usunięta.

Identyfikacja infekcji ransomware:

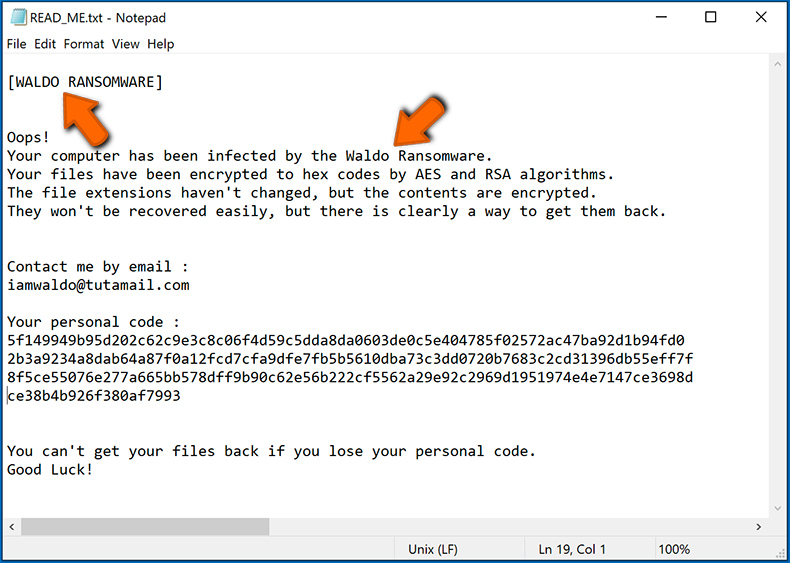

Aby właściwie poradzić sobie z infekcją, należy ją najpierw zidentyfikować. Niektóre infekcje ransomware wykorzystują notatki z żądaniem okupu jako wprowadzenie (zobacz poniższy plik tekstowy ransomware WALDO).

Jest to jednak rzadkie. W większości przypadków infekcje ransomware dostarczają bardziej bezpośrednie wiadomości stwierdzające, że dane są zaszyfrowane, a ofiary muszą zapłacić jakiś okup. Należy pamiętać, że infekcje ransomware generują zwykle wiadomości o różnych nazwach plików (na przykład "_readme.txt", "READ-ME.txt", "DECRYPTION_INSTRUCTIONS.txt", "DECRYPT_FILES.html" itp.). Dlatego użycie nazwy notatki z żądaniem okupu może wydawać się dobrym sposobem na zidentyfikowanie infekcji. Problem polega na tym, że większość z tych nazw ma charakter ogólny, a niektóre infekcje używają tych samych nazw, mimo że dostarczane wiadomości są różne, a same infekcje nie są ze sobą powiązane. Dlatego używanie samej nazwy pliku wiadomości może być nieskuteczne, a nawet prowadzić do trwałej utraty danych (na przykład próbując odszyfrować dane za pomocą narzędzi zaprojektowanych do różnych infekcji ransomware, użytkownicy prawdopodobnie trwale uszkodzą pliki, a odszyfrowanie nie będzie już możliwe nawet z odpowiednim narzędziem).

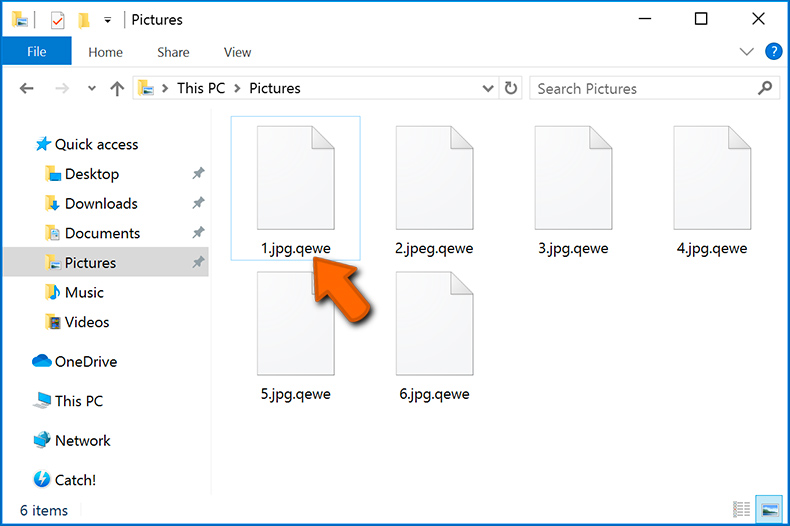

Innym sposobem identyfikacji infekcji ransomware jest sprawdzenie rozszerzenia pliku, które jest dołączane do każdego zaszyfrowanego pliku. Infekcje ransomware są często nazwane na podstawie dołączanych przez nie rozszerzeń (zobacz poniżej pliki zaszyfrowane przez ransomware Qewe).

Ta metoda jest jednak skuteczna tylko wtedy, gdy dołączone rozszerzenie jest unikalne - wiele infekcji ransomware dołącza ogólne rozszerzenie (na przykład ".encrypted", ".enc", ".crypted", ".locked" itp.). W takich przypadkach identyfikacja ransomware po dołączonym rozszerzeniu staje się niemożliwa.

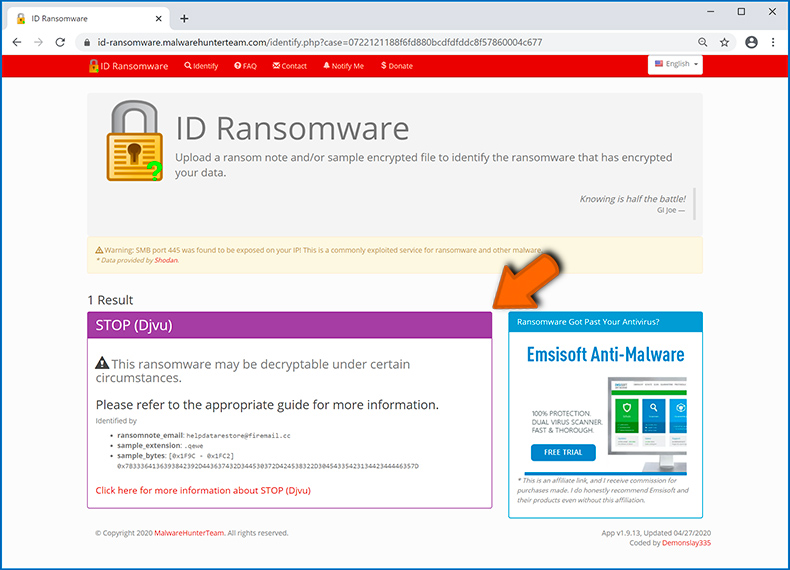

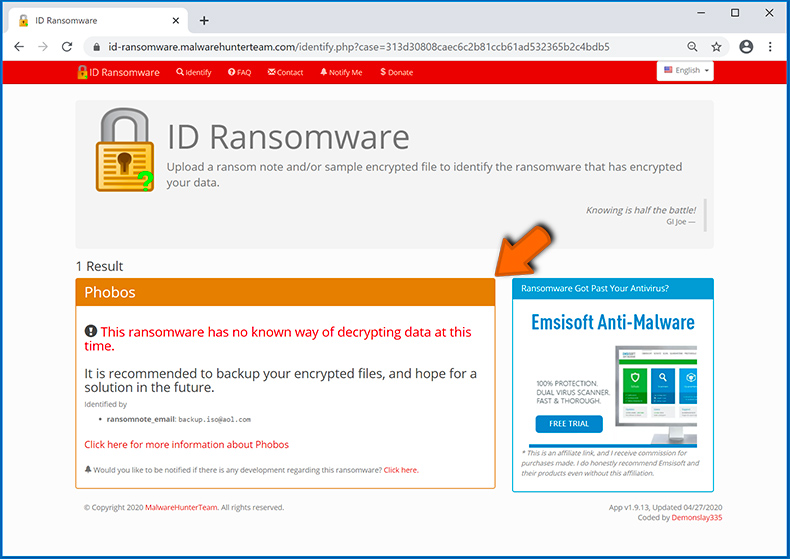

Jednym z najłatwiejszych i najszybszych sposobów zidentyfikowania infekcji ransomware jest skorzystanie z witryny ID Ransomware. Ta usługa obsługuje większość istniejących infekcji ransomware. Ofiary po prostu przesyłają wiadomość z żądaniem okupu i/lub jeden zaszyfrowany plik (radzimy przesłać oba, jeśli to możliwe).

Ransomware zostanie zidentyfikowane w ciągu kilku sekund, a użytkownik otrzyma różne informacje, takie jak nazwę rodziny malware, do której należy infekcja, czy można ją odszyfrować itd.

Przykład 1 (ransomware Qewe [Stop/Djvu]):

Przykład 2 (ransomware .iso [Phobos]):

Jeśli zdarzy się, że twoje dane zostaną zaszyfrowane przez ransomware, które nie jest obsługiwane przez ID Ransomware, zawsze możesz spróbować przeszukać internet, używając określonych słów kluczowych (na przykład tytułu wiadomości z żądaniem okupu, rozszerzenia pliku, podanych adresów e-mail do kontaktu, adresów portfeli kryptowalutowych itp.).

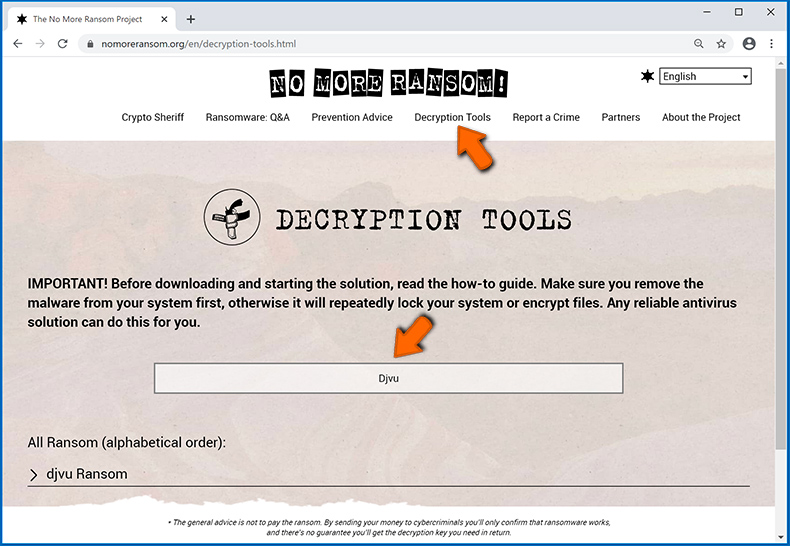

Szukanie narzędzi do odszyfrowania ransomware:

Algorytmy szyfrowania używane przez większość infekcji ransomware są niezwykle wyrafinowane i jeśli szyfrowanie jest wykonane prawidłowo, tylko programista może odzyskać dane. Dzieje się tak, ponieważ odszyfrowanie wymaga określonego klucza, który jest generowany podczas szyfrowania. Przywrócenie danych bez klucza jest niemożliwe. W większości przypadków cyberprzestępcy przechowują klucze na zdalnym serwerze, zamiast używać zainfekowanej maszyny jako hosta. Dharma (CrySis), Phobos i inne rodziny infekcji ransomware high-end są praktycznie bezbłędne, a zatem przywrócenie zaszyfrowanych danych bez udziału ich programistów jest po prostu niemożliwe. Mimo to istnieją dziesiątki infekcji typu ransomware, które są słabo rozwinięte i zawierają szereg wad (na przykład używają identycznych kluczy szyfrowania/odszyfrowania dla każdej ofiary, klucze są przechowywane lokalnie itp.). Dlatego zawsze sprawdzaj dostępne narzędzia odszyfrowujące pod kątem ransomware, które zainfekowało twój komputer.

Szukanie odpowiedniego narzędzia odszyfrowującego w internecie może być bardzo frustrujące. Dlatego zalecamy skorzystanie z projektu No More Ransom Project, a tutaj znajdują się informacje przydatne do zidentyfikowania infekcji ransomware. Witryna projektu No More Ransom Project zawiera sekcję "Narzędzia odszyfrowywania" z paskiem wyszukiwania. Wprowadź nazwę zidentyfikowanego ransomware, a wyświetlone zostaną wszystkie dostępne narzędzia odszyfrowujące (jeśli takie istnieją).

Przywracanie plików za pomocą narzędzi odzyskiwania danych.

W zależności od sytuacji (jakości infekcji ransomware, typu zastosowanego algorytmu szyfrowania itp.) może być możliwe odzyskanie danych za pomocą narzędzi innych firm. Dlatego radzimy, aby skorzystać z narzędzia Recuva opracowanego przez CCleaner. Narzędzie to obsługuje ponad tysiąc typów danych (grafikę, wideo, audio, dokumenty itp.) i jest bardzo intuicyjne (do odzyskania danych potrzeba niewielkiej wiedzy). Ponadto, funkcja odzyskiwania jest całkowicie bezpłatna.

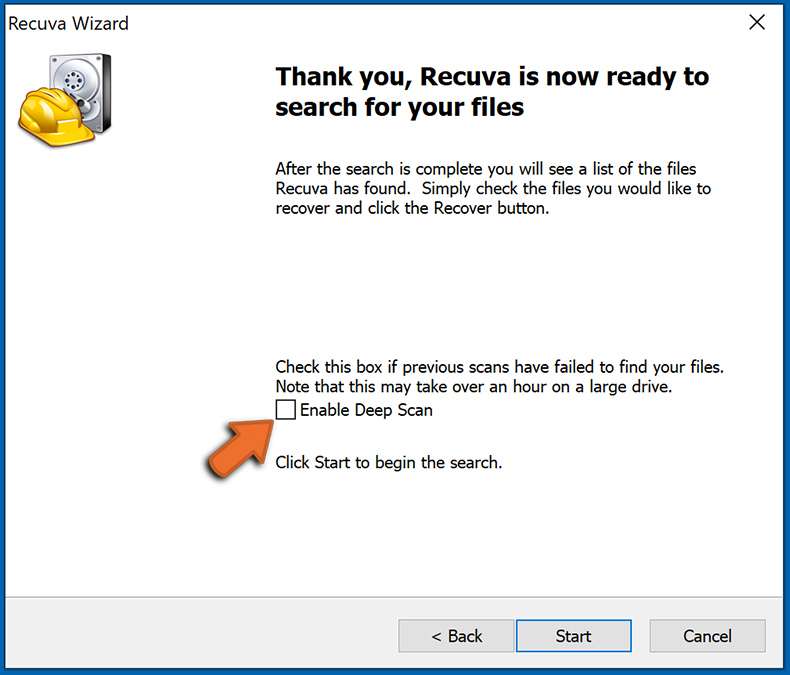

Krok 1: Wykonaj skanowanie.

Uruchom aplikację Recuva i postępuj zgodnie z instrukcjami kreatora. Zostaniesz poproszony o wyświetlenie kilku okien, w których możesz wybrać typy plików do wyszukania, lokalizacje do przeskanowania itp. Wszystko, co musisz zrobić, to wybrać żądane opcje i rozpocząć skanowanie. Zalecamy włączenie "Głębokiego skanu" przed rozpoczęciem. W przeciwnym razie możliwości skanowania aplikacji będą ograniczone.

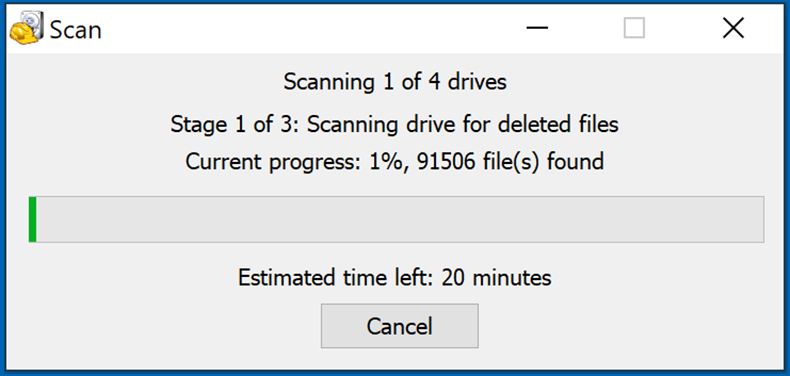

Poczekaj, aż Recuva zakończy skanowanie. Czas skanowania zależy od ilości plików (zarówno pod względem liczby, jak i rozmiaru), które skanujesz (na przykład skanowanie kilkuset gigabajtów może zająć ponad godzinę). Dlatego zachowaj cierpliwość podczas procesu skanowania. Odradzamy również zmianę lub usuwanie istniejących plików, ponieważ może to zakłócać skanowanie. Jeśli dodasz dodatkowe dane (na przykład pobieranie plików/materiałów) podczas skanowania, wydłuży to proces:

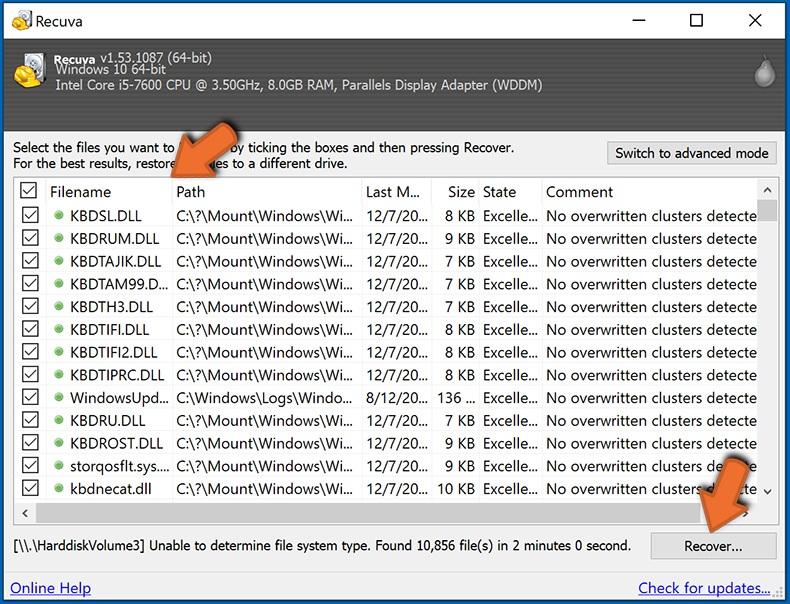

Krok 2: Odzyskaj dane.

Po zakończeniu procesu wybierz foldery/pliki, które chcesz odzyskać, i po prostu kliknij „Odzyskaj". Pamiętaj, że do przywrócenia danych potrzeba trochę wolnego miejsca na dysku:

Tworzenie kopii zapasowych danych.

Właściwe zarządzanie plikami i tworzenie kopii zapasowych jest niezbędne dla bezpieczeństwa danych. Dlatego zawsze bądź bardzo ostrożny i myśl z wyprzedzeniem.

Zarządzanie partycjami: Zalecamy przechowywanie danych na wielu partycjach i unikanie przechowywania ważnych plików na partycji zawierającej cały system operacyjny. Jeśli będziesz w sytuacji, w której nie możesz uruchomić systemu i będziesz zmuszony sformatować dysk, na którym jest zainstalowany system operacyjny (w większości przypadków jest to miejsce, w którym ukrywają się infekcje malware), utracisz wszystkie dane przechowywane na tym dysku. Jest to zaleta posiadania wielu partycji: jeśli masz całe urządzenie pamięci przypisane do jednej partycji, będziesz zmuszony usunąć wszystko, jednak utworzenie wielu partycji i prawidłowe przydzielenie danych pozwala zapobiec takim problemom. Możesz łatwo sformatować jedną partycję bez wpływu na pozostałe - dzięki temu jedna zostanie wyczyszczona, a pozostałe pozostaną nietknięte, a twoje dane zostaną zapisane. Zarządzanie partycjami jest dość proste, a wszystkie niezbędne informacje można znaleźć na stronie dokumentacji Microsoft.

Kopie zapasowe danych: Jedną z najbardziej niezawodnych metod tworzenia kopii zapasowych jest korzystanie z zewnętrznego urządzenia pamięci masowej i odłączenie go. Skopiuj swoje dane na zewnętrzny dysk twardy, pendrive, dysk SSD, HDD lub inne urządzenie pamięci zdalnej, odłącz je oraz przechowuj w suchym miejscu, z dala od słońca i ekstremalnych temperatur. Ta metoda jest jednak dość nieefektywna, ponieważ kopie zapasowe danych i aktualizacje muszą być wykonywane regularnie. Możesz także skorzystać z usługi w chmurze lub serwera zdalnego. Tutaj wymagane jest połączenie internetowe i zawsze istnieje ryzyko naruszenia bezpieczeństwa, chociaż jest to naprawdę rzadkie.

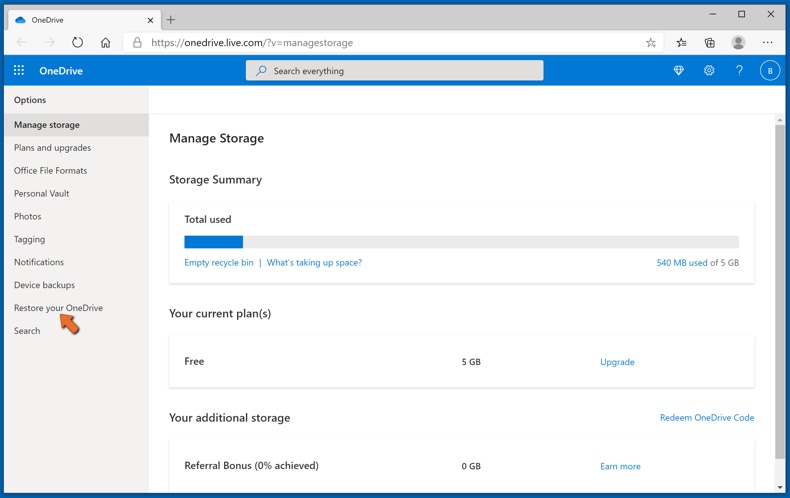

Zalecamy używanie Microsoft OneDrive do tworzenia kopii zapasowych plików. OneDrive umożliwia przechowywanie osobistych plików i danych w chmurze, synchronizowanie plików między komputerami i urządzeniami mobilnymi, umożliwiając dostęp do plików i ich edycję na wszystkich urządzeniach z systemem Windows. OneDrive pozwala zapisywać, udostępniać i wyświetlać podgląd plików, uzyskiwać dostęp do historii pobierania, przenosić, usuwać i zmieniać nazwy plików, a także tworzyć nowe foldery i wiele więcej.

Możesz tworzyć kopie zapasowe najważniejszych folderów i plików na komputerze (foldery Pulpit, Dokumenty i Obrazy). Niektóre z bardziej znaczących funkcji OneDrive obejmują przechowywanie wersji plików, dzięki czemu starsze wersje plików są przechowywane do 30 dni. OneDrive zawiera kosz do recyklingu, w którym wszystkie usunięte pliki są przechowywane przez ograniczony czas. Usunięte pliki nie są liczone jako część przydziału użytkownika.

Usługa jest zbudowana w technologii HTML5 i umożliwia przesyłanie plików do 300 MB poprzez przeciąganie i upuszczanie do przeglądarki internetowej lub do 10 GB za pośrednictwem aplikacji OneDrive na komputer. Dzięki OneDrive możesz pobierać całe foldery jako pojedynczy plik ZIP zawierający do 10 000 plików, chociaż jedno pobranie nie może przekraczać 15 GB.

OneDrive oferuje 5 GB bezpłatnej przestrzeni dyskowej, a dodatkowe opcje 100 GB, 1 TB i 6 TB są dostępne za opłatą opartą na subskrypcji. Możesz uzyskać jeden z tych planów przestrzeni dyskowej, kupując dodatkową przestrzeń dyskową osobno lub w ramach subskrypcji Office 365.

Tworzenie kopii zapasowej danych:

Proces tworzenia kopii zapasowej jest taki sam dla wszystkich typów plików i folderów. Oto jak utworzyć kopię zapasową plików za pomocą Microsoft OneDrive

Krok 1: Wybierz pliki/foldery, których kopie zapasowe chcesz wykonać.

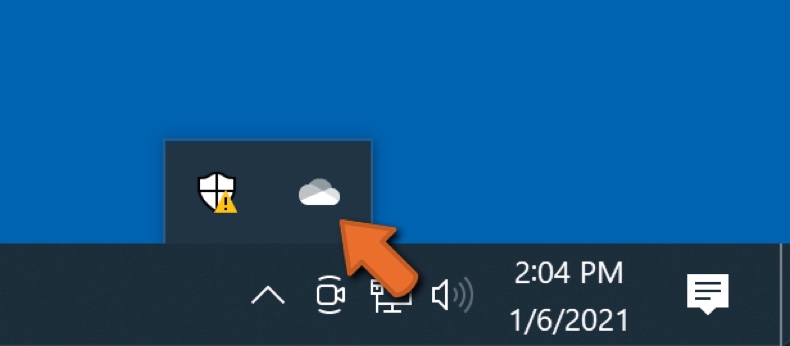

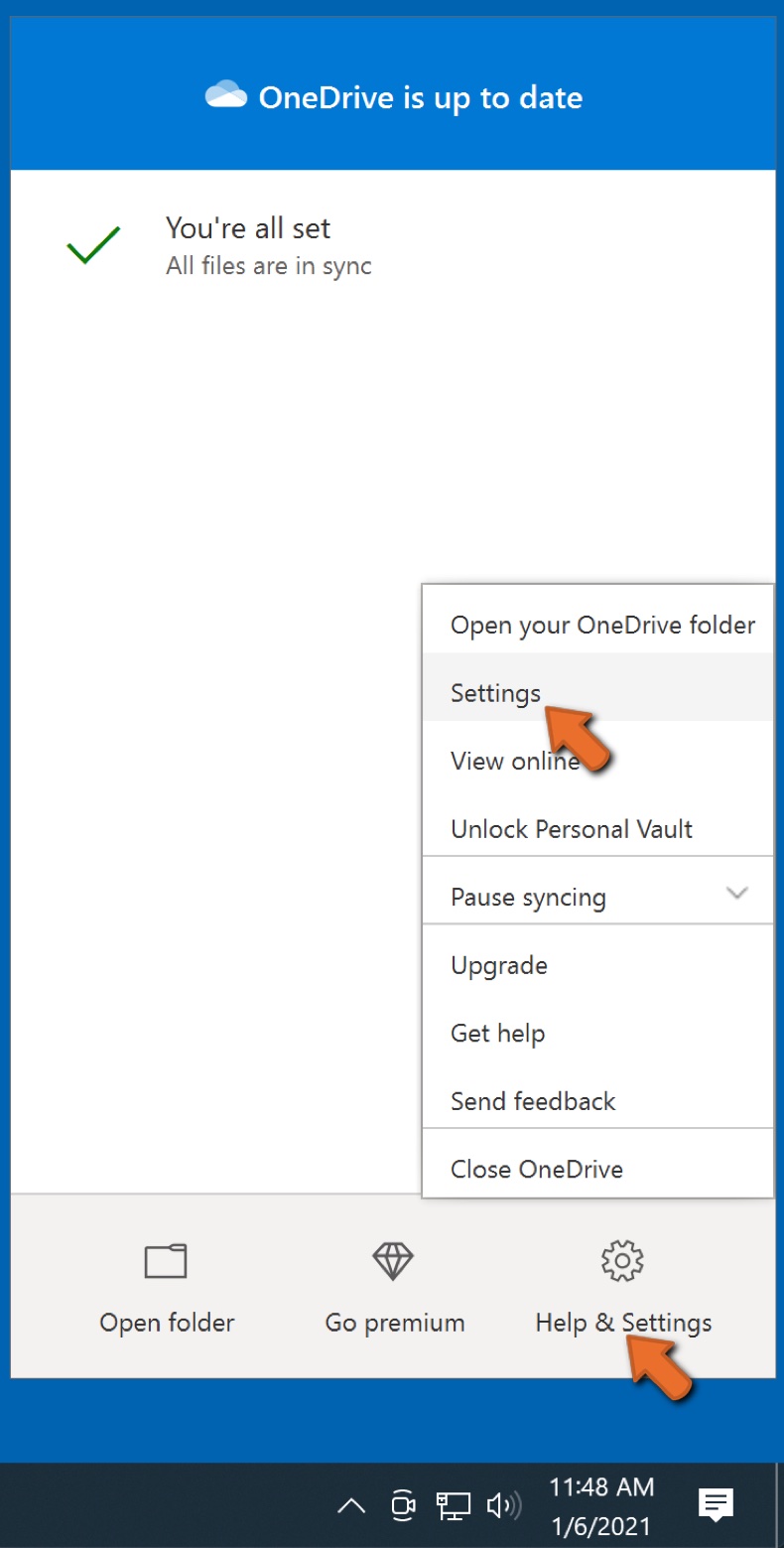

Kliknij ikonę chmury OneDrive, aby otworzyć menu OneDrive. W tym menu możesz dostosować ustawienia kopii zapasowej plików.

Kliknij Pomoc i ustawienia, a następnie z menu rozwijanego wybierz Ustawienia.

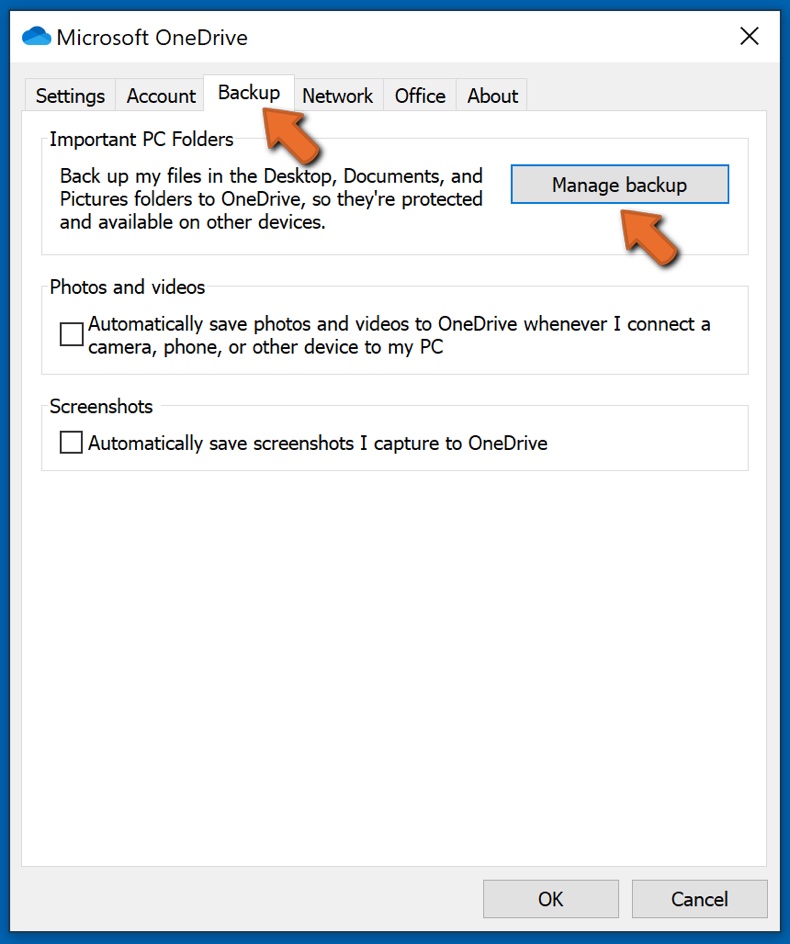

Przejdź do zakładki Kopia zapasowa i kliknij Zarządzaj kopią zapasową.

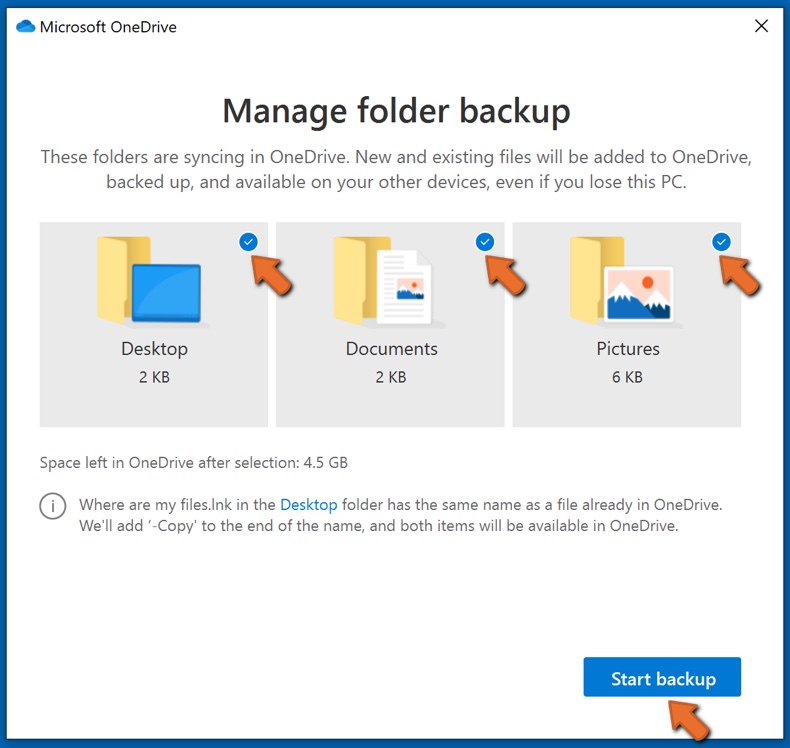

W tym menu możesz wybrać kopię zapasową Pulpitu i całego znajdującego się na nim pliku, a także folderów Dokumenty i Obrazy, ponownie ze wszystkimi plikami w nich. Kliknij Rozpocznij tworzenie kopii zapasowej.

Teraz, gdy dodasz plik lub folder w folderach Pulpit oraz Dokumenty i Obrazy, ich kopia zapasowa zostanie automatycznie utworzona w OneDrive.

Aby dodać foldery i pliki poza lokalizacjami przedstawionymi powyżej, musisz dodać je ręcznie.

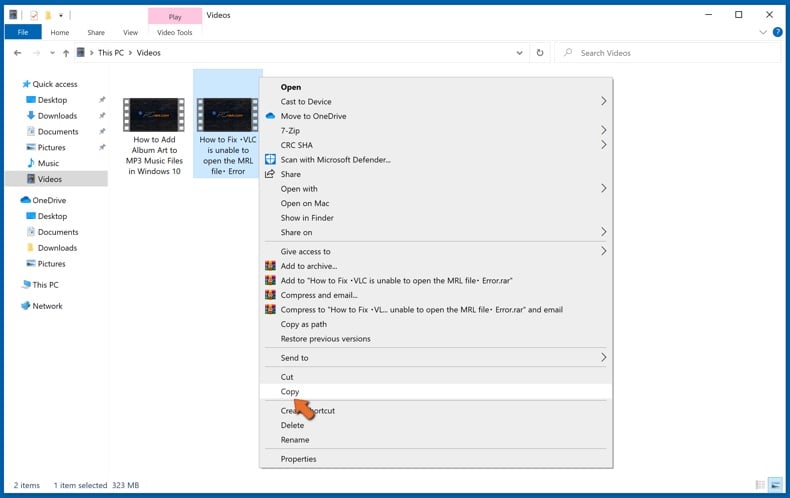

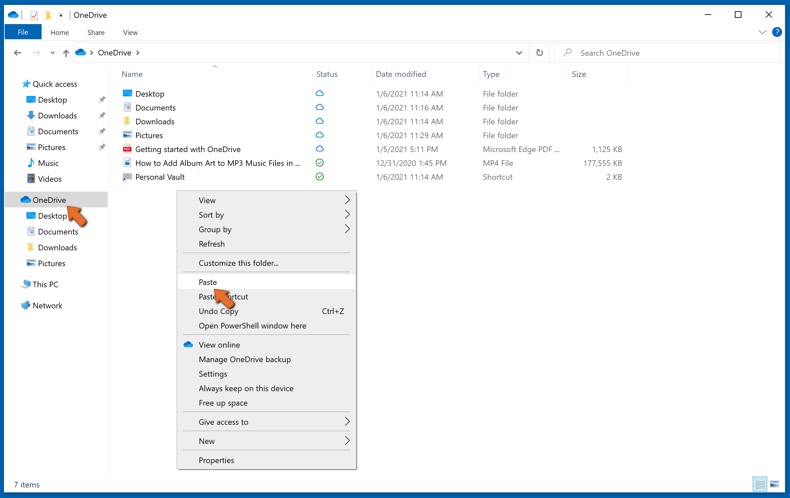

Otwórz Eksplorator plików i przejdź do lokalizacji folderu/pliku, którego kopię zapasową chcesz utworzyć. Wybierz element, kliknij go prawym przyciskiem myszy i kliknij Kopiuj.

Następnie przejdź do OneDrive, kliknij prawym przyciskiem myszy w dowolnym miejscu w oknie i kliknij Wklej. Alternatywnie możesz po prostu przeciągnąć i upuścić plik do OneDrive. OneDrive automatycznie utworzy kopię zapasową folderu/pliku.

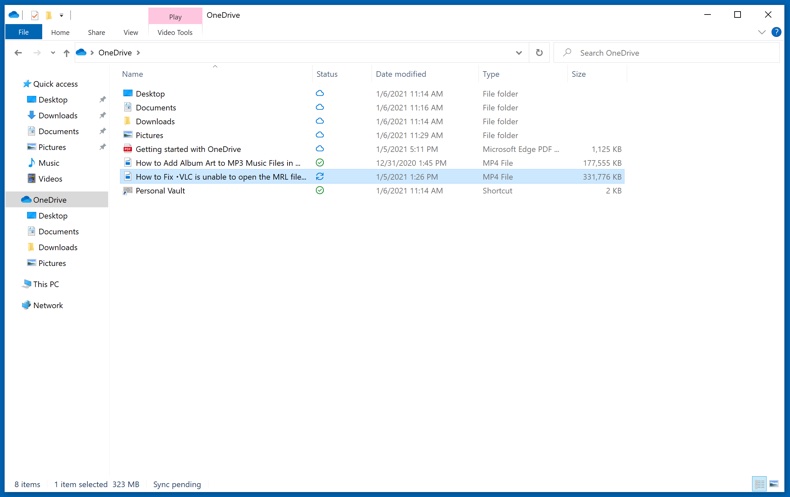

Wszystkie pliki dodane do folderu OneDrive są automatycznie archiwizowane w chmurze. Zielone kółko ze znacznikiem wyboru wskazuje, że plik jest dostępny zarówno lokalnie, jak i w usłudze OneDrive oraz że wersja pliku jest taka sama w obu. Niebieska ikona chmury wskazuje, że plik nie został zsynchronizowany i jest dostępny tylko w usłudze OneDrive. Ikona synchronizacji wskazuje, że plik jest obecnie synchronizowany.

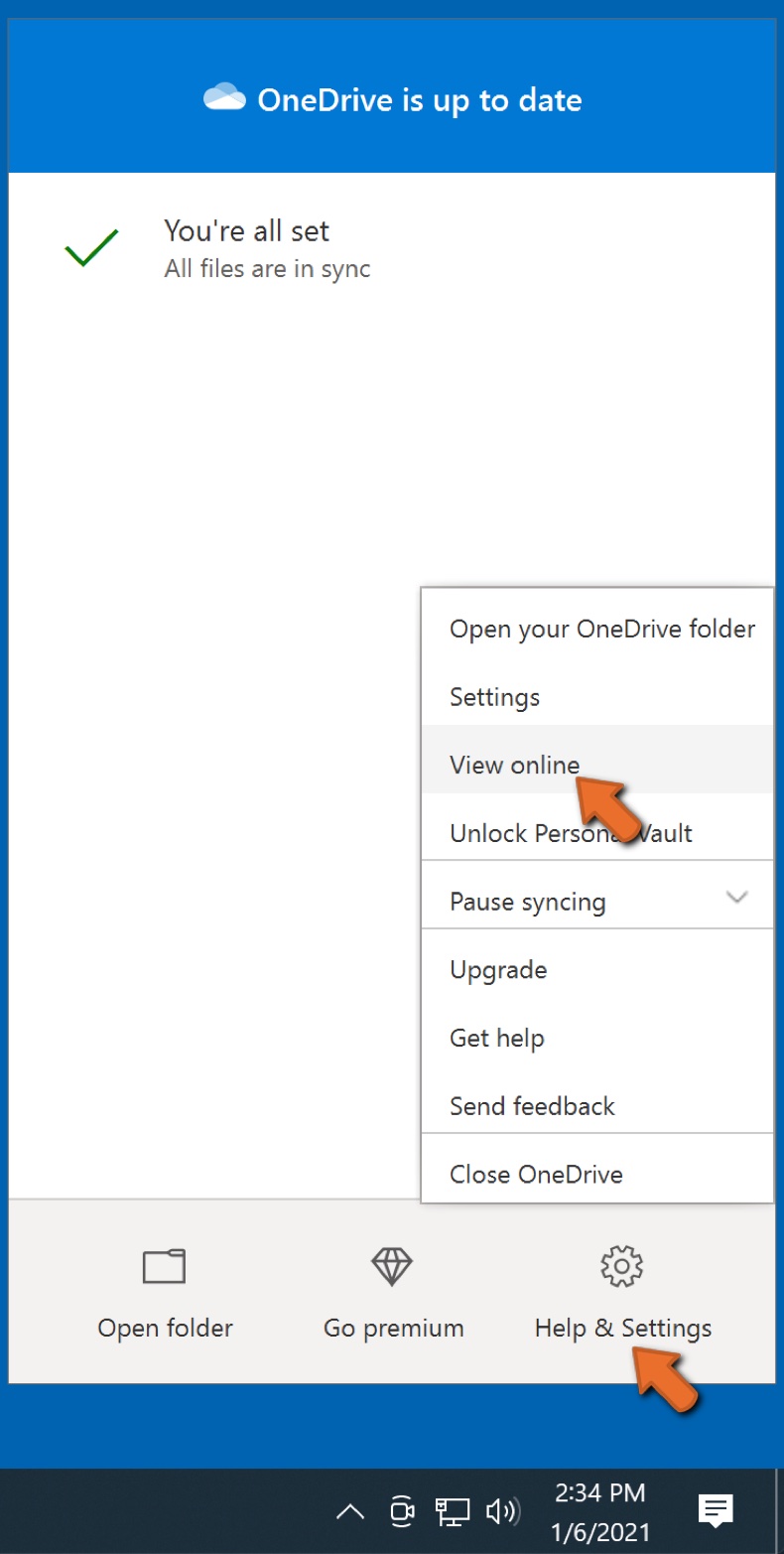

Aby uzyskać dostęp do plików znajdujących się tylko w usłudze OneDrive w trybie online, przejdź do menu rozwijanego Pomoc i ustawienia oraz wybierz opcję Wyświetl online.

Krok 2: Przywróć uszkodzone pliki.

OneDrive zapewnia synchronizację plików, więc wersja pliku na komputerze jest tą samą wersją w chmurze. Jeśli jednak ransomware zaszyfrowało twoje pliki, możesz skorzystać z funkcji historii wersji OneDrive, która pozwoli ci przywrócić wersje plików sprzed zaszyfrowania.

Microsoft 365 ma funkcję wykrywania ransomware, która powiadamia użytkownika o zaatakowaniu plików OneDrive i prowadzi przez proces przywracania plików. Należy jednak zauważyć, że jeśli nie masz płatnej subskrypcji Microsoft 365, otrzymasz bezpłatnie tylko jedno wykrycie i odzyskanie pliku.

Jeśli pliki OneDrive zostaną usunięte, uszkodzone lub zainfekowane przez malware, możesz przywrócić całą usługę OneDrive do poprzedniego stanu. Oto, jak możesz przywrócić cały OneDrive:

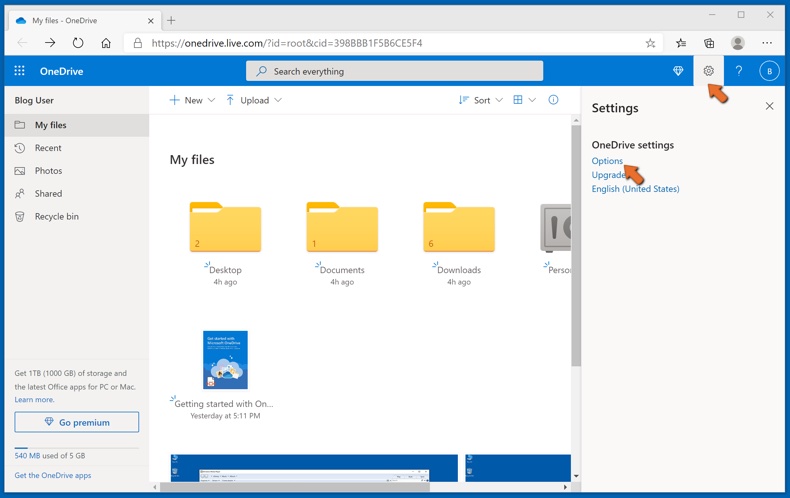

1. Jeśli jesteś zalogowany za pomocą konta osobistego, kliknij ikonę zębatki Ustawienia u góry strony. Następnie kliknij Opcje i wybierz Przywróć OneDrive.

Jeśli jesteś zalogowany na konto służbowe lub szkolne, kliknij ikonę Ustawień u góry strony. Następnie kliknij Przywróć OneDrive.

2. Na stronie Przywróć OneDrive wybierz datę z listy rozwijanej. Pamiętaj, że jeśli przywracasz pliki po automatycznym wykryciu ransomware, zostanie dla ciebie wybrana data przywrócenia.

3. Po skonfigurowaniu wszystkich opcji przywracania plików, kliknij Przywróć, aby cofnąć wszystkie wybrane działania.

Najlepszym sposobem uniknięcia szkód spowodowanych infekcjami ransomware jest regularne tworzenie kopii zapasowych.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję