Zapobiegnij zostania oszukanym przez e-mail On This Day I Hacked Your OS

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "On this day I hacked your OS"

Czym jest "On this day I hacked your OS"?

"On this day I hacked your OS" to oszustwo e-mailowe. Wykorzystuje taktykę oszustwa/szantażu zwaną „wyłudzeniem seksualnym"), która wyłudza pieniądze od użytkowników poprzez groźby ujawnienia dowodów ich aktywności seksualnej. To oszustwo twierdzi, że treści audio i wizualne są uzyskiwane z kamery i mikrofonu urządzenia użytkownika. Informuje użytkowników, że te dowody zostaną przesłane do wszystkich jego kontaktów, chyba że pewna suma zostanie przekazana na konto cyberprzestępców stojących za "On this day I hacked your OS". Użytkownicy powinni pamiętać, że wszystkie te twierdzenia są fałszywe i nie istnieje żaden taki materiał kompromitujący. E-maile tego typu powinny być ignorowane.

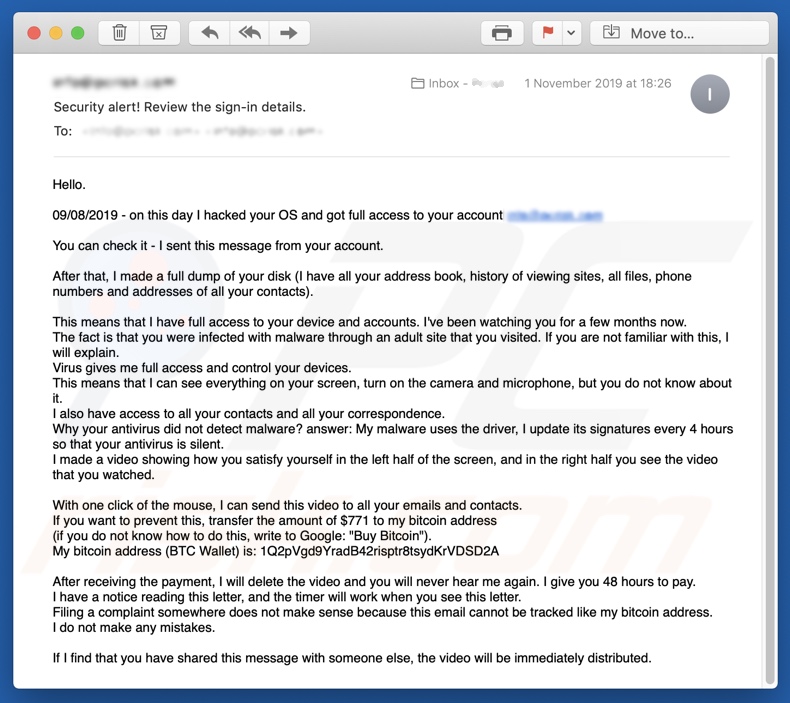

Wiadomość e-mail zatytułowana "Security alert! Review the sign-in details." twierdzi, że system operacyjny użytkowników został zhakowany, a teraz ich konta e-mail są pod pełną kontrolą cyberprzestępców. Twierdzą, że mają dostęp do książki adresowej użytkowników, historii przeglądania, spisu plików, adresów e-mail i numerów kontaktów. Ponadto twierdzą, że użytkownicy byli obserwowani od kilku miesięcy. Było to możliwe dzięki infekcji zainfekowanej witryny dla dorosłych, którą odwiedzili. Podobno wirus dał przestępcom pełny dostęp i kontrolę nad urządzeniem, w tym kontrolę nad kamerą internetową i mikrofonem. Antywirus nie był w stanie wykryć tej infekcji, ponieważ malware korzysta ze sterownika, a jego sygnatura jest aktualizowana co cztery godziny. Dzięki temu rzekomemu włamaniu nagrali film/audio i ekran, aby użytkownicy się „samozadowalali". Cyberprzestępcy żądają przelania 771 $ w kryptowalucie Bitcoin. W przeciwnym razie upokarzający materiał zostanie wysłany do wszystkich kontaktów użytkowników. Jeśli płatność nie zostanie dokonana w ciągu 48 godzin, wideo przedstawiające samozadowalanie się użytkowników i treści, które oglądali, zostaną wysłane do ich kontaktów. Użytkownikom obiecuje się, że po zakończeniu transakcji film zostanie usunięty i osoby te nie będą już mu przeszkadzać. 48-godzinne odliczanie rozpoczyna się od momentu otworzenia wiadomości e-mail. Wiadomość informuje użytkowników, że złożenie jakiejkolwiek skargi im nie pomoże, ponieważ tego adresu e-mail i adresów Bitcoin nie można prześledzić. Wiadomość kończy się ostrzeżeniem informującym użytkowników, że nie należy udostępniać nikomu tego e-maila, ponieważ spowoduje to natychmiastową dystrybucję zagrożonego wideo. Jak wspomniano, "On this day I hacked your OS" to oszustwo i żadna z rzekomych treści nie istnieje. Ponadto cyberprzestępcy stojący za tym szantażem nie zainfekowali systemu; dlatego nie można było uzyskać żadnych dowodów na aktywność seksualną użytkowników, a integralność urządzenia nie została naruszona. Zdecydowanie zaleca się, aby nigdy nie ufać i po prostu ignorować wszystkie wiadomości e-mail podobne do "On this day I hacked your OS".

| Nazwa | E-mailowa kampania spamowa "On this day I hacked your OS" |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywa obietnica | Cyberprzesstępcy twierdzą, że zainfekowali urządzenie malware, które pozwoliło im nagrać komrpmitujące aidio/wideo. Grożą, że udostępnią te materiały kontaktom ofiary, chyba żw w określonym czasie dokonana zostanie płatność. |

| Adres portfela kryptowalutowego cyberprzestępców | 1Q2pVgd9YradB42risptr8tsydKrVDSD2A (Bitcoin) |

| Wysokość okupu | 771 $ w Bitcoinach |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych prywatnych informacji, strata pieniężna, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Zwodnicze wiadomości są dystrybuowane za pomocą masowych kampanii spamowych. Można zastosować różne taktyki, nie tylko „wyłudzenie seksualne". Różnią się one od różnych powiadomień o „imporcie" po ogłoszeniu „nagród". "Hacker Who Has Access To Your Operating System", "Your Device Was Infected With My Private Malware", "WannaCry Hacker Group" to kilka przykładów oszustw podobnych do "On this day I hacked your OS". Zazwyczaj takie oszustwo obejmuje groźby związane z rozpowszechnianiem filmów/zrzutów ekranu ofiary, chyba że zostanie zapłacony okup. Cyberprzestępcy wolą, aby płatności te były dokonywane w walutach cyfrowych (np. kryptowalucie, przedpłaconych kuponach itp.), ponieważ ich transakcje są trudne/niemożliwe do prześledzenia. Mogą się jednak różnić cele tych wiadomości. Mogą one być używane do rozsyłania ransomware i innych rodzajów malware.

W jaki sposób kampanie spamowe infekują komputery?

Infekcje wywołane kampaniami spamowymi są powodowane przez otwieranie załączonych plików znajdujących się w zwodniczych wiadomościach. Te e-maile są często oznaczone jako „oficjalne", „ważne", „pilne" lub podobnie jako priorytetowe. Zainfekowane załączniki występują w różnych formatach, takich jak pliki archiwalne (ZIP, RAR) i pliki wykonywalne (.exe, .run), dokumenty Microsoft Office i PDF, JavaScript itp. Gdy te pliki są otwierane, uruchamiane lub w inny sposób otwierane, rozpoczynają pobieranie/instalację złośliwego oprogramowania. Przykładowo, dokumenty MS Office wymagają od użytkowników włączenia makropoleceń (w celu umożliwienia edycji) - jeśli zgoda zostanie wydana, są uruchamiane w celu zainfekowania systemów.

Jak uniknąć instalacji malware?

Zaleca się, aby nie czytać podejrzanych/nieistotnych e-maili, zwłaszcza otrzymanych od nieznanych nadawców. Załączników znajdujących się w takiej poczcie nigdy nie wolno otwierać, ponieważ pliki te są źródłem potencjalnej infekcji. Zaleca się korzystanie z wersji pakietu Microsoft Office wydanych po roku 2010; ponieważ mają tryb „Widoku chronionego", który uniemożliwia złośliwym dokumentom pobranie/zainstalowanie złośliwego oprogramowania. Użytkownicy są zachęcani do pobierania wyłącznie z oficjalnych i zweryfikowanych źródeł. Sieci udostępniania P2P (BitTorrent, eMule, Gnutella itp.), bezpłatne witryny do hostingu plików, zewnętrzne programy do pobierania plików i podobne kanały są uważane za niewiarygodne, dlatego odradza się korzystanie z nich. Nierzetelne źródła pobierania częściej oferują zwodnicze i/lub regularne materiały w pakiecie ze złośliwym oprogramowaniem. Programy powinny być aktywowane i aktualizowane przy użyciu funkcji/narzędzi dostarczanych przez prawdziwych programistów. Nielegalne narzędzia aktywacyjne (do „łamania" oprogramowania) i aktualizatory stron trzecich są uważane za wysokie ryzyko. Zaleca się zainstalowanie i aktualizowanie niezawodnego pakietu antywirusowego/antyspyware. Tego oprogramowania należy używać do regularnego skanowania systemu i usuwania wykrytych zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące malware.

Tekst prezentowany w e-mailu "On this day I hacked your OS":

Cześć.

09/08/2019 - tego dnia zhakowałem twój system operacyjny i uzyskałem pełny dostęp do twojego konta

************

Możesz to sprawdzić - wysłałem tę wiadomość z twojego konta.

Następnie wykonałem pełny zrzut twojego dysku (mam całą twoją książkę adresową, historię przeglądania stron, wszystkie pliki, numery telefonów i adresy wszystkich twoich kontaktów).

Oznacza to, że mam pełny dostęp do twojego urządzenia i kont. Obserwuję cię od kilku miesięcy.

Faktem jest, że zostałeś zainfekowany malware za pośrednictwem odwiedzanej witryny dla dorosłych. Jeśli nie rozumiesz tego, wyjaśnię ci.

Wirus daje mi pełny dostęp i kontrolę nad twoimi urządzeniami.

Oznacza to, że widzę wszystko na ekranie, włączam kamerę i mikrofon, ale nie wiesz o tym.

Mam również dostęp do wszystkich twoich kontaktów i całej korespondencji.

Dlaczego twój program antywirusowy nie wykrył złośliwego oprogramowania? odpowiedź: Moje złośliwe oprogramowanie korzysta ze sterownika, aktualizuję jego sygnatury co 4 godziny, aby twój program antywirusowy był cichy.

Zrobiłem film pokazujący, jak się zabawiasz po lewej połowie ekranu, a po prawej stronie widać wideo, które oglądałeś.

Jednym kliknięciem myszy mogę wysłać ten film wideo do wszystkich e-maili i kontaktów.

Jeśli chcesz temu zapobiec, prześlij kwotę 771 $ na mój adres Bitcoin

(jeśli nie wiesz, jak to zrobić, wpisz w Google: „Kup Bitcoin").

Mój adres Bitcoin (portfela BTC) to: 1Q2pVgd9YradB42risptr8tsydKrVDSD2A

Po otrzymaniu płatności usunę film i nigdy więcej mnie nie usłyszysz. Daję ci 48 godzin na zapłatę.

Mam powiadomienie o przeczytaniu tej wiadomości, a minutnik się uruchomi, gdy zobaczysz tę wiadomość.

Złożenie jakiejkolwiek skargi nie ma sensu, ponieważ tego adresu e-mail nie można śledzić tak jak mojego adresu Bitcoin.

Nie popełniam błędów.

Jeśli stwierdzę, że udostępniłeś tę wiadomość komuś innemu, wideo zostanie natychmiast rozpowszechnione.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "On this day I hacked your OS"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję