Malware Blank Grabber

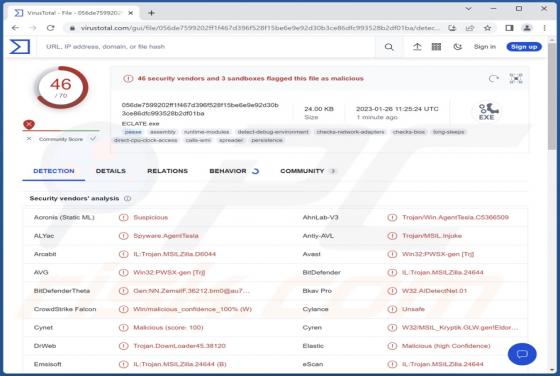

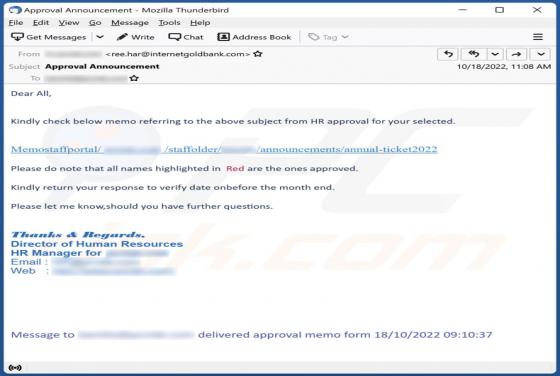

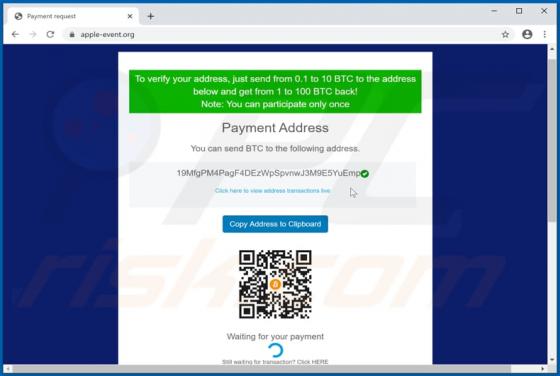

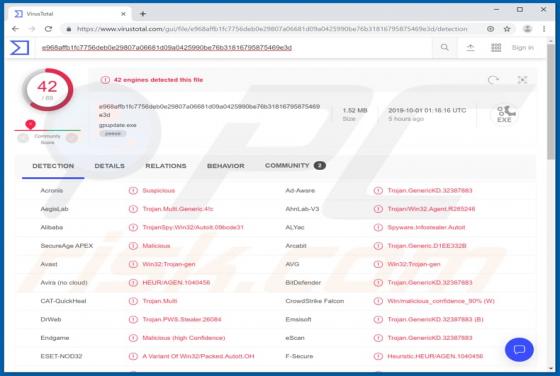

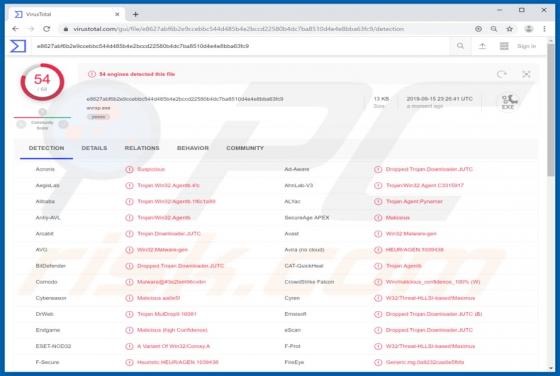

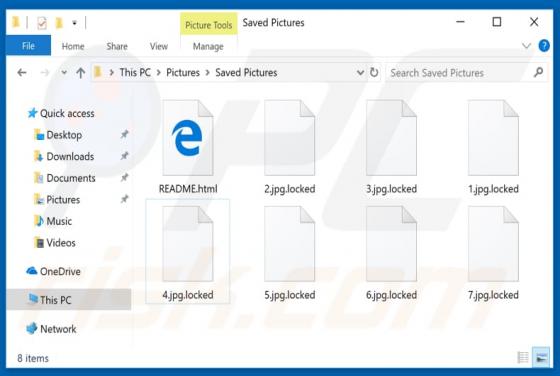

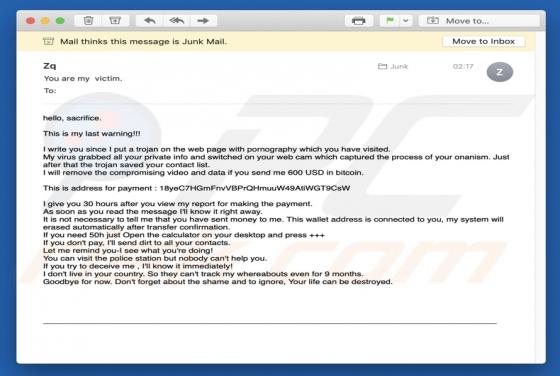

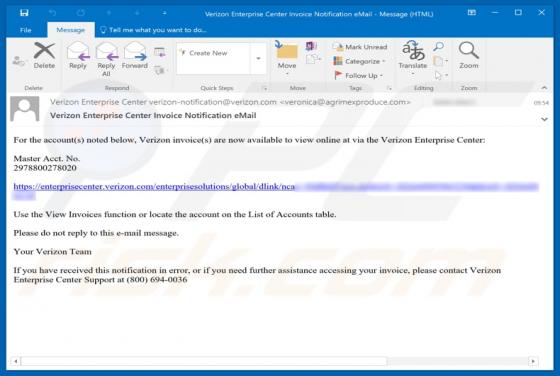

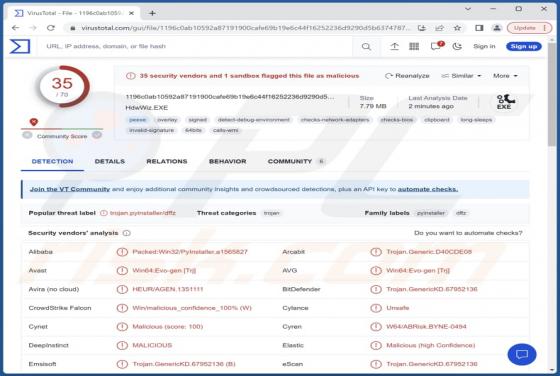

Blank Grabber to rodzaj złośliwego oprogramowania zaprojektowanego w celu kradzieży poufnych informacji z zainfekowanych systemów. Jego celem są przeglądarki internetowe i inne aplikacje oraz posiada on dodatkowe funkcje. Zainfekowanie komputerów przez Blank Grabber może prowadzić do różnych probl