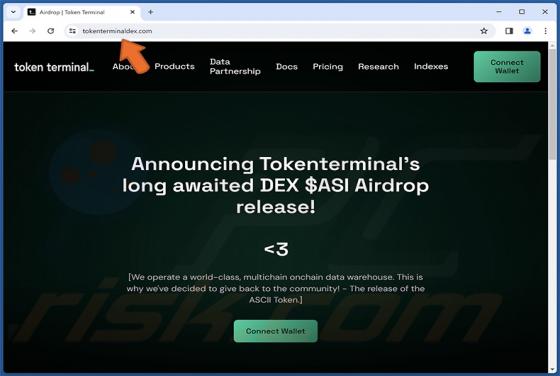

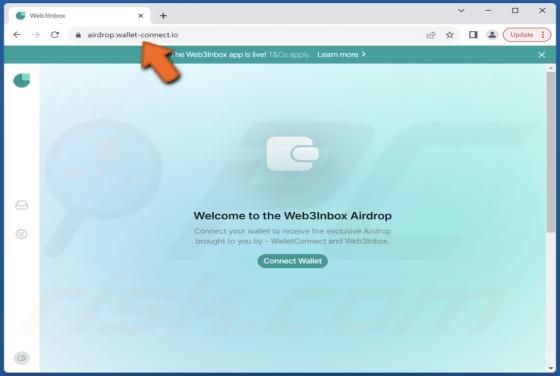

Oszustwo WalletConnect & Web3Inbox Airdrop

„WalletConnect i Web3Inbox Airdrop" to oszustwo. Jest prezentowane w postaci zrzutu prowadzonego przez WalletConnect i Web3Inbox. Program nie jest powiązany z żadnymi legalnymi usługami ani innymi podmiotami. Oszustwo to działa jak wysysacz kryptowalut i kradnie środki przechowywane w cyfrowych po