Jak usunąć złośliwe oprogramowanie DigitStealer z komputera Mac

Wirus MacZnany również jako: DigitStealer virus

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie DigitStealer?

DigitStealer to zaawansowane złośliwe oprogramowanie służące do kradzieży informacji, atakujące systemy operacyjne Mac. Ten złośliwy program ma na celu wyodrębnienie i wykradzenie poufnych danych, w tym danych logowania i informacji związanych z portfelami kryptowalutowymi.

Przegląd złośliwego oprogramowania DigitStealer

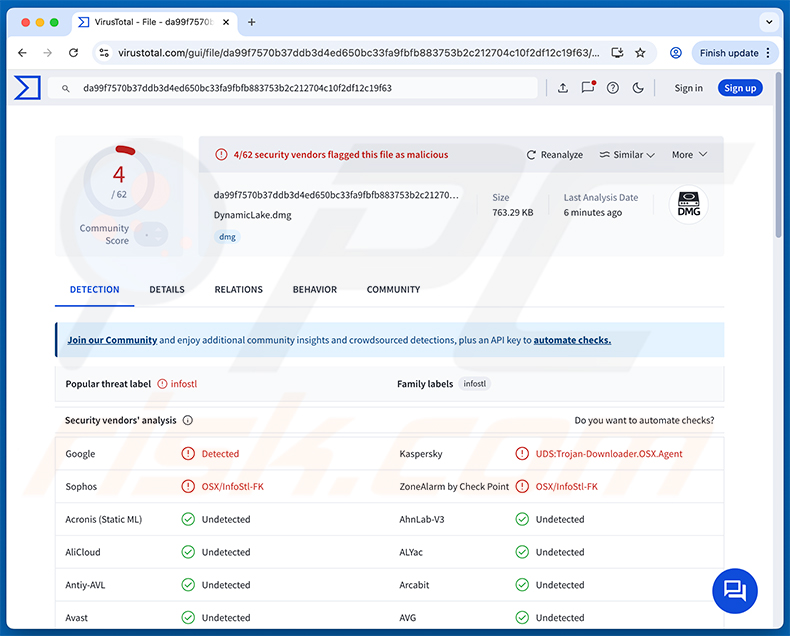

DigitStealer to złośliwe oprogramowanie zaprojektowane z naciskiem na ukrycie. W momencie pisania tego artykułu plik Apple Disk Image używany do dostarczania tego programu nie został wykryty na platformie VirusTotal. Złośliwe oprogramowanie wykorzystuje metodę „przeciągnij do terminala” w celu obejścia funkcji zabezpieczającej Gatekeeper.

DigitStealer wykorzystuje kilka mechanizmów zapobiegających wykryciu, w tym wykrywanie uruchomienia na maszynie wirtualnej oraz zapobieganie debugowaniu. Jedną z godnych uwagi metod jest sprawdzanie, czy system działa na procesorze Apple Silicon M2 lub nowszym, oraz weryfikacja szczegółów sprzętu.

Program ten infiltruje urządzenia poprzez wieloetapowy łańcuch, który obejmuje cztery ładunki wykonywane w pamięci. Pierwszy ładunek kradnący gromadzi dane geolokalizacyjne, które mogą zostać wykorzystane do podjęcia decyzji o kontynuowaniu infekcji. Wprowadza on również pozostałe ładunki do systemu.

Podobnie jak wiele innych złośliwych programów przeznaczonych dla komputerów Mac, ten złośliwy program wyświetla ofierze monit o podanie danych logowania do konta użytkownika. Kradnie on (małe) pliki z katalogów Pulpit, Dokumenty i Pobrane.

Drugi ładunek programu typu stealer ma na celu wyodrębnienie danych z przeglądarek, takich jak Brave, Google Chrome, Microsoft Edge, Mozilla Firefox i inne. Informacje, które mogą być celem ataku, obejmują: historię przeglądania stron internetowych, pliki cookie, nazwy użytkowników/hasła, dane osobowe, numery kart kredytowych itp.

Może wyodrębnić dane logowania przechowywane w Keychain – natywnym menedżerze haseł systemu Mac. Złośliwe oprogramowanie kradnie dane związane z Coinomi, Electrum, Exodus, Ledger i innymi portfelami kryptowalutowymi. Inne oprogramowanie, które jest celem ataków, to klienci VPN (OpenVPN, Tunnelblick) oraz komunikator Telegram.

Trzeci ładunek ma na celu modyfikację portfela/aplikacji Ledger – zakończenie procesów, zastąpienie danych i zamianę oryginalnego portfela Ledger na trojanizowany (który jest pobierany w wielu częściach). Prawdopodobnym celem jest uzyskanie hasła do portfela kryptowalutowego.

Czwarty ładunek ma na celu zapewnienie trwałości. Nie jest to element statyczny, ponieważ za każdym razem, gdy jest uruchamiany, pobiera ładunek z określonej domeny. Kolejnym celem jest pełnienie funkcji tylnych drzwi dla dalszej infekcji, ponieważ nieustannie sprawdza, czy nie ma dodatkowych ładunków.

Należy wspomnieć, że twórcy złośliwego oprogramowania często ulepszają swoje oprogramowanie i metodologię działania. Dlatego też potencjalne przyszłe wersje DigitStealer mogą mieć inne funkcje.

Podsumowując, obecność złośliwego oprogramowania, takiego jak DigitStealer, na urządzeniach może prowadzić do wielu infekcji systemu, poważnych problemów związanych z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | DigitStealer virus |

| Rodzaj zagrożenia | Złośliwe oprogramowanie dla komputerów Mac, wirusy dla komputerów Mac, programy kradnące dane, wirusy kradnące hasła. |

| Nazwy wykrywania | Google (wykryto), Kaspersky (UDS:Trojan-Downloader.OSX.Agent), Sophos (OSX/InfoStl-FK), ZoneAlarm (OSX/InfoStl-FK), (VirusTotal) |

| Objawy | Złośliwe oprogramowanie jest zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i pozostawać w ukryciu, dlatego też na zainfekowanym komputerze nie widać żadnych wyraźnych symptomów. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy internetowe, socjotechnika, „crackowanie” oprogramowania. |

| Uszkodzenie | Skradzione hasła i dane bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady złośliwego oprogramowania typu stealer

Zbadaliśmy wiele złośliwych programów; Shamos, mac.c stealer i Odyssey to tylko kilka z naszych artykułów na temat złośliwego oprogramowania dla komputerów Mac służącego do kradzieży danych.

Funkcje kradzieży informacji są powszechne we wszystkich rodzajach złośliwego oprogramowania. Programy typu stealer są również często używane w połączeniu z innymi złośliwymi programami. Należy podkreślić, że niezależnie od tego, jakie dane są celem złośliwego oprogramowania (jeśli w ogóle), jego obecność w systemie zagraża bezpieczeństwu urządzenia i użytkownika.

W jaki sposób DigitStealer przeniknął do mojego komputera?

Plik obrazu dysku, w którym DigitStealer trafia do systemów, jest zamaskowany jako instalator DynamicLake – legalnej aplikacji dla komputerów Mac. Znaleziono co najmniej jedną stronę internetową, która rozpowszechnia ten złośliwy plik, ale nie wiadomo, w jaki sposób strona ta była promowana. Zazwyczaj oszukańcze strony są promowane poprzez zatruwanie SEO, złośliwe reklamy, spamowe powiadomienia przeglądarki, błędnie wpisane adresy URL i oprogramowanie reklamowe.

Jednak DigitStealer może infiltrować urządzenia pod innymi postaciami lub za pomocą różnych metod. Złośliwe oprogramowanie rozprzestrzenia się głównie poprzez phishing i taktyki inżynierii społecznej. Złośliwe oprogramowanie jest zazwyczaj przedstawiane jako zwykła treść lub dołączane do niej. Może również występować w różnych formatach plików.

Najbardziej rozpowszechnione techniki rozprzestrzeniania złośliwego oprogramowania obejmują: trojany typu backdoor/loader, oszustwa internetowe, złośliwe załączniki lub linki w spamie (np. wiadomości e-mail, prywatne wiadomości/wiadomości bezpośrednie, posty w mediach społecznościowych itp.), drive-by (ukryte/zwodnicze) pliki do pobrania, podejrzane kanały pobierania (np. strony internetowe z darmowym oprogramowaniem i strony internetowe osób trzecich, sieci wymiany plików P2P itp.), pirackie programy/nośniki, nielegalne narzędzia aktywujące oprogramowanie („cracki”) oraz fałszywe aktualizacje.

Co więcej, niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i przenośnych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Ostrożność jest niezbędna dla bezpieczeństwa urządzeń i użytkowników. Dlatego przed pobraniem lub zakupem oprogramowania należy zawsze sprawdzić je dokładnie. Pobieraj oprogramowanie wyłącznie z oficjalnych i zweryfikowanych źródeł. Aktywuj i aktualizuj programy za pomocą funkcji/narzędzi dostarczonych przez oryginalnych twórców, ponieważ te uzyskane od stron trzecich mogą zawierać złośliwe oprogramowanie.

Zachowaj ostrożność podczas przeglądania Internetu, ponieważ jest on pełen oszukańczych i złośliwych treści. Nie otwieraj załączników ani linków znajdujących się w podejrzanych/nieistotnych wiadomościach (np. e-mailach, prywatnych wiadomościach, SMS-ach itp.), ponieważ mogą one być złośliwe.

Najważniejsze jest zainstalowanie renomowanego programu antywirusowego i regularne aktualizowanie go. Oprogramowanie zabezpieczające musi być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń. Jeśli komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować zainfekowane złośliwe oprogramowanie.

DigitStealer instruuje, aby użyć metody instalacji „przeciągnij do terminala”:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

Film pokazujący, jak usunąć oprogramowanie reklamowe i porywaczy przeglądarki z komputera Mac:

Usuwanie potencjalnie niechcianych aplikacji:

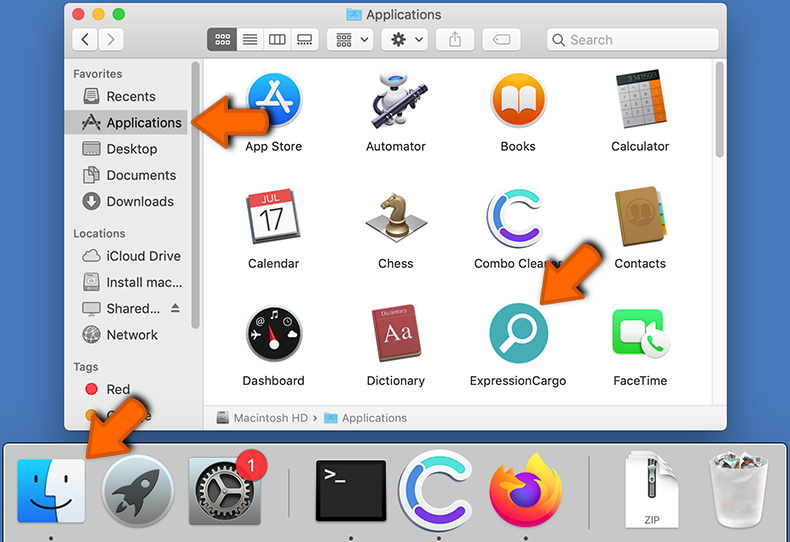

Usuń potencjalnie niechciane aplikacje z folderu „Aplikacje”:

Kliknij ikonę Finder. W oknie Findera wybierz „Aplikacje”. W folderze aplikacji poszukaj „MPlayerX”, „NicePlayer” lub innych podejrzanych aplikacji i przeciągnij je do Kosza. Po usunięciu potencjalnie niechcianych aplikacji powodujących wyświetlanie reklam online przeskanuj komputer Mac w poszukiwaniu pozostałych niechcianych komponentów.

POBIERZ narzędzie do usuwania złośliwego oprogramowania

Combo Cleaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem DigitStealer. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Najprawdopodobniej nie – ponieważ usunięcie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, jakie może spowodować złośliwe oprogramowanie DigitStealer?

Niebezpieczeństwa związane z infekcją zależą od funkcji złośliwego oprogramowania i sposobu działania atakujących. DigitStealer to ukryty program kradnący hasła i kryptowaluty. Obecność tego oprogramowania może skutkować wielokrotnymi infekcjami systemu, poważnymi problemami z prywatnością, stratami finansowymi i kradzieżą tożsamości.

Jaki jest cel złośliwego oprogramowania DigitStealer?

Najczęstszą motywacją stojącą za infekcjami złośliwym oprogramowaniem jest zysk. Jednakże ataki mogą być również motywowane chęcią rozrywki lub osobistą niechęcią atakujących, zakłóceniem procesów (np. stron internetowych, usług, firm itp.), haktywizmem oraz motywami politycznymi/geopolitycznymi.

W jaki sposób złośliwe oprogramowanie DigitStealer dostało się do mojego komputera?

Złośliwe oprogramowanie jest rozpowszechniane głównie za pośrednictwem trojanów, ukrytych (podstępnych) plików do pobrania, oszustw internetowych, spamu, złośliwych reklam, podejrzanych źródeł pobierania (np. stron z darmowym oprogramowaniem i darmowymi serwisami hostingowymi, sieciami wymiany plików P2P itp.), pirackich treści, nielegalnych narzędzi do aktywacji oprogramowania („crackowania”) oraz fałszywych aktualizacji. Ponadto niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się poprzez sieci lokalne i przenośne urządzenia pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner może wykrywać i usuwać praktycznie wszystkie znane infekcje złośliwym oprogramowaniem. Należy pamiętać, że wykonanie pełnego skanowania systemu jest niezbędne, ponieważ zaawansowane programy złośliwe mają tendencję do ukrywania się głęboko w systemach.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję