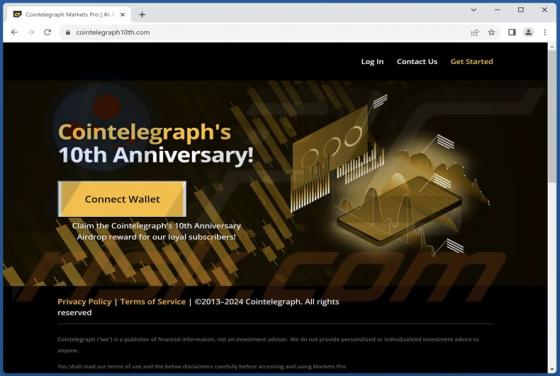

Oszustwo Cointelegraph's 10th Anniversary Airdrop

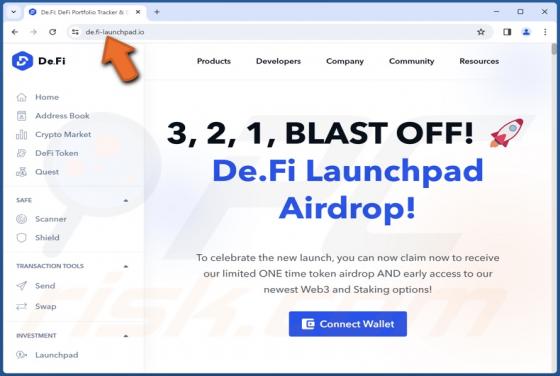

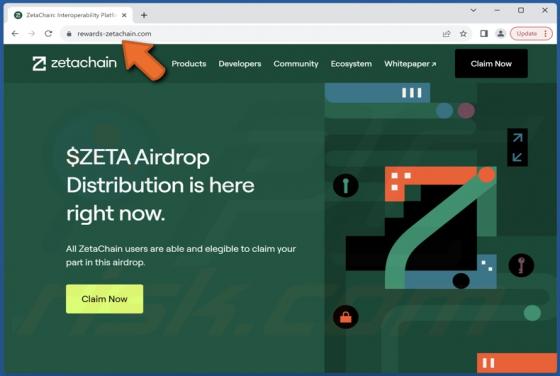

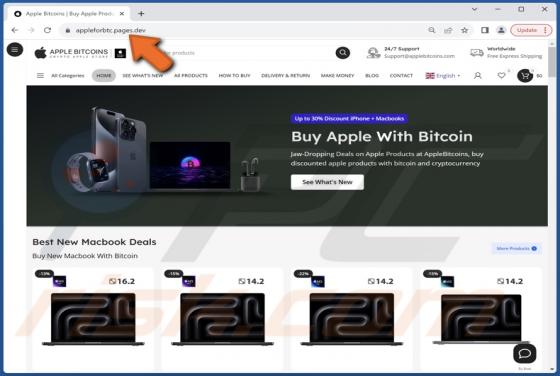

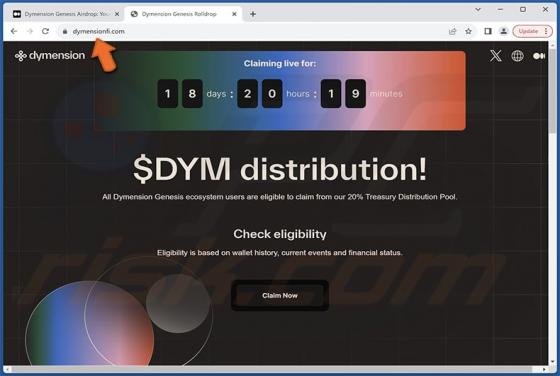

Po analizie stało się jasne, że jest to oszukańczy program udający zrzut kryptowaluty, wykorzystujący zwodnicze e-maile i wprowadzającą w błąd stronę internetową w celu zwabienia osób fizycznych do udziału. Głównym celem tych oszustów jest nielegalne uzyskanie kryptowaluty od niczego niepodejrzewa