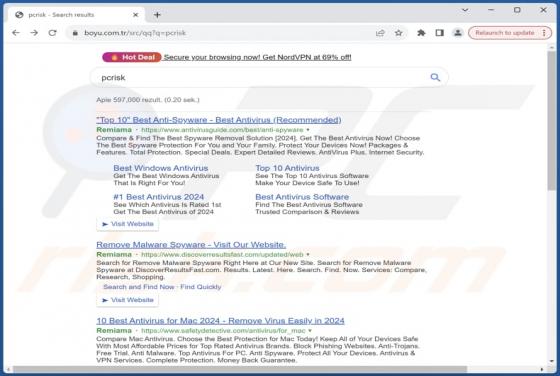

Przekierowanie Boyu.com.tr

Podczas naszego badania boyu.com.tr odkryliśmy jego powiązania z fałszywymi wyszukiwarkami i przejmującymi kontrolę nad przeglądarką. Ogólnie rzecz biorąc (choć istnieją wyjątki), boyu.com.tr służy jako ostateczne miejsce docelowe w sekwencjach przekierowań inicjowanych przez rozszerzenia stron tr