xDec Ransomware

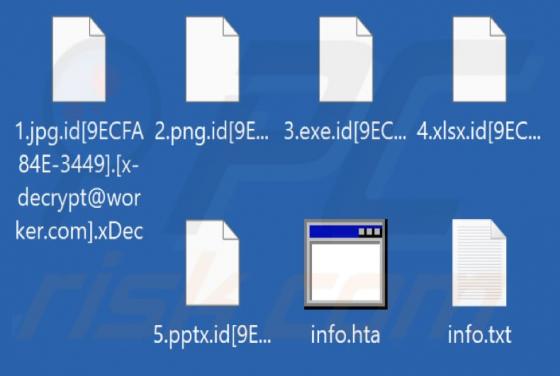

Podczas naszej analizy próbek złośliwego oprogramowania na stronie VirusTotal napotkaliśmy xDec, wariant ransomware powiązany z rodziną Phobos. To złośliwe oprogramowanie szyfruje pliki, modyfikuje ich nazwy i przedstawia dwie notatki okupu zatytułowane "info.txt" i "info.hta". Ponadto ransomware