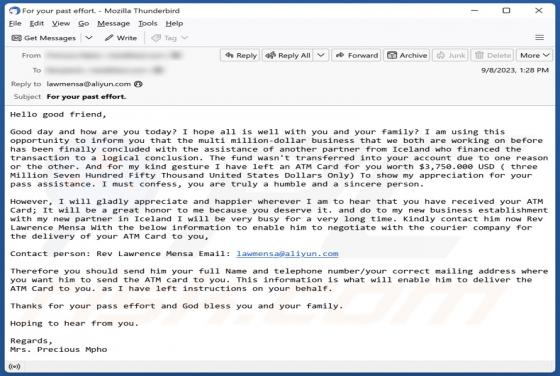

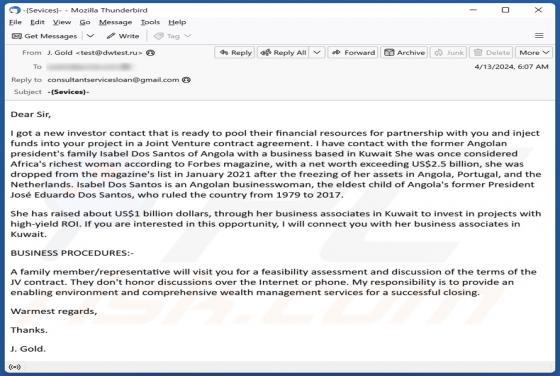

Oszustwo e-mailowe New Investor

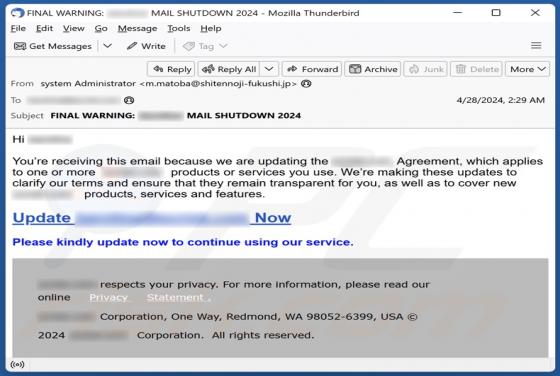

Po przeczytaniu wiadomości e-mail zatytułowanej "New Investor" ustaliliśmy, że jest to spam. Ten list jest przedstawiany jako propozycja inwestycji i wspólnego przedsięwzięcia. Należy podkreślić, że wszystkie informacje zawarte w tym e-mailu są fałszywe, a poczta ta nie jest powiązana z żadnymi p