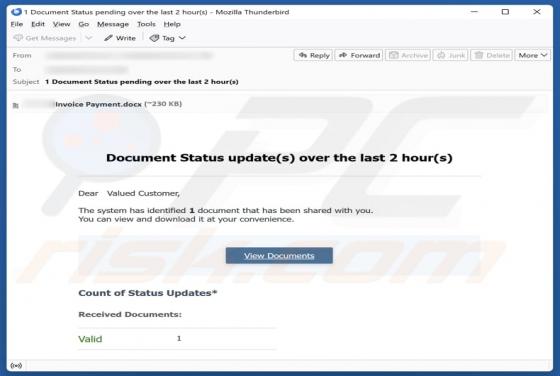

Document Status Update oszustwo e-mailowe

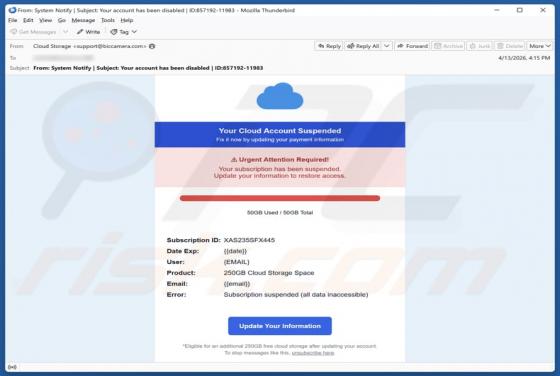

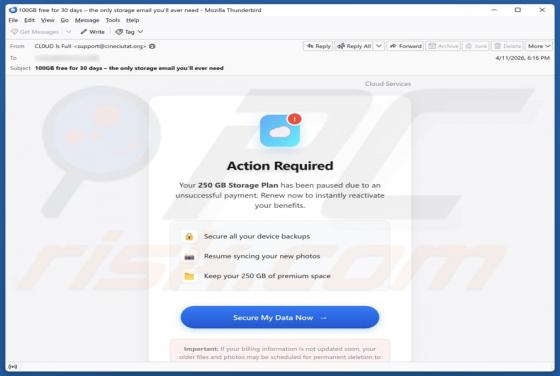

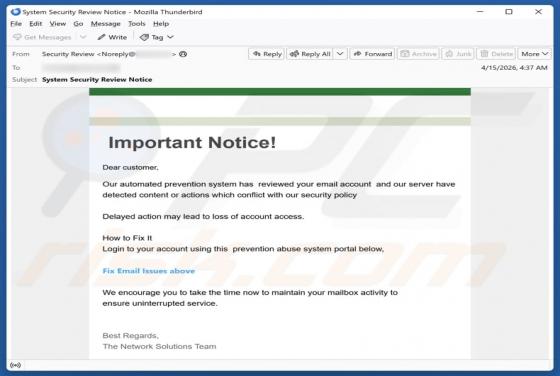

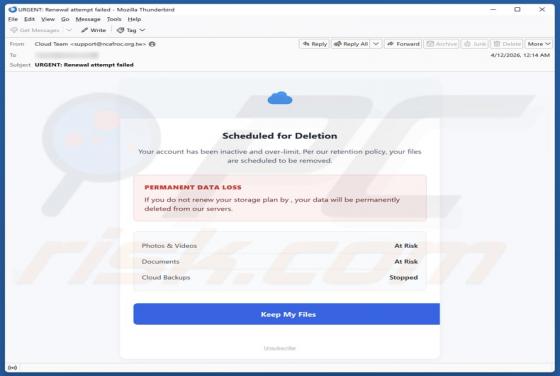

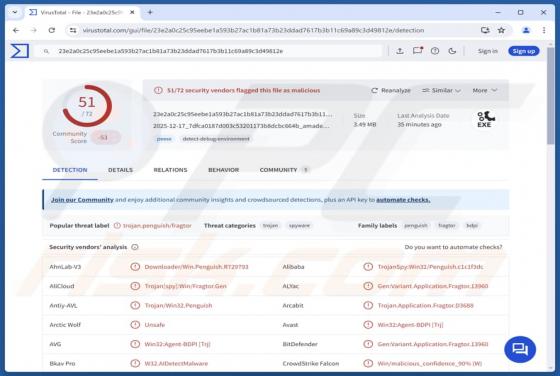

Sprawdziliśmy tę wiadomość e-mail i ustaliliśmy, że jest to wiadomość phishingowa zawierająca link do fałszywej strony internetowej. Oszuści stojący za tą wiadomością próbują wykraść dane osobowe, które mogą zostać wykorzystane do przejęcia kont. Skradzione konta mogą być wykorzystywane do złośliwy