Hnx911 Ransomware

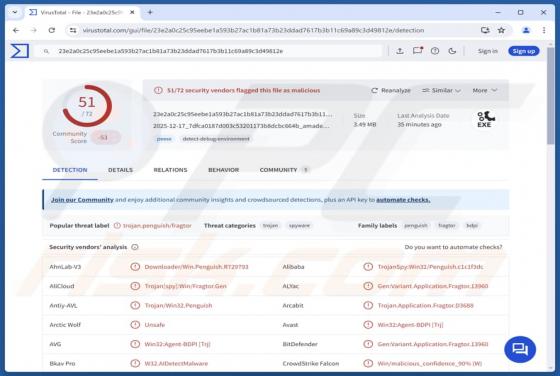

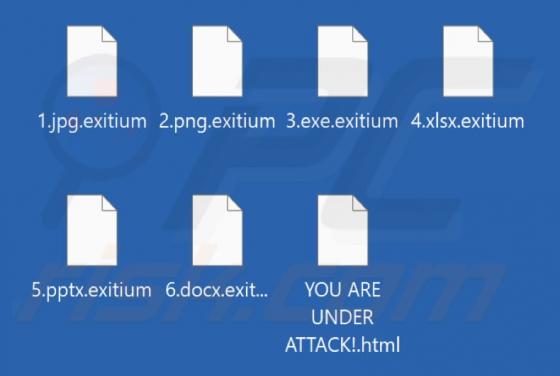

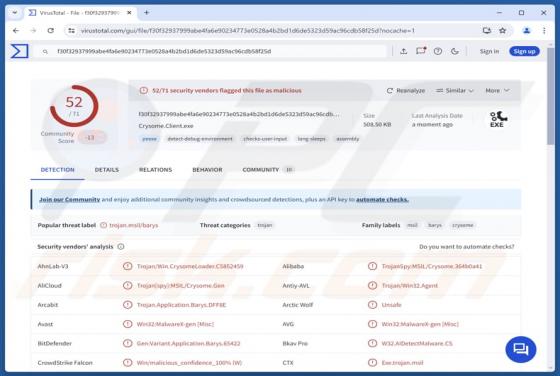

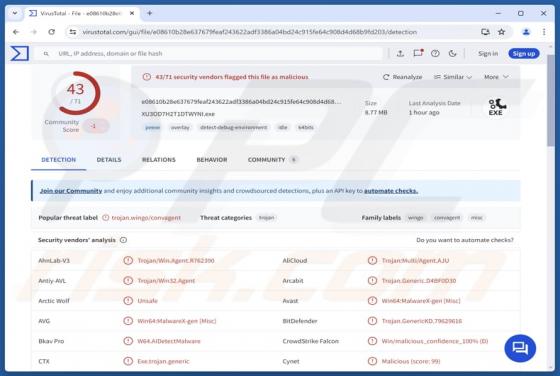

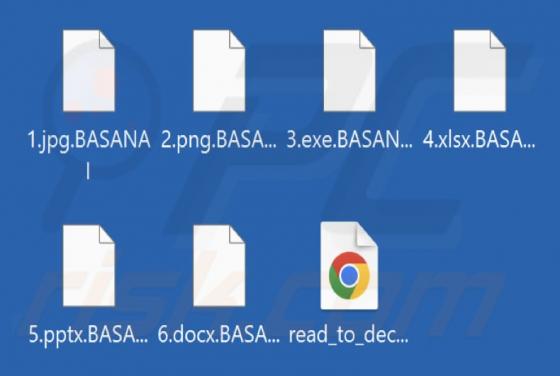

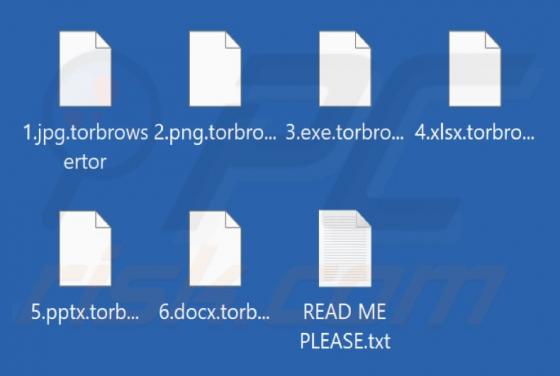

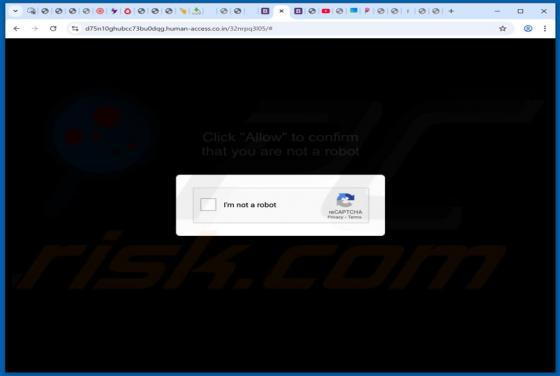

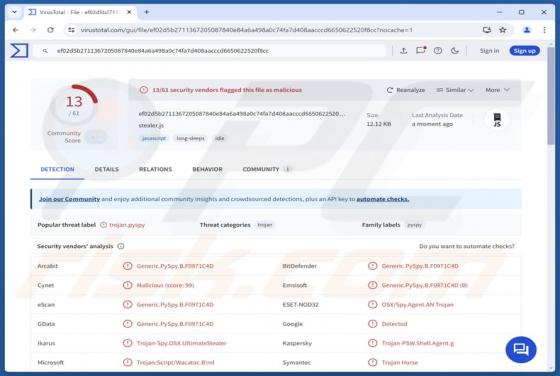

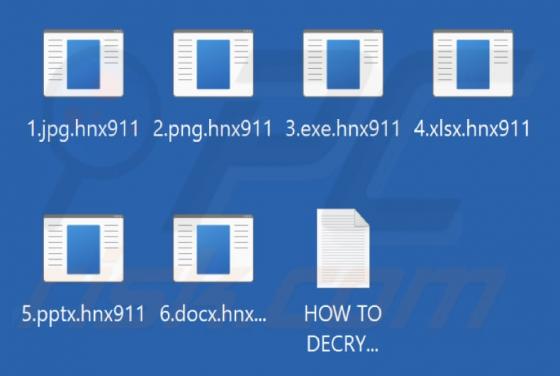

Hnx911 to ransomware z rodziny Xorist. Nasz zespół odkrył go podczas analizy próbek malware przesłanych do VirusTotal. Po uruchomieniu Hnx911 szyfruje pliki ofiary i dołącza rozszerzenie „.hnx911". Tworzy również żądanie okupu „HOW TO DECRYPT FILES.txt" i wyświetla kolejne w komunikacie o błędzie.