Adware Ad Blocker Unlimited

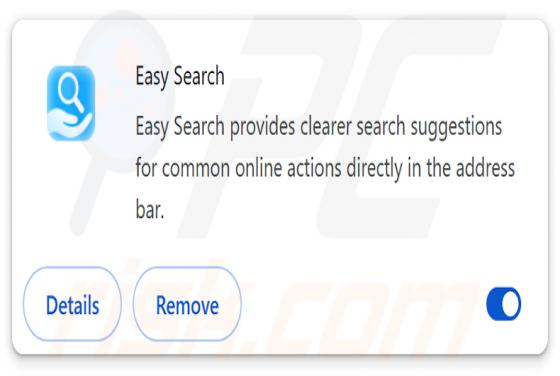

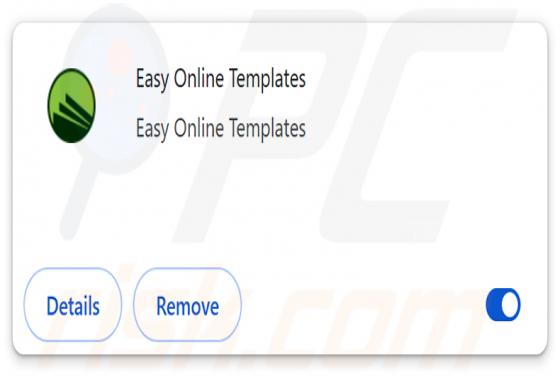

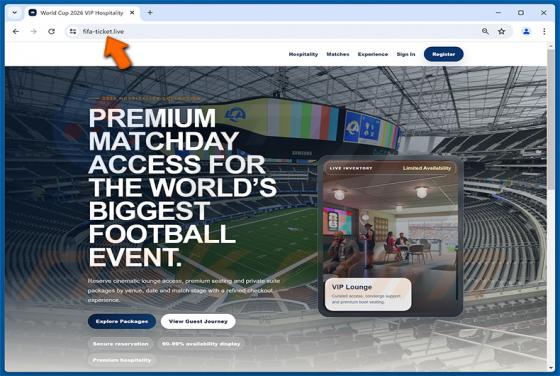

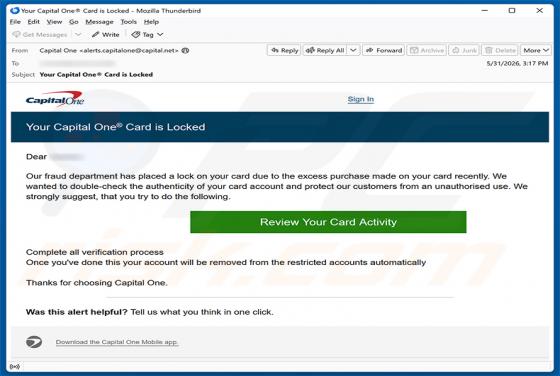

Ad Blocker Unlimited jest promowane jako darmowe, lekkie narzędzie, które ukrywa reklamy banerowe, reklamy wideo, wyskakujące okienka i nakładki na odwiedzanych stronach internetowych. Jednak podczas naszej inspekcji ustaliliśmy, że to rozszerzenie ma cechy adware. Zamiast niezawodnie blokować rekl