Reklamy Inetrangles.com

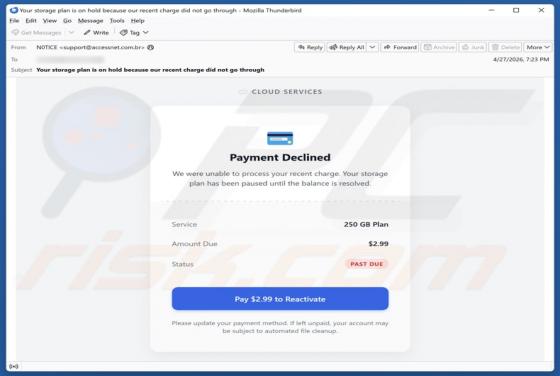

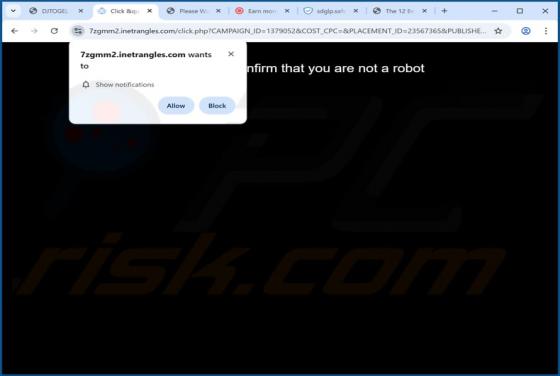

Nasz zespół zbadał stronę inetrangles[.]com i ustalił, że wykorzystuje ona clickbait, aby uzyskać pozwolenie na dostarczanie powiadomień na urządzenia. Strona wykorzystuje to pozwolenie do rozpowszechniania fałszywych ostrzeżeń i podobnych treści. Użytkownicy mogą zostać przekierowani na strony osz