Content Or Actions Conflict With Our Security Policy oszustwo e-mailowe

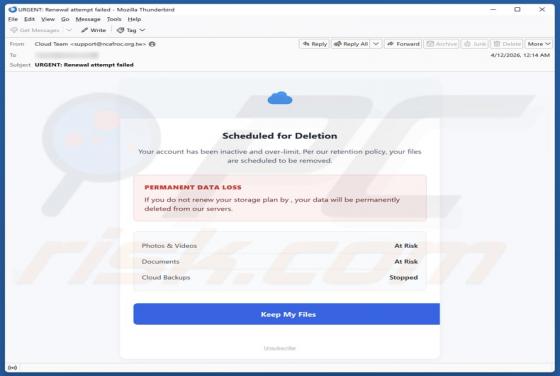

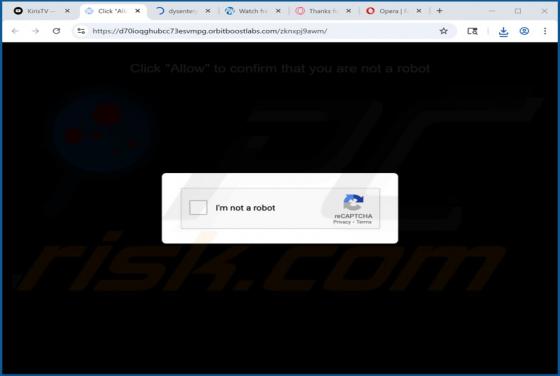

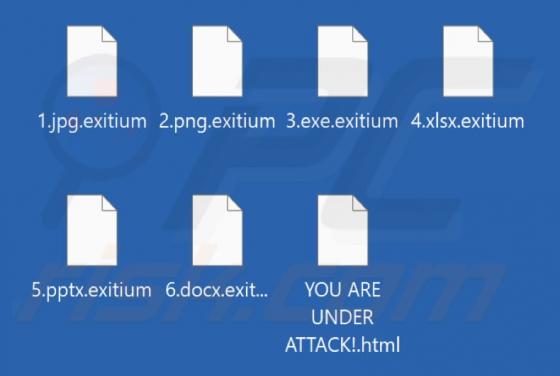

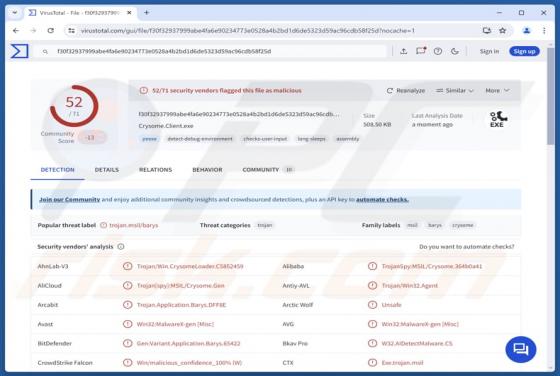

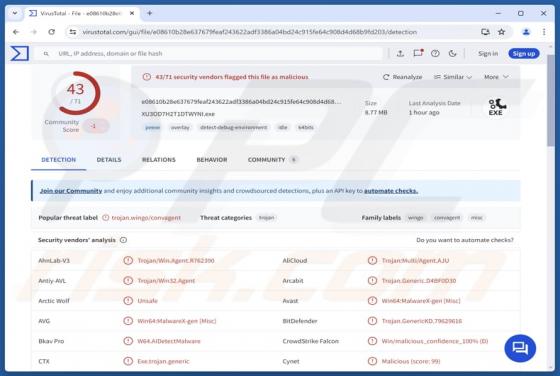

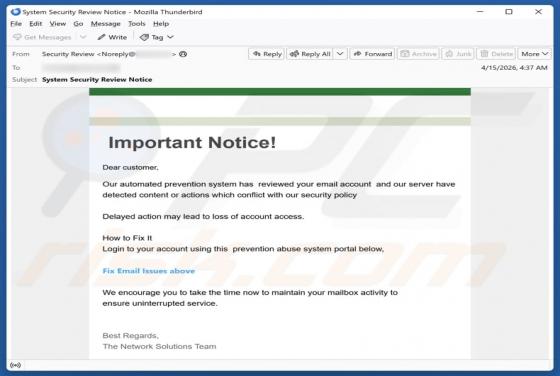

Sprawdziliśmy tę wiadomość e-mail i stwierdziliśmy, że została napisana przez oszustów podszywających się pod „The Network Solutions Team". Ta wiadomość, zamaskowana jako powiadomienie o przeglądzie zabezpieczeń systemu, zawiera zwodniczy link. Celem stojących za nią oszustów jest kradzież danych o