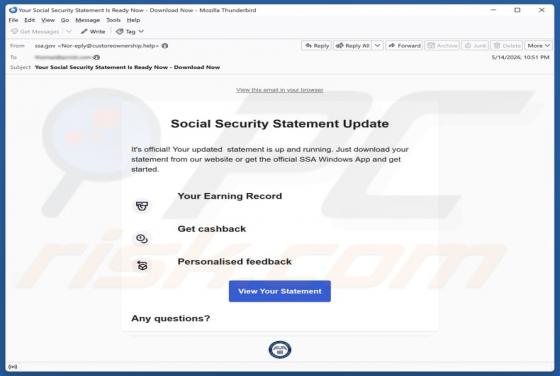

Social Security Statement Update wirus e-mailowy

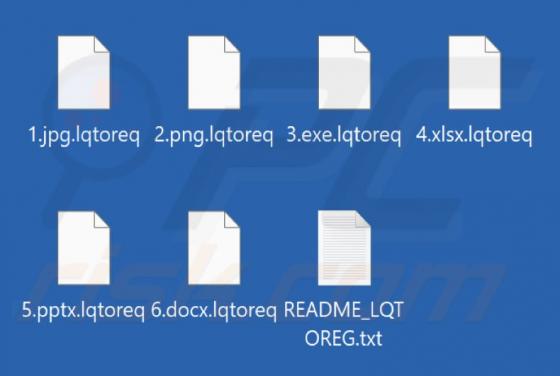

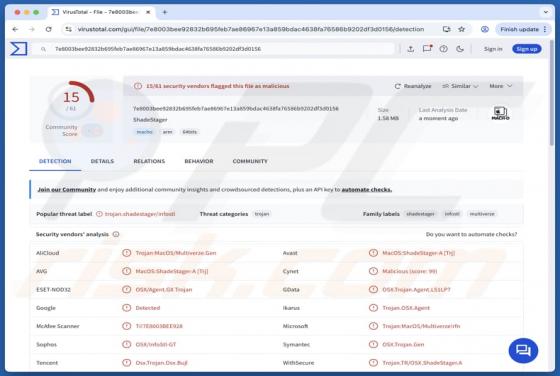

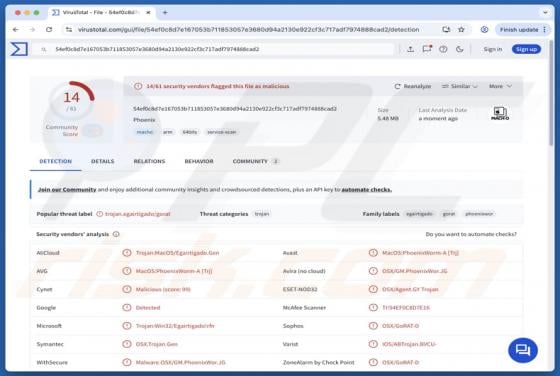

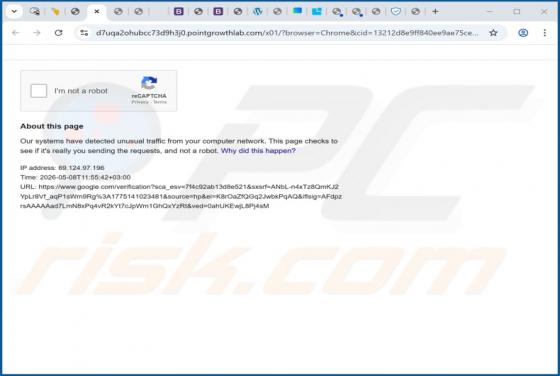

Zbadaliśmy tę wiadomość i stwierdziliśmy, że cyberprzestępcy wykorzystują ją, aby nakłonić odbiorców do zainfekowania swoich urządzeń. Jest zamaskowana jako „aktualizacja zestawienia ubezpieczenia społecznego", aby wyglądać na wiarygodną. Tę fałszywą wiadomość e-mail należy zignorować, aby uniknąć