BirdCall backdoor (Android)

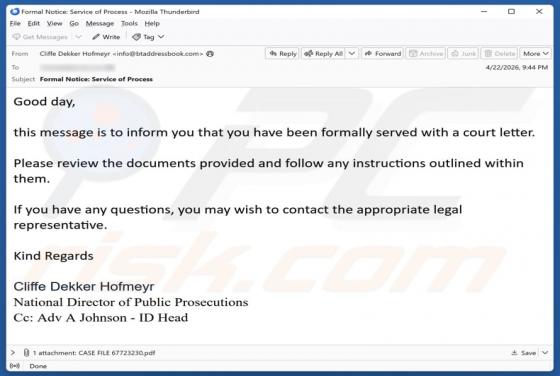

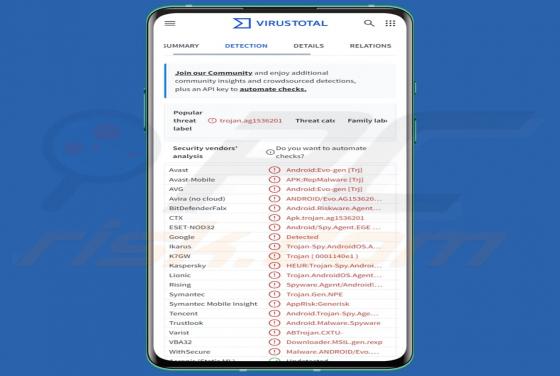

BirdCall to malware sklasyfikowany jako backdoor. Jest skierowany przeciwko użytkownikom Androida i jest dystrybuowany za pośrednictwem skompromitowanej platformy gamingowej. Wiadomo, że BirdCall był wcześniej wykorzystywany w atakach wymierzonych w użytkowników systemu Windows. BirdCall jest główn