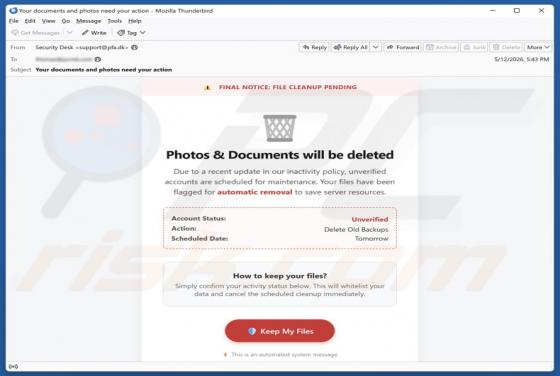

Photos & Documents Will Be Deleted oszustwo e-mailowe

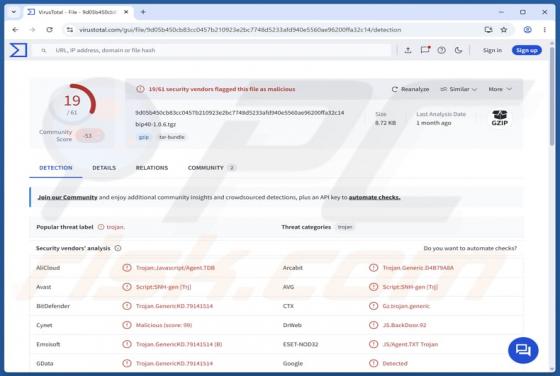

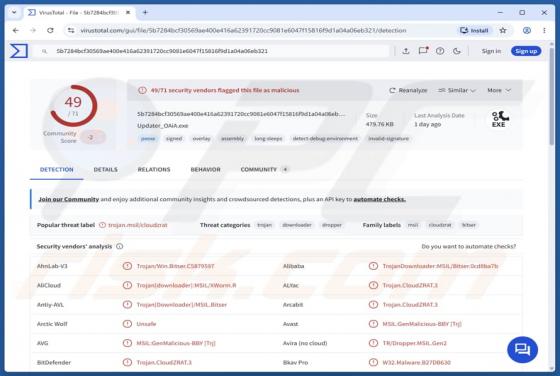

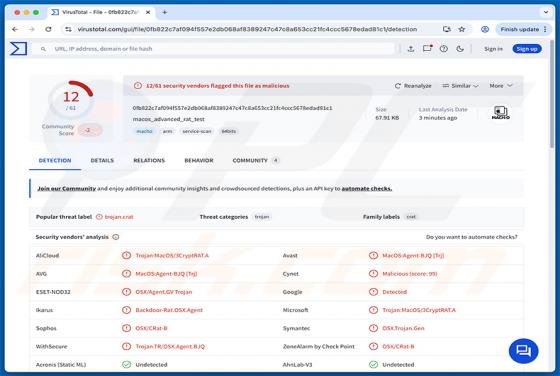

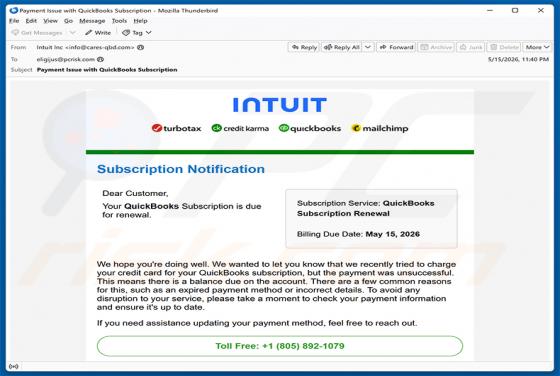

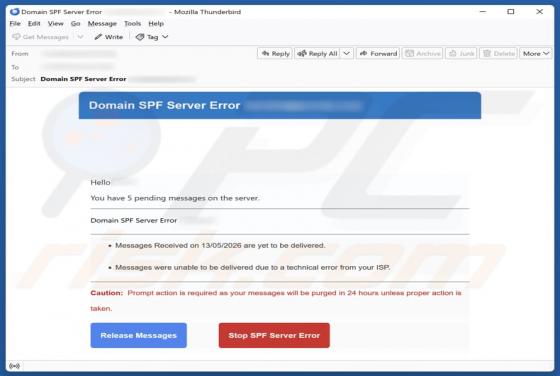

Sprawdziliśmy tę wiadomość i stwierdziliśmy, że jest to oszukańczy e-mail podszywający się pod powiadomienie od dostawcy usług chmurowych. Nakłania on odbiorców do podjęcia natychmiastowych działań w celu „zapisania" swoich plików. Oszuści stojący za tą wiadomością próbują nakłonić odbiorców do otw