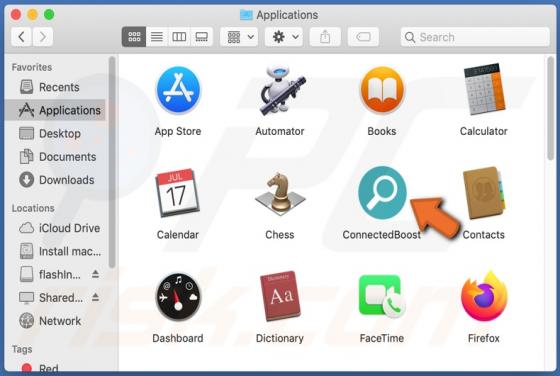

Adware ConnectedBoost (Mac)

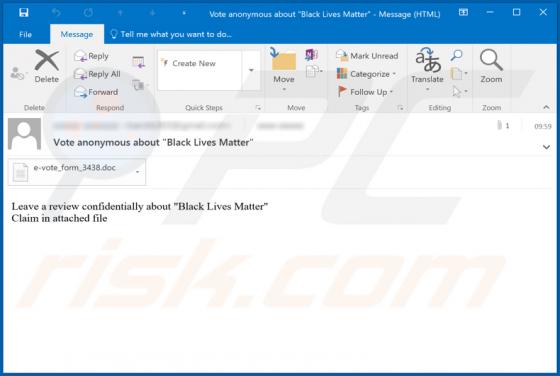

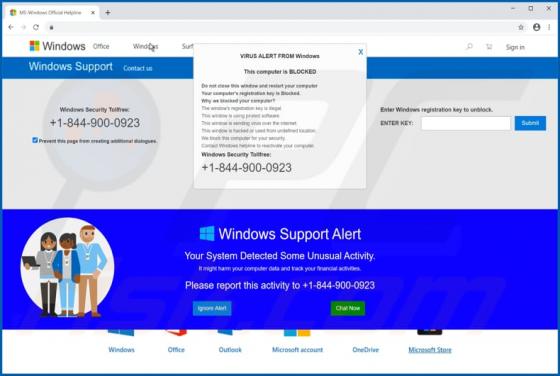

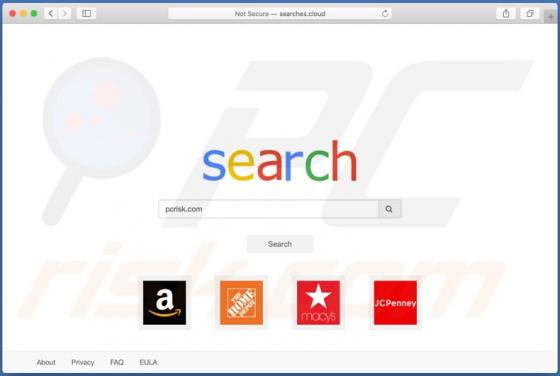

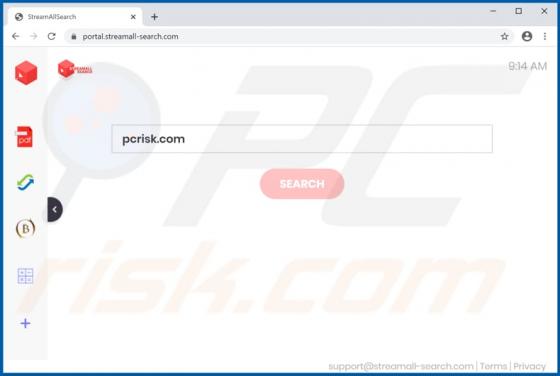

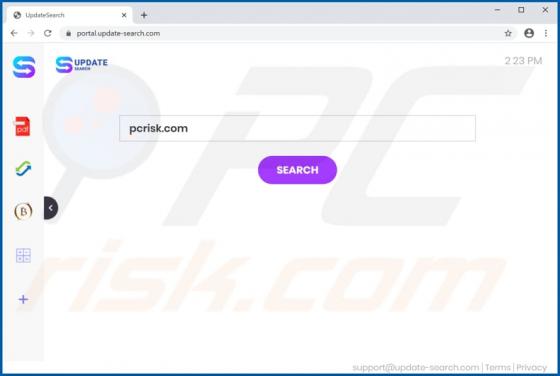

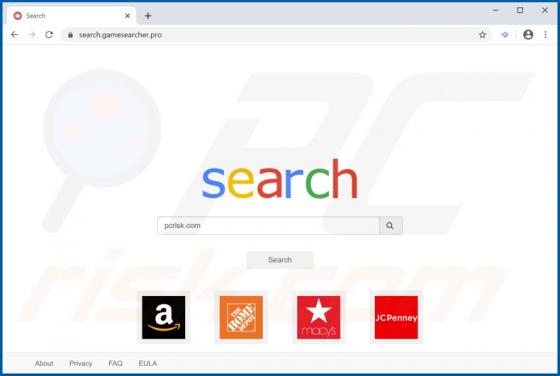

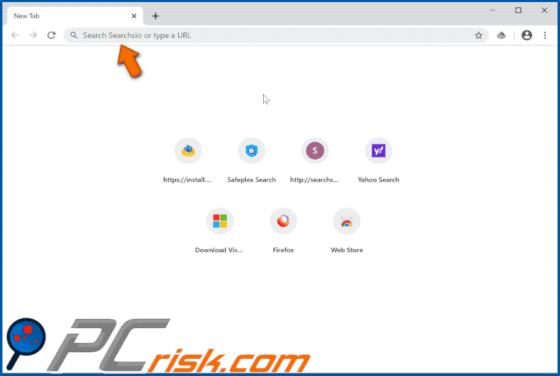

ConnectedBoost to aplikacja typu adware, która ma cechy porywacza przeglądarki. Prowadzi natrętne kampanie reklamowe i zmienia ustawienia przeglądarki w celu promowania fałszywych wyszukiwarek. ConnectedBoost promuje Safe Finder, poprzez search.adjustablesample.com i search.anysearchmanager.co