Jak zidentyfikować taką pocztę spamową, jak e-maile "Purchase Order"

Phishing/OszustwoZnany również jako: Spam Purchase Order

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest "wirus e-mailowy Purchase Order"?

„Wirus e-mailowy Purchase Order" to kolejna e-mailowa kampania e-mailowa, podobna do Client Requirements Email Virus, Order Confirmation Email Virus i wielu innych. Jak zwykle, kampania ta jest wykorzystywana do rozsyłania malware (a konkretnie trojana Pony).

Deweloperzy wysyłają tysiące e-maili zawierających zwodnicze wiadomości zachęcające użytkowników do otwarcia złośliwego załącznika. Po otwarciu plik natychmiast infekuje system.

Przegląd „wirusa e-mailowego Purchase Order"

Wiadomości e-mail z kampanii „wirusa e-mailowego Purchase Order" zawierają wiadomość zachęcającą użytkowników do zapoznania się z przeglądem (w załączonym pliku) zakupu. Jest to oszustwo — otwarty dokument pobiera i instaluje w systemie trojana Pony. E-mail może wydawać się oficjalny, ale jest to próba wywołania wrażenia legalności.

Cyberprzestępcy często chowają się za nazwami legalnych firm lub agencji rządowych, aby zwiększyć liczbę infekcji. Użytkownicy znacznie częściej otwierają pliki otrzymane pod znanymi nazwami. Pony to złośliwe oprogramowanie wysokiego ryzyka do zbierania informacji.

Wirus ten jest w stanie uzyskać loginy/hasła zapisane w ponad stu aplikacjach, w tym przeglądarkach internetowych, klientach FTP, VPN itd. Cyberprzestępcy mogą uzyskać dostęp do osobistych kont ofiar w sieciach społecznościowych, bankach itp.

Osoby te mają na celu generowanie jak największych przychodów i bardzo prawdopodobne jest, że będą nadużywać przejętych kont, aby osiągnąć swoje cele (zakupy online, przelewy itp.). Obecność trojana śledzącego informacje, takiego jak Pony, może prowadzić do strat finansowych, a nawet kradzieży tożsamości.

Jeśli otworzyłeś już załączniki kampanii „wirusa e-mailowego Purchase Order" natychmiast usuń wszystkie podejrzane aplikacje i wtyczki przeglądarki.

| Nazwa | Spam Purchase Order |

| Typ zagrożenia | Trojan, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące |

| Objawy | Trojany mają na celu potajemną infiltrację komputera ofiary i milczenie, dzięki czemu na zainfekowanej maszynie nie są wyraźnie widoczne żadne szczególne objawy. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy online, socjotechnika, pirackie oprogramowanie. |

| Zniszczenie | Skradzione informacje bankowe, hasła, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady malware rozsyłającego spam

Pony ma wiele podobieństw z Adwind, FormBook, TrickBot, LokiBot, Emotet i dziesiątkami innych wirusów trojańskich. Większość jest dystrybuowana za pomocą e-mailowych kampanii spamowych i zbiera poufne informacje. Jednak w niektórych przypadkach te trojany (np. Hancitor) rozsyłają inne wirusy, powodując w ten sposób infekcje łańcuchowe.

W każdym razie wszystkie stanowią poważne zagrożenie dla twojej prywatności i bezpieczeństwa komputera, dlatego ich usunięcie jest niezwykle ważne.

Jak „wirus e-mailowy Purchase Order" zainfekował mój komputer?

Ta kampania e-mailowa dystrybuuje pliki archiwum (.ace), prezentując je jako plik zawierający szczegółowe informacje o zakupie. W rzeczywistości skompresowane pliki są złośliwe — ich wykonanie powoduje infiltrację trojana Pony. Na szczęście to malware atakuje tylko system operacyjny Microsoft Windows, a użytkownicy innych platform (np. Linux, MacOS itd.) są bezpieczni.

Jak uniknąć instalacji malware?

Aby temu zapobiec, zachowaj ostrożność podczas przeglądania internetu. Dokładnie przeanalizuj każdy otrzymany załącznik do wiadomości e-mail. Nieistotne pliki oraz te otrzymane z podejrzanych/nierozpoznawalnych adresów e-mail nigdy nie powinny być otwierane.

Ponadto należy mieć zainstalowane i uruchomione renomowane oprogramowanie antywirusowe/antyspyware, ponieważ narzędzia te prawdopodobnie wykryją i usuną złośliwe pliki, zanim wykonają one jakiekolwiek działania. Brak wiedzy i nieostrożne zachowanie to główne przyczyny infekcji komputerowych.

Kluczem do bezpieczeństwa jest ostrożność. Jeśli już otworzyłeś załącznik „wirusa e-mailowego Purchase Order" zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

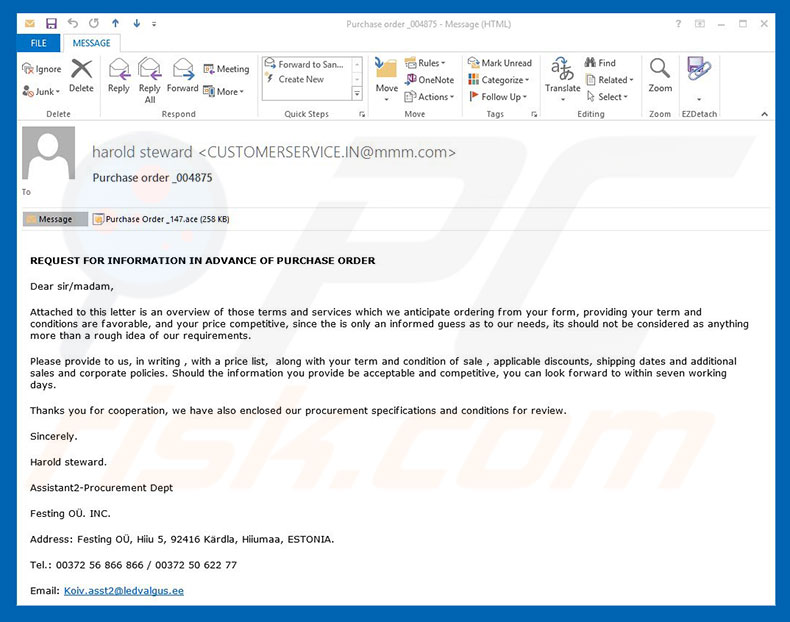

Tekst prezentowany w wiadomości e-mail „wirusa e-mailowego Purchase Order":

Subject: Purchase order

REQUEST FOR INFORMATION IN ADVANCE OF PURCHASE ORDER

Dear sir/madam,

Attached to this letter is an overview to those terms and services witch we anticipate from your form, providing you term and conditions are favourable, and your price competitive, since the is only informed guess as to our needs, its should not be considered as anything more than a rough idea of our requirements.

Please provide to use, in writing, with a price list, along with your term and condition of sale, applicable discounts, shipping dates and additional sales and corporate policies. Should the information you provide be acceptable and competitive, you can look forward to within seven working days.

Thanks you for cooperation, we have also enclosed our procurement specifications and conditions for review.

Sincerely,

Harold stewad.

Assistant2-Procurement Dept

Festing OU. INC

Address: Festing, OU, Hiiu 5, 92416 Kardla, Hiiumaa, ESTONIA

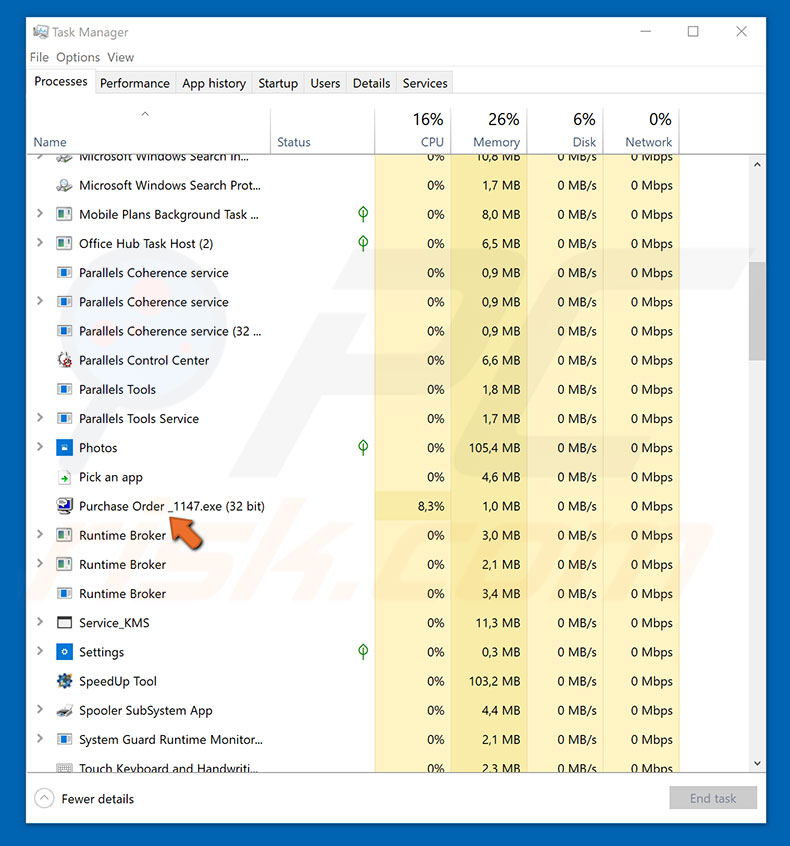

Proces trojana Pony w Menedżerze Zadań Windows:

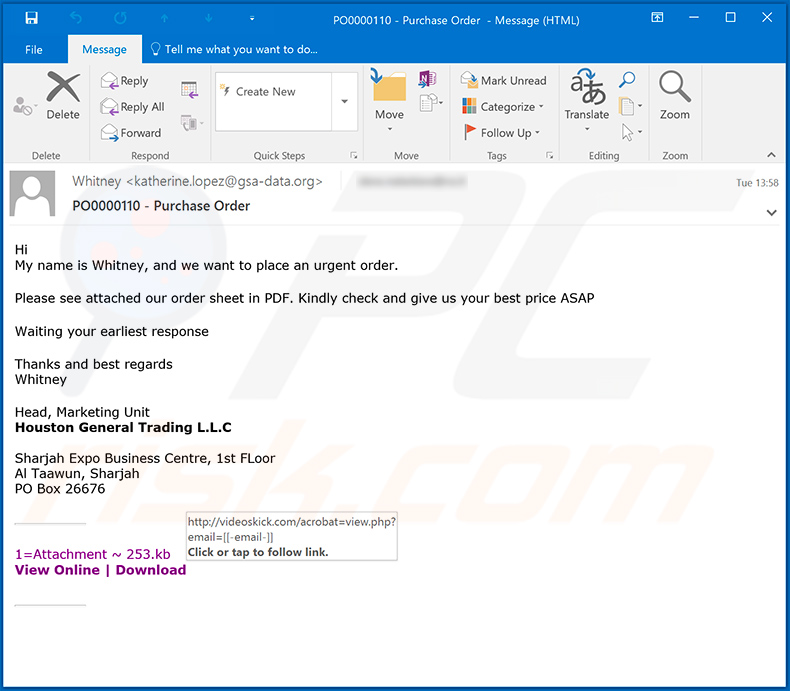

Kolejny wariant kampanii spamowej „Purchase Order". W tym przypadku wiadomości spamowe są wykorzystywane do celów phishingowych — e-maile zawierają linki do złośliwych/podejrzanych stron internetowych z zamiarem wyłudzenia różnych cennych informacji lub nakłonienia odbiorców do pobrania plików:

Tekst prezentowany w tym e-mailu:

Subject: PO0000110 - Purchase Order

Hi

My name is Whitney, and we want to place an urgent order.

Please see attached our order sheet in PDF. Kindly check and give us your best price ASAP

Waiting your earliest response

Thanks and best regards

Whitney

Head, Marketing Unit

Houston General Trading L.L.CSharjah Expo Business Centre, 1st FLoor

Al Taawun, Sharjah

PO Box 26676

__

1=Attachment ~ 253.kb

View Online | Download

__

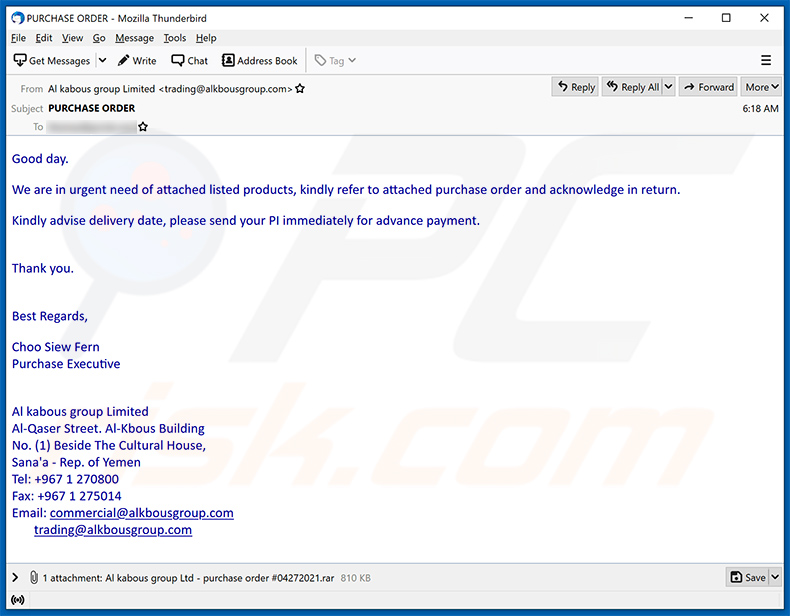

I inny przykład spamu o tematyce związanej z zamówieniem, promującego złośliwy plik wykonywalny (NanoCore RAT):

Prezentowany w nim tekst:

Subject: PURCHASE ORDER

Good day.

We are in urgent need of attached listed products, kindly refer to attached purchase order and acknowledge in return.

Kindly advise delivery date, please send your PI immediately for advance payment.

Thank you.

Best Regards,Choo Siew Fern

Purchase ExecutiveAl kabous group Limited

Al-Qaser Street. Al-Kbous Building

No. (1) Beside The Cultural House,

Sana'a - Rep. of Yemen

Tel: +967 1 270800

Fax: +967 1 275014

Email: commercial@alkbousgroup.com

trading@alkbousgroup.com

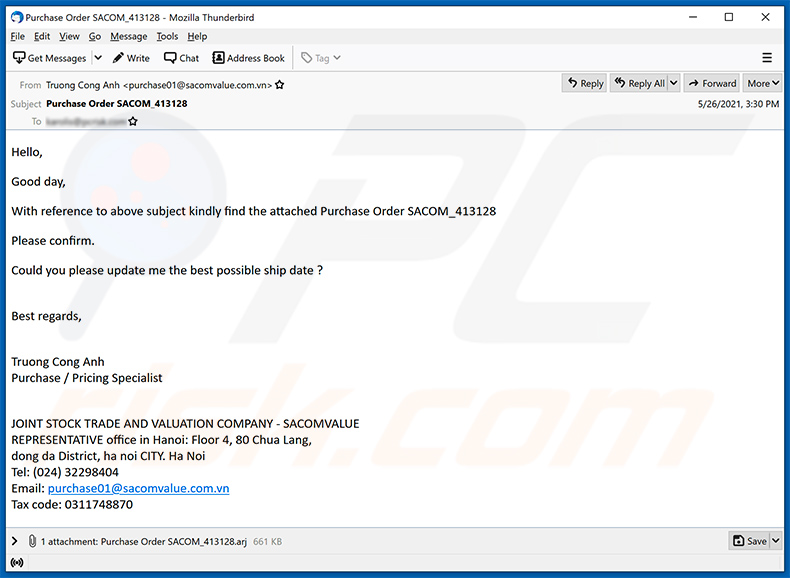

Jeszcze inny przykład wiadomości spamowej o tematyce dotyczącej zamówień zakupu, wykorzystywanej do rozsyłania malware (njRAT):

Prezentowany w niej tekst:

Subject: Purchase Order SACOM_413128

Hello,

Good day,

With reference to above subject kindly find the attached Purchase Order SACOM_413128

Please confirm.

Could you please update me the best possible ship date ?

Best regards,

Truong Cong Anh

Purchase / Pricing Specialist

JOINT STOCK TRADE AND VALUATION COMPANY - SACOMVALUE

REPRESENTATIVE office in Hanoi: Floor 4, 80 Chua Lang,

dong da District, ha noi CITY. Ha Noi

Tel: (024) 32298404

Email: purchase01@sacomvalue.com.vn

Tax code: 0311748870

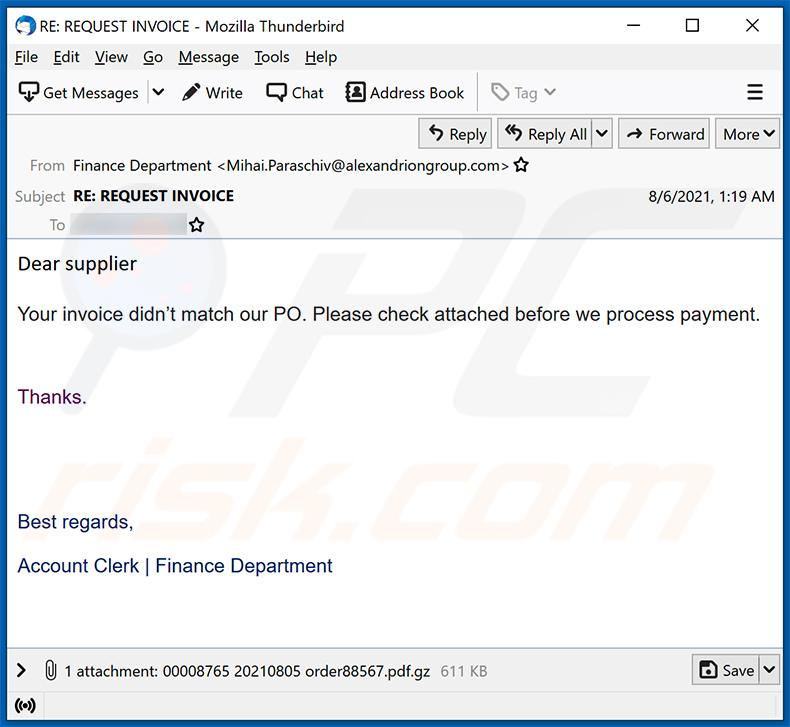

Jeszcze inny przykład wiadomości spamowej o tematyce zamówienia, wykorzystywanej do promowania malware (w tym przypadku FormBook):

Prezentowany w niej tekst:

Subject: RE: REQUEST INVOICE

Dear supplier

Your invoice didn’t match our PO. Please check attached before we process payment.

Thanks.

Best regards,

Account Clerk | Finance Department

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Spam Purchase Order?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

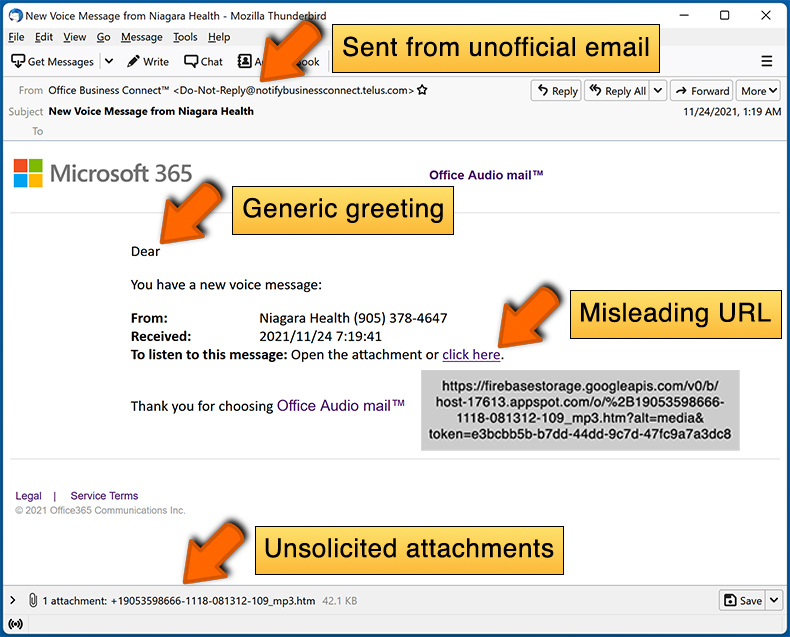

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Wiadomości spamowe nie mają charakteru osobistego. Cyberprzestępcy wysyłają ich tysiące, mając nadzieję, że przynajmniej część odbiorców nabierze się na ich oszustwo. Dlatego wielu użytkowników otrzymuje identyczne wiadomości.

Przeczytałem tę wiadomość spamową, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Nie, samo przeczytanie e-maila ze spamem nie uruchomi żadnych procesów pobierania/instalacji malware. Łańcuchy infekcji są uruchamiane, gdy załączniki lub linki w takich wiadomościach są otwierane/kliknięte.

Pobrałem i otworzyłem plik załączony do tej wiadomości spamowej. Czy mój komputer jest zainfekowany?

To, czy doszło do infekcji — zależy od formatu pliku. Jeśli był to plik wykonywalny (.exe, .run itp.) - najprawdopodobniej tak – twój system został zainfekowany. Jednak, jeśli był to dokument (.doc, .xls, .pdf itp.) – mogłeś uniknąć infiltracji malware. W niektórych przypadkach formaty dokumentów wymagają dodatkowej interakcji użytkownika (np. włączenia makropoleceń) — w celu rozpoczęcia pobierania/instalowania malware.

Czy Combo Cleaner usunie infekcje malware obecne w załącznikach do wiadomości e-mail?

Tak, Combo Cleaner może wykryć i usunąć większość znanych infekcji malware. Może również skanować pobrane pliki w poszukiwaniu złośliwej zawartości. Należy podkreślić, że wyrafinowane malware zwykle chowa się głęboko w systemach – dlatego przeprowadzenie pełnego skanowania systemu ma kluczowe znaczenie.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję