Złodziej Mystic

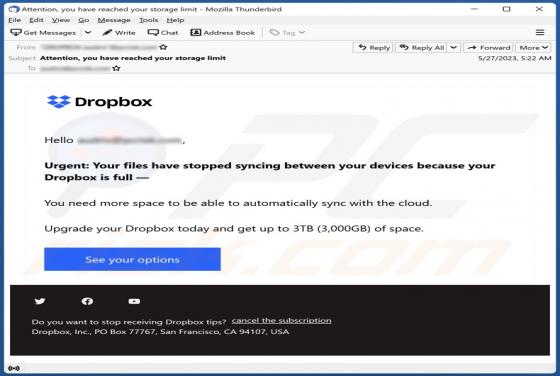

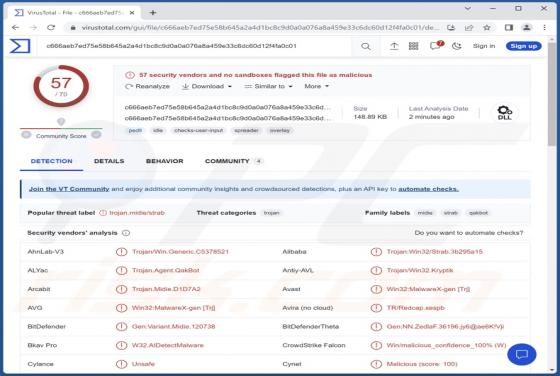

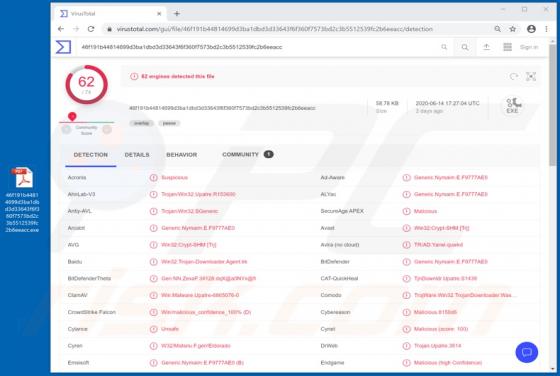

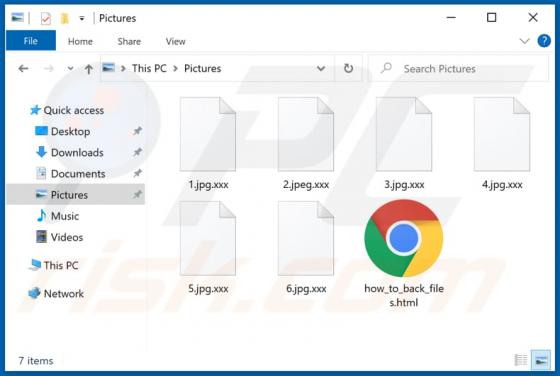

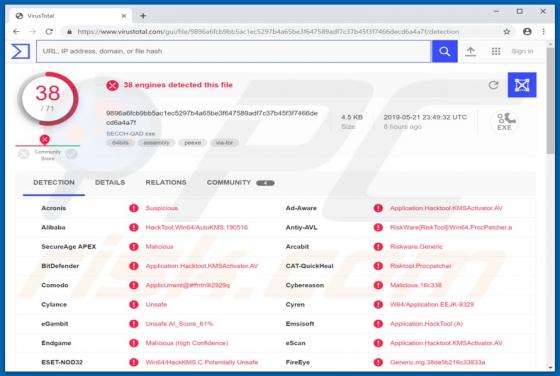

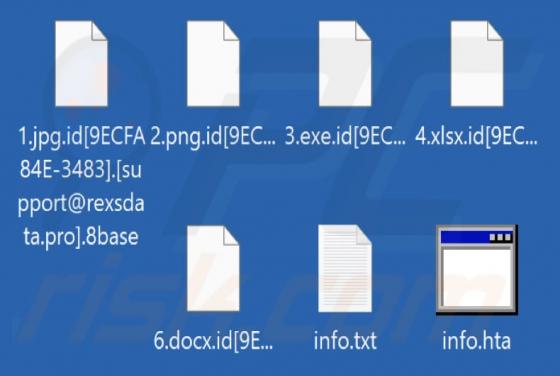

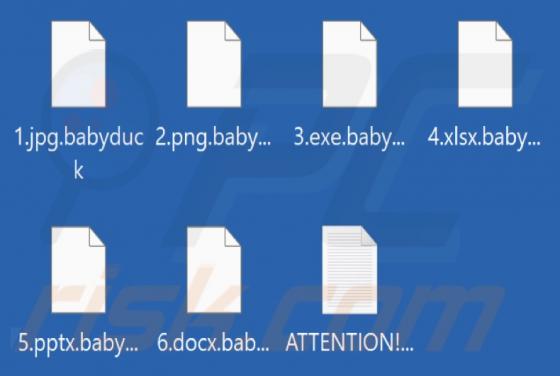

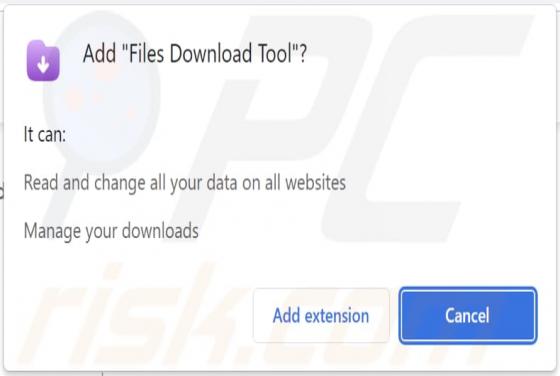

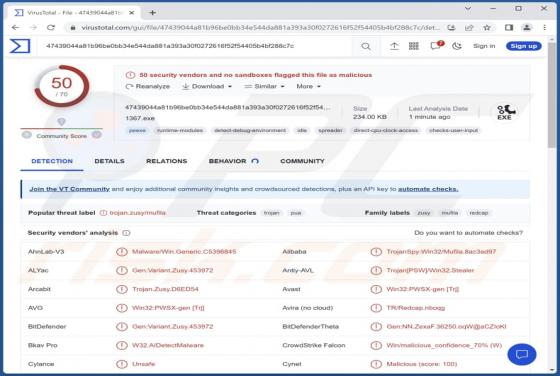

Mystic Stealer, złośliwe oprogramowanie kradnące informacje, pojawiło się w kwietniu 2023 r. Specjalizuje się w kradzieży danych uwierzytelniających z szerokiej gamy przeglądarek internetowych, w tym prawie 40 różnych przeglądarek i ponad 70 rozszerzeń przeglądarki. Ponadto to malware atakuje w sz