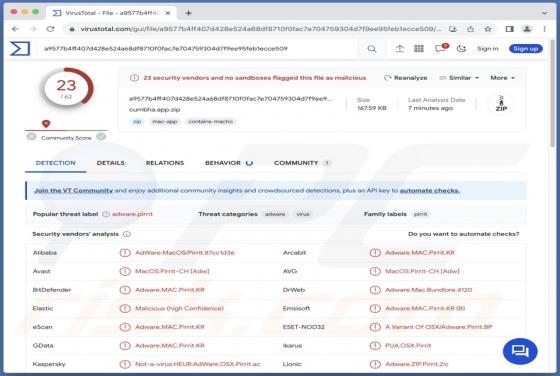

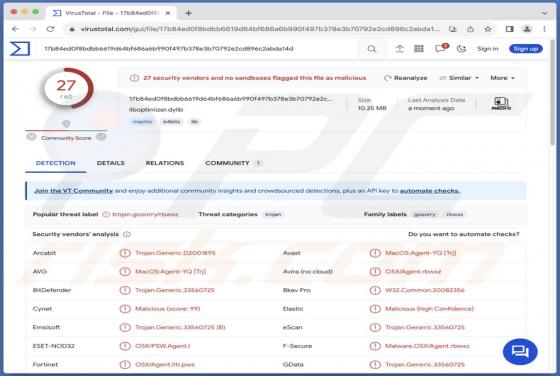

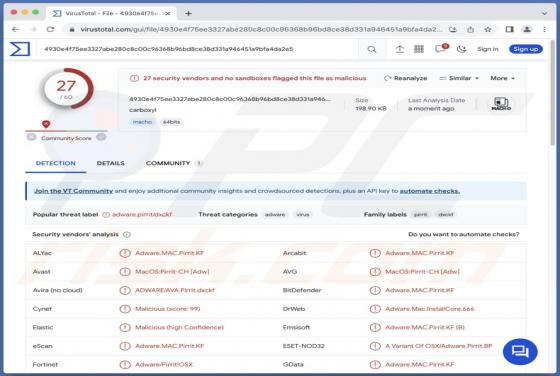

Adware Carboxyl.app (Mac)

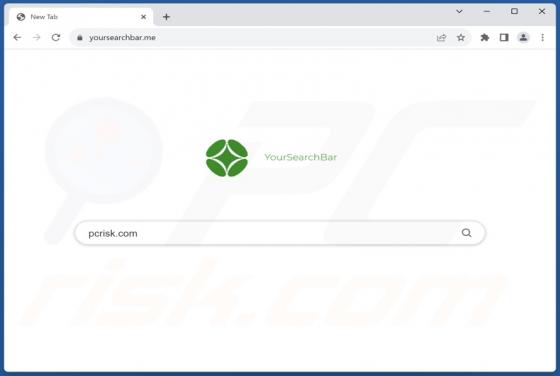

Stwierdzono, że Carboxyl.app to aplikacja wspierana reklamami, należąca do rodziny Pirrit. Ta aplikacja bombarduje użytkowników natrętnymi reklamami. Interakcja z tymi reklamami może prowadzić do podejrzanych stron. Ponadto Carboxyl.app może zbierać różne informacje. Dlatego zdecydowanie nie zal