Ransomware 2700

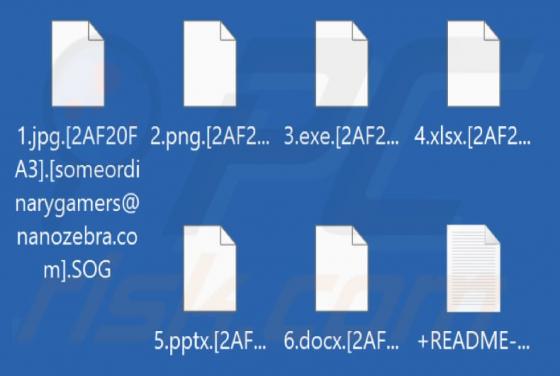

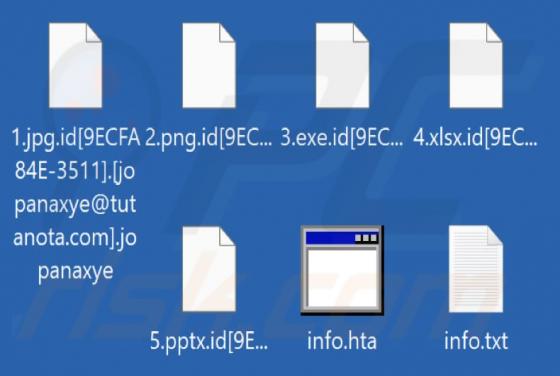

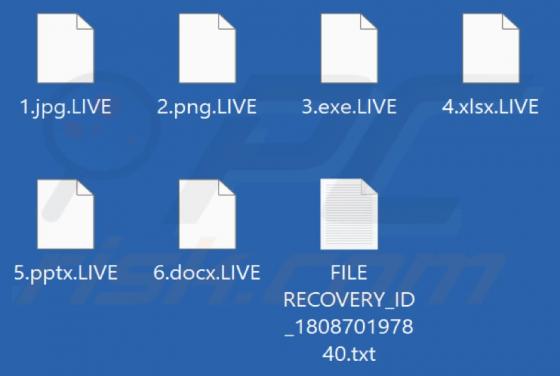

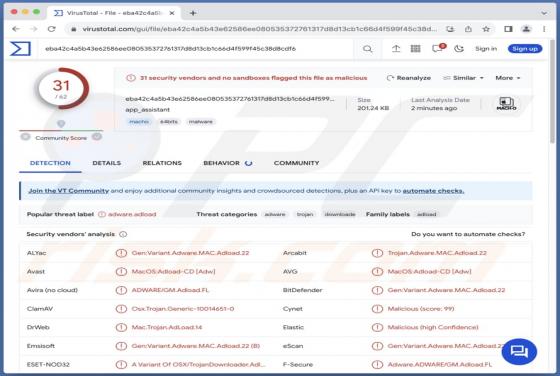

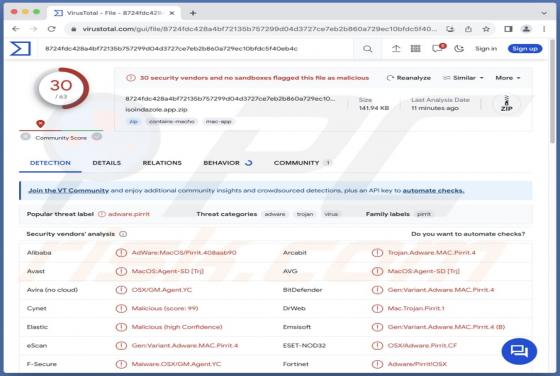

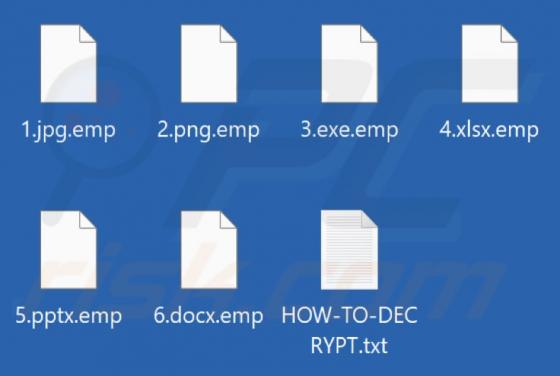

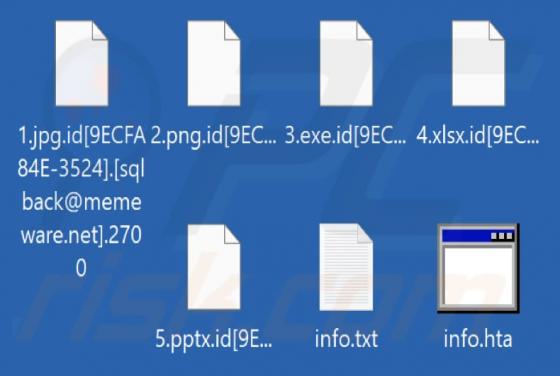

Wariant ransomware znany jako 2700 należy do rodziny Phobos i został zidentyfikowany podczas badania próbek malware przesłanych do witryny VirusTotal. To złośliwe oprogramowanie szyfruje pliki i dodaje do nazw plików identyfikator ofiary, adres e-mail sqlback@memeware.net i rozszerzenie „.2700". D