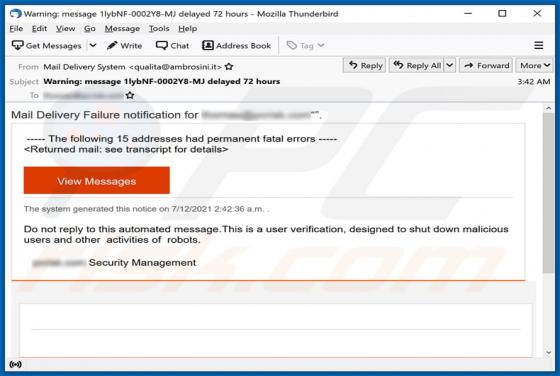

Oszustwo Mail Delivery Failure

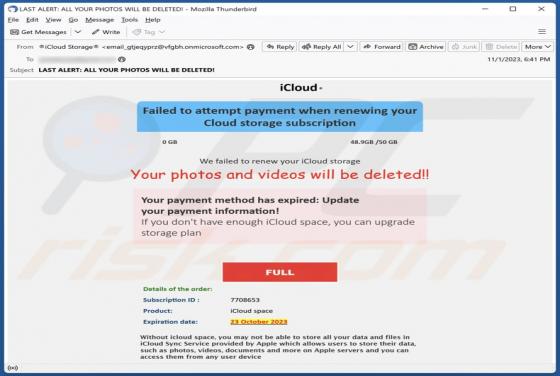

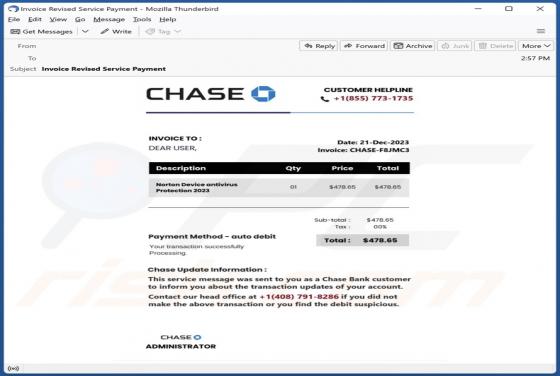

Zwykle oszuści wykorzystują e-maile phishingowe w celu wydobycia poufnych informacji (na przykład nazw użytkowników, haseł lub innych danych logowania, danych karty kredytowej czy numerów ubezpieczenia społecznego). Często wysyłają e-maile zawierające linki do witryn phishingowych. Ten konkretny e