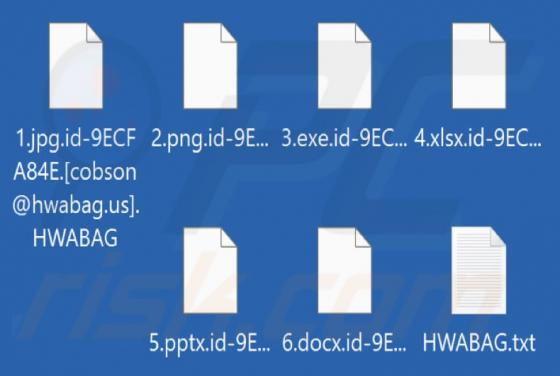

Ransomware HWABAG

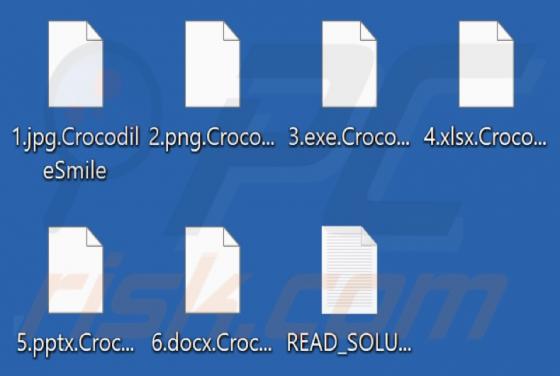

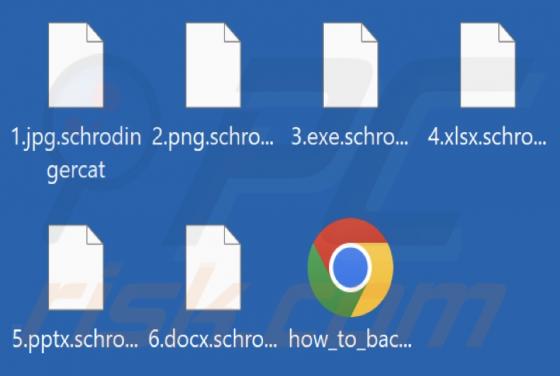

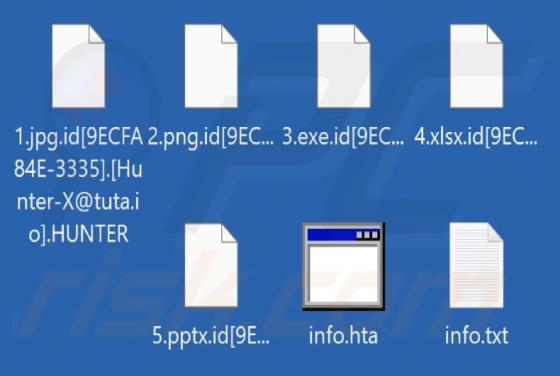

Po przeanalizowaniu próbek malware przesłanych do VirusTotal, zidentyfikowaliśmy HWABAG jako wariant ransomware powiązany z rodziną Dharma. HWABAG służy do szyfrowania plików, zmiany ich nazw i prezentowania dwóch notatek z żądaniem okupu, jednej w okienku pop-up, a drugiej poprzez utworzenie plik