Oszustwo e-mailowe Final Price

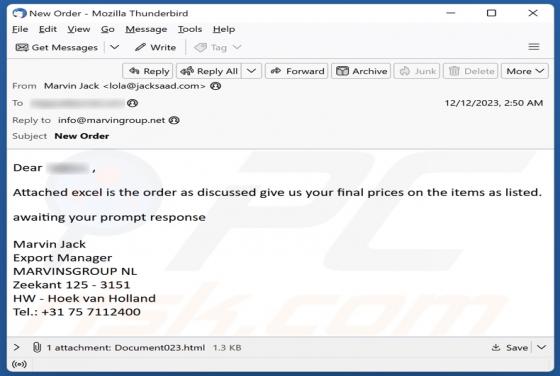

Po sprawdzeniu dowiedzieliśmy się, że "Final Price" to spam promujący oszustwo phishingowe. Odbiorca jest nakłaniany do ujawnienia swoich danych logowania do konta e-mail za pomocą fałszywych twierdzeń dotyczących ostatecznych cen wymienionych produktów. Oszukańcza wiadomość e-mail o temac