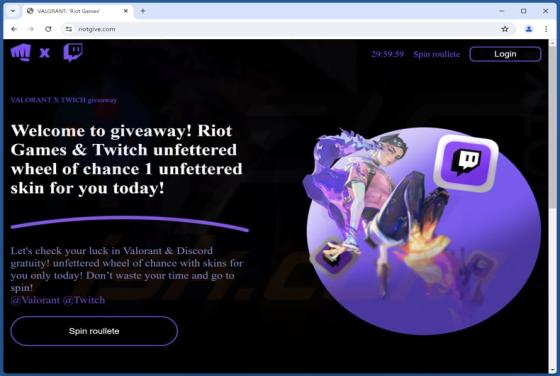

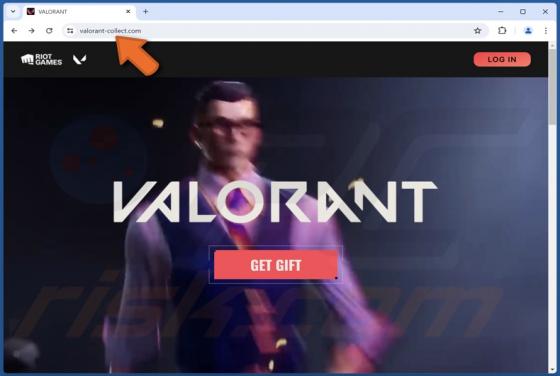

Fałszywe Valorant Gift oszustwo

Po zbadaniu strony internetowej oferującej prezenty do gry wideo Valorant, ustaliliśmy, że jest ona fałszywa. Oszustwo twierdzi, że użytkownicy mogą odebrać tysiąc punktów Radianite za darmo. To fałszywe rozdawnictwo działa jako oszustwo phishingowe, którego celem są dane logowania do konta Valora