Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest ransomware Eight?

Eight to złośliwy program, który należy do rodziny ransomware Phobos. Szyfruje pliki i żąda okupu za ich odszyfrowanie.

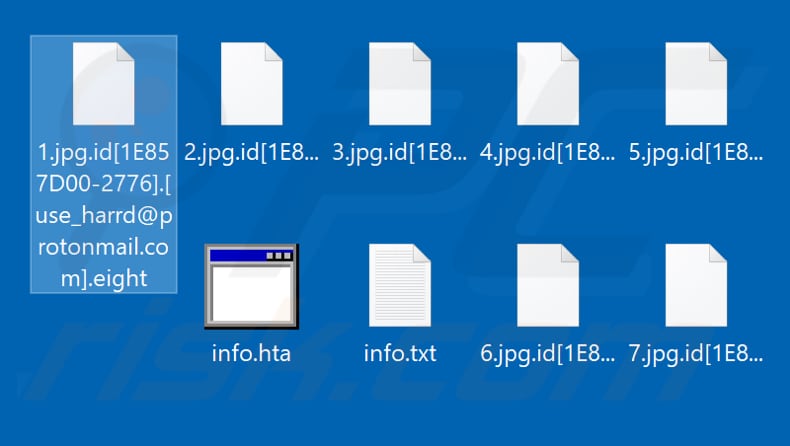

Eight zmienia nazwy plików, dodając do nich identyfikator ofiary i adres e-mail cyberprzestępców (zaktualizowane warianty tego ransomware dodają inne) oraz dodając do nich rozszerzenie ".eight". Na przykład plik taki jak "1.jpg" byłby podobny do "1.jpg.id[1E857D00-2776].[use_harrd@protonmail.com].eight" itd.

To ransomware tworzy również wiadomość z żądaniem okupu w pliku tekstowym (".info.txt") i wyświetla kolejną w okienku pop-up ("info.hta").

Zrzut ekranu plików zaszyfrowanych przez ransomware Eight:

Przegląd ransomware Eight

Plik tekstowy zawiera dwa adresy e-mail, które można wykorzystać do skontaktowania się z twórcami Eight. W okienku pop-up znajduje się informacja, że koszt narzędzia odszyfrowującego zależy od tego, jak szybko ofiary skontaktują się z cyberprzestępcami. Ofiary mogą wysłać do programistów Eight do pięciu plików w celu przetestowania odszyfrowania. Ofiary są również ostrzegane, aby nie zmieniały nazwy zaszyfrowanych plików ani nie próbowały odszyfrować ich za pomocą innego oprogramowania, ponieważ może to spowodować trwałą utratę danych.

Niestety, nie ma innych narzędzi zdolnych do odszyfrowania plików zaatakowanych przez ransomware Eight. Mimo to nie ufaj cyberprzestępcom, ponieważ istnieje wysokie prawdopodobieństwo, że zostaniesz oszukany. Ofiary często nie otrzymują narzędzi do odszyfrowania nawet po dokonaniu płatności.

W takich przypadkach jedynym sposobem na odzyskanie plików jest przywrócenie ich z kopii zapasowej. Pamiętaj, że usunięcie ransomware zapobiega dalszemu szyfrowaniu; jednak już zainfekowane pliki pozostają niedostępne nawet po jego usunięciu.

Przykłady ransomware

Reads, Psychopath, Moia i L41 to tylko niektóre przykłady programów ransomware. Ogólnie rzecz biorąc, to oprogramowanie blokuje (szyfruje) pliki i utrzymuje je niedostępnymi, dopóki ofiary nie kupią określonych narzędzi/kluczy odszyfrowujących od twórców ransomware. Istnieją dwie istotne różnice pomiędzy tymi programami – algorytm kryptograficzny, którego używają (symetryczny lub asymetryczny) oraz wysokość okupu.

Jak ransomware zainfekowało mój komputer?

Złośliwe oprogramowanie (w tym ransomware) często rozsyła się poprzez wysyłanie e-maili ze złośliwymi załącznikami (lub linkami internetowymi, które pobierają złośliwe pliki). Pliki te mogą być dokumentami Microsoft Office lub PDF, plikami archiwalnymi (np. ZIP, RAR itp.), plikami wykonywalnymi (np. .exe, .run itp.), JavaScript itp. Po otwarciu pliki uruchamiają procesy infekcji.

Malware jest również dystrybuowane za pośrednictwem podejrzanych kanałów pobierania, np. nieoficjalnych i bezpłatnych witryn hostujących pliki, sieci udostępniania peer-to-peer itp.

Narzędzia do „łamania" zabezpieczeń oprogramowania/nieoficjalne narzędzia aktywacyjne rzekomo bezpłatnie aktywują licencjonowane oprogramowanie (pomijanie płatnej aktywacji); jednak zamiast tego mogą instalować złośliwe programy. Fałszywe programy aktualizujące zwykle powodują szkody, wykorzystując luki w zabezpieczeniach nieaktualnego oprogramowania lub instalując malware zamiast aktualizacji.

| Nazwa | Wirus Eight |

| Typ zagrożenia | Ransomware, wirus szyfrowania, narzędzie blokowania plików. |

| Rozszerzenie zaszyfrowanych plików | .eight |

| Wiadomość z żądaniem okupu | info.txt, info.hta |

| Kontakt z cyberprzestępcami | use_harrd@protonmail.com, g.buttery@aol.com, louisvega@tutanota.com, bramwell.i@aol.com, 100returnguarantee@keemail.me, useHHard@cock.li, nopain555@protonmail.com, foxbox@airmail.cc, vivanger123@tutanota.com, ICQ@VIRTUALHORSE, 2020x0@protonmail.com, bondy.weinholt@aol.com, fidelako@int.pl, shelfit@airmail.cc, bertylarwayorstoner@jabb.im, ICQ@HONESTHORSE, robertwels@airmail.cc, sorysorysory@cock.li, helprecoveryfiles@cock.li, ezequielanthon@aol.com, xsupportx@countermail.com, messi_tr_2020@protonmail.com, mccreight.ellery@tutanota.com, verious1@cock.li, willi.stroud@aol.com, foxbox@xmpp.cz, hershel_houghton@aol.com, jewkeswilmer@aol.com, patiscaje@airmail.cc, decryptfilesonlinebuy@pm.me, ICQ@Horseleader, Bk_Data@protonmail.com, Petya20@tuta.io, SupportC4@elude.in, decrypt2021@elude.in, wang_team888@aol.com, barnabas_simpson@aol.com, emerson.parkerdd@aol.com, brandon_draven@protonmail.com, erich_northman@protonmail.com, lyontrevor@aol.com, mccandlessronald@aol.com, AaronKennedy74@cock.li, bhattarwarmajuthani@420blaze.it, brokenbrow.teodorico@aol.com, cornellmclearey@aol.com, ximenezpickup@aol.com, verilerimialmakistiyorum@mail.ru, sookie.stackhouse@gmx.com, dupuisangus@aol.com, s.boultons@aol.com, blair_lockyer@aol.com, murryu@aol.com, chocolate_muffin@tutanota.com, frankfbagnale@gmail.com, frankfbagnale@cock.li, victorlustig@gmx.com, elfbash@protonmil.com, alexei.v@aol.com, eppinger.adams@aol.com, martinwilhelm1978@cock.li, fredmoneco@tutanota.com, andreashart1834@cock.li, recoveryufiles@tutamail.com, cheston_windham@aol.com, augusto.ruby@aol.com, coxbarthel@aol.com, tsai.shen@mailfence.com, frankmoffit@aol.com, benwell_jonathan@aol.com, onlybtcp@tutanota.com, herbivorous@keemail.me, bernard.bunyan@aol.com, dillon.dabzac@aol.com, sofiabecker21@cock.li, dalgliesh.aaron@aol.com, cullan_cash@aol.com, decode@criptext.com, howtodecrypt2@cock.li, serhio.vale@tutanota.com, totalsupportcom@cock.lim, aa1b2c3cc@protonmail.com, 131845@cock.li, paynotanotherway@tutanota.com, kalimenok@gmx.com, clausmeyer070@cock.li, angus_frankland@aol.com, johannesjokinen1977@gmx.com, liamwake714@tutanota.com, matheuscosta0194@gmx.com, ryanmackin83@gmx.com, spacerecovery@tutanota.com, bossdata@keemail.me, bossdata@protonmail.com, bothelper@mailfence.com, albertpattisson1981@protonmail.com, sorryneedbtc@gmx.com, getdata@gmx.com, ferdinandcohn1828@gmx.com, barenukles@tutanota.com, cashanddash@tutanota.com, greenbookbtc@gmx.com, greenbookbtc@protonmail.com, louispasteur1824@gmx.com, recoveryufiles@gmx.com, williamdampier1651@gmx.com, guan_yu@mailfence.com, jamesgadsden1788@gmx.com, albertwesker1998@tutanota.com, guan_yu@jabber.systemli.org (Jabber), tsai.shen@xmpp.jp (Jabber), vickre me (Wickr), @phobos_support (Telegram) |

| Nazwy wykrycia | Avast (Win32:Malware-gen), BitDefender (Gen:Variant.Ulise.99735), ESET-NOD32 (wariant Win32/Filecoder.Phobos.C), Kaspersky (HEUR:Trojan.Win32.Generic), Pełna lista wykrycia (VirusTotal) |

| Objawy | Nie można otworzyć plików przechowywanych na komputerze, wcześniej działające pliki mają teraz inne rozszerzenie (na przykład my.docx.locked). Na pulpicie zostanie wyświetlona wiadomość z żądaniem okupu. Cyberprzestępcy żądają zapłaty okupu (zwykle w bitcoinach), aby odblokować twoje pliki. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail (makra), strony z torrentami, złośliwe reklamy. |

| Zniszczenie | Wszystkie pliki są zaszyfrowane i nie można ich otworzyć bez płacenia okupu. Dodatkowe trojany kradnące hasła i infekcje malware mogą być instalowane razem z infekcją ransomware. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Jak ochronić się przed infekcjami ransomware

Otwieranie załączników lub linków internetowych zawartych w podejrzanych/nieistotnych e-mailach jest niebezpieczne. Jeśli istnieje jakikolwiek powód, by sądzić, że e-mail nie jest podejrzany, jego zawartość należy pozostawić nieotwartą.

Ponadto wszystkie pobrania plików muszą być wykonywane z oficjalnych i wiarygodnych źródeł. To samo dotyczy instalacji za pośrednictwem instalatorów innych firm. Oprogramowanie musi być aktualizowane i aktywowane tylko za pomocą wbudowanych funkcji i narzędzi zaprojektowanych przez oficjalnych programistów.

Ponadto systemy muszą być regularnie skanowane za pomocą renomowanego oprogramowania antywirusowego lub antyszpiegowskiego. Jeśli twój komputer jest już zainfekowany Eight, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć to ransomware.

Zrzut ekranu wiadomości zachęcającej ofiary do zapłacenia okupu za odszyfrowanie zainfekowanych danych ("info.hta"):

Tekst prezentowany w okienku pop-up ransomware Eight ("info.hta"):

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail use_harrd@protonmail.com

Write this ID in the title of your message 1E857D00-2776

In case of no answer in 24 hours write us to this e-mail:useHHard@cock.li

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 5 files for free decryption. The total size of files must be less than 4Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

https://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

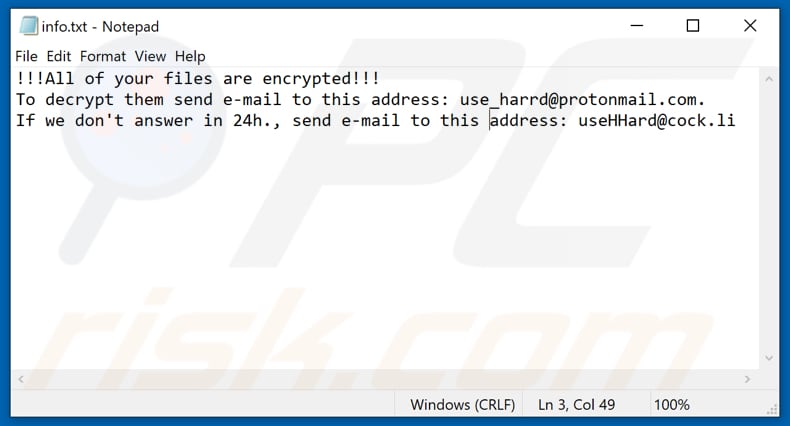

Zrzut ekranu ósmego pliku tekstowego ("info.txt"):

Tekst w tej wiadomości:

!!!All of your files are encrypted!!!

To decrypt them send e-mail to this address: use_harrd@protonmail.com.

If we don't answer in 24h., send e-mail to this address: useHHard@cock.li

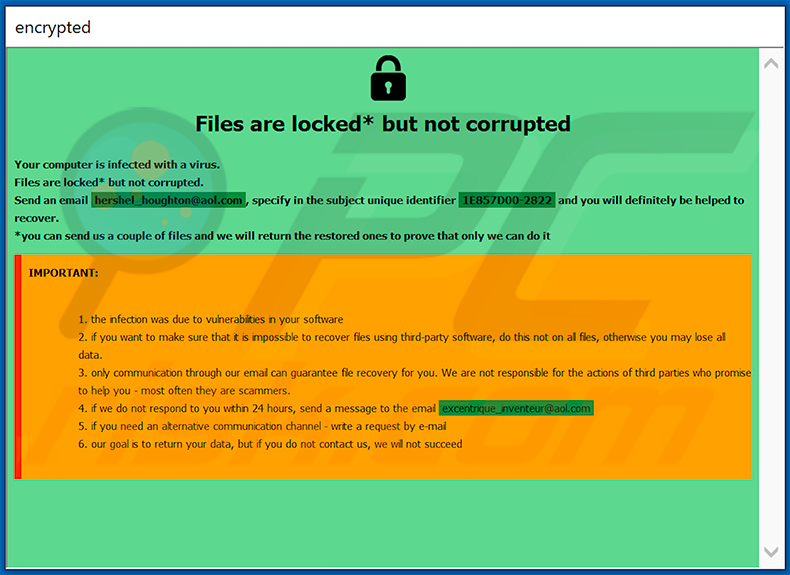

Aktualizacja 21. kwietnia 2020 r. - Przestępcy niedawno wydali inną wersję ransomware Eight. Dołączone rozszerzenie pliku pozostaje takie samo, jednak aplikacja HTML ("info.hta") i plik tekstowy ("info.txt") są inne.

Zrzut ekranu zaktualizowanego okna aplikacji HTML ("info.hta"):

Prezentowany w nim tekst:

Files are locked* but not corrupted

Your computer is infected with a virus.

Files are locked* but not corrupted.

Send an email hershel_houghton@aol.com, specify in the subject unique identifier 1- and you will definitely be helped to recover.

*you can send us a couple of files and we will return the restored ones to prove that only we can do it

IMPORTANT:

1. the infection was due to vulnerabilities in your software

2. if you want to make sure that it is impossible to recover files using third-party software, do this not on all files, otherwise you may lose all data.

3. only communication through our email can guarantee file recovery for you. We are not responsible for the actions of third parties who promise to help you - most often they are scammers.

4. if we do not respond to you within 24 hours, send a message to the email excentrique_inventeur@aol.com

5. if you need an alternative communication channel - write a request by e-mail

6. our goal is to return your data, but if you do not contact us, we will not succeed

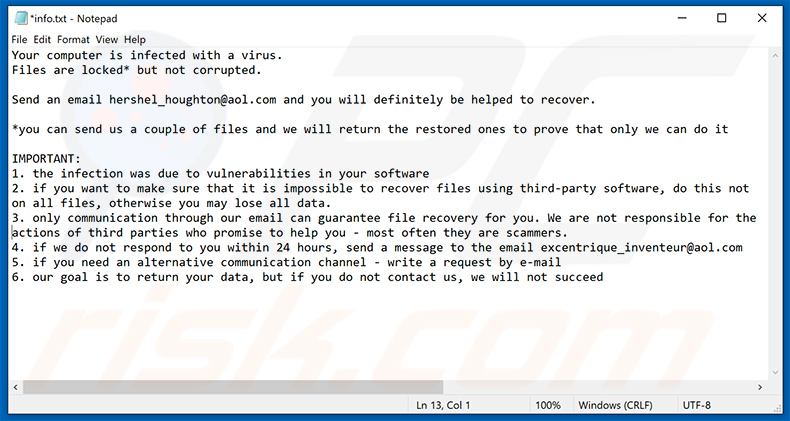

Zrzut ekranu zaktualizowanego pliku tekstowego ("info.txt"):

Prezentowany w nim tekst:

Your computer is infected with a virus.

Files are locked* but not corrupted.Send an email hershel_houghton@aol.com and you will definitely be helped to recover.

*you can send us a couple of files and we will return the restored ones to prove that only we can do it

IMPORTANT:

1. the infection was due to vulnerabilities in your software

2. if you want to make sure that it is impossible to recover files using third-party software, do this not on all files, otherwise you may lose all data.

3. only communication through our email can guarantee file recovery for you. We are not responsible for the actions of third parties who promise to help you - most often they are scammers.

4. if we do not respond to you within 24 hours, send a message to the email excentrique_inventeur@aol.com

5. if you need an alternative communication channel - write a request by e-mail

6. our goal is to return your data, but if you do not contact us, we will not succeed

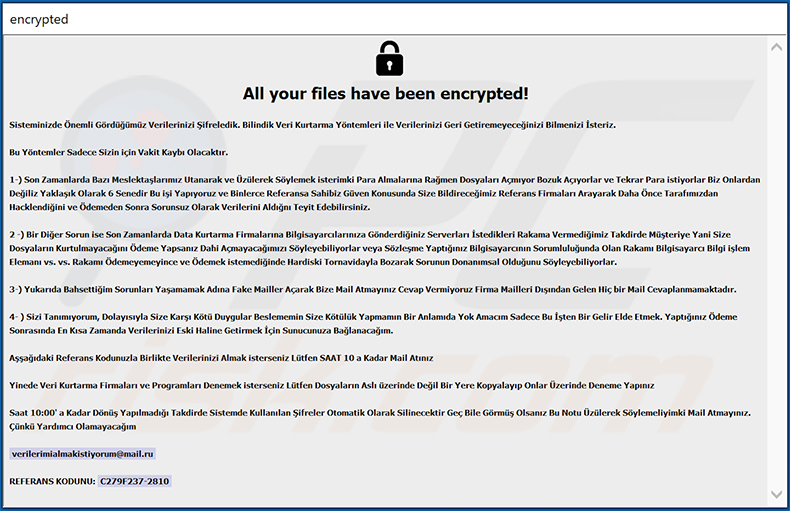

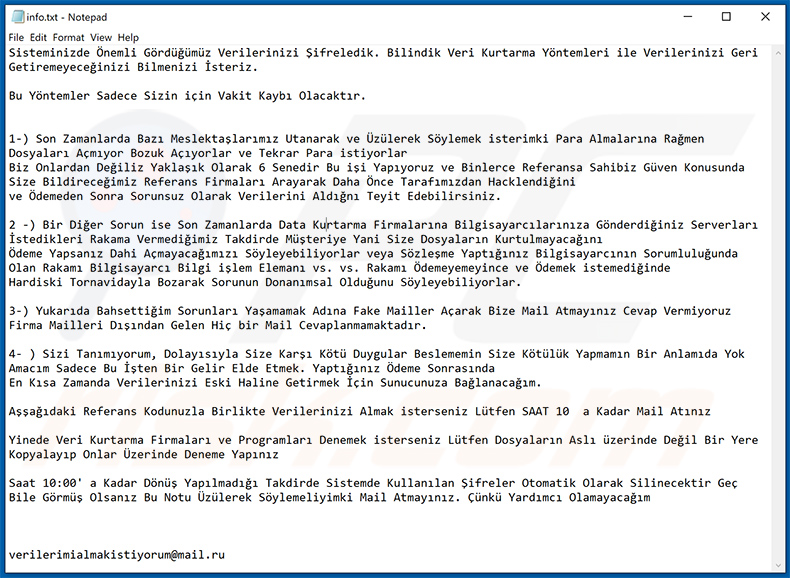

Aktualizacja 24. sierpnia 2020 r. - Cyberprzestępcy wydali niedawno zaktualizowany wariant ransomware Eight, który dostarcza żądanie okupu napisane w języku tureckim. Jednak format rozszerzenia pliku pozostaje taki sam.

Zrzut ekranu okienka pop-up ("info.hta") dostarczonego przez ten wariant ransomware Eight:

Zrzut ekranu pliku tekstowego ("info.txt") dostarczonego przez ransomware Eight:

Tekst prezentowany w obu z nich:

All your files have been encrypted!

Sisteminizde Önemli Gördüğümüz Verilerinizi Şifreledik. Bilindik Veri Kurtarma Yöntemleri ile Verilerinizi Geri Getiremeyeceğinizi Bilmenizi İsteriz.

Bu Yöntemler Sadece Sizin için Vakit Kaybı Olacaktır.

1-) Son Zamanlarda Bazı Meslektaşlarımız Utanarak ve Üzülerek Söylemek isterimki Para Almalarına Rağmen Dosyaları Açmıyor Bozuk Açıyorlar ve Tekrar Para istiyorlar Biz Onlardan Değiliz Yaklaşık Olarak 6 Senedir Bu işi Yapıyoruz ve Binlerce Referansa Sahibiz Güven Konusunda Size Bildireceğimiz Referans Firmaları Arayarak Daha Önce Tarafımızdan Hacklendiğini ve Ödemeden Sonra Sorunsuz Olarak Verilerini Aldığnı Teyit Edebilirsiniz.

2 -) Bir Diğer Sorun ise Son Zamanlarda Data Kurtarma Firmalarına Bilgisayarcılarınıza Gönderdiğiniz Serverları İstedikleri Rakama Vermediğimiz Takdirde Müşteriye Yani Size Dosyaların Kurtulmayacağını Ödeme Yapsanız Dahi Açmayacağımızı Söyleyebiliyorlar veya Sözleşme Yaptığınız Bilgisayarcının Sorumluluğunda Olan Rakamı Bilgisayarcı Bilgi işlem Elemanı vs. vs. Rakamı Ödemeyemeyince ve Ödemek istemediğinde Hardiski Tornavidayla Bozarak Sorunun Donanımsal Olduğunu Söyleyebiliyorlar.

3-) Yukarıda Bahsettiğim Sorunları Yaşamamak Adına Fake Mailler Açarak Bize Mail Atmayınız Cevap Vermiyoruz Firma Mailleri Dışından Gelen Hiç bir Mail Cevaplanmamaktadır.

4- ) Sizi Tanımıyorum, Dolayısıyla Size Karşı Kötü Duygular Beslememin Size Kötülük Yapmamın Bir Anlamıda Yok Amacım Sadece Bu İşten Bir Gelir Elde Etmek. Yaptığınız Ödeme Sonrasında En Kısa Zamanda Verilerinizi Eski Haline Getirmek İçin Sunucunuza Bağlanacağım.

Aşşağıdaki Referans Kodunuzla Birlikte Verilerinizi Almak isterseniz Lütfen SAAT 10 a Kadar Mail Atınız

Yinede Veri Kurtarma Firmaları ve Programları Denemek isterseniz Lütfen Dosyaların Aslı üzerinde Değil Bir Yere Kopyalayıp Onlar Üzerinde Deneme Yapınız

Saat 10:00' a Kadar Dönüş Yapılmadığı Takdirde Sistemde Kullanılan Şifreler Otomatik Olarak Silinecektir Geç Bile Görmüş Olsanız Bu Notu Üzülerek Söylemeliyimki Mail Atmayınız. Çünkü Yardımcı Olamayacağım

verilerimialmakistiyorum@mail.ru

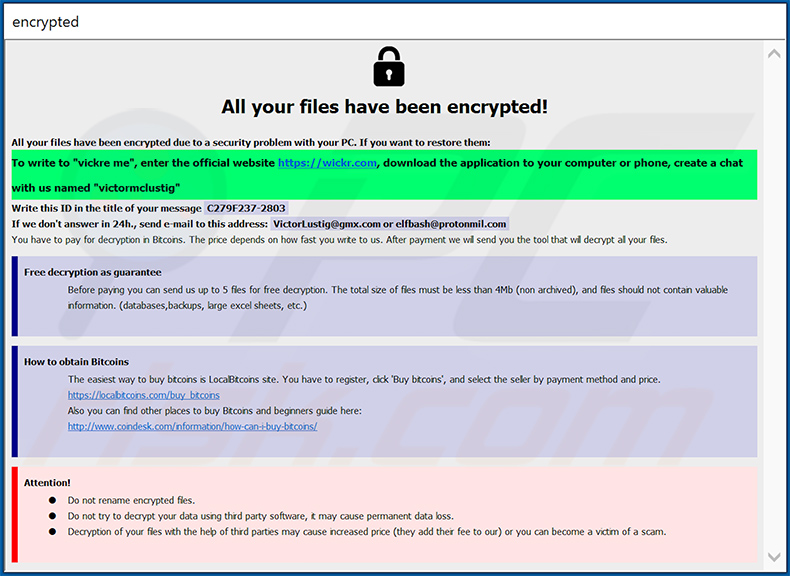

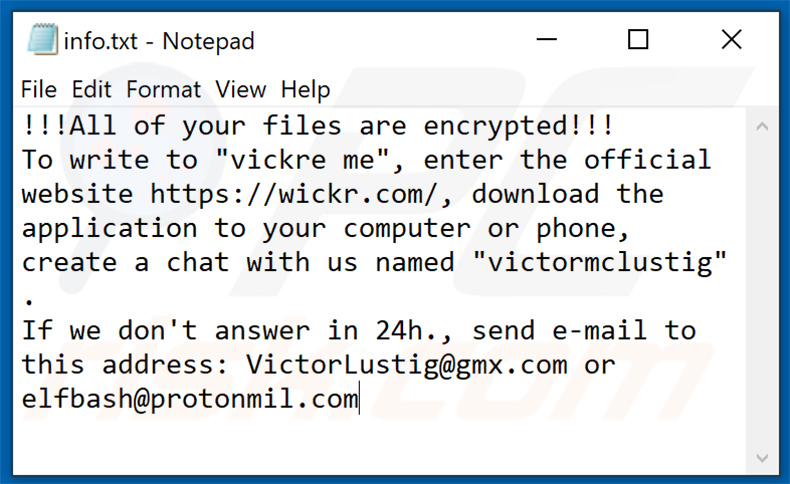

Aktualizacja 28. września 2020 r. - Cyberprzestępcy wypuścili kolejny wariant ransomware Eight, które ponownie dostarcza różne notatki z żądaniem okupu ("info.hta" i "info.txt". Warto również wspomnieć, że oprócz podania adresów e-mail programistów, ten wariant Eight zachęca również ofiary do kontaktu za pomocą aplikacji Wickr.

Zrzut ekranu okna pop-up tego wariantu ("info.hta")

Prezentowany w nim tekst:

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them:

To write to "vickre me", enter the official website hxxps://wickr.com, download the application to your computer or phone, create a chat with us named "victormclustig"

Write this ID in the title of your message -

If we don't answer in 24h., send e-mail to this address: VictorLustig@gmx.com or elfbash@protonmil.com

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 5 files for free decryption. The total size of files must be less than 4Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

Zrzut ekranu pliku tekstowego tego wariantu ("info.txt")

Prezentowany w nim tekst:

!!!All of your files are encrypted!!!

To write to "vickre me", enter the official website hxxps://wickr.com/, download the application to your computer or phone, create a chat with us named "victormclustig" .

If we don't answer in 24h., send e-mail to this address: VictorLustig@gmx.com or elfbash@protonmil.com

Usuwanie ransomware Eight:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Film sugerujący, jakie kroki należy podjąć w przypadku infekcji ransomware:

Szybkie menu:

- Czym jest Wirus Eight?

- KROK 1. Zgłaszanie ransomware władzom.

- KROK 2. Izolowanie zainfekowanego urządzenia.

- KROK 3. Identyfikacja infekcji ransomware.

- KROK 4. Szukanie narzędzi do odszyfrowania ransomware.

- KROK 5. Przywracanie plików za pomocą narzędzi odzyskiwania danych.

- KROK 6. Tworzenie kopii zapasowych danych.

Jeśli jesteś ofiarą ataku ransomware, zalecamy zgłoszenie tego incydentu władzom. Przekazując informacje organom ścigania, pomożesz w śledzeniu cyberprzestępczości i potencjalnie w ściganiu napastników. Oto lista organów władzy, do których należy zgłosić atak ransomware. Pełną listę lokalnych centrów cyberbezpieczeństwa oraz informacje o tym, dlaczego należy zgłaszać ataki ransomware, możesz przeczytać w tym artykule.

Lista władz lokalnych, do których należy zgłaszać ataki ransomware (wybierz jedną w zależności od swojego adresu zamieszkania):

USA - Internet Crime Complaint Centre IC3

Wielka Brytania - Action Fraud

Hiszpania - Policía Nacional

Francja - Ministère de l'Intérieur

Niemcy - Polizei

Włochy - Polizia di Stato

Holandia - Politie

Polska - Policja

Portugalia - Polícia Judiciária

Izolowanie zainfekowanego urządzenia:

Niektóre infekcje typu ransomware są zaprojektowane do szyfrowania plików na zewnętrznych urządzeniach pamięci masowej, infekowania ich, a nawet rozsyłania w całej sieci lokalnej. Z tego powodu bardzo ważne jest jak najszybsze odizolowanie zainfekowanego urządzenia (komputera).

Krok 1: Odłącz się od internetu.

Najłatwiejszym sposobem odłączenia komputera od internetu jest odłączenie kabla Ethernet od płyty głównej. Jednak niektóre urządzenia są połączone przez sieć bezprzewodową, a dla niektórych użytkowników (szczególnie tych, którzy nie są szczególnie obeznani z technologią), odłączenie kabli może się wydawać kłopotliwe. Dlatego możesz również odłączyć system ręcznie za pomocą Panelu sterowania:

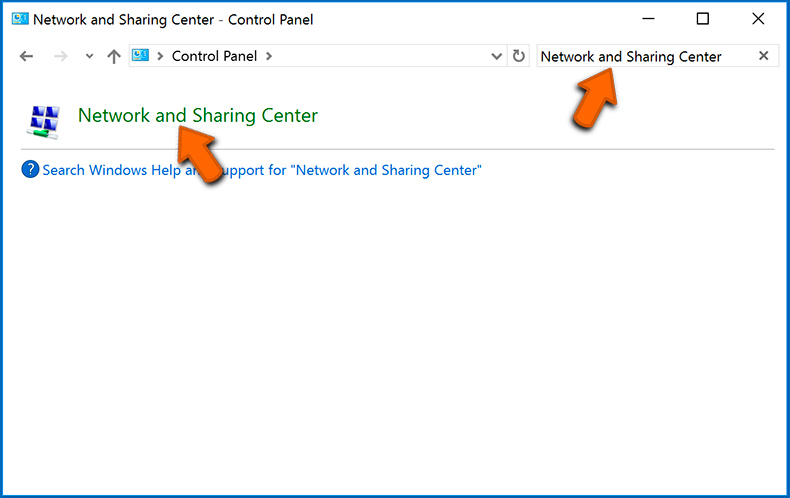

Przejdź do „Panelu sterowania", kliknij pasek wyszukiwania w prawym górnym rogu ekranu, wpisz „Centrum sieci i udostępniania" i wybierz wynik wyszukiwania::

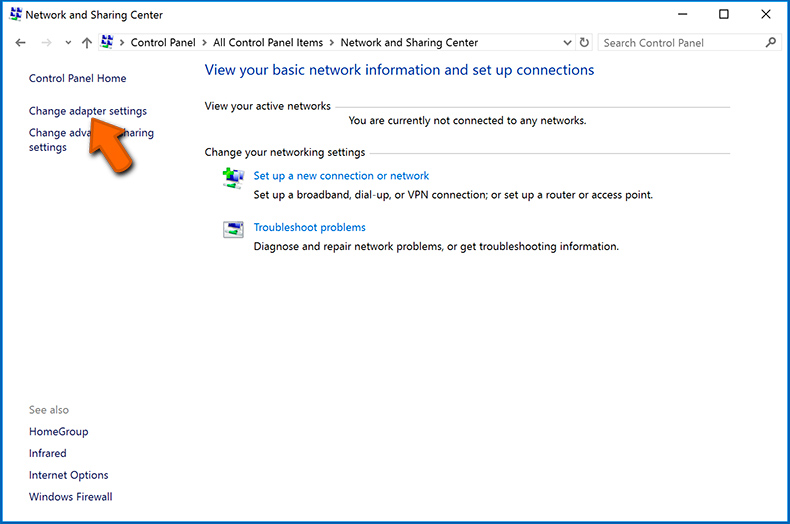

W lewym górnym rogu okna kliknij opcję „Zmień ustawienia adaptera":

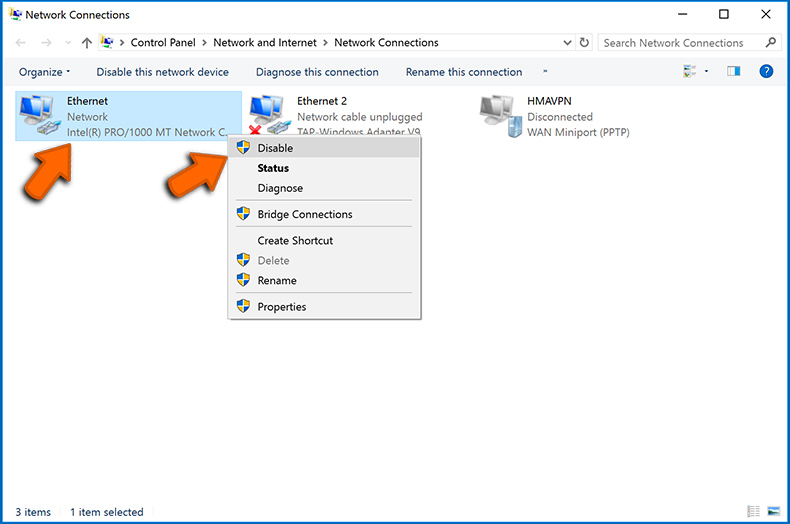

Kliknij prawym przyciskiem myszy każdy punkt połączenia i wybierz „Wyłącz". Po wyłączeniu system nie będzie już połączony z internetem. Aby ponownie włączyć punkty połączeń, po prostu kliknij ponownie prawym przyciskiem myszy i wybierz opcję „Włącz".

Krok 2: Odłącz wszystkie urządzenia pamięci masowej.

Jak wspomniano powyżej, ransomware może szyfrować dane i infiltrować wszystkie urządzenia pamięci podłączone do komputera. Z tego powodu wszystkie zewnętrzne urządzenia pamięci masowej (dyski flash, przenośne dyski twarde itp.) należy natychmiast odłączyć. Jednak zdecydowanie zalecamy wysunięcie każdego urządzenia przed odłączeniem, aby zapobiec uszkodzeniu danych:

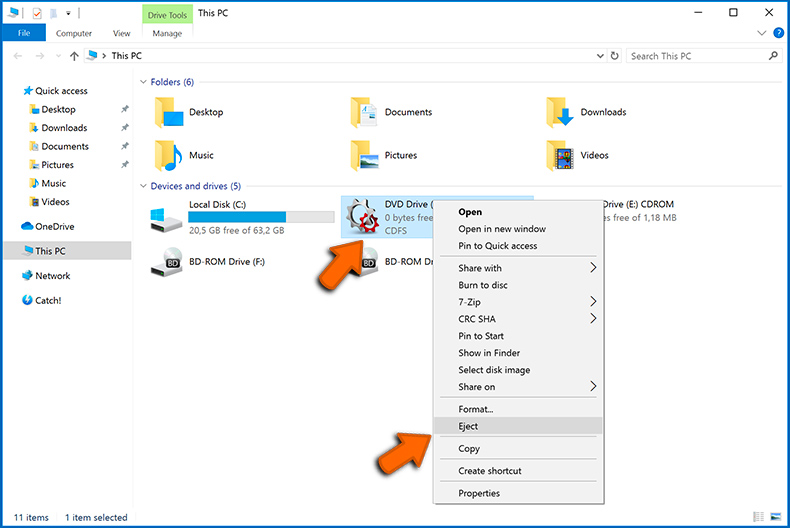

Przejdź do „Mój komputer", kliknij prawym przyciskiem myszy każde podłączone urządzenie i wybierz „Wysuń":

Krok 3: Wyloguj się z kont pamięci w chmurze.

Niektóre programy typu ransomware mogą porywać oprogramowanie, które obsługuje dane przechowywane w "Chmurze". Dlatego dane mogą zostać uszkodzone/zaszyfrowane. Z tego powodu należy wylogować się ze wszystkich kont pamięci w chmurze w przeglądarkach i innego powiązanego oprogramowania. Należy również rozważyć tymczasowe odinstalowanie oprogramowania do zarządzania chmurą, aż infekcja zostanie całkowicie usunięta.

Identyfikacja infekcji ransomware:

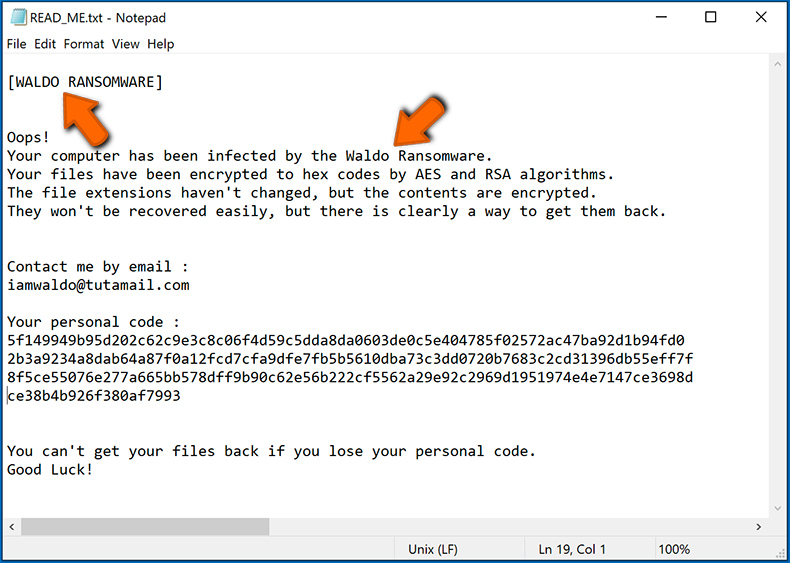

Aby właściwie poradzić sobie z infekcją, należy ją najpierw zidentyfikować. Niektóre infekcje ransomware wykorzystują notatki z żądaniem okupu jako wprowadzenie (zobacz poniższy plik tekstowy ransomware WALDO).

Jest to jednak rzadkie. W większości przypadków infekcje ransomware dostarczają bardziej bezpośrednie wiadomości stwierdzające, że dane są zaszyfrowane, a ofiary muszą zapłacić jakiś okup. Należy pamiętać, że infekcje ransomware generują zwykle wiadomości o różnych nazwach plików (na przykład "_readme.txt", "READ-ME.txt", "DECRYPTION_INSTRUCTIONS.txt", "DECRYPT_FILES.html" itp.). Dlatego użycie nazwy notatki z żądaniem okupu może wydawać się dobrym sposobem na zidentyfikowanie infekcji. Problem polega na tym, że większość z tych nazw ma charakter ogólny, a niektóre infekcje używają tych samych nazw, mimo że dostarczane wiadomości są różne, a same infekcje nie są ze sobą powiązane. Dlatego używanie samej nazwy pliku wiadomości może być nieskuteczne, a nawet prowadzić do trwałej utraty danych (na przykład próbując odszyfrować dane za pomocą narzędzi zaprojektowanych do różnych infekcji ransomware, użytkownicy prawdopodobnie trwale uszkodzą pliki, a odszyfrowanie nie będzie już możliwe nawet z odpowiednim narzędziem).

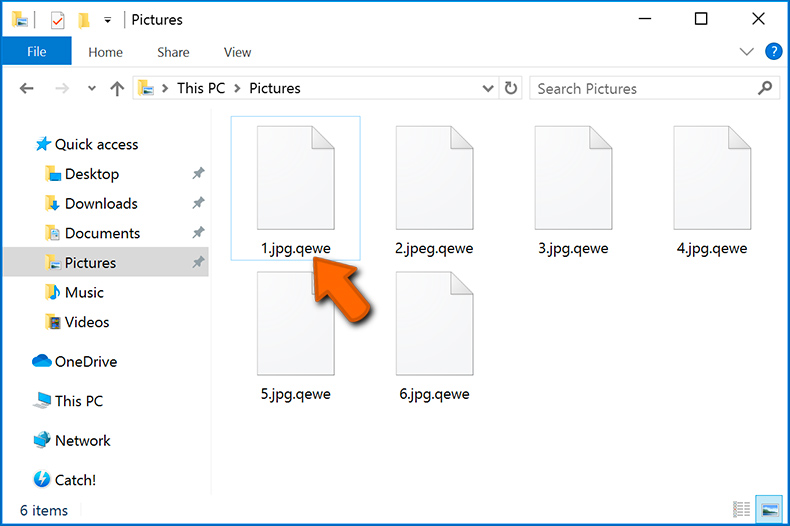

Innym sposobem identyfikacji infekcji ransomware jest sprawdzenie rozszerzenia pliku, które jest dołączane do każdego zaszyfrowanego pliku. Infekcje ransomware są często nazwane na podstawie dołączanych przez nie rozszerzeń (zobacz poniżej pliki zaszyfrowane przez ransomware Qewe).

Ta metoda jest jednak skuteczna tylko wtedy, gdy dołączone rozszerzenie jest unikalne - wiele infekcji ransomware dołącza ogólne rozszerzenie (na przykład ".encrypted", ".enc", ".crypted", ".locked" itp.). W takich przypadkach identyfikacja ransomware po dołączonym rozszerzeniu staje się niemożliwa.

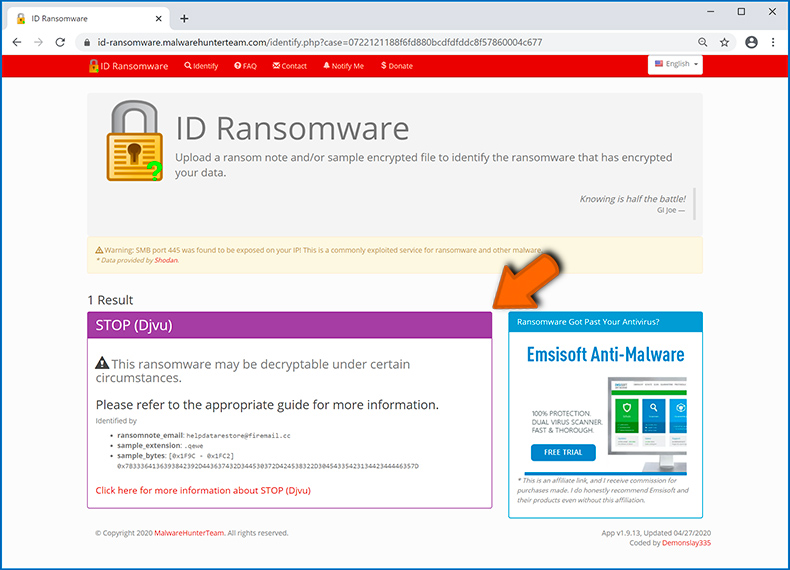

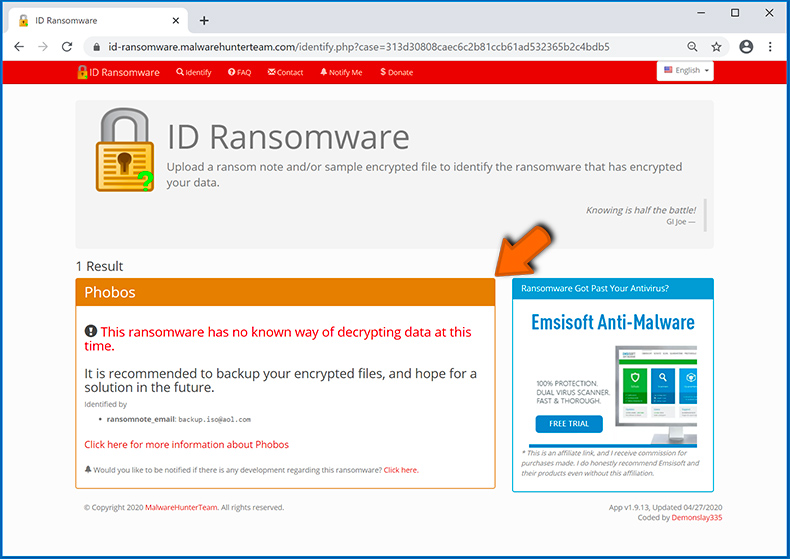

Jednym z najłatwiejszych i najszybszych sposobów zidentyfikowania infekcji ransomware jest skorzystanie z witryny ID Ransomware. Ta usługa obsługuje większość istniejących infekcji ransomware. Ofiary po prostu przesyłają wiadomość z żądaniem okupu i/lub jeden zaszyfrowany plik (radzimy przesłać oba, jeśli to możliwe).

Ransomware zostanie zidentyfikowane w ciągu kilku sekund, a użytkownik otrzyma różne informacje, takie jak nazwę rodziny malware, do której należy infekcja, czy można ją odszyfrować itd.

Przykład 1 (ransomware Qewe [Stop/Djvu]):

Przykład 2 (ransomware .iso [Phobos]):

Jeśli zdarzy się, że twoje dane zostaną zaszyfrowane przez ransomware, które nie jest obsługiwane przez ID Ransomware, zawsze możesz spróbować przeszukać internet, używając określonych słów kluczowych (na przykład tytułu wiadomości z żądaniem okupu, rozszerzenia pliku, podanych adresów e-mail do kontaktu, adresów portfeli kryptowalutowych itp.).

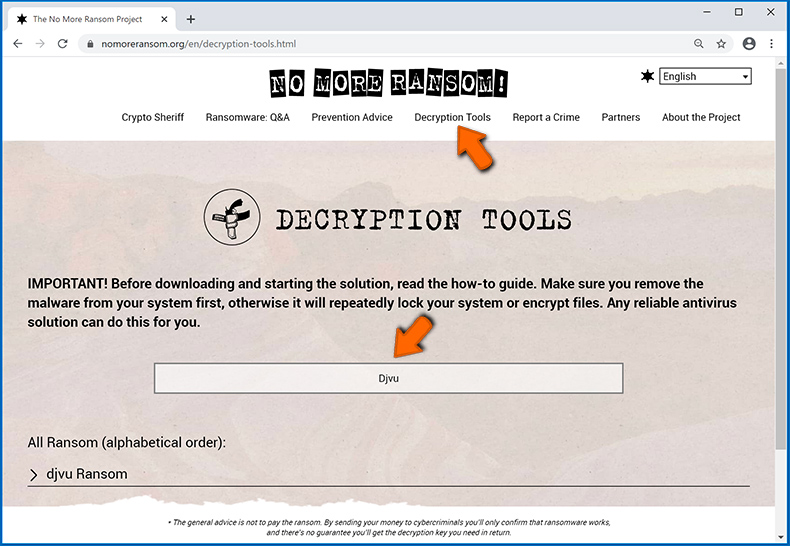

Szukanie narzędzi do odszyfrowania ransomware:

Algorytmy szyfrowania używane przez większość infekcji ransomware są niezwykle wyrafinowane i jeśli szyfrowanie jest wykonane prawidłowo, tylko programista może odzyskać dane. Dzieje się tak, ponieważ odszyfrowanie wymaga określonego klucza, który jest generowany podczas szyfrowania. Przywrócenie danych bez klucza jest niemożliwe. W większości przypadków cyberprzestępcy przechowują klucze na zdalnym serwerze, zamiast używać zainfekowanej maszyny jako hosta. Dharma (CrySis), Phobos i inne rodziny infekcji ransomware high-end są praktycznie bezbłędne, a zatem przywrócenie zaszyfrowanych danych bez udziału ich programistów jest po prostu niemożliwe. Mimo to istnieją dziesiątki infekcji typu ransomware, które są słabo rozwinięte i zawierają szereg wad (na przykład używają identycznych kluczy szyfrowania/odszyfrowania dla każdej ofiary, klucze są przechowywane lokalnie itp.). Dlatego zawsze sprawdzaj dostępne narzędzia odszyfrowujące pod kątem ransomware, które zainfekowało twój komputer.

Szukanie odpowiedniego narzędzia odszyfrowującego w internecie może być bardzo frustrujące. Dlatego zalecamy skorzystanie z projektu No More Ransom Project, a tutaj znajdują się informacje przydatne do zidentyfikowania infekcji ransomware. Witryna projektu No More Ransom Project zawiera sekcję "Narzędzia odszyfrowywania" z paskiem wyszukiwania. Wprowadź nazwę zidentyfikowanego ransomware, a wyświetlone zostaną wszystkie dostępne narzędzia odszyfrowujące (jeśli takie istnieją).

Przywracanie plików za pomocą narzędzi odzyskiwania danych.

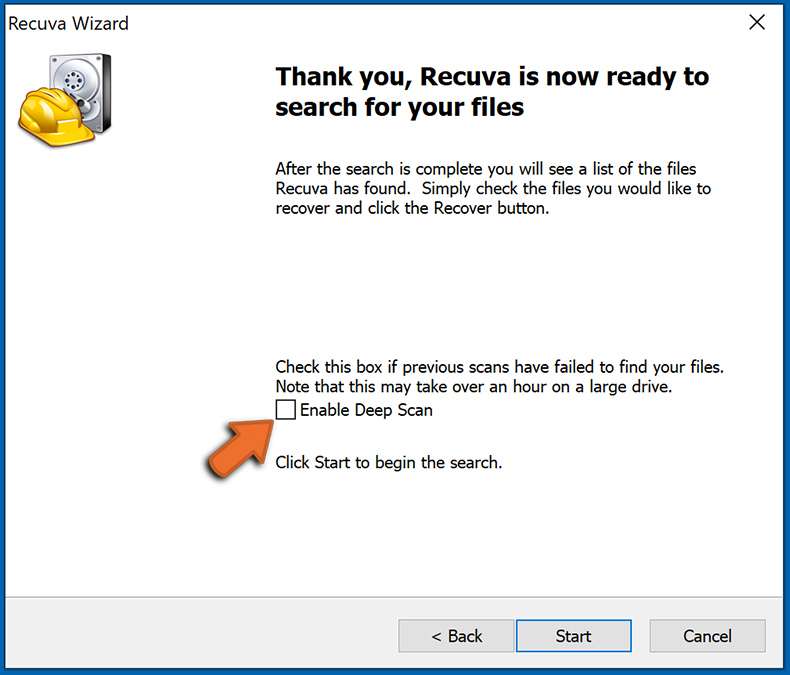

W zależności od sytuacji (jakości infekcji ransomware, typu zastosowanego algorytmu szyfrowania itp.) może być możliwe odzyskanie danych za pomocą narzędzi innych firm. Dlatego radzimy, aby skorzystać z narzędzia Recuva opracowanego przez CCleaner. Narzędzie to obsługuje ponad tysiąc typów danych (grafikę, wideo, audio, dokumenty itp.) i jest bardzo intuicyjne (do odzyskania danych potrzeba niewielkiej wiedzy). Ponadto, funkcja odzyskiwania jest całkowicie bezpłatna.

Krok 1: Wykonaj skanowanie.

Uruchom aplikację Recuva i postępuj zgodnie z instrukcjami kreatora. Zostaniesz poproszony o wyświetlenie kilku okien, w których możesz wybrać typy plików do wyszukania, lokalizacje do przeskanowania itp. Wszystko, co musisz zrobić, to wybrać żądane opcje i rozpocząć skanowanie. Zalecamy włączenie "Głębokiego skanu" przed rozpoczęciem. W przeciwnym razie możliwości skanowania aplikacji będą ograniczone.

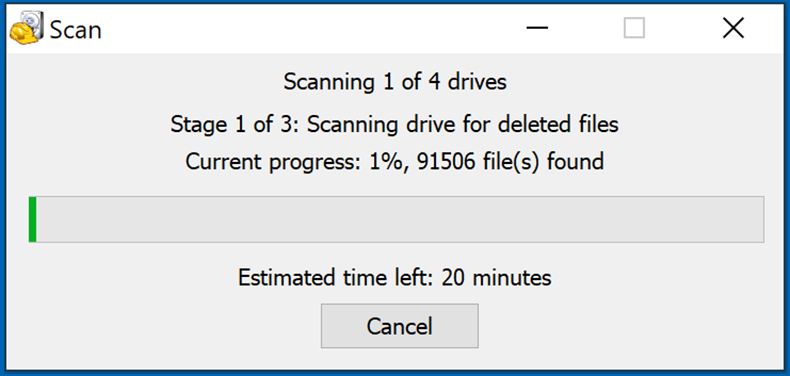

Poczekaj, aż Recuva zakończy skanowanie. Czas skanowania zależy od ilości plików (zarówno pod względem liczby, jak i rozmiaru), które skanujesz (na przykład skanowanie kilkuset gigabajtów może zająć ponad godzinę). Dlatego zachowaj cierpliwość podczas procesu skanowania. Odradzamy również zmianę lub usuwanie istniejących plików, ponieważ może to zakłócać skanowanie. Jeśli dodasz dodatkowe dane (na przykład pobieranie plików/materiałów) podczas skanowania, wydłuży to proces:

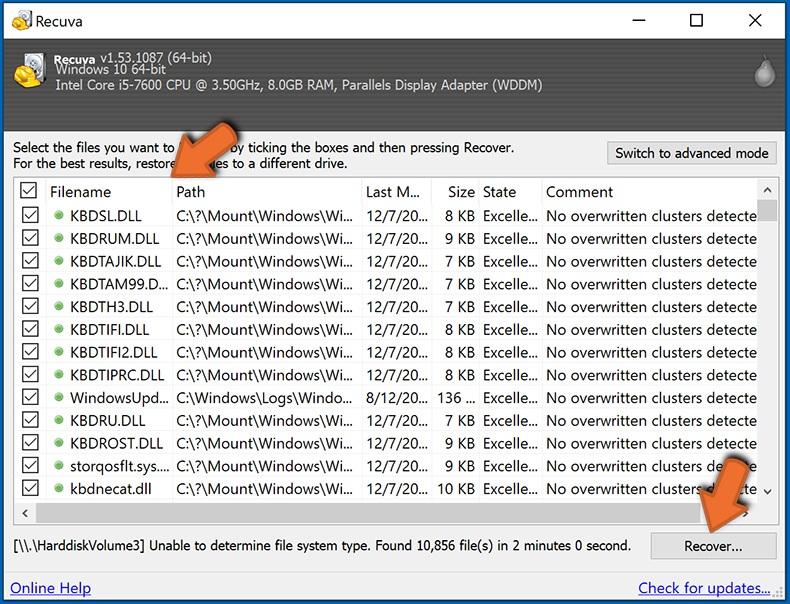

Krok 2: Odzyskaj dane.

Po zakończeniu procesu wybierz foldery/pliki, które chcesz odzyskać, i po prostu kliknij „Odzyskaj". Pamiętaj, że do przywrócenia danych potrzeba trochę wolnego miejsca na dysku:

Tworzenie kopii zapasowych danych.

Właściwe zarządzanie plikami i tworzenie kopii zapasowych jest niezbędne dla bezpieczeństwa danych. Dlatego zawsze bądź bardzo ostrożny i myśl z wyprzedzeniem.

Zarządzanie partycjami: Zalecamy przechowywanie danych na wielu partycjach i unikanie przechowywania ważnych plików na partycji zawierającej cały system operacyjny. Jeśli będziesz w sytuacji, w której nie możesz uruchomić systemu i będziesz zmuszony sformatować dysk, na którym jest zainstalowany system operacyjny (w większości przypadków jest to miejsce, w którym ukrywają się infekcje malware), utracisz wszystkie dane przechowywane na tym dysku. Jest to zaleta posiadania wielu partycji: jeśli masz całe urządzenie pamięci przypisane do jednej partycji, będziesz zmuszony usunąć wszystko, jednak utworzenie wielu partycji i prawidłowe przydzielenie danych pozwala zapobiec takim problemom. Możesz łatwo sformatować jedną partycję bez wpływu na pozostałe - dzięki temu jedna zostanie wyczyszczona, a pozostałe pozostaną nietknięte, a twoje dane zostaną zapisane. Zarządzanie partycjami jest dość proste, a wszystkie niezbędne informacje można znaleźć na stronie dokumentacji Microsoft.

Kopie zapasowe danych: Jedną z najbardziej niezawodnych metod tworzenia kopii zapasowych jest korzystanie z zewnętrznego urządzenia pamięci masowej i odłączenie go. Skopiuj swoje dane na zewnętrzny dysk twardy, pendrive, dysk SSD, HDD lub inne urządzenie pamięci zdalnej, odłącz je oraz przechowuj w suchym miejscu, z dala od słońca i ekstremalnych temperatur. Ta metoda jest jednak dość nieefektywna, ponieważ kopie zapasowe danych i aktualizacje muszą być wykonywane regularnie. Możesz także skorzystać z usługi w chmurze lub serwera zdalnego. Tutaj wymagane jest połączenie internetowe i zawsze istnieje ryzyko naruszenia bezpieczeństwa, chociaż jest to naprawdę rzadkie.

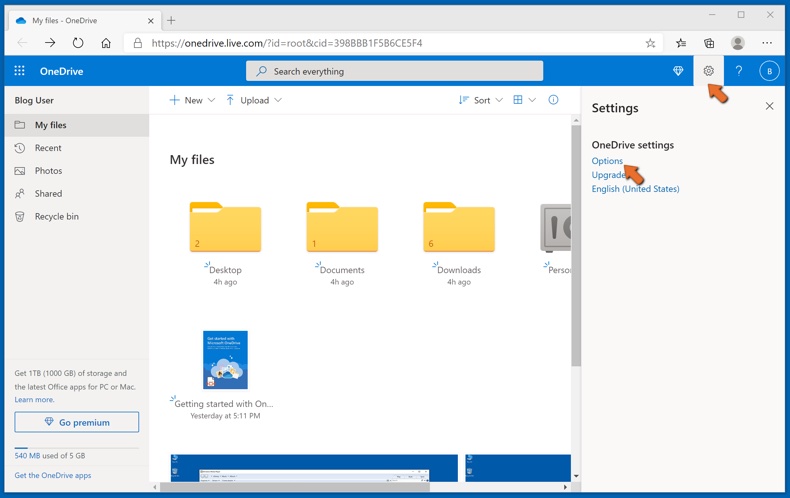

Zalecamy używanie Microsoft OneDrive do tworzenia kopii zapasowych plików. OneDrive umożliwia przechowywanie osobistych plików i danych w chmurze, synchronizowanie plików między komputerami i urządzeniami mobilnymi, umożliwiając dostęp do plików i ich edycję na wszystkich urządzeniach z systemem Windows. OneDrive pozwala zapisywać, udostępniać i wyświetlać podgląd plików, uzyskiwać dostęp do historii pobierania, przenosić, usuwać i zmieniać nazwy plików, a także tworzyć nowe foldery i wiele więcej.

Możesz tworzyć kopie zapasowe najważniejszych folderów i plików na komputerze (foldery Pulpit, Dokumenty i Obrazy). Niektóre z bardziej znaczących funkcji OneDrive obejmują przechowywanie wersji plików, dzięki czemu starsze wersje plików są przechowywane do 30 dni. OneDrive zawiera kosz do recyklingu, w którym wszystkie usunięte pliki są przechowywane przez ograniczony czas. Usunięte pliki nie są liczone jako część przydziału użytkownika.

Usługa jest zbudowana w technologii HTML5 i umożliwia przesyłanie plików do 300 MB poprzez przeciąganie i upuszczanie do przeglądarki internetowej lub do 10 GB za pośrednictwem aplikacji OneDrive na komputer. Dzięki OneDrive możesz pobierać całe foldery jako pojedynczy plik ZIP zawierający do 10 000 plików, chociaż jedno pobranie nie może przekraczać 15 GB.

OneDrive oferuje 5 GB bezpłatnej przestrzeni dyskowej, a dodatkowe opcje 100 GB, 1 TB i 6 TB są dostępne za opłatą opartą na subskrypcji. Możesz uzyskać jeden z tych planów przestrzeni dyskowej, kupując dodatkową przestrzeń dyskową osobno lub w ramach subskrypcji Office 365.

Tworzenie kopii zapasowej danych:

Proces tworzenia kopii zapasowej jest taki sam dla wszystkich typów plików i folderów. Oto jak utworzyć kopię zapasową plików za pomocą Microsoft OneDrive

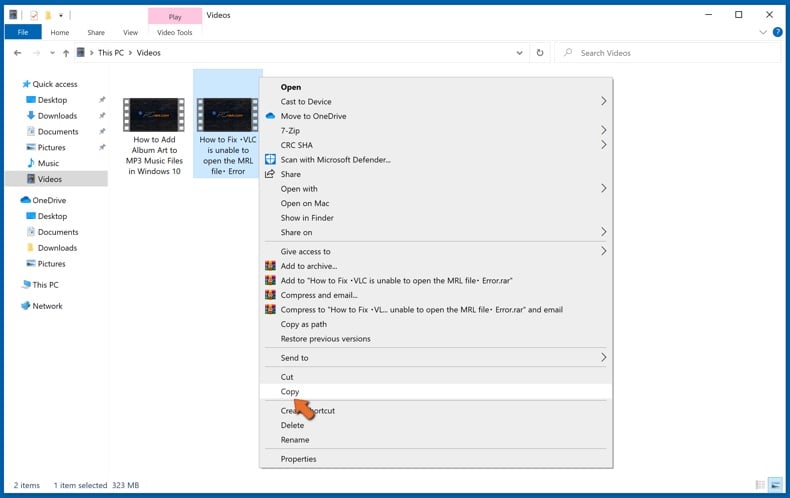

Krok 1: Wybierz pliki/foldery, których kopie zapasowe chcesz wykonać.

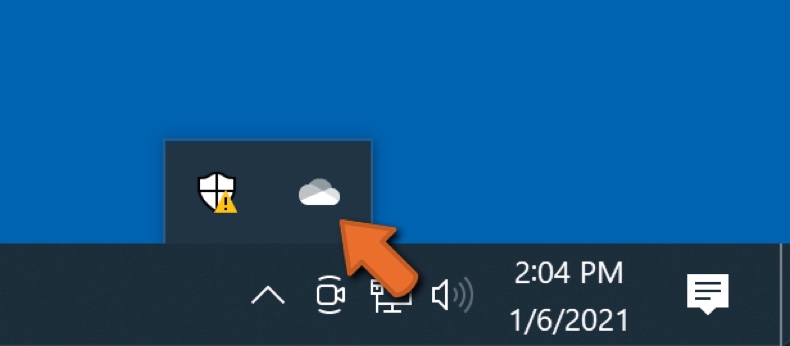

Kliknij ikonę chmury OneDrive, aby otworzyć menu OneDrive. W tym menu możesz dostosować ustawienia kopii zapasowej plików.

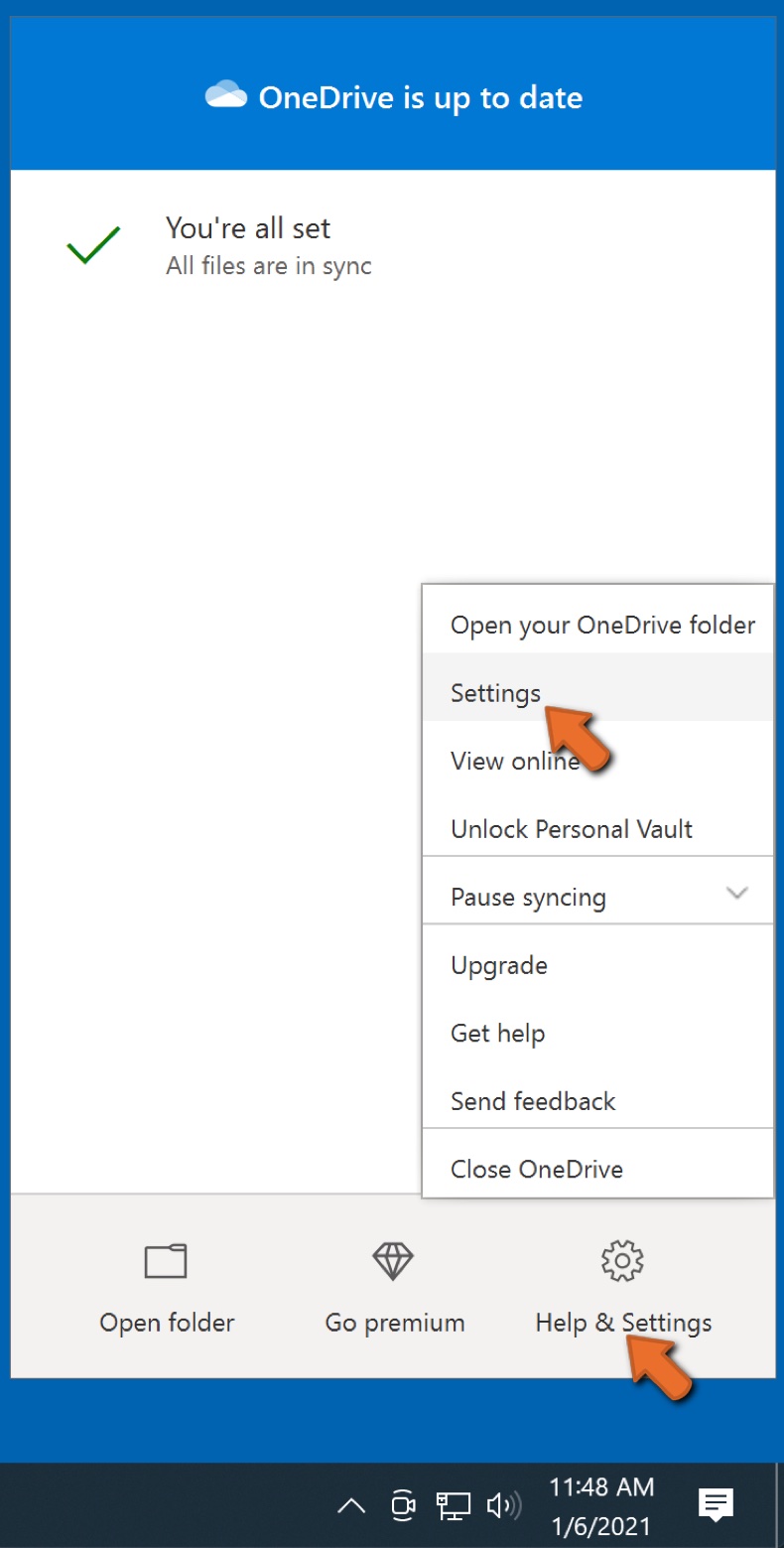

Kliknij Pomoc i ustawienia, a następnie z menu rozwijanego wybierz Ustawienia.

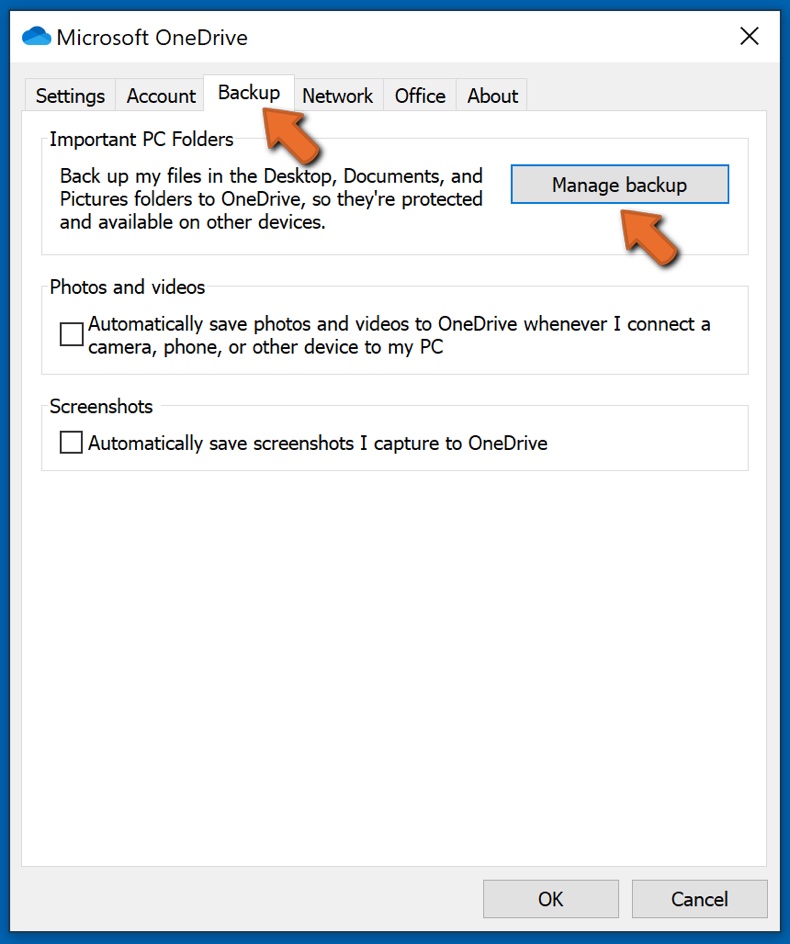

Przejdź do zakładki Kopia zapasowa i kliknij Zarządzaj kopią zapasową.

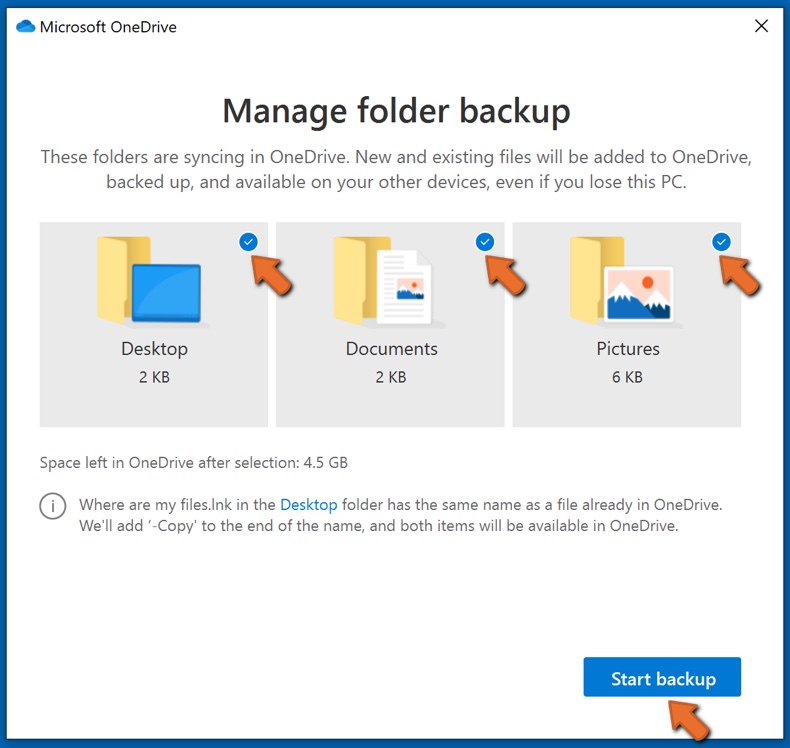

W tym menu możesz wybrać kopię zapasową Pulpitu i całego znajdującego się na nim pliku, a także folderów Dokumenty i Obrazy, ponownie ze wszystkimi plikami w nich. Kliknij Rozpocznij tworzenie kopii zapasowej.

Teraz, gdy dodasz plik lub folder w folderach Pulpit oraz Dokumenty i Obrazy, ich kopia zapasowa zostanie automatycznie utworzona w OneDrive.

Aby dodać foldery i pliki poza lokalizacjami przedstawionymi powyżej, musisz dodać je ręcznie.

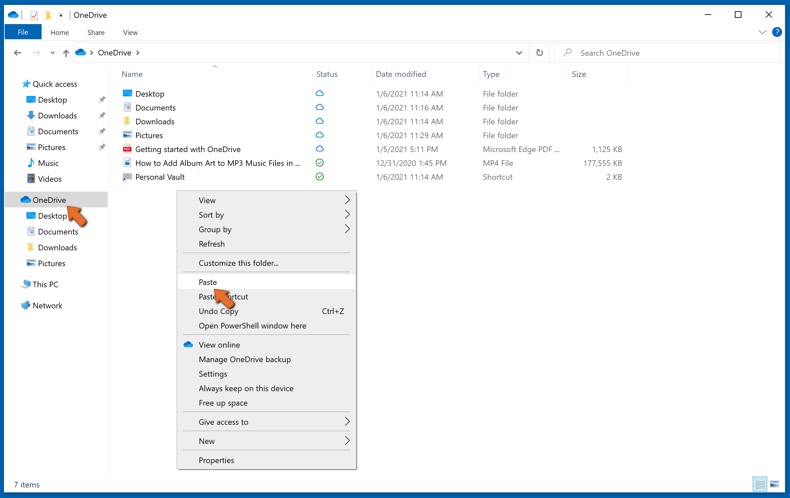

Otwórz Eksplorator plików i przejdź do lokalizacji folderu/pliku, którego kopię zapasową chcesz utworzyć. Wybierz element, kliknij go prawym przyciskiem myszy i kliknij Kopiuj.

Następnie przejdź do OneDrive, kliknij prawym przyciskiem myszy w dowolnym miejscu w oknie i kliknij Wklej. Alternatywnie możesz po prostu przeciągnąć i upuścić plik do OneDrive. OneDrive automatycznie utworzy kopię zapasową folderu/pliku.

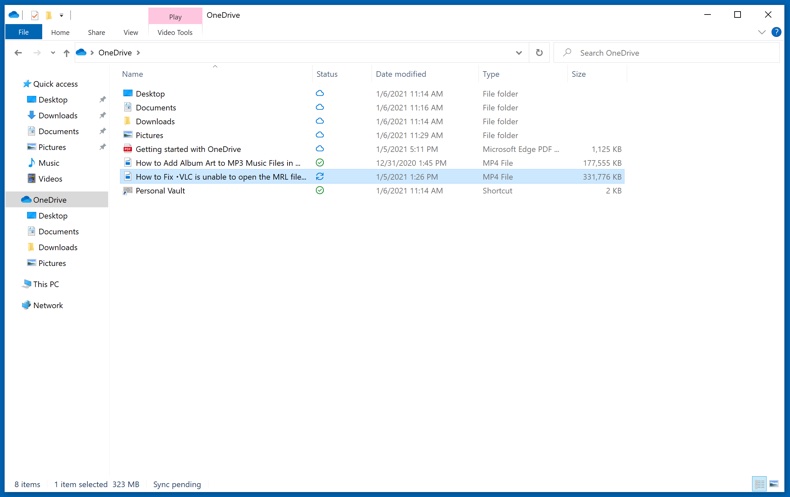

Wszystkie pliki dodane do folderu OneDrive są automatycznie archiwizowane w chmurze. Zielone kółko ze znacznikiem wyboru wskazuje, że plik jest dostępny zarówno lokalnie, jak i w usłudze OneDrive oraz że wersja pliku jest taka sama w obu. Niebieska ikona chmury wskazuje, że plik nie został zsynchronizowany i jest dostępny tylko w usłudze OneDrive. Ikona synchronizacji wskazuje, że plik jest obecnie synchronizowany.

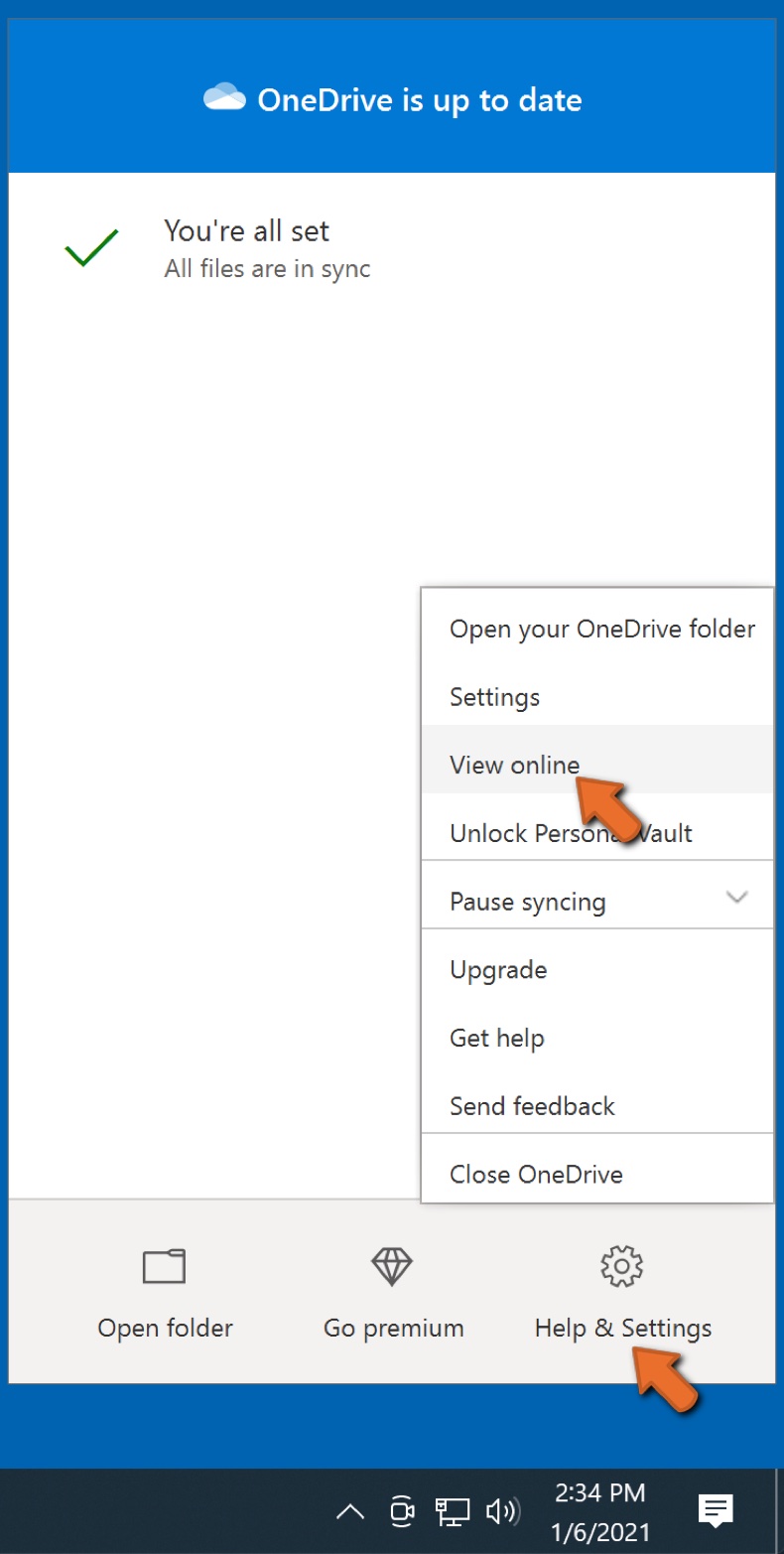

Aby uzyskać dostęp do plików znajdujących się tylko w usłudze OneDrive w trybie online, przejdź do menu rozwijanego Pomoc i ustawienia oraz wybierz opcję Wyświetl online.

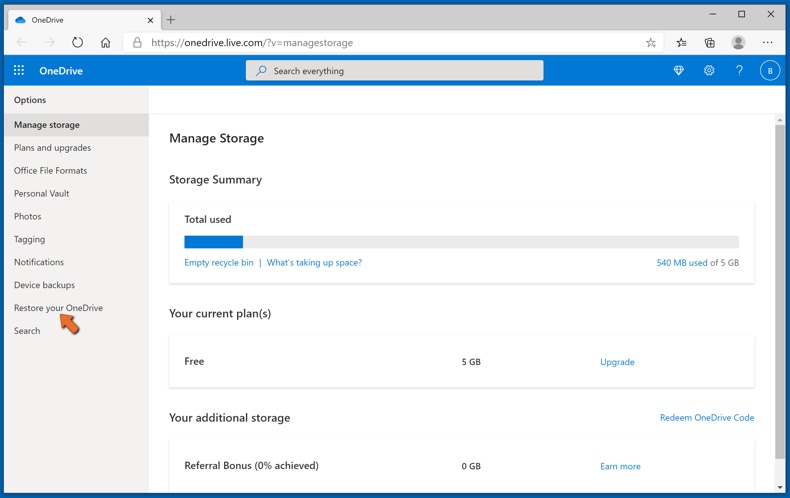

Krok 2: Przywróć uszkodzone pliki.

OneDrive zapewnia synchronizację plików, więc wersja pliku na komputerze jest tą samą wersją w chmurze. Jeśli jednak ransomware zaszyfrowało twoje pliki, możesz skorzystać z funkcji historii wersji OneDrive, która pozwoli ci przywrócić wersje plików sprzed zaszyfrowania.

Microsoft 365 ma funkcję wykrywania ransomware, która powiadamia użytkownika o zaatakowaniu plików OneDrive i prowadzi przez proces przywracania plików. Należy jednak zauważyć, że jeśli nie masz płatnej subskrypcji Microsoft 365, otrzymasz bezpłatnie tylko jedno wykrycie i odzyskanie pliku.

Jeśli pliki OneDrive zostaną usunięte, uszkodzone lub zainfekowane przez malware, możesz przywrócić całą usługę OneDrive do poprzedniego stanu. Oto, jak możesz przywrócić cały OneDrive:

1. Jeśli jesteś zalogowany za pomocą konta osobistego, kliknij ikonę zębatki Ustawienia u góry strony. Następnie kliknij Opcje i wybierz Przywróć OneDrive.

Jeśli jesteś zalogowany na konto służbowe lub szkolne, kliknij ikonę Ustawień u góry strony. Następnie kliknij Przywróć OneDrive.

2. Na stronie Przywróć OneDrive wybierz datę z listy rozwijanej. Pamiętaj, że jeśli przywracasz pliki po automatycznym wykryciu ransomware, zostanie dla ciebie wybrana data przywrócenia.

3. Po skonfigurowaniu wszystkich opcji przywracania plików, kliknij Przywróć, aby cofnąć wszystkie wybrane działania.

Najlepszym sposobem uniknięcia szkód spowodowanych infekcjami ransomware jest regularne tworzenie kopii zapasowych.

Najczęściej zadawane pytania (FAQ)

Jak włamano się do mojego komputera i jak hakerzy zaszyfrowali moje pliki?

Pliki wykonywalne ransomware są często otwierane przez same ofiary, ponieważ są zamaskowane lub dołączone do zwykłych materiałów. To złośliwe oprogramowanie rozsyła się za pomocą metod phishingu i socjotechniki. Na przykład, ransomware jest dystrybuowane poprzez potajemne i zwodnicze pobrania (drive-by), sieci wymiany peer-to-peer, spam, oszustwa internetowe, nieoficjalne witryny i strony z freeware, narzędzia do nielegalnej aktywacji programów („łamania" zabezpieczeń), fałszywe aktualizacje itd.

Jak otworzyć pliki „.id[identyfikator_ofiary].[adres-email-cyberzprzestępców].eight"?

Pliki zaszyfrowane przez ransomware można otworzyć/używać dopiero po ich odszyfrowaniu.

Gdzie należy szukać bezpłatnych narzędzi do odszyfrowania ransomware Eight?

Zalecamy zajrzenie na stronę projektu No More Ransom (więcej informacji powyżej).

Mogę wam zapłacić dużo pieniędzy, czy możecie odszyfrować dla mnie pliki?

Nie oferujemy takich usług. Należy wspomnieć, że zwykle bez udziału cyberprzestępców odszyfrowanie jest niemożliwe. W związku z tym strony trzecie oferujące płatne odszyfrowywanie mogą być oszustwami lub pośredniczyć między ofiarami a przestępcami.

Czy Combo Cleaner pomoże mi usunąć ransomware Eight?

Tak, Combo Cleaner przeskanuje twój komputer i usunie wykryte infekcje ransomware. Jednak chociaż korzystanie z programu antywirusowego jest pierwszym krokiem w usunięciu infekcji ransomware, oprogramowanie zabezpieczające nie może odszyfrować plików.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję