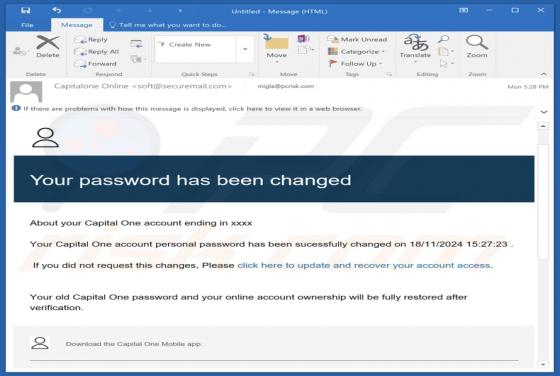

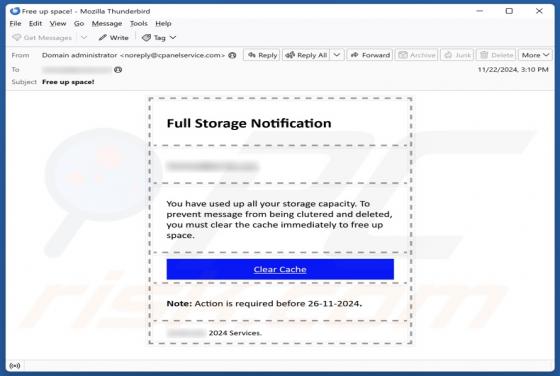

Oszustwo e-mailowe Full Storage Notification

Po sprawdzeniu tej wiadomości e-mail "Full Storage Notification" dowiedzieliśmy się, że jest to spam. Wiadomość ta fałszywie twierdzi, że skrzynka odbiorcza odbiorcy osiągnęła pojemność, co może prowadzić do przerw w świadczeniu usług. Celem "Full Storage Notification" jest zwabienie odbiorców na