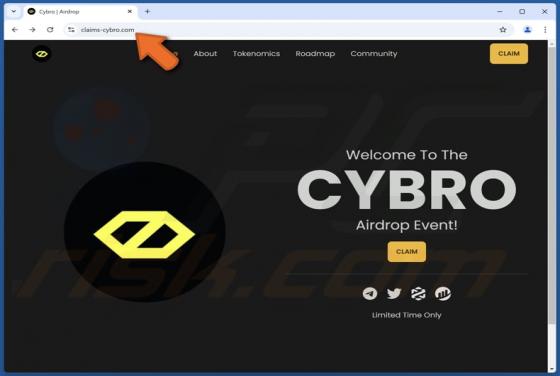

CYBRO Airdrop Oszustwo

Sprawdziliśmy stronę (claims-cybro[.]com) promującą CYBRO airdrop i stwierdziliśmy, że ma ona na celu kradzież kryptowalut od osób fizycznych. Strona ta podszywa się pod oryginalną platformę CYBRO (cybro[.]io), aby oszukać odwiedzających. Aby uniknąć potencjalnych strat finansowych, użytkownicy po