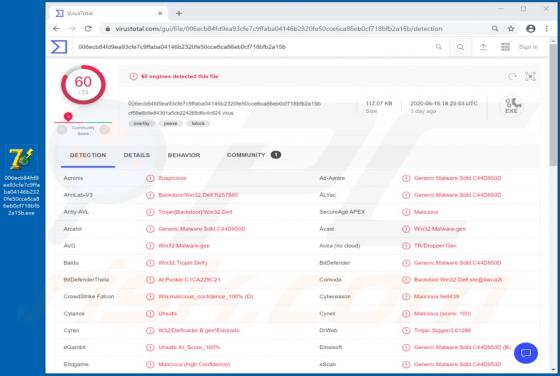

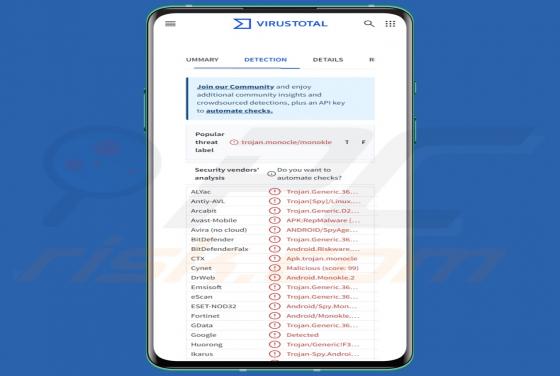

Monokle Spyware (Android)

Monokle to program typu spyware, który atakuje urządzenia z systemem Android. Jest w stanie wyodrębnić obszerne dane geolokalizacyjne, nagrywać rozmowy, czytać wiadomości, eksfiltrować pliki i wykonywać inne złośliwe działania. Złośliwe oprogramowanie zostało wykryte na urządzeniu zwróconym właśc