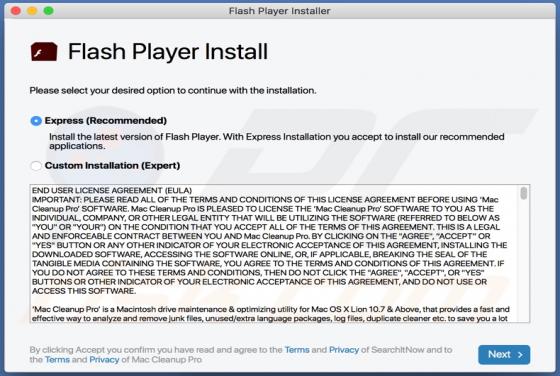

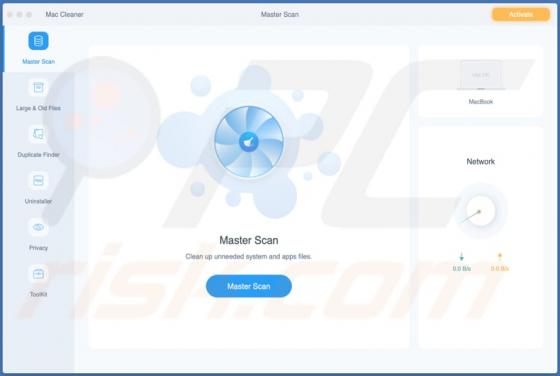

Niechciana aplikacja Mac Cleaner (Mac)

Mac Cleaner to nazwa aplikacji, która ma czyścić, chronić i optymalizować komputery Mac poprzez usuwanie śmieci, duplikatów plików, odinstalowywanie niechcianych, niepotrzebnych aplikacji itp. Wiadomo jednak, że ta aplikacja jest dystrybuowana za pomocą podejrzanych metod. Dlatego jest bardzo