Uniknij instalacji trojana Kryptik poprzez e-maile "WeTransfer"

TrojanZnany również jako: Wirus e-mailowy spam WeTransfer

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "WeTransfer"

Czym jest "WeTransfer"?

„WeTransfer" to tytuł zwodniczego e-maila zaprojektowanego w celu rozsyłania trojana Kryptik. Wiadomość e-mail może również służyć do rozsyłania innych złośliwych programów. Zdecydowanie odradzamy otwieranie tej wiadomości, a zwłaszcza zawartych w niej linków, ponieważ spowoduje to instalację wyżej wymienionej infekcji malware.

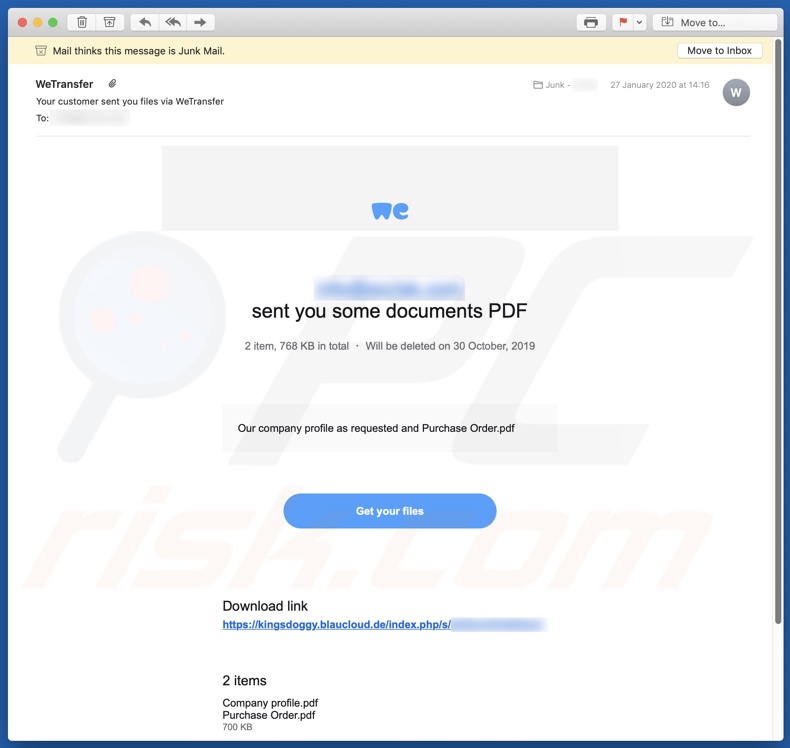

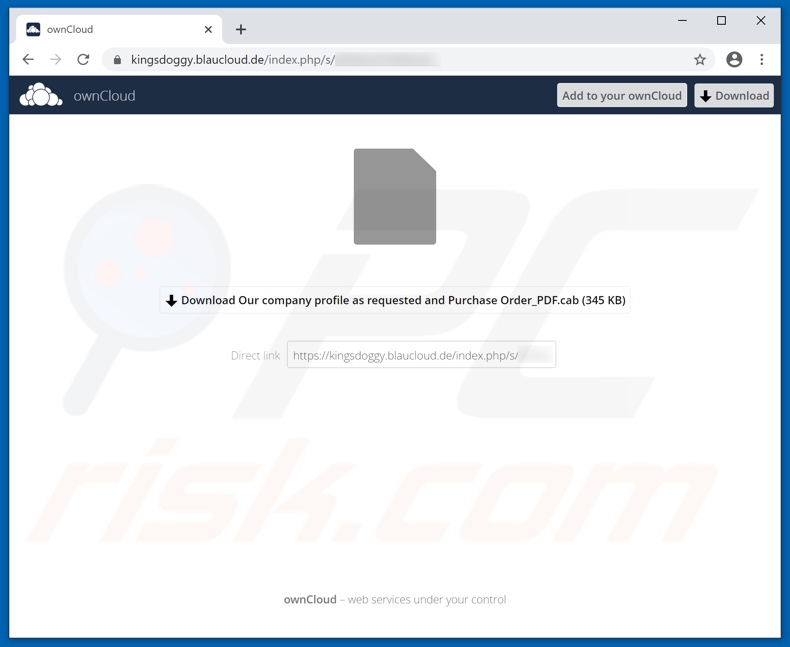

Tekst przedstawiony w e-mailu „WeTransfer" jest krótki i informuje po prostu odbiorców, że otrzymali dokument dotyczący nieokreślonego profilu firmy i szczegółów zakupu/zamówienia ("Our company profile as requested and Purchase Order.pdf"). Wiadomość zawiera niewiele szczegółów i nie wywołuje żadnych emocji (np. przy użyciu taktyki zastraszania), jednak istnieje ryzyko, że ludzie zostaną oszukani do pobrania zarchiwizowanego pliku w wiadomości z powodu zamieszania lub ciekawości. Cyberprzestępcy często wspominają lub wykorzystują legalne usługi do swoich złośliwych celów. Zarówno WeTransfer, jak i ownCloud to oryginalne usługi (odpowiednio transferu plików i hostingu), które są nadużywane przez osoby odpowiedzialne za tę kampanię spamową. W czasie badań link w wiadomości e-mail „WeTransfer" otworzył stronę internetową ownCloud, z której można pobrać plik zawierający trojana Kryptik. Jest to złośliwe oprogramowanie wysokiego ryzyka o szerokim zakresie funkcji, w tym (ale nie wyłącznie) zmiany systemu i przeglądarki, kontroli podłączonego sprzętu i eksfiltracji danych. Podsumowując, Kryptik może powodować poważne problemy z prywatnością, znaczne straty finansowe, a nawet kradzież tożsamości. Aby chronić urządzenie i bezpieczeństwo użytkownika, kluczowe jest niezwłoczne usunięcie wszystkich złośliwych programów

| Nazwa | Wirus e-mailowy spam WeTransfer |

| Typ zagrożenia | Trojan, wirus kradnący hasła, malware bankowe, oprogramowanie szpiegujące. |

| Oszustwo | E-mail twierdzi, że odbiorcom zostały wysłane dane firmy i zakupu zgodnie z ich życzeniem. |

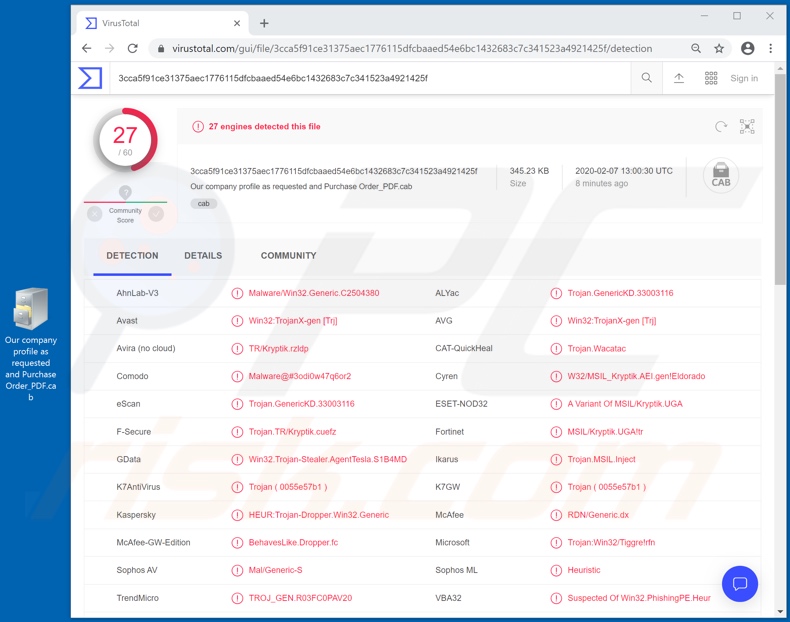

| Załącznik(i) | Link pobierania "Our company profile as requested and Purchase Order_PDF.cab" (złośliwy plik wykonywalny jest w środku) |

| Nazwy wykrycia |

Avast (Win32:TrojanX-gen [Trj]), Fortinet (MSIL/Kryptik.UGA!tr), ESET-NOD32 (wariant MSIL/Kryptik.UGA), Kaspersky (HEUR:Trojan-Dropper.Win32.Generic), Pełna lista wykrycia (VirusTotal) |

| Objawy | Trojany są zaprojektowane, aby podstępnie infiltrować komputer ofiary i pozostawać cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Ładunek | Kryptik |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia "łamania" oprogramowania. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Inżynieria społeczna i taktyka zastraszania to metody zwykle stosowane w dystrybucji zwodniczych/zamaskowanych e-maili. Te wiadomości są zwykle maskowane jako „oficjalne", „ważne", „priorytetowe", „pilne" itd. Tematyka jest drastycznie zróżnicowana: treść pisemna może być dobrze zbadana i szczegółowa lub niechlujna i pospieszna. Dlatego wiadomości e-mail pełne błędów gramatycznych i ortograficznych oraz innych niespójności powinny natychmiast podważyć zasadność całej wiadomości. Jedynym celem tego zwodniczego e-maila jest generowanie przychodów na koszt użytkowników. Osiąga się to poprzez infekcje malware, które podstępnie oszukują odbiorców w celu ujawnienia ich danych osobowych (np. informacji dotyczących tożsamości, rachunku bankowego lub danych karty kredytowej itp.) bądź dokonywania transakcji pieniężnych (np. szantażowania ludzi za istniejące lub nieistniejące materiały kompromitujące, różne fałszywe opłaty lub płatności itp.) oraz za pomocą wielu innych oszukańczych technik. Systemy są infekowane przez załączniki lub linki prowadzące do pobrania pliku. "Your computer hacked!", "Christmas Party Email" i "HARASSMENT COMPLAINT" to niektóre przykłady wiadomości e-mail używanych do rozsyłania złośliwego oprogramowania. Malware Kryptik jest dystrybuowane poprzez kampanię spamową „WeTransfer" i dzieli podobieństwa z Emotet, TrickBot, Adwind i wieloma innymi trojanami.

Jak "WeTransfer" zainfekował mój komputer?

Oszukańczy/zwodniczy e-mail infekuje systemy za pomocą niebezpiecznych plików, które mogą być dołączane do wiadomości lub uwzględnione w niej. Do wiadomości e-mail „WeTransfer" wykorzystywane są linki. Zakaźne pliki mają różne formaty, w tym pliki archiwów (CAB, ZIP, RAR itp.) oraz pliki wykonywalne (.exe, .run, .etc.), dokumenty Microsoft Office i PDF, JavaScript i inne. Gdy pliki te zostaną wykonane, uruchomione lub w inny sposób otwarte, inicjowane są procesy infekcji oraz zaczyna się pobieranie/instalowanie złośliwego oprogramowania. Na przykład po otwarciu dokumenty pakietu Microsoft Office żądają od użytkowników włączenia makropoleceń (tj. umożliwienia edycji). Włączenie ich może wywołać infekcję, jednak w wersjach MS Office wydanych przed 2010 rokiem makra są włączane automatycznie po otwarciu dokumentu.

Jak uniknąć instalacji złośliwego oprogramowania?

Podejrzane i/lub nieistotne wiadomości e-mail nie powinny być otwierane, zwłaszcza jeśli zostały otrzymane od nieznanych nadawców (adresów). Nie otwieraj również żadnych załączonych plików ani linków znalezionych w podejrzanych wiadomościach, ponieważ są one potencjalnym źródłem infekcji. Zdecydowanie zaleca się korzystanie z wersji pakietu Microsoft Office wydanych po 2010 roku. Nowsze wersje mają tryb „Widoku chronionego", który uniemożliwia złośliwym makrom natychmiastowe rozpoczęcie procesu infekcji po otwarciu dokumentu. Złośliwe programy są często pobierane z niezaufanych kanałów pobierania, takich jak nieoficjalne i bezpłatne witryny hostujące pliki, sieci udostępniania peer-to-peer (BitTorrent, eMule, Gnutella itp.) oraz narzędzi pobierania stron trzecich. Dlatego używaj wyłącznie oficjalnych i zweryfikowanych źródeł pobierania. Nielegalne narzędzia aktywacyjne („łamania" oprogramowania) i aktualizacje stron trzecich mogą również powodować infekcje. Dlatego programy powinny być aktywowane i aktualizowane wyłącznie za pomocą narzędzi/funkcji dostarczanych przez legalnych programistów. Aby zapewnić integralność urządzenia i bezpieczeństwo użytkownika, zainstaluj i na bieżąco aktualizuj sprawdzone oprogramowanie antywirusowe/antyspyware. Ponadto używaj tego oprogramowania do regularnego skanowania systemu i usuwania wykrytych zagrożeń/problemów. Jeśli już otworzyłeś plik pobrany ze strony internetowej, do której można uzyskać dostęp za pośrednictwem e-maila „WeTransfer", zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne złośliwe oprogramowanie.

Tekst prezentowany w wiadomości e-mail „WeTransfer":

Kliknij „Pobierz obrazy", aby wyświetlić obrazy

********

Wysłałem ci dokumenty PDF

2 element, łącznie 768 KB ・ Zostanie usunięty 30. października 2019 roku

Profil naszej firmy zgodnie z wnioskiem i zamówieniem.pdf

Zdobądź swoje pliki

Link do pobrania

hxxps://kingsdoggy.blaucloud.de/index.php/s/*****

2 elementy

Company profile.pdf

Purchase Order.pdf

700 KB

Aby upewnić się, że nasze e-maile dotrą, dodaj adres noreply@wetransfer.com do swoich kontaktów.

O WeTransfer ・ Pomoc ・ Informacje prawne ・ Zgłoś ten przelew jako spam

Zrzut ekranu witryny otwartej za pomocą linku w wiadomości e-mail „WeTransfer":

Zrzut ekranu wykryć w bazie danych malware VirusTotal of "Our company profile as requested and Purchase Order_PDF.cab" (pliku archiwum zawierającego plik wykonywalny Kryptik):

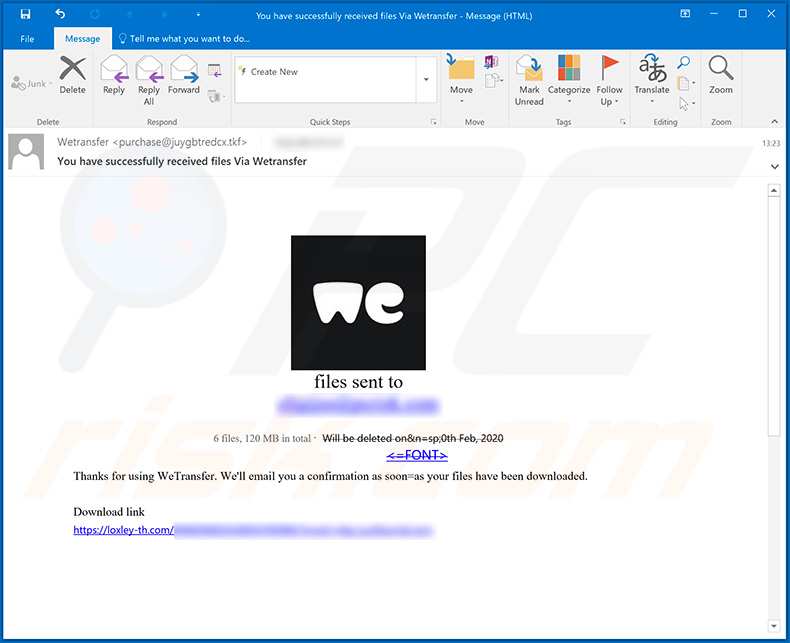

Kolejny wariant e-mailu z spamem "WeTransfer":

Tekst prezentowany w tym e-mailu:

Temat: Pomyślnie otrzymałeś pliki przez Wetransfer

pliki wysłane do

*****

6 plików, w sumie 120 MB · zostanie usuniętych 0 lutego 2020

Pobierz pliki tutaj

Dziękujemy za korzystanie z WeTransfer. Wyślemy ci wiadomość e-mail, gdy tylko twoje pliki zostaną pobrane.

Link do pobrania

hxxps://loxley-th.com/*****

Wiadomość

Cześć - pobierz pliki tutaj. Dzięki.

Aby upewnić się, że nasze e-maile dotrą, dodaj adres noreply@wetransfer.com do swoich kontaktów.

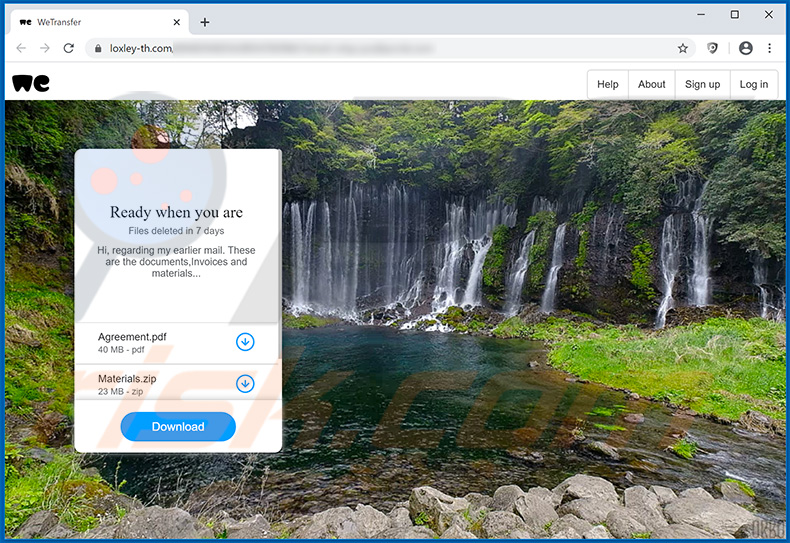

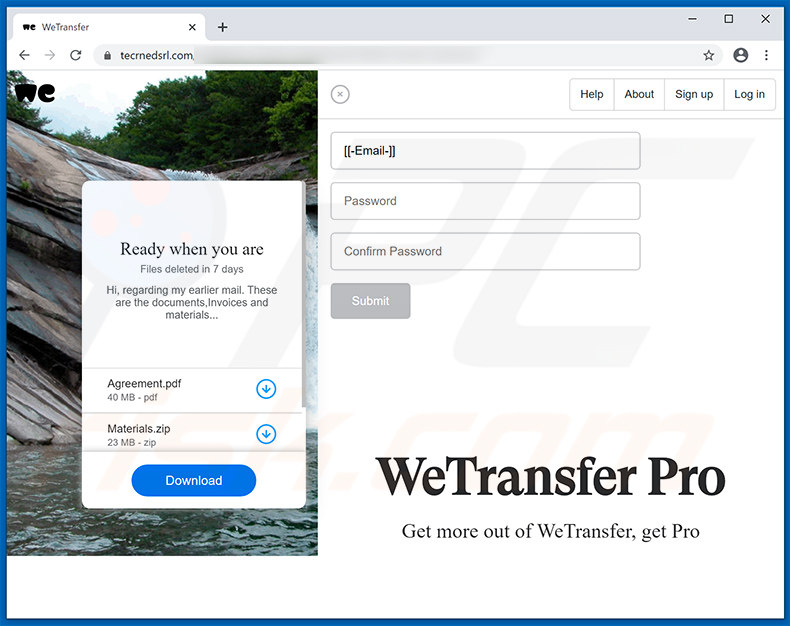

Zrzut ekranu witryny promowanej za pośrednictwem tego e-maila:

Tekst prezentowany na tej stronie:

Pomoc O nas Zarejestruj się Zaloguj się

Gotowy, kiedy ty jesteś

Pliki usuwane ciągu 7 dni

Cześć, dotyczy mojej wcześniejszej wiadomości. Są to dokumenty, faktury i materiały...

Agreement.pdf

40 MB - pdf

Materials.zip

23 MB - zip

Mov Intro.mp4

76 MB - mp4

Pobierz

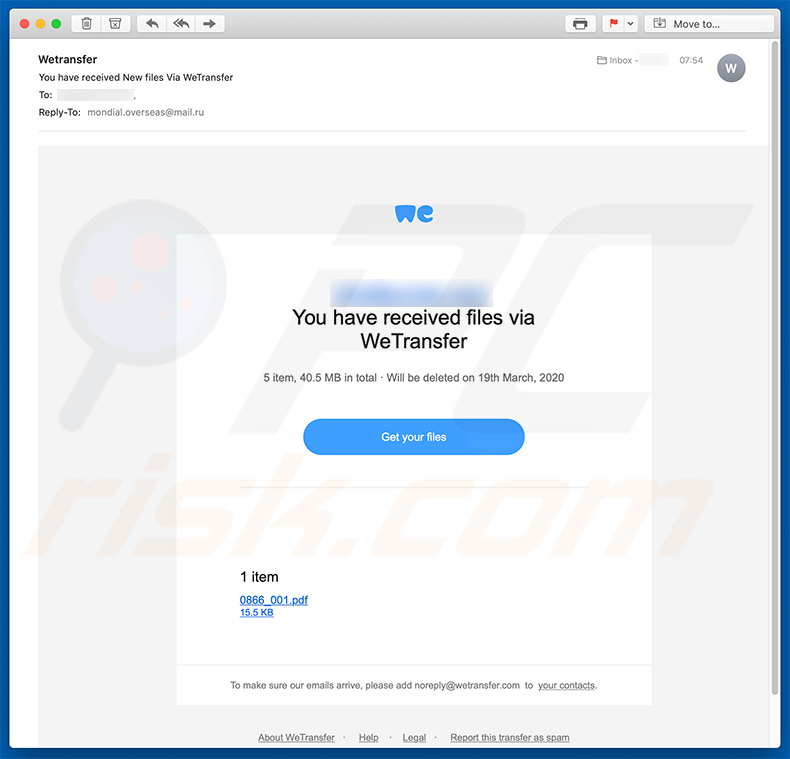

Kolejny przykład kampanii spamowej polegającej na wyłudzaniu informacji przez WeTransfer (tekst zawiera tekst „", który w rzeczywistości jest linkiem prowadzącym do złośliwych stron):

Text presented within this email:

Click 'Download images' to view images

****

You have received files via WeTransfer

5 item, 40.5 MB in total · Will be deleted on 19th March, 2020

Get your files1 item

0866_001.pdf

15.5 KB

To make sure our emails arrive, please add noreply@wetransfer.com to your contacts.

About WeTransfer · Help · Legal · Report this transfer as spam

Tekst prezentowany w tym e-mailu:

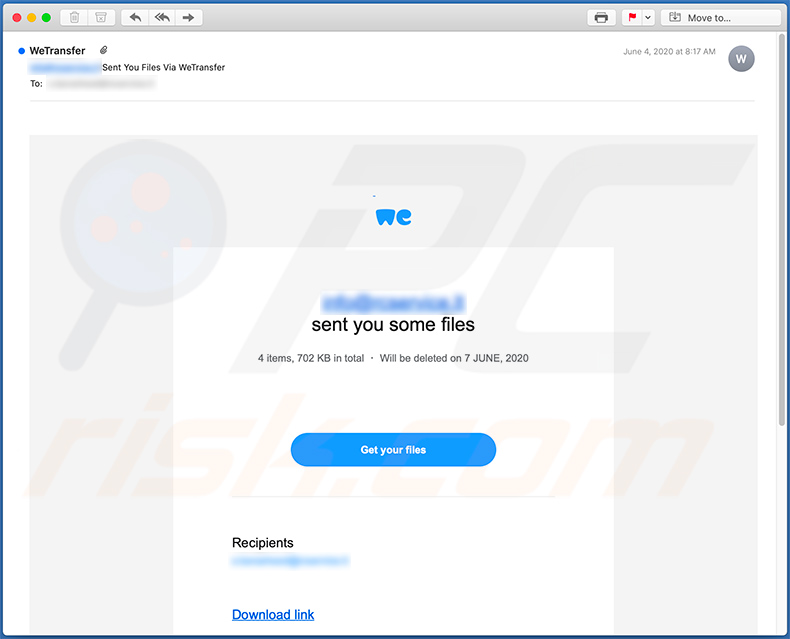

Kolejny wariant wiadomości spamowej WeTransfer:

Text presented within:

Temat: WeTransfer

Kliknij „Pobierz obrazy", aby wyświetlić obrazy

*******

Wysłałem ci trochę plików

4 elementy, łącznie 702 KB ・ zostaną usunięte 7. czerwca 2020 roku

Zdobądź swoje pliki

Odbiorcy

*******

Link do pobrania

1 plik

PAYMENT PLAN INV -2020 JUNE

BL + PL AND TELEX RELEASE700 kB

Aby upewnić się, że nasze e-maile dotrą, dodaj adres noreply@wetransfer.com do swoich kontaktów.

Uzyskaj więcej z WeTransfer, zdobądź Pro

O WeTransfer ・ Pomoc ・ Informacje prawne ・ Zgłoś ten przelew jako spam

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "WeTransfer"?

- KROK 1. Manualne usuwanie malware Kryptik.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję