Ransomware Zeoticus 2.0

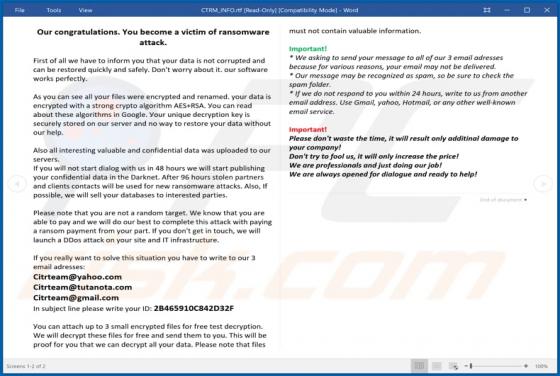

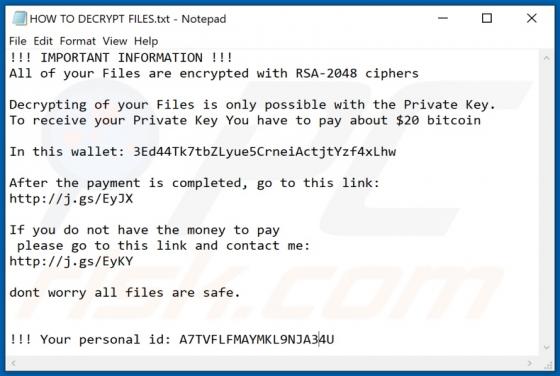

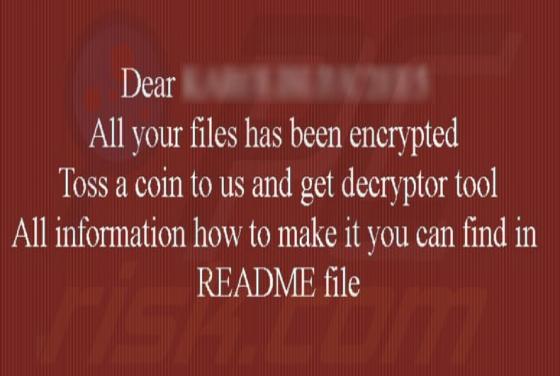

Jak sama nazwa wskazuje, Zeoticus 2.0 to nowy wariant ransomware Zeoticus. Ten wariant szyfruje i zmienia nazwy plików ofiary, zmienia tapetę pulpitu i tworzy plik HTML "README.html" (żądanie okupu). Zeoticus 2.0 zmienia nazwy zaszyfrowanych plików, dodając do nich ".[random_string].outsourse@tu