Ransomware DC

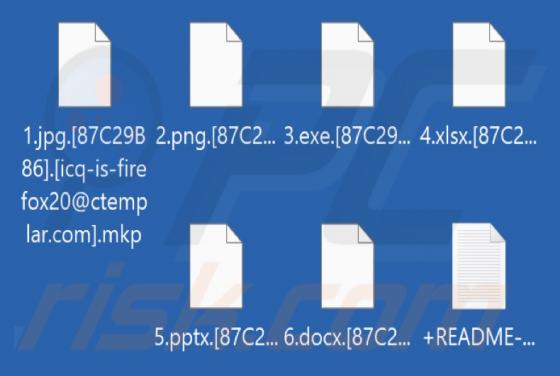

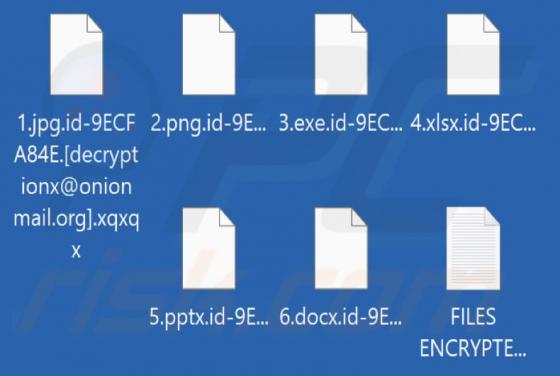

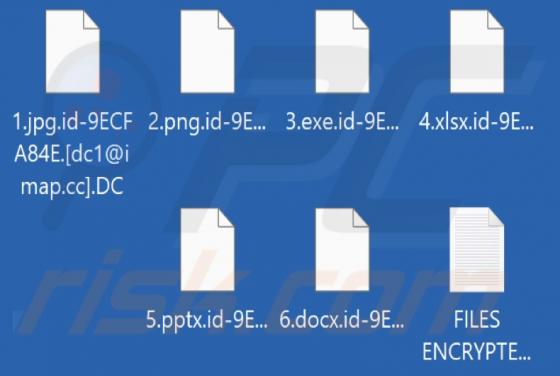

Należące do rodziny ransomware Dharma, DC to złośliwe oprogramowanie, które szyfruje dane (sprawia, że pliki są bezużyteczne) i żąda okupu za ich odszyfrowanie. Do plików dołączany jest unikalny identyfikator przypisany do ofiary, adres e-mail cyberprzestępców oraz rozszerzenie ".DC". Na przykład