Uniknij zostania oszukanym przez e-maile "Have you heard about Pegasus?"

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest "oszustwo e-mailowe Have you heard about Pegasus?"?

„Have you heard about Pegasus?" odnosi się do kampanii spamowej – operacji na masową skalę, podczas której wysyłane są tysiące zwodniczych e-maili. Wiadomości rozsyłane w ramach tej kampanii zawierają fałszywe twierdzenia, że urządzenia mobilne odbiorców zostały zainfekowane malware, które zostało następnie wykorzystane do uzyskania wysoce wrażliwych materiałów.

E-maile grożą wyciekiem nieistniejącego materiału – chyba że odbiorcy zapłacą okup. Chociaż te fałszywe wiadomości nie określają, jakiego rodzaju treści rzekomo mają oszuści, wiadomość w dużym stopniu sugeruje, że nagrania mają charakter jednoznacznie seksualny. Dlatego te e-maile można sklasyfikować jako oszustwa seksualne. Należy podkreślić, że wszystkie informacje zawarte w wiadomościach są fałszywe i nie istnieją żadne materiały z odbiorcami.

Szczegółowe informacje o e-mailu „Have you heard about Pegasus?"

Oszukańcze e-maile „Have you heard about Pegasus?" informują odbiorców, że ich urządzenia zostały zainfekowane malware Pegasus. Podobno ten złośliwy program jest kompatybilny zarówno z urządzeniami iPhone, jak i Android. Wśród wymienionych zdolności są: ekstrakcja wiadomości (np. WhatsApp, Facebook, Telegram, Signal itp.), zdjęć i e-maili; nagrywanie rozmów i wideo/audio za pomocą kamer i mikrofonów itd.

Wiadomości zawierają fałszywe twierdzenia, że wyimaginowana infekcja została wykorzystana do uzyskania materiału filmowego przedstawiającego „najbardziej prywatne momenty" z życia odbiorców (z mocną sugestią, że nagrania są jednoznaczne). Odbiorcy są informowani, że mają dwa dni na zapłacenie okupu w wysokości 0,035 BTC (w kryptowalucie Bitcoin). Jeśli nie dokonają płatności, e-maile zawierają puste groźby, że nieistniejące materiały zostaną opublikowane i wysłane do kontaktów i znajomych odbiorców.

Jak wspomniano we wstępie, wszystkie twierdzenia wysuwane przez e-mail „Have you heard about Pegasus?" są fałszywe. Nie istnieją żadne kompromitujące filmy przedstawiające odbiorców, a ich urządzenia nie zostały zainfekowane przez oszustów stojących za tą kampanią spamową.

| Nazwa | Oszustwo e-mailowe Have you heard about Pegasus? |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Oszukańcze e-maile twierdzą, że jeśli odbiorcy nie zapłacą okupu - opublikowane zostanie kompromitujące je wideo. |

| Kwota okupu | 0,035 BTC (w kryptowalucie Bitcoin) |

| Adres portfela kryptowalutowego cyberprzestępców | 1AXNYLDEG5YEzc2eyUh7SUYYKeRUaRwseu (Bitcoin) |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont online, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o kampaniach spamowych

"I am a professional programmer who specializes in hacking", "I know you are cheating on your partner", "Reminder about your dirty deeds!" - to kilka przykładów oszustw e-mailowych związanych z tematyką seksualną. Jednak wiadomości wysyłane w ramach tych operacji na dużą skalę wykorzystują różnorodne modele oszustw w celu zdobycia i nadużycia zaufania użytkowników.

Oprócz phishingu i innych różnych oszustw, wiadomości spamowe są również wykorzystywane do rozsyłania malware (np. ransomware, trojany, górnikó kryptowaluty itp.). Spam jest stosunkowo powszechny; dlatego zdecydowanie zaleca się zachowanie ostrożności w przypadku przychodzących e-maili i wiadomości.

Jak kampanie spamowe infekują komputery?

Systemy są infekowane przez złośliwe pliki rozsyłane w kampaniach spamowych. Oszukańcze e-maile mogą zawierać te złośliwe pliki dołączone do nich i/lub wiadomości mogą zawierać linki do pobierania takich produktów. Zainfekowane pliki mogą mieć różne formaty, np. dokumentów Microsoft Office i PDF, archiwów, plików wykonywalnych, JavaScript itd.

Po otwarciu plików uruchamiany jest łańcuch infekcji. Przykładowo, dokumenty Microsoft Office powodują infekcje, wykonując złośliwe makropolecenia. Proces ten rozpoczyna się w momencie otwarcia dokumentu w wersjach pakietu Microsoft Office wydanych przed 2010 rokiem. Późniejsze wersje mają tryb widoku chronionego, który uniemożliwia automatyczne wykonywanie makr. Zamiast tego użytkownicy mogą ręcznie włączyć makropolecenia (tj. edycję/treść).

Jak uniknąć instalacji malware?

Zdecydowanie odradza się otwieranie podejrzanych i nieistotnych e-maili, a w szczególności zawartych w nich załączników lub linków, ponieważ są one źródłem potencjalnych infekcji systemowych. Zaleca się również korzystanie z wersji Microsoft Office wydanych po 2010 roku.

Oprócz spamu, malware jest rozsyłane również za pośrednictwem podejrzanych kanałów pobierania (np. nieoficjalnych i bezpłatnych witryn, sieci udostępniania peer-to-peer itp.), narzędzi do nielegalnej aktywacji („łamania" zabezpieczeń) i fałszywych aktualizacji. Dlatego ważne jest, aby korzystać z oficjalnych/zweryfikowanych źródeł pobierania i aktywować/aktualizować programy za pomocą narzędzi zapewnionych przez prawdziwych programistów.

Aby chronić bezpieczeństwo urządzenia i użytkownika, niezwykle ważne jest, aby mieć zainstalowany i regularnie aktualizowany niezawodny program antywirusowy. To oprogramowanie musi być używane do uruchamiania regularnych skanów systemu i usuwania zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

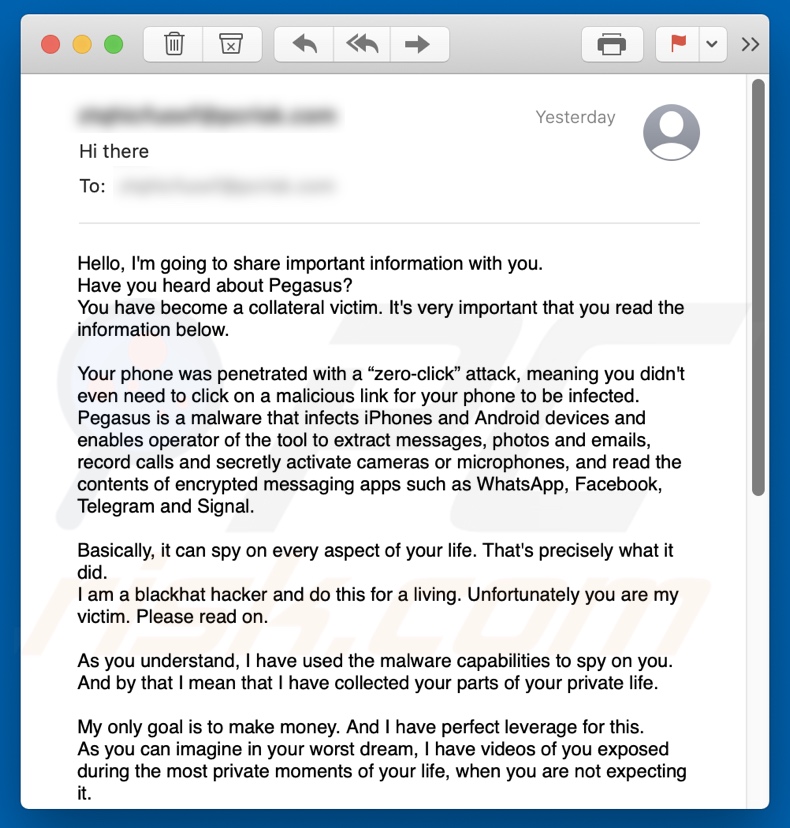

Tekst prezentowany w oszustwie e-mailowym "Have you heard about Pegasus?":

Hello, I'm going to share important information with you.

Have you heard about Pegasus?

You have become a collateral victim. It's very important that you read the information below.

Your phone was penetrated with a “zero-click” attack, meaning you didn't even need to click on a malicious link for your phone to be infected.

Pegasus is a malware that infects iPhones and Android devices and enables operator of the tool to extract messages, photos and emails,

record calls and secretly activate cameras or microphones, and read the contents of encrypted messaging apps such as WhatsApp, Facebook, Telegram and Signal.

Basically, it can spy on every aspect of your life. That's precisely what it did.

I am a blackhat hacker and do this for a living. Unfortunately you are my victim. Please read on.

As you understand, I have used the malware capabilities to spy on you.

And by that I mean that I have collected your parts of your private life.

My only goal is to make money. And I have perfect leverage for this.

As you can imagine in your worst dream, I have videos of you exposed during the most private moments of your life, when you are not expecting it.

I personally have no interest in them, but there are public websites, that have perverts loving that content.

As I said, I only do this to make money and not trying to destroy your life. But if necessary, I will publish the videos.

If this is not enough for you, I will make sure your contacts, friends and everybody you know see those videos as well.

Here is the deal. I will delete the files after I receive 0.035 Bitcoin (about 1600 US Dollars).

You need to send that amount here 1AXNYLDEG5YEzc2eyUh7SUYYKeRUaRwseu

I will also clear your device from malware, and you keep living your life.

Otherwise, shit will happen.

The fee is non negotiable, to be transferred within 2 business days.

Obviously do not try to ask for any help from anybody unless you want your privacy to be violated.

I will monitor your every move until I get paid. If you keep your end of the agreement, you wont hear from me ever again.

Take care.

Wygląd oszustwa e-mailowego "Have you heard about Pegasus?" (GIF):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "Have you heard about Pegasus?"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania."

Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci

.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję