Adware Buzz

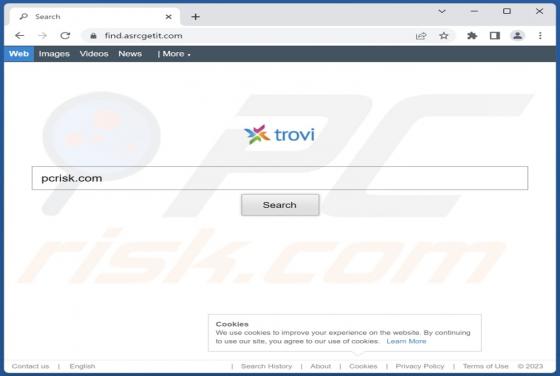

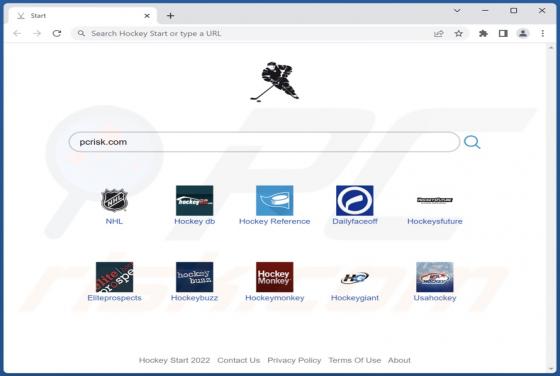

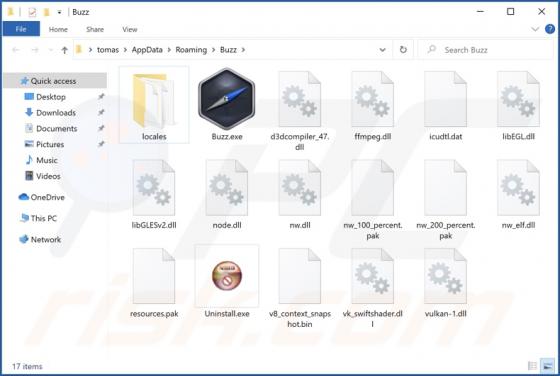

Nasi badacze odkryli aplikację Buzz podczas rutynowej kontroli oszukańczych witryn. Podczas dochodzenia instalator dołączony do tej aplikacji został znaleziony na stronie oferującej pobieranie „pirackiego" oprogramowania. Nasza analiza Buzza wykazała, że działa on jako oprogramowanie reklamowe (ad