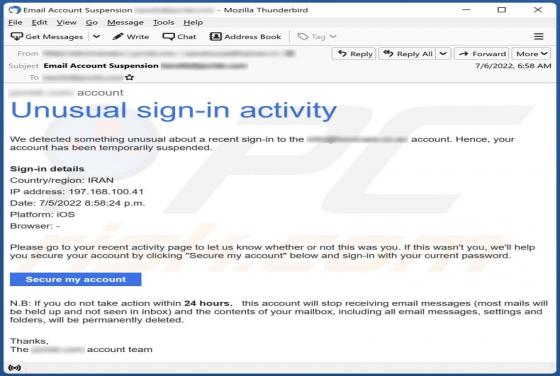

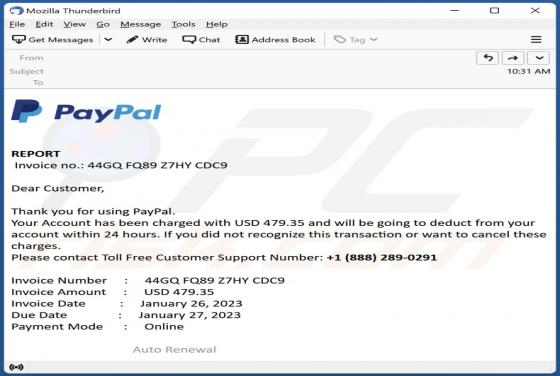

Oszustwo e-mailowe PayPal Account Has Been Charged

Jest to fałszywa wiadomość od PayPal, który twierdzi, że z konta użytkownika zostanie pobrana pewna kwota pieniędzy. Stojący za nią oszuści próbują nakłonić odbiorców do zadzwonienia pod podany numer. PayPal nie ma nic wspólnego z tym e-mailem. Dlatego też należy tę wiadomość zignorować. O