Jak usunąć NWHStealer z zainfekowanych urządzeń

TrojanZnany również jako: NWHStealer złodziej informacji

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest malware NWHStealer?

NWHStealer to złośliwe oprogramowanie - narzędzie do kradzieży informacji - atakujące użytkowników systemu Windows. Może ono zbierać wrażliwe dane osobowe z przeglądarek internetowych (w tym hasła) oraz z portfeli kryptowalutowych. Cyberprzestępcy dystrybuują NWHStealer za pomocą fałszywych stron internetowych, usług hostingowych, platform mediów społecznościowych i podobnych kanałów.

Więcej o NWHStealer

Po uruchomieniu NWHStealer działa w pamięci lub osadza się w legalnych procesach systemowych, aby uniknąć wykrycia. Następnie skanuje ponad 25 różnych katalogów i wpisów rejestru powiązanych z portfelami kryptowalut, wyszukując wrażliwe dane. Ponadto wyodrębnia poufne informacje z wielu przeglądarek internetowych.

Docelowe przeglądarki obejmują 360 Browser, Brave, Chrome, Chromium, Chromodo, Edge, K-Melon i Opera. Stealer umieszcza w przeglądarkach złośliwy plik DLL, który zbiera poufne informacje, takie jak zapisane hasła lub dane portfeli. Ten plik DLL uruchamia również ukryte polecenie PowerShell, które pomaga malware pozostać aktywnym i unikać wykrycia.

Tworzy ukryte foldery i sprawia, że Windows Defender je ignoruje, a następnie aktualizuje ustawienia systemu. Potem pobiera dodatkowe złośliwe pliki podszywające się pod legalne procesy systemowe i ustawia je tak, aby uruchamiały się automatycznie przy każdym logowaniu użytkownika, często z podwyższonymi uprawnieniami.

Stealer uzyskuje wyższe uprawnienia systemowe, tworząc plik tymczasowy i używając wbudowanego narzędzia Windows do obejścia monitu Kontroli konta użytkownika (UAC). Automatycznie „klika" przez monit za pomocą funkcji Windows, dzięki czemu jego polecenia PowerShell mogą działać z podwyższonym dostępem.

| Nazwa | NWHStealer złodziej informacji |

| Typ Zagrożenia | Stealer |

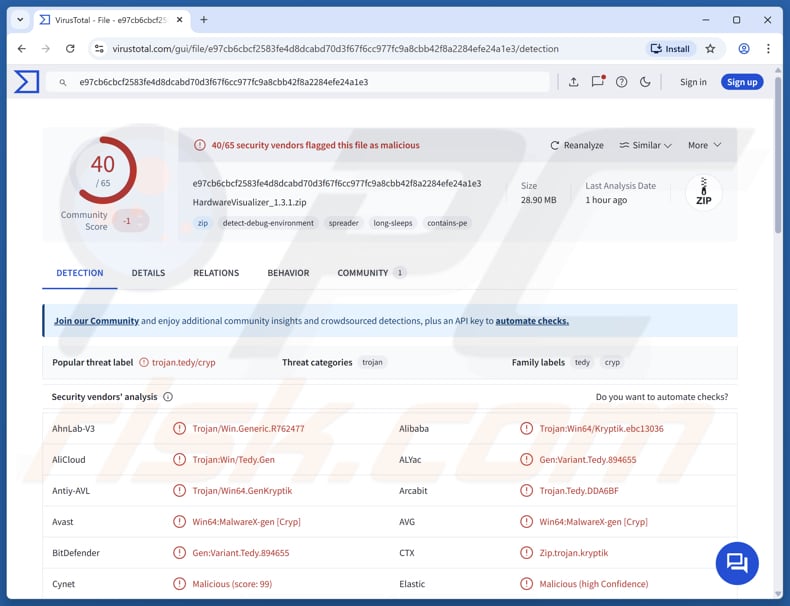

| Nazwy Wykrycia | Avast (Win64:MalwareX-gen [Cryp]), Combo Cleaner (Gen:Variant.Stealer.72), ESET-NOD32 (Win64/Kryptik.GNH Trojan), Kaspersky (Trojan-PSW.Win32.Agent.tyfr), Sophos (Mal/Generic-S), Pełna Lista (VirusTotal) |

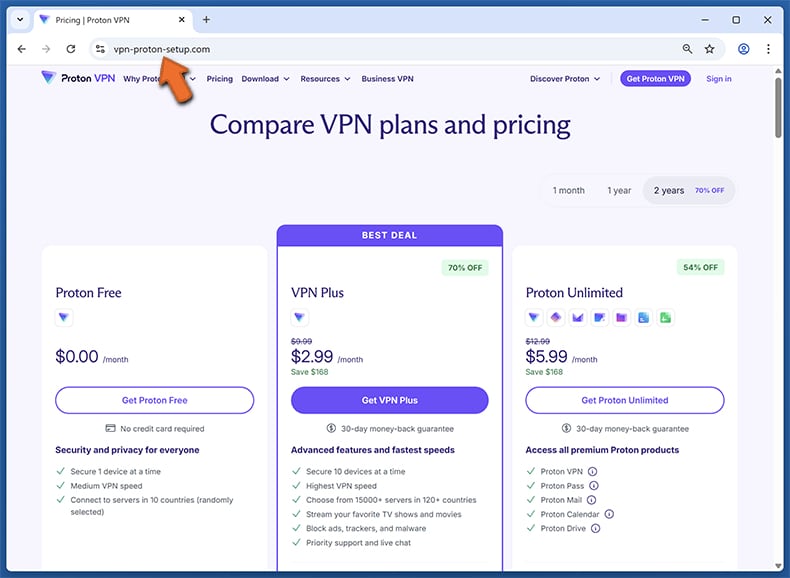

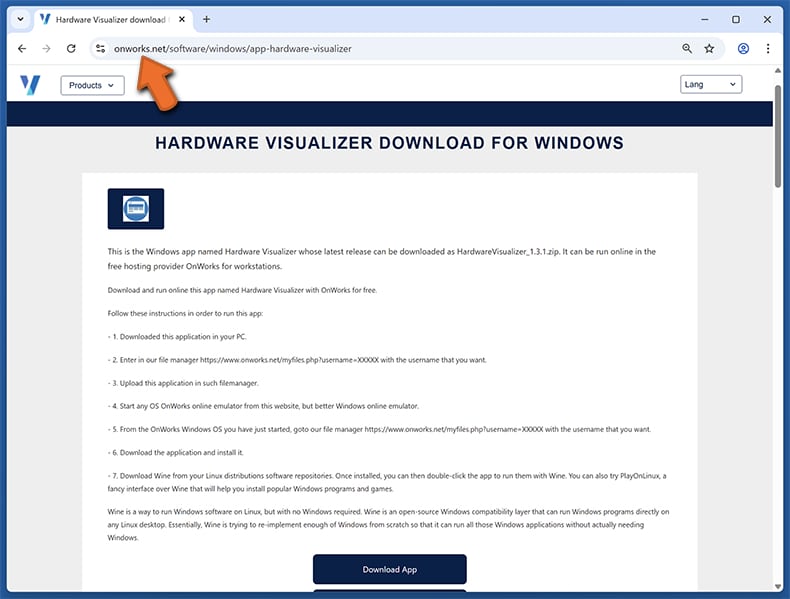

| Powiązane Domeny | get-proton-vpn[.]com, onworks[.]net, vpn-proton-setup[.]com |

| Objawy | Stealery są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i pozostawać cichymi, dlatego na zainfekowanej maszynie nie są wyraźnie widoczne żadne szczególne objawy. |

| Możliwe Metody Dystrybucji | Fałszywe instalatory VPN, narzędzia sprzętowe, mody do gier lub programy do oszukiwania, pliki ZIP lub instalatory z fałszywych stron internetowych, repozytoria GitHub lub GitLab, strony do udostępniania plików oraz linki udostępniane w filmach na YouTube |

| Szkody | Kradzież haseł i informacji bankowych, straty finansowe, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Podsumowanie

Ogólnie rzecz biorąc, NWHStealer jest zaprojektowany do zbierania wrażliwych danych, szczególnie z przeglądarek i portfeli kryptowalut. Wykorzystuje wiele technik ukrywania się, aby uniknąć wykrycia, utrzymywać trwałość i uzyskiwać podwyższone uprawnienia w systemie. Ofiary mogą napotkać problemy takie jak straty finansowe i kradzież tożsamości. Zagrożenie powinno zostać natychmiast usunięte, jeśli jest obecne w systemie.

Więcej przykładów programów kradnących informacje to OmniStealer, Storm i Remus.

W jaki sposób NWHStealer przeniknął do mojego komputera?

NWHStealer jest głównie rozprzestrzeniany poprzez podszywanie się pod przydatne lub popularne oprogramowanie, takie jak instalatory VPN, narzędzia sprzętowe, mody do gier lub programy do oszukiwania. Użytkownicy są nakłaniani do pobierania plików ZIP lub instalatorów z fałszywych stron internetowych, repozytoriów GitHub lub GitLab, stron do udostępniania plików, a nawet linków udostępnianych w filmach na YouTube.

W większości ataków cel jest ten sam: nakłonienie użytkowników do uruchomienia pliku, który wydaje się bezpieczny, ale w rzeczywistości wstrzykuje stealera w tle. Przykłady plików ZIP zawierających stealera to „OhmGraphite-0.36.1.zip", „Sidebar Diagnostics-3.6.5.zip", „Pachtop_1.2.2.zip" i „HardwareVisualizer_1.3.1.zip".

Jak uniknąć instalacji malware?

Pobieraj oprogramowanie z oficjalnych, zaufanych stron internetowych lub zweryfikowanych sklepów z aplikacjami. Nigdy nie używaj zhakowanych programów, pirackich narzędzi ani generatorów kluczy. Sprawdzaj nieoczekiwane wiadomości e-mail, szczególnie te od nieznanych nadawców, i unikaj otwierania załączników lub linków, które wydają się podejrzane.

Utrzymuj swój system operacyjny i wszystkie zainstalowane aplikacje na bieżąco. Przeglądając podejrzane strony internetowe, nie klikaj wyskakujących okienek, reklam ani innych podejrzanych elementów i odrzucaj wszelkie żądania tych stron dotyczące wysyłania powiadomień.

Jeśli uważasz, że Twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrowane malware.

Fałszywa strona dystrybuująca NWHStealer (źródło: malwarebytes.com):

Kolejna zwodnicza strona wykorzystywana do dystrybucji stealera (źródło: malwarebytes.com):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest NWHStealer?

- KROK 1. Ręczne usuwanie malware NWHStealer.

- KROK 2. Sprawdź, czy Twój komputer jest czysty.

Jak ręcznie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem - zazwyczaj лучше pozwolić programom antywirusowym lub antymalware zrobić to automatycznie. Aby usunąć to malware, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz usunąć malware ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy malware, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów działających na komputerze, na przykład za pomocą menedżera zadań, i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować następujące kroki:

Pobierz program o nazwie Autoruns. Ten program pokazuje automatycznie uruchamiane aplikacje, lokalizacje rejestru i systemu plików:

Pobierz program o nazwie Autoruns. Ten program pokazuje automatycznie uruchamiane aplikacje, lokalizacje rejestru i systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij wielokrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Zaawansowane opcje systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom Windows 8 w trybie awaryjnym z obsługą sieci - Przejdź do ekranu startowego Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie uruchomiony ponownie w „Menu zaawansowanych opcji uruchamiania". Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Komputer zostanie uruchomiony ponownie na ekranie Ustawień uruchamiania. Naciśnij F5, aby uruchomić w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilanie. W otwartym menu kliknij „Uruchom ponownie", przytrzymując klawisz „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij „Rozwiązywanie problemów", następnie wybierz „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie kliknij klawisz „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wypakuj pobrane archiwum i uruchom plik Autoruns.exe.

Wypakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Options" u góry i odznacz opcje „Hide Empty Locations" oraz „Hide Windows Entries". Po tej procedurze kliknij ikonę „Refresh".

W aplikacji Autoruns kliknij „Options" u góry i odznacz opcje „Hide Empty Locations" oraz „Hide Windows Entries". Po tej procedurze kliknij ikonę „Refresh".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik malware, który chcesz wyeliminować.

Powinieneś zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre malware ukrywa nazwy procesów pod legalnymi nazwami procesów Windows. Na tym etapie bardzo ważne jest unikanie usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy na jego nazwę i wybierz „Delete".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), powinieneś wyszukać nazwę malware na swoim komputerze. Przed kontynuowaniem upewnij się, że włączone jest wyświetlanie ukrytych plików i folderów. Jeśli znajdziesz nazwę pliku malware, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć wszelkie malware z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności komputerowych. Jeśli nie posiadasz tych umiejętności, pozostaw usuwanie malware programom antywirusowym i antymalware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji malware. Jak zawsze, lepiej jest zapobiegać infekcji niż próbować usunąć malware później. Aby zapewnić bezpieczeństwo komputera, instaluj najnowsze aktualizacje systemu operacyjnego i używaj oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji malware, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Moje urządzenie jest zainfekowane malware NWHStealer, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Chociaż ta metoda zapewnia całkowite wyeliminowanie NWHStealer, powoduje również utratę wszystkich danych na urządzeniu. Zazwyczaj lepiej jest najpierw spróbować usunąć infekcję za pomocą zaufanego narzędzia bezpieczeństwa, takiego jak Combo Cleaner, zanim zdecydujesz się na tę opcję.

Jakie są największe problemy, które może powodować malware?

Malware może powodować kradzież danych, straty finansowe, uszkodzenie systemu, naruszenie prywatności i pełne przejęcie kontroli nad urządzeniem.

Jaki jest cel NWHStealer?

NWHStealer jest głównie zaprojektowany do zbierania danych przeglądarki, takich jak zapisane hasła i pliki cookie sesji, a także danych portfeli kryptowalut i innych informacji osobistych, które mogą zostać wykorzystane do kradzieży pieniędzy i tożsamości, przejęcia kont i wykonywania innych złośliwych działań.

W jaki sposób NWHStealer przeniknął do mojego urządzenia?

Zazwyczaj dzieje się to poprzez pobieranie takich rzeczy jak fałszywe instalatory VPN, mody do gier, narzędzia sprzętowe lub cracki oprogramowania. Jest również powszechnie rozprzestrzeniany za pośrednictwem fałszywych stron internetowych, linków GitHub lub stron do udostępniania plików, a nawet linków w filmach na YouTube, które przekierowują użytkowników do zainfekowanych pobrań.

Czy Combo Cleaner ochroni mnie przed malware?

Tak, Combo Cleaner może wykryć i usunąć większość zagrożeń, ale niektóre zaawansowane malware może ukrywać się w systemie i unikać wykrycia. Z tego powodu wykonanie pełnego skanowania systemu jest ważne.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję