Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania wirusa e-mail HSBC

Czym jest HSBC Email Virus?

„HSBC Email Virus" to kolejna kampania spamowa podobna do ADP Invoice, Barclays Secured Message, Sage Invoice i wielu innych. Ma ona na celu dystrybucję wirusa trojańskiego o nazwie TrickBot. Zasadniczo, e-maile informują, że płatność nie została przetworzona, i zachęcają użytkowników do otwarcia załączonego dokumentu MS Word w celu uzyskania dodatkowych informacji. To oszustwo - po otwarciu załącznik potajemnie pobiera i instaluje złośliwe oprogramowanie.

Po pierwsze, HSBC jest jednym z największych banków na świecie i nie ma nic wspólnego z tą kampanią spamową. Cyberprzestępcy po prostu ukrywają się za tą nazwą, aby oszukać niczego nie podejrzewających użytkowników do otwarcia załącznika. Jak wspomniano powyżej, e-mail twierdzi, że nie można przetworzyć płatności i zachęca użytkownika do otwarcia załączonego dokumentu oraz wykonania szeregu kroków w celu rozwiązania tego problemu. Jak wspomniano, jest to oszustwo. Cyberprzestępcy używają nazw legalnych firm i agencji rządowych, ponieważ o wiele łatwiej jest nakłonić użytkowników do otwarcia plików otrzymanych od osób lub firm o znanych nazwach (w tym przypadku dużego banku). TrickBot to bardzo niebezpieczny wirus. Po infiltracji systemu porywa przeglądarki i modyfikuje odwiedzane strony internetowe, tak aby wprowadzone loginy/hasła były wysyłane na zdalny serwer kontrolowany przez jego programistów. W związku z tym cyberprzestępcy mogą uzyskać dostęp do prywatnych kont użytkowników, w tym sieci społecznościowych, banków itp. Cyberprzestępcy dążą do generowania jak największej liczby przychodów, dlatego istnieje wysokie prawdopodobieństwo, że osoby te skorzystają z wszelkich uzyskanych informacji. Dlatego obecność malware TrickBot może prowadzić do poważnych problemów prywatności i znacznych strat finansowych. Jeśli niedawno otworzyłeś załączniki dystrybuowane za pośrednictwem kampanii spamowej „HSBC Email Virus", powinieneś natychmiast przeskanować swój system za pomocą legalnego oprogramowania antywirusowego/antyspyware i wyeliminować wszystkie wykryte zagrożenia.

| Nazwa | Wirus bankowy HSBC |

| Typ zagrożenia | Trojan, wirus kradnący hasła, malware bankowe, oprogramowanie szpiegujące |

| Objawy | Trojany są zaprojektowane, aby podstępnie infiltrować komputer ofiary i pozostawać cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia łamania oprogramowania. |

| Zniszczenie | Skradzione informacje bankowe, hasła, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Istnieje wiele wirusów trojańskich, które są podobne do TrickBot (w tym na przykład LokiBot, Emotet, Adwind i FormBook). Podobnie jak w HSBC Email Virus, wirusy te są również dystrybuowane za pomocą kampanii spamowych. Ponadto większość trojanów służy do zbierania danych osobowych. Niektóre jednak rozsyłają inne wirusy (zwykle ransomware). W każdym razie wszystkie stanowią bezpośrednie zagrożenie dla twojej prywatności i bezpieczeństwa przeglądania.

W jaki sposób HSBC Email Virus zainfekował mój komputer?

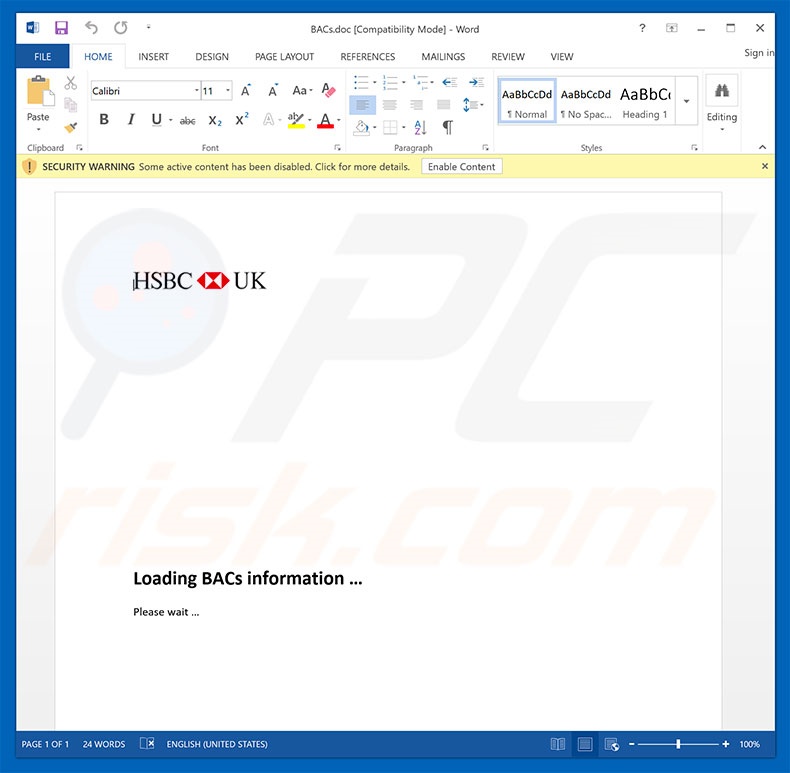

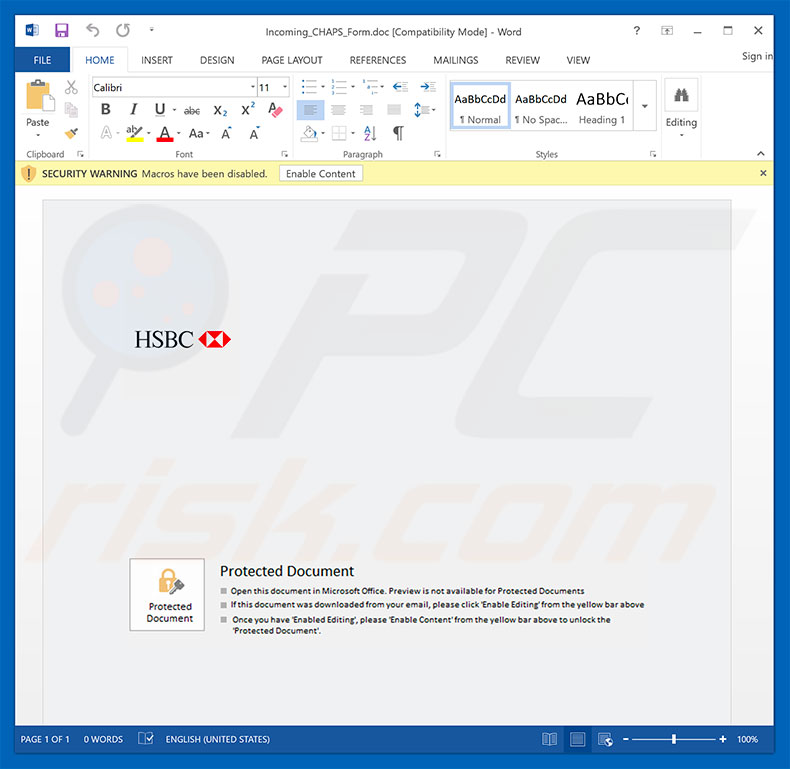

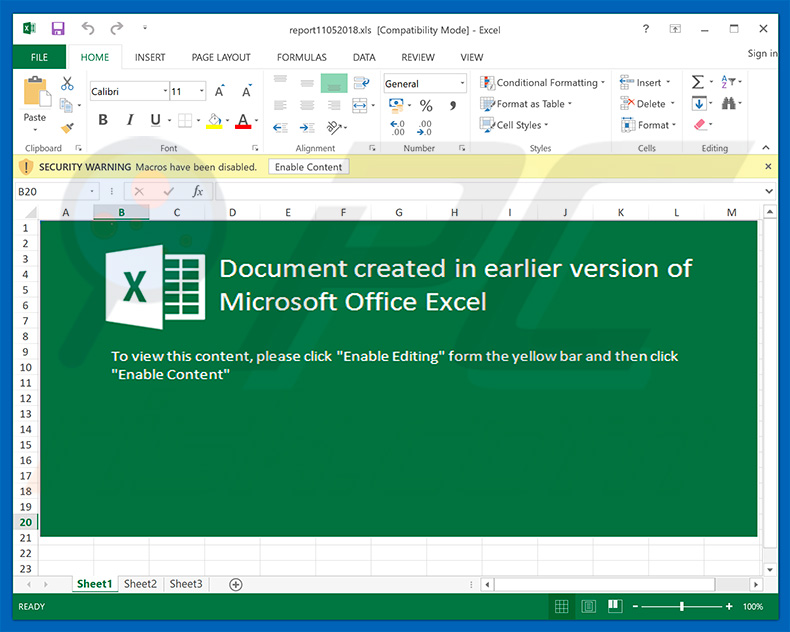

Jak wspomniano powyżej, „HSBC Email Virus" rozpowszechnia złośliwy dokument MS Word. Po otwarciu tego pliku zachęca się użytkowników do włączenia makropoleceń (w przeciwnym razie zawartość nie będzie wyświetlana poprawnie). Jest to jednak sztuczka - dzięki włączeniu makr użytkownicy pozwalają dokumentowi na wykonywanie poleceń, które potajemnie pobierają i instalują TrickBot. Ta metoda dystrybucji ma jednak poważną wadę - dokumenty mogą pobierać złośliwe oprogramowanie tylko wtedy, gdy użytkownik otworzy je za pomocą programu MS Word. Dlatego jeśli plik zostanie otwarty przy użyciu innej aplikacji, złośliwe oprogramowanie nie zostanie pobrane. Ponadto TrickBot atakuje wyłącznie system operacyjny Microsoft Windows - jeśli korzystasz z innej platformy, jesteś bezpieczny.

Jak uniknąć instalacji malware?

Brak wiedzy i nieostrożne zachowanie są głównymi przyczynami infekcji komputerowych - kluczem do bezpieczeństwa jest ostrożność. Dlatego bardzo ważne jest, aby zwracać szczególną uwagę podczas przeglądania Internetu. Zastanów się dwa razy, zanim otworzysz załączniki do e-maila. Jeśli plik wydaje się nieistotny lub został otrzymany z podejrzanego adresu e-mail, nigdy nie należy go otwierać. Wersja 2010 i nowsze wersje MS Office zostały opracowane w celu otwierania nowych dokumentów w trybie „Widoku chronionego". Zapobiega to pobieraniu i instalowaniu malware. Dlatego używanie starych wersji jest ryzykowne. Zdecydowanie zalecamy również zainstalowanie i uruchomienie sprawdzonego oprogramowania antywirusowego/antyspyware. Jeśli już otworzyłeś załącznik „HSBC Email Virus", zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące malware.

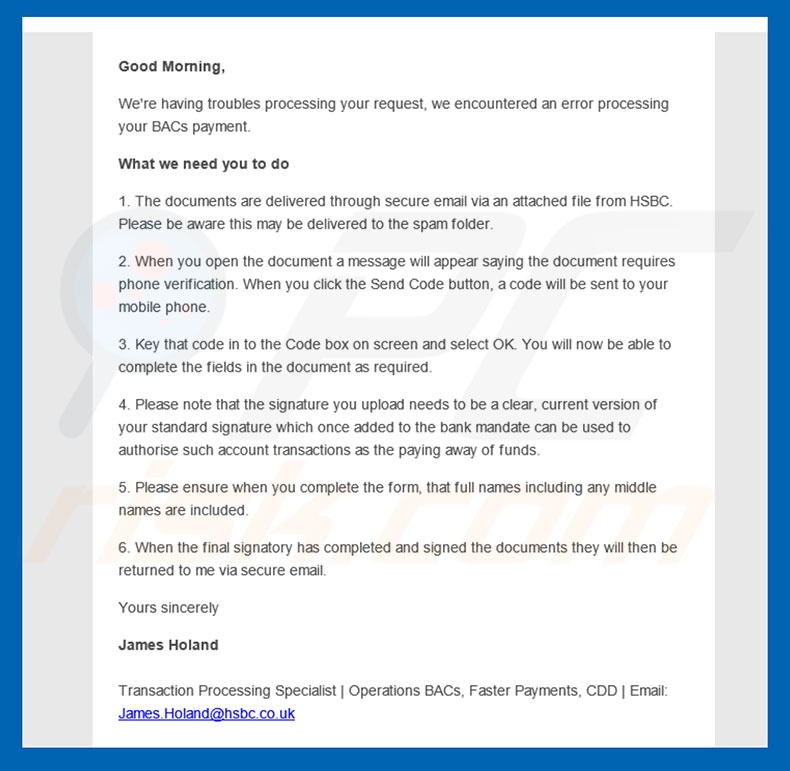

Tekst prezentowany w wiadomości e-mail „HSBC Email Virus":

Temat: Ważne: Problemy z przetworzeniem płatności BAC

Dzień dobry,

Mamy problemy z przetworzeniem twojego żądania, napotkaliśmy błąd podczas przetwarzania płatności BAC.

Co musimy zrobić

1. Dokumenty są dostarczane za pośrednictwem bezpiecznego e-maila za pośrednictwem załączonego pliku z HSBC. Pamiętaj, że mogą one trafić do folderu ze spamem.

2. Po otwarciu dokumentu pojawi się komunikat, że dokument wymaga weryfikacji telefonicznej. Po kliknięciu przycisku Wyślij kod kod zostanie wysłany na twój telefon komórkowy.

3. Wprowadź ten kod do pola Kod na ekranie i wybierz OK. Będziesz teraz mógł wypełnić pola w dokumencie zgodnie z wymaganiami.

4. Należy pamiętać, że przesyłany podpis musi być wyraźną, aktualną wersją standardowego podpisu, który po dodaniu do upoważnienia bankowego może służyć do autoryzacji transakcji na rachunku, takich jak wypłata środków.

5. Po wypełnieniu formularza upewnij się, że podane jest twoje pełne imię i nazwisko, łącznie z drugim imieniem.

6. Po wypełnieniu i podpisaniu dokumentów przez ostatecznego sygnatariusza dokumenty zostaną nam zwrócone za pośrednictwem bezpiecznego e-maila.

Z poważaniem,

James Holand

Specjalista ds. przetwarzania transakcji | Operacje BAC, Szybkie płatności, CDD | Email: James.Holand@hsbc.co.uk

Złośliwy załącznik dystrybuowany za pośrednictwem kampanii spamowej "HSBC Email Virus":

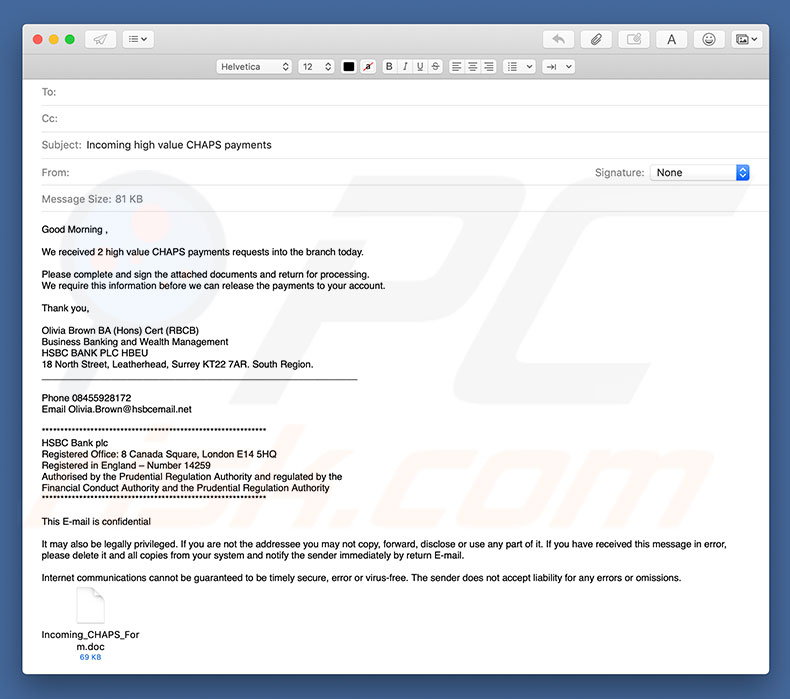

Drugi wariant "HSBC Email Virus":

Tekst prezentowany w tym e-mailu:

Hons) Cert (RBCB)

Temat: Przychodzące płatności CHAPS o wysokiej wartości

Dzień dobry,

Dzisiaj otrzymaliśmy w naszym oddziale 2 wnioski o płatność CHAPS o wysokiej wartości.

Prosimy o wypełnienie i podpisanie załączonych dokumentów oraz oddanie ich do przetworzenia.

Potrzebujemy tych informacji, zanim będziemy mogli uwolnić płatności na twoje konto.

Dziękujemy,

Olivia Brown BA (Hons), Cert (RBCB)

Bankowość biznesowa i zarządzanie majątkiem

HSBC BANK PLC HBEU

18 North Street, Leatherhead, Surrey KT22 7AR. Region Południowy

___________________________________________________________

Telefon 08455928172

E-mail Olivia.Brown@hsbcemail.net

************************************************************

HSBC Bank plc

Siedziba: 8 Canada Square, Londyn E14 5HQ

Zarejestrowany w Anglii - numer 14259

Zezwolenie wydane przez organ nadzoru ostrożnościowego i regulowane przez

Urząd ds. postępowania finansowego i organ nadzoru ostrożnościowego

************************************************************

Ten e-mail jest poufny

Może być również prawnie uprzywilejowany. Jeśli nie jesteś jego adresatem, nie możesz kopiować, przekazywać, ujawniać ani wykorzystywać żadnej jego części.

Jeśli otrzymałeś tę wiadomość przez pomyłkę, usuń ją i wszystkie kopie ze swojego systemu oraz natychmiast powiadom nadawcę zwrotną wiadomością e-mail.

Nie można zagwarantować, że komunikacja internetowa będzie czasowo bezpieczna, wolna od błędów i wirusów. Nadawca nie ponosi odpowiedzialności za jakiekolwiek błędy lub przeoczenia.

Zrzut ekranu złośliwego załącznika dystrybuowanego przy użyciu drugiego wariantu "HSBC Email Virus":

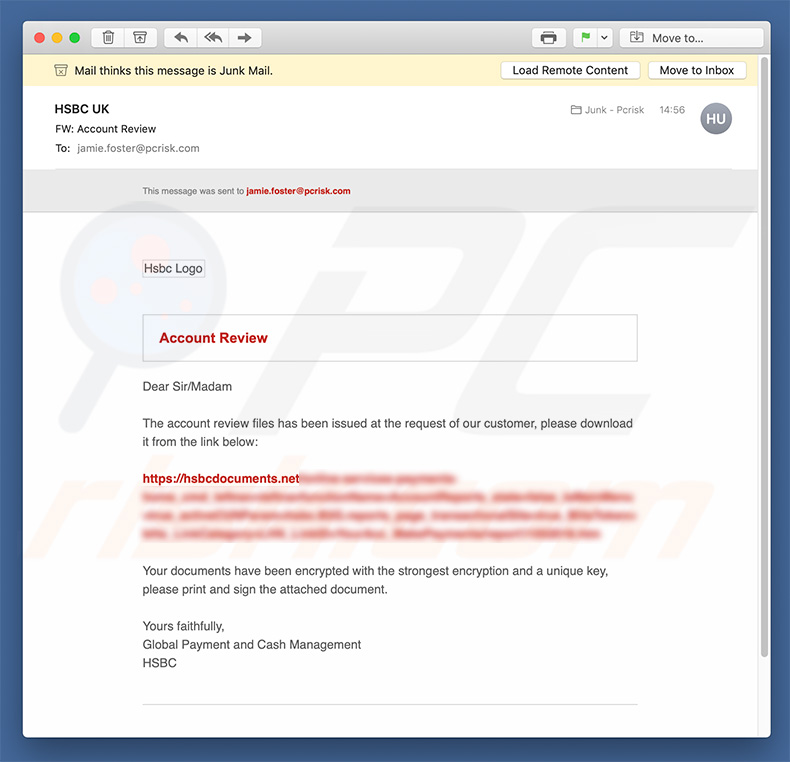

Trzeci wariant "HSBC Email Virus":

Tekst prezentowany w tej wiadomości e-mail:

Temat: Przegląd konta

Przegląd konta

Szanowni Państwo

Na prośbę naszego klienta wydane zostały pliki przeglądu konta. Prosimy o pobranie ich z linku poniżej:

hxxps://hsbcdocuments.net/.............

Państwa dokumenty zostały zaszyfrowane przy użyciu najsilniejszego szyfrowania i unikalnego klucza. Prosimy o wydrukowanie i podpisanie załączonego dokumentu.

Z poważaniem,

Zarządzanie globalnymi płatnościami i gotówką

HSBC

Zrzut ekranu złośliwego załącznika dystrybuowanego za pomocą trzeciego wariantu "HSBC Email Virus":

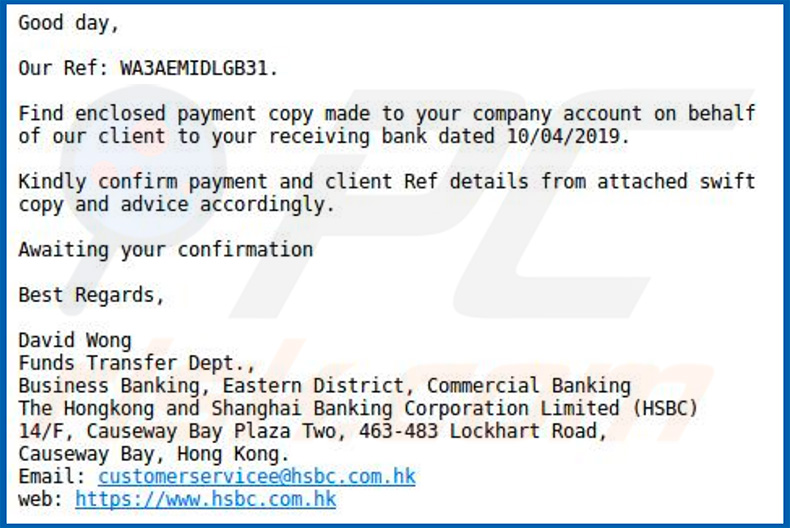

Kolejny wariant e-mailowej kampanii spamowej HSBC:

Tekst prezentowany w tym e-mailu:

Dzień dobry, nasz nr: WA3AEMIDLGB31.

W załączniku przesyłamy kopię płatności zrealizowanej na konto firmowe w imieniu naszego klienta w banku na Państwa konto w dniu 10/04/2019. Prosimy o potwierdzenie płatności i numeru klienta z kopii załącznika i szybką odpowiedź.

Czekamy na Państwa potwierdzenie

Z poważaniem,

David Wong Dział Przelewu Funduszy, Bankowość Firmowa, Dystrykt Wschodni, bankowość komercyjna Hongkong i Shanghai Banking Corporation Limited (1-1SBC 14/F, Causeway Bay Plaza Two, 463-483 Lockhart Road, Causeway Bay, Hongkong. E-mail: customerserviceeOhsbcpcom.hk, Strona www: hxxps://www.hsbc.com.hk

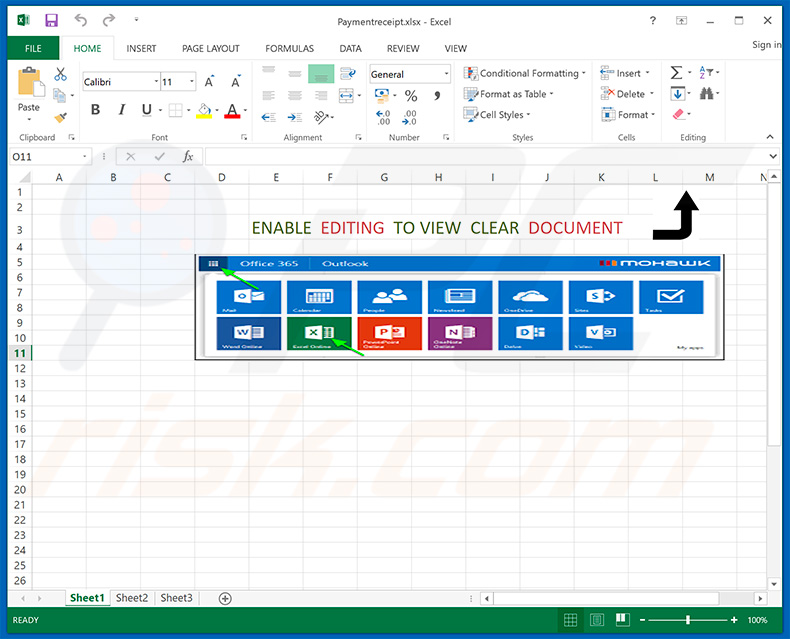

Zrzut ekranu złośliwego załącznika Microsoft Excel ("Paymentreceipt.xlsx"):

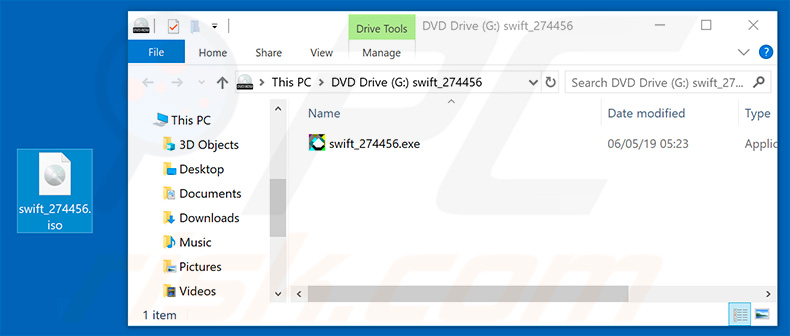

Kolejny wariant e-mailowej kampanii spamowej „HSBC". Ten wariant dystrybuuje trojana dostępu zdalnego NanoCore, a załącznikiem jest "swift_274456.iso", który zawiera plik "swift_274456.exe".

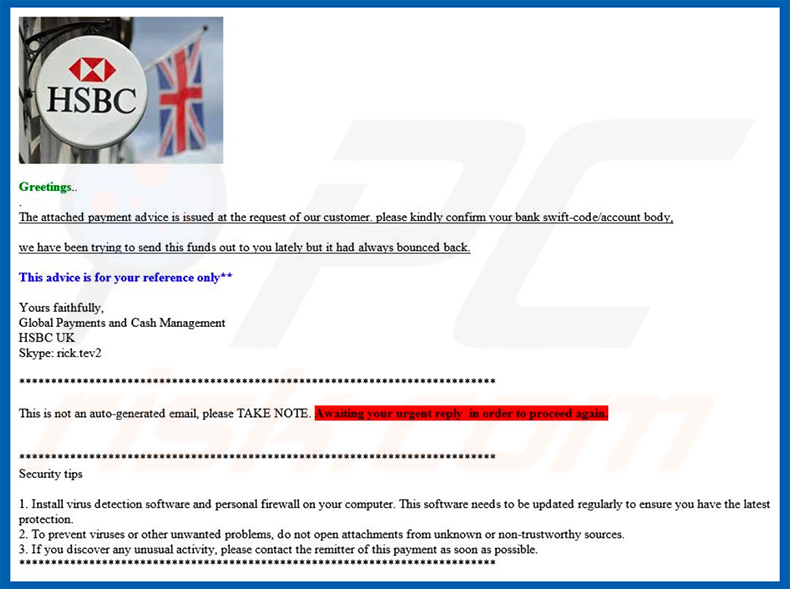

Zrzut ekranu zwodniczego e-maila:

Tekst prezentowany w tym e-mailu:

Witamy. Załączona informacja o płatności jest wydawana na życzenie naszego klienta. Prosimy o potwierdzenie kodu banku/konta.

Próbowaliśmy ostatnio wysłać do Państwa te środki, ale płatność została zwrócona.

Ta rada służy wyłącznie jako odniesienie**

Z poważaniem,

Zarządzanie globalnymi płatnościami i gotówką

HSBC UK

Skype: rick.tev2

To nie jest automatycznie generowany e-mail. UWAGA. Oczekiwanie na twoją pilną odpowiedź w celu kontynuowania.

Wskazówki bezpieczeństwa

1. Zainstaluj na swoim komputerze oprogramowanie antywirusowe i osobistą zaporę. To oprogramowanie musi być regularnie aktualizowane, aby zapewnić najnowszą ochronę.

2. Aby zapobiec wirusom lub innym niechcianym problemom, nie otwieraj załączników z nieznanych lub niewiarygodnych źródeł.

3. W przypadku wykrycia jakiejkolwiek nietypowej aktywności prosimy o jak najszybszy kontakt z płatnikiem tej płatności.

Zrzut ekranu złośliwego załącznika:

| Nazwa | swift_274456.iso |

| Typ zagrożenia | Trojan zdalnego dostępu, wius kradnący hasła, malware bankowe, oprogramowanie szpiegujące |

| Nazwy wykrycia | Antiy-AVL (Trojan[Dropper]/Win32.Sysn), McAfee (Artemis!9585B363E418), Microsoft (Trojan:Win32/Sonbokli.A!cl), Tencent (Win32.Trojan.Autoit.Auto), Pełna lista (VirusTotal) |

| Ładunek | NanoCore RAT |

| Objawy | Trojany są zaprojektowane, aby podstępnie infiltrować komputer ofiary, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia łamania oprogramowania. |

| Zniszczenie | Skradzione informacje bankowe, hasła, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest HSBC Email Virus?

- KROK 1. Manualne usuwanie malware TrickBot.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję