Oszustwo Electronic Materials Involving Underage Children Email

Phishing/OszustwoZnany również jako: Możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Instrukcje usuwania "Electronic materials involving underage children"

Czym jest "Electronic materials involving underage children"?

"Electronic materials involving underage children" jest prezentowany jako e-mail od Central Intelligence Agency (CIA) w sprawie międzynarodowej sprawy pedofilskiej. Głównym celem tego e-maila jest nakłonienie odbiorców do przekonania, że są oni jednymi z podejrzanych, a niektóre z ich danych osobowych są również zagrożone. Aby uniknąć problemów, osoby, które otrzymały ten e-mail, proszone są o zapłacenie określonej kwoty w kryptowalucie. Jest to typowe oszustwo, które skłania się do gróźb i wyłudzania pieniędzy od ludzi. Zdecydowanie zalecamy, aby nie ufać tej ani innym podobnym wiadomościom e-mail.

Oszust za tym e-mailem przedstawia się jako oficer ds. zbierania danych technicznych z CIA. Jak podano w tym e-mailu, dane adresatów, takie jak dane osobowe, adres domowy i służbowy oraz lista krewnych i ich dane kontaktowe są wymienione w niektórych sprawach pedofilskich (#82956431). Mówi się, że ta sprawa jest operacją międzynarodową i ponad 2 000 osób z 27 krajów ma zostać aresztowanych. Zgodnie z tym e-mailem pierwsze aresztowania zaplanowano na 8. kwietnia 2019 r. Oszust twierdzi, że jest zaniepokojony reputacją odbiorcy i wie, że jest on osobą zamożną. Oszust, który wysłał ten e-mail, twierdzi, że jest jedną z niewielu osób (oficerów CIA), które mają dostęp do pewnych dokumentów i jest w stanie usunąć z nich dane odbiorcy. Aby uniknąć problemów, wzywa ludzi, którzy otrzymali ten e-mail, aby zapłacili mu 10 000 $ w Bitcoinach. Mówi się, że płatność musi zostać dokonana 27 marca 2019 r. Po dokonaniu tej płatności upewni się, że wszelkie informacje łączące odbiorcę z tą sprawą pedofilską zostaną usunięte. Odbiorcy są zachęcani również, aby nie kontaktować się z tym oficerem i czekać, aż sam się z nimi skontaktuje. Jak wspomniano na początku, jest to tylko oszustwo i nie należy mu ufać. Wszystkie te stwierdzenia nie są prawdziwe i CIA nie ma z nimi nic wspólnego.

| Nazwa | Możliwe infekcje malware |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do czyjegoś komputera. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe internetowe reklamy pop-up, techniki zatruwania wyszukiwarek, domeny z błędnie napisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych prywatnych informacji, straty finansowe, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Jest wiele tego typu oszustw. Zwykle oszuści wykorzystują je do oszukania ludzi dla zdobycia ich pieniędzy. Oto przykłady innych oszustw, którym nie można ufać: "This Account Was Recently Infected", "Hey. It's me! Your Future Friend Or Enemy" i "I Have A Forum In The Darkweb". Te e-maile są całkowicie nieszkodliwe i wystarczy je zignorować. Istnieje jednak inny rodzaj kampanii spamowych, w których oszuści wysyłają wiadomości e-mail zawierające szkodliwe załączniki (dokumenty Microsoft Office, archiwa takie jak ZIP, RAR, pliki JavaScript, pliki wykonywalne, pliki PDF itd.). W takich przypadkach próbują skłonić ludzi do otwarcia tych załączników, przedstawiając te wiadomości jako legalne i oficjalne. Po otwarciu, pobierają one i instalują szkodliwe programy, takie jak LokiBot, TrickBot, Emotet, AZORult, Adwind lub inne infekcje komputerowe wysokiego ryzyka. Zwykle szkodliwe programy rozsyłające się za pośrednictwem kampanii spamowych są przeznaczone do kradzieży różnych danych osobowych (na przykład informacji bankowych), które mogą zostać wykorzystane do generowania przychodów. Posiadanie komputera zainfekowanego takim malware może spowodować straty finansowe, prywatności, problemy z bezpieczeństwem przeglądania, utratę danych itd.

Otrzymujemy wiele opinii od zainteresowanych użytkowników na temat tego oszustwa. Oto najczęstsze pytanie, jakie otrzymujemy:

Pyt.: Witajcie, zespole pcrisk.com, otrzymałem wiadomość e-mail z informacją, że mój komputer został zaatakowany przez hakerów, a oni mają wideo ze mną w roli głównej. Teraz proszą o okup w Bitcoinach. Myślę, że to musi być prawda, ponieważ wymienili moje prawdziwe imię i hasło w e-mailu. Co powinienem zrobić?

Odp.: Nie martw się tym e-mailem. Ani hakerzy, ani cyberprzestępcy nie przeniknęli/nie zhakowali twojego komputera i nie mają wideo z tobą oglądającym pornografię. Po prostu zignoruj wiadomość i nie wysyłaj żadnych Bitcoinów. Twój adres e-mail, nazwa i hasło zostały prawdopodobnie skradzione z zainfekowanej witryny, takiej jak Yahoo (naruszenia tych witryn są powszechne). Jeśli jesteś zaniepokojony, możesz sprawdzić, czy twoje konta nie zostały naruszone, odwiedzając stronę internetową haveibeenpwned.

Jak kampanie spamowe infekują komputery?

Kampanie spamowe, które zawierają linki do stron internetowych i/lub załączniki, mogą powodować infekcje komputerowe tylko wtedy, gdy zostaną otwarte. Jeśli załączony plik jest dokumentem pakietu Microsoft Office, po otwarciu poprosi o wyłączenie trybu „Widoku chronionego" (aby włączyć polecenia makr). Pozwolenie na to umożliwi złośliwemu dokumentowi pobranie i zainstalowanie infekcji komputerowej. Mniej więcej te same zasady dotyczą każdego formatu pliku (dołączonego pliku lub prowadzącego do niego linku) - aby spowodować jakiekolwiek uszkodzenia, należy je najpierw otworzyć.

Jak uniknąć instalacji malware?

Nie otwieraj linków ani załączników prezentowanych w podejrzanych, nieistotnych wiadomościach e-mail (nawet jeśli są one prezentowane jako oficjalne i legalne), wiadomościach e-mail otrzymanych z nieznanych/podejrzanych adresów itd. Każde oprogramowanie powinno być pobierane z oficjalnych i wiarygodnych źródeł, a nie za pośrednictwem narzędzi pobierania stron trzecich, nieoficjalnych witryn, sieci peer-to-peer (klientów torrent, eMule i innych podobnych narzędzi). Źródła te mogą być wykorzystywane do rozsyłania różnych infekcji poprzez przedstawianie podejrzanych, zainfekowanych plików jako uzasadnionych. Aktualizuj zainstalowane oprogramowanie za pomocą narzędzi/wbudowanych funkcji udostępnianych przez oficjalnych programistów. W tym celu nie należy używać innych narzędzi (osób trzecich). Zalecamy również korzystanie z wersji Microsoft Office, które nie są starsze niż z roku 2010. Starsze wersje nie mają trybu „Widoku chronionego", który ma zapobiegać pobieraniu złośliwych załączników i instalowaniu infekcji komputerowych. Ponadto należy unikać używania narzędzi, które są używane do ominięcia płatnych aktywacji oprogramowania za darmo: jest to nielegalne i również może powodować infekcje komputerowe. Inną ważną rzeczą jest zainstalowanie (i posiadanie uruchomionego) renomowanego oprogramowania antywirusowego lub antyszpiegowskiego. Jeśli już otworzyłeś szkodliwe załączniki, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infekujące malware.

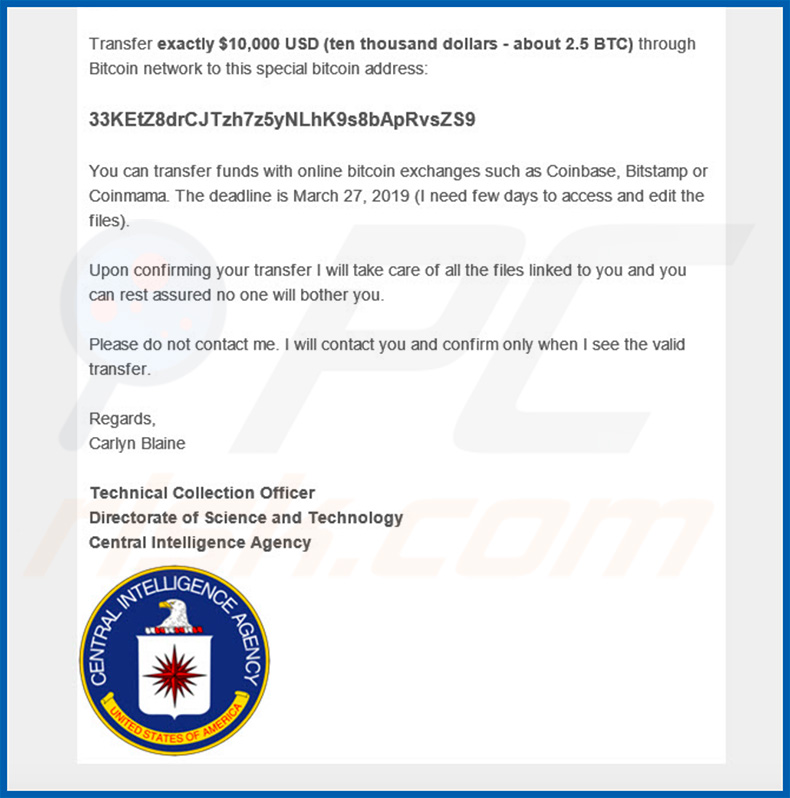

Zrzut ekranu wiadomości e-mail "Electronic materials involving underage children":

Tekst prezentowany w wiadomości e-mail "Electronic materials involving underage children":

Sprawa nr 82956431

Dystrybucja i przechowywanie pornograficznych materiałów elektronicznych z udziałem nieletnich dzieci.Nazywam się Carlyn Blaine i jestem oficerem ds. zbierania danych technicznych pracującym w Centralnej Agencji Wywiadowczej.

Dotarło do mnie, że twoje dane osobowe, w tym adres e-mail

(**********************) są uwzględnione w sprawie nr 82956431.

Następujące dane są wymienione w załączonym dokumencie:ï Twoje dane osobowe,

ï Adres domowy,

ï Adres służbowy,

ï Lista krewnych i ich dane kontaktowe.

Sprawa nr 82956431 jest częścią dużej międzynarodowej operacji mającej na celu aresztowanie ponad 2 000 osób podejrzanych o pedofilię w 27 krajach.

Dane, które mogłyby zostać wykorzystane do pozyskania twoich danych osobowych:

ï Historia przeglądania Internetu od twojego usługodawcy internetowego,

ï Historia zapytań DNS i dzienniki połączeń,

ï Głębokie przeglądanie sieci i/lub udostępnianie połączenia,

ï Dzienniki pokoju czatów online,

ï Dziennik aktywności mediów społecznościowych.

Pierwsze aresztowania zaplanowano na 8. kwietnia 2019 roku.

Dlaczego się z tobą kontaktuję?

Przeczytałam dokumentację i wiem, że jesteś bogatym człowiekiem, który może martwić się o swoją reputację.

Jestem jedną z kilku osób, które mają dostęp do tych dokumentów i mam wystarczające poświadczenie bezpieczeństwa, aby zmienić i usunąć twoje dane z tej sprawy. Oto moja propozycja.

Prześlij dokładnie 10 000 $ (dziesięć tysięcy dolarów - około 2,5 BTC) przez sieć Bitcoin na ten specjalny adres bitcoin:

33KEtZ8drCJTzh7z5yNLhK9s8bApRvsZS9

Możesz przelać środki za pośrednictwem internetowych giełd bitcoin, takich jak Coinbase, Bitstamp lub Coinmama. Termin upływa 27. marca 2019 roku (potrzebuję kilku dni, aby uzyskać dostęp i edytować pliki).Po potwierdzeniu przelewu zajmę się wszystkimi dokumentami powiązanymi z tobą i możesz mieć pewność, że nikt nie będzie ci przeszkadzać.

Nie kontaktuj się ze mną. Skontaktuję się z tobą i potwierdzę tylko wtedy, gdy zobaczę wykonany przelew.

Pozdrawiam,

Carlyn Blaine

Oficer techniczny ds. zbierania

Dyrekcja Nauki i Technologii

Centralna Agencja Wywiadowcza

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "Electronic materials involving underage children"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję