Jak usunąć złośliwe oprogramowanie SpecRAT z systemu operacyjnego

TrojanZnany również jako: SpecRAT virus

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie SpecRAT?

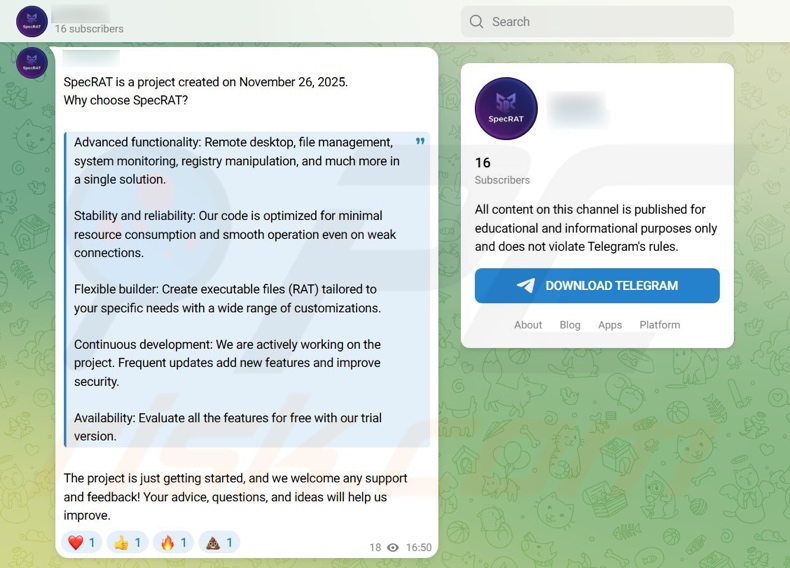

SpecRAT to złośliwy program opracowany w listopadzie 2025 r. Jest klasyfikowany jako RAT (Remote Access Trojan), czyli rodzaj złośliwego oprogramowania, które umożliwia zdalny dostęp i kontrolę nad zainfekowanymi komputerami. SpecRAT jest reklamowany przez swoich twórców jako wysoce konfigurowalne złośliwe oprogramowanie.

Przegląd złośliwego oprogramowania SpecRAT

SpecRAT to trojan zdalnego dostępu (RAT), który umożliwia atakującym zdalne sterowanie urządzeniami ofiar. Zgodnie z materiałami promocyjnymi tego złośliwego oprogramowania, charakteryzuje się ono stabilnym działaniem i niewielkim zużyciem zasobów systemowych. Trojan może monitorować systemy, modyfikować rejestr systemu Windows oraz zarządzać plikami.

RAT-y mogą zapewnić poziom kontroli zbliżony do poziomu użytkownika, dzięki czemu manipulowanie urządzeniami może być rozległe i zróżnicowane. SpecRAT jest opisywany jako konfigurowalny i w chwili pisania tego artykułu nadal znajduje się w fazie aktywnego rozwoju. Dlatego też możliwości RAT-ów mogą się różnić w zależności od ataków i przyszłych wariantów.

Aby rozwinąć temat funkcji charakterystycznych dla tego typu złośliwego oprogramowania, należy wspomnieć, że jest ono powszechnie wykorzystywane do przeprowadzania rozpoznania systemu i sieci – kluczowego elementu cyber-szpiegostwa.

Programy szpiegujące i funkcje kradzieży danych są często wdrażane również w programach RAT. Programy te mogą robić zrzuty ekranu, transmitować na żywo obraz z pulpitu, nagrywać dźwięk/wideo za pomocą mikrofonów/kamer, wykradać pliki, rejestrować naciśnięcia klawiszy (keylogging), wyciągać dane z zainstalowanych aplikacji, kraść/zastępować dane ze schowka (clipper) i tak dalej.

Oprogramowanie, które może być celem ataku, to przeglądarki, klienci poczty e-mail, menedżery haseł, portfele kryptowalutowe, klienci FTP, programy związane z grami, VPN itp. Informacje będące przedmiotem zainteresowania mogą obejmować dane logowania (np. identyfikatory, nazwy użytkowników, hasła, frazy haseł itp.), dane osobowe (np. skany/zdjęcia paszportów, dane dowodów osobistych itp.) oraz dane finansowe (np. dane logowania do internetowych kont bankowych, numery kart kredytowych/debetowych itp.).

Niektóre trojany zdalnego dostępu mogą powodować infekcje łańcuchowe, tj. pobierać/instalować dodatkowe trojany, oprogramowanie ransomware, koparki kryptowalut i inne złośliwe oprogramowanie.

Podsumowując, obecność złośliwego oprogramowania, takiego jak SpecRAT, na urządzeniach może prowadzić do wielu infekcji systemu, poważnych problemów związanych z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | SpecRAT virus |

| Rodzaj zagrożenia | Trojan, trojan zdalnego dostępu, narzędzie zdalnej administracji, RAT. |

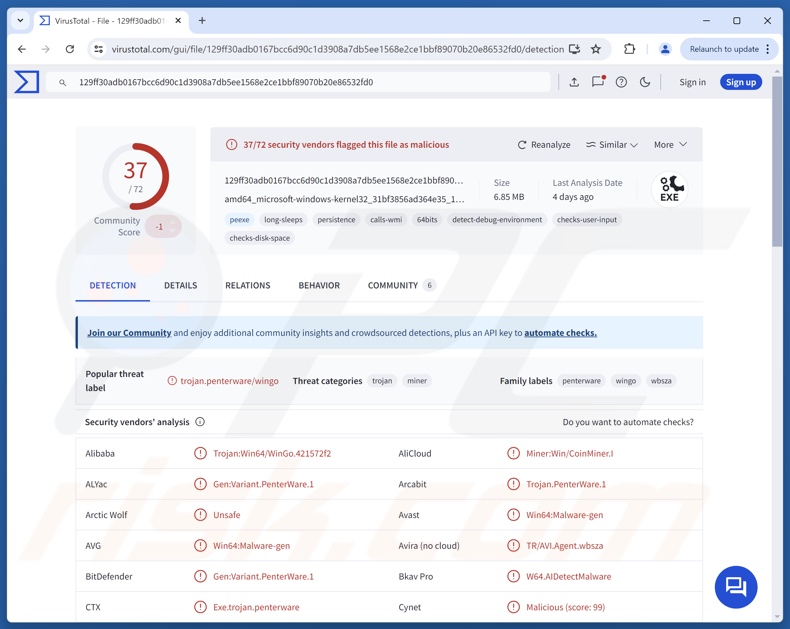

| Nazwy wykrywania | Avast (Win64:Malware-gen), Combo Cleaner (Gen:Variant. PenterWare.1), ESET-NOD32 (WinGo/Agent.ADJ Trojan), Kaspersky (Trojan.Win32.Agent.xcbfse), Microsoft (Trojan:Win32/Wacatac.B!ml), Pełna lista wykrytych zagrożeń (VirusTotal) |

| Objawy | Trojany są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i pozostawać w ukryciu, dlatego też na zainfekowanym komputerze nie widać żadnych wyraźnych objawów. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy internetowe, socjotechnika, „crackowanie” oprogramowania. |

| Uszkodzenie | Skradzione hasła i dane bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady trojanów zdalnego dostępu

Napisaliśmy o tysiącach złośliwych programów; MetaRAT, CastleRAT, Syntrix, OctoRAT i ScoringMathTea to tylko niektóre z naszych najnowszych artykułów na temat trojanów zdalnego dostępu.

Programy RAT są często wielofunkcyjne i niezwykle wszechstronne. Jednak niezależnie od sposobu działania złośliwego oprogramowania, jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia należy natychmiast usuwać po ich wykryciu.

W jaki sposób SpecRAT zainfiltrował mój komputer?

Phishing i taktyki inżynierii społecznej są standardowymi metodami rozprzestrzeniania złośliwego oprogramowania. Najpopularniejsze metody dystrybucji to: trojany (backdoory/loadery), drive-by downloads, podejrzane źródła pobierania (np. darmowe oprogramowanie i serwisy hostingowe, sieci wymiany plików P2P itp.), złośliwe reklamy, spamowe wiadomości e-mail/komunikaty, oszustwa internetowe, pirackie programy/media, nielegalne narzędzia do aktywacji oprogramowania („cracks”) oraz fałszywe aktualizacje.

Ponadto niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się poprzez sieci lokalne i przenośne urządzenia pamięci masowej (np. zewnętrzne dyski twarde, pamięci USB itp.).

Zazwyczaj złośliwe oprogramowanie jest ukryte w zwykłych programach/nośnikach lub dołączone do nich. Złośliwe pliki występują w różnych formatach, takich jak pliki wykonywalne (EXE, RUN itp.), archiwa (RAR, ZIP itp.), dokumenty (PDF, Microsoft Office, Microsoft OneNote itp.), JavaScript i inne. Samo otwarcie złośliwego pliku może wystarczyć, aby uruchomić łańcuch infekcji.

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie zalecamy pobieranie plików wyłącznie z oficjalnych i sprawdzonych źródeł. Wszystkie programy muszą być aktywowane i aktualizowane przy użyciu funkcji/narzędzi dostarczonych przez oryginalnych twórców, ponieważ te pochodzące od stron trzecich mogą zawierać złośliwe oprogramowanie.

Kolejną zalecaną praktyką jest zachowanie czujności podczas przeglądania stron internetowych, ponieważ w sieci znajduje się wiele wprowadzających w błąd i złośliwych treści. Należy zachować ostrożność w stosunku do otrzymywanych wiadomości e-mail i innych wiadomości. Nie należy otwierać załączników ani linków znajdujących się w podejrzanych/nieistotnych wiadomościach, ponieważ mogą one zawierać złośliwe oprogramowanie.

Najważniejsze jest zainstalowanie niezawodnego programu antywirusowego i regularne aktualizowanie go. Oprogramowanie zabezpieczające musi być używane do regularnego skanowania systemu i usuwania aktywnych oraz potencjalnych zagrożeń. Jeśli uważasz, że Twój komputer jest już zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować zainfekowane złośliwe oprogramowanie.

SpecRAT RAT promowany na Telegramie:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest SpecRAT?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania SpecRAT.

- KROK 2. Sprawdź, czy Twój komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem — zazwyczaj najlepiej jest pozwolić programom antywirusowym lub anty-malware wykonać to automatycznie. Aby usunąć to złośliwe oprogramowanie, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz ręcznie usunąć złośliwe oprogramowanie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które chcesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań, i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać następujące czynności:

Pobierz program o nazwie Autoruns. Program ten pokazuje aplikacje uruchamiane automatycznie, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje aplikacje uruchamiane automatycznie, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij przycisk Start, kliknij opcję Zamknij, kliknij opcję Uruchom ponownie, a następnie kliknij przycisk OK. Podczas uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż pojawi się menu zaawansowanych opcji systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w „trybie awaryjnym z obsługą sieci”:

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz „Zaawansowane”, a następnie wybierz opcję „Ustawienia” z wyników wyszukiwania. Kliknij opcję „Zaawansowane opcje uruchamiania”, a następnie w otwartym oknie „Ogólne ustawienia komputera” wybierz opcję „Zaawansowane uruchamianie”.

Kliknij przycisk „Uruchom ponownie teraz”. Komputer uruchomi się ponownie i wyświetli menu „Zaawansowane opcje uruchamiania”. Kliknij przycisk „Rozwiązywanie problemów”, a następnie przycisk „Opcje zaawansowane”. Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania”.

Kliknij przycisk „Uruchom ponownie”. Komputer uruchomi się ponownie i wyświetli ekran ustawień startowych. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w trybie awaryjnym z obsługą sieci:

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij „Uruchom ponownie”, przytrzymując klawisz „Shift” na klawiaturze. W oknie „Wybierz opcję” kliknij „Rozwiązywanie problemów”, a następnie wybierz „Opcje zaawansowane”.

W menu opcji zaawansowanych wybierz „Ustawienia startowe” i kliknij przycisk „Uruchom ponownie”. W kolejnym oknie należy nacisnąć klawisz „F5” na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w „trybie awaryjnym z obsługą sieci”:

Rozpakuj pobrany plik archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrany plik archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” oraz „Ukryj wpisy systemu Windows”. Po wykonaniu tej procedury kliknij ikonę „Odśwież”.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” oraz „Ukryj wpisy systemu Windows”. Po wykonaniu tej procedury kliknij ikonę „Odśwież”.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz usunąć.

Należy zapisać pełną ścieżkę i nazwę programu. Należy pamiętać, że niektóre złośliwe oprogramowania ukrywają nazwy procesów pod nazwami legalnych procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy na jego nazwę i wybierz opcję „Usuń”.

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (zapewnia to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Przed kontynuowaniem należy włączyć wyświetlanie ukrytych plików i folderów. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, pamiętaj, aby go usunąć.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych czynności powinno usunąć wszelkie złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie posiadasz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze, lepiej zapobiegać infekcji niż próbować później usuwać złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, zainstaluj najnowsze aktualizacje systemu operacyjnego i używaj oprogramowania antywirusowego. Aby mieć pewność, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem SpecRAT. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usunięcie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, jakie może spowodować złośliwe oprogramowanie SpecRAT?

Zagrożenia związane z infekcją zależą od możliwości złośliwego oprogramowania i celów cyberprzestępców. SpecRAT to wielofunkcyjny RAT, który można dostosować do własnych potrzeb, dlatego jego funkcje i zastosowania mogą się różnić w zależności od infekcji. Ogólnie rzecz biorąc, złośliwe oprogramowanie wysokiego ryzyka może powodować liczne infekcje systemu, poważne problemy z prywatnością, straty finansowe i kradzież tożsamości.

Jaki jest cel złośliwego oprogramowania SpecRAT?

Większość ataków złośliwego oprogramowania ma na celu osiągnięcie korzyści finansowych. Jednak atakujący mogą również wykorzystywać złośliwe oprogramowanie dla rozrywki, realizacji osobistych urazów, zakłócania procesów (np. stron internetowych, usług, firm itp.), angażowania się w haktywizm oraz przeprowadzania ataków motywowanych politycznie/geopolitycznie.

W jaki sposób złośliwe oprogramowanie SpecRAT dostało się do mojego komputera?

Złośliwe oprogramowanie jest rozpowszechniane głównie za pośrednictwem trojanów, spamu, oszustw internetowych, złośliwych reklam, pobierania drive-by, niewiarygodnych kanałów pobierania (np. nieoficjalnych i bezpłatnych witryn hostingowych, sieci wymiany plików peer-to-peer itp.), pirackich treści, nielegalnych narzędzi do aktywacji oprogramowania („crackowania”) oraz fałszywych aktualizacji. Niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się poprzez sieci lokalne i przenośne urządzenia pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner został zaprojektowany do skanowania systemów i usuwania wszelkiego rodzaju zagrożeń. Jest w stanie wykrywać i eliminować większość znanych infekcji złośliwym oprogramowaniem. Należy podkreślić, że wykonanie pełnego skanowania systemu ma kluczowe znaczenie, ponieważ zaawansowane złośliwe oprogramowanie ma tendencję do ukrywania się głęboko w systemach.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję