Jak usunąć CastleRAT z zainfekowanych urządzeń

TrojanZnany również jako: Trojan zdalnego dostępu CastleRAT

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie CastleRAT?

CastleRAT to niedawno odkryty trojan zdalnego dostępu (RAT). Został zaprojektowany, aby zapewnić atakującym ukryty i stały dostęp do zainfekowanych urządzeń. Istnieją dwie wersje CastleRAT — bardziej i mniej zaawansowana. Ta druga może gromadzić informacje o systemie, pobierać dodatkowe ładunki, wykonywać polecenia i wykonywać inne zadania.

Więcej informacji o CastleRAT

Po zainfekowaniu komputera CastleRAT gromadzi informacje o systemie, w tym nazwę urządzenia, zalogowanego użytkownika, unikalny identyfikator GUID komputera, adres IP i nazwę produktu Windows. Po zebraniu tych informacji złośliwe oprogramowanie wysyła je do swojego serwera dowodzenia i kontroli.

CastleRAT może wykonywać różne złośliwe zadania na zainfekowanym urządzeniu. Jednym z tych zadań jest monitorowanie schowka. CastleRAT zbiera wszystko, co użytkownik kopiuje do schowka (np. hasła lub adresy portfeli kryptowalutowych) i wysyła to do atakującego. Może również przejąć kontrolę nad schowkiem i wkleić skradzione dane do zwykłej aplikacji lub okna przeglądarki.

Ponadto CastleRAT może rejestrować wszystko, co wpisuje ofiara, i wysyłać te dane do atakującego. Tworzy wątek działający w tle, który przechwytuje naciśnięcia klawiszy, zapisuje je w pliku tekstowym, szyfruje ten plik, a następnie przesyła zaszyfrowane dane do serwera dowodzenia i kontroli. Zazwyczaj funkcja keyloggera służy do kradzieży poufnych informacji, takich jak hasła lub dane kart kredytowych.

Ponadto CastleRAT umożliwia cyberprzestępcom uruchamianie poleceń na urządzeniu ofiary bez otwierania widocznego okna wiersza poleceń lub PowerShell. Zamiast uruchamiać normalną powłokę, złośliwe oprogramowanie potajemnie uruchamia ją w tle i łączy się z nią za pomocą ukrytych kanałów komunikacyjnych. Metoda ta umożliwia cyberprzestępcom wykonywanie złośliwych działań bez wykrycia.

Ponadto CastleRAT może zamknąć przeglądarkę użytkownika i uruchomić ją ponownie w cichym trybie opartym na Chromium, używając specjalnych flag związanych z audio. Dzięki temu złośliwe oprogramowanie może monitorować lub kontrolować aktywność audio, jednocześnie ograniczając alerty lub inne widoczne dla użytkownika oznaki. RAT może również wykrywać, jakie kamery internetowe lub mikrofony są podłączone do komputera, i używać ich do przechwytywania dźwięku lub obrazu.

Oprócz przechwytywania dźwięku i obrazu, złośliwe oprogramowanie może również wykonywać zrzuty ekranu. Dzięki temu cyberprzestępcy mogą gromadzić wszelkie informacje widoczne na ekranie ofiary. Należy również zauważyć, że CastleRAT może otworzyć okno dialogowe „Uruchom” systemu Windows. Osoby odpowiedzialne za zagrożenia mogą wykorzystać tę funkcję, aby nakłonić ofiary do wprowadzenia poleceń, ścieżek plików, poświadczeń lub innych danych.

Ponadto CastleRAT może utworzyć zaplanowane zadanie, które automatycznie uruchamia złośliwe oprogramowanie przy każdym uruchomieniu komputera, a także może nakłonić system Windows do przyznania mu uprawnień wyższego poziomu bez wyświetlania okna dialogowego kontroli konta użytkownika. Dzięki tym funkcjom RAT pozostaje aktywny nawet po ponownym uruchomieniu komputera i uzyskuje uprawnienia wyższego poziomu w zainfekowanym systemie.

| Nazwa | Trojan zdalnego dostępu CastleRAT |

| Rodzaj zagrożenia | RAT |

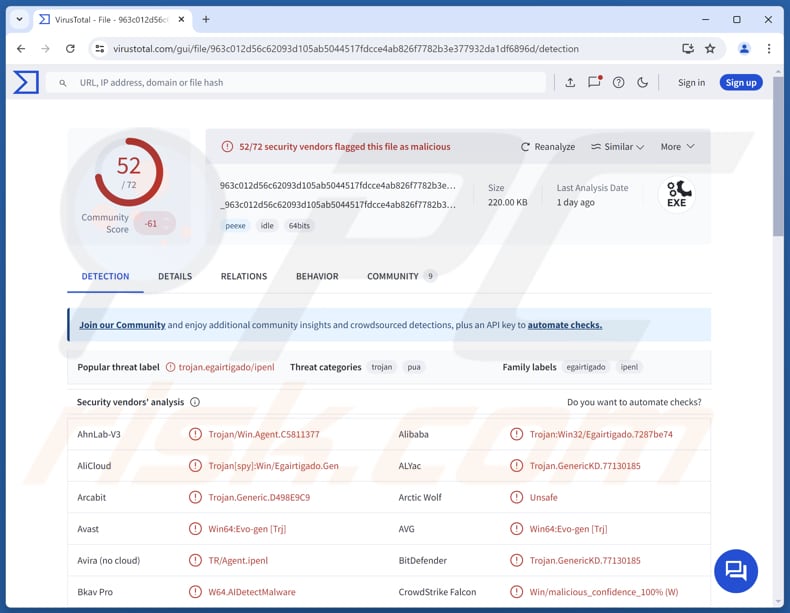

| Nazwy wykrywania | Avast (Win64:Evo-gen [Trj]), Combo Cleaner (Trojan.GenericKD.77130185), ESET-NOD32 (Win64/Spy. Agent.PC Trojan), Kaspersky (Trojan.Win64.Agent.smeqtp), Microsoft (Trojan:Win32/Egairtigado!rfn), Pełna lista (VirusTotal) |

| Objawy | Trojan zdalnego dostępu jest zaprojektowany tak, aby potajemnie przeniknąć do komputera ofiary i pozostawać w ukryciu, dlatego też na zainfekowanym komputerze nie widać żadnych wyraźnych symptomów. |

| Możliwe metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy internetowe, socjotechnika, luki w zabezpieczeniach oprogramowania, „crackowanie” oprogramowania, oszustwa związane z pomocą techniczną. |

| Uszkodzenie | Kradzież haseł i danych bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu, dodatkowe infekcje, straty finansowe. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Wnioski

CastleRAT to ukryte złośliwe oprogramowanie, które zapewnia atakującym szeroką kontrolę nad zainfekowanym urządzeniem. Jego możliwości obejmują monitorowanie schowka, rejestrowanie naciśnięć klawiszy, wykonywanie zrzutów ekranu, przechwytywanie dźwięku lub wideo, przejmowanie kontroli nad przeglądarką, uruchamianie ukrytych powłok poleceń, utrzymywanie się po ponownym uruchomieniu systemu oraz eskalowanie uprawnień.

Ogólnie rzecz biorąc, RAT jest zaprojektowany tak, aby pozostawać niewykrywalnym, utrzymywać długotrwały dostęp i zapewniać atakującym metody kradzieży danych i kontroli nad systemem. Inne przykłady RAT to Syntrix, OctoRAT i ScoringMathTea.

W jaki sposób CastleRAT przeniknął do mojego komputera?

Złośliwe oprogramowanie może przenikać do urządzeń poprzez złośliwe pliki, w tym pliki wykonywalne, dokumenty, skrypty, obrazy ISO i archiwa. Często jest ono dostarczane za pośrednictwem pirackiego oprogramowania, generatorów kluczy, narzędzi do łamania zabezpieczeń i luk w oprogramowaniu. Osoby odpowiedzialne za zagrożenia stosują również podstępne taktyki, w tym wiadomości phishingowe, oszustwa związane z pomocą techniczną i złośliwe reklamy.

Inne kanały dystrybucji obejmują zainfekowane pamięci USB, sieci P2P oraz niewiarygodne (lub przejęte) strony internetowe. W większości przypadków urządzenia mogą zostać zainfekowane po otwarciu złośliwych plików lub linków.

Jak uniknąć instalacji złośliwego oprogramowania?

Aktualizuj system operacyjny i oprogramowanie oraz zachowaj ostrożność w przypadku nieoczekiwanych wiadomości e-mail lub wiadomości od nieznanych nadawców, zwłaszcza tych zawierających linki lub załączniki. Pobieraj aplikacje wyłącznie z zaufanych oficjalnych stron internetowych lub renomowanych sklepów z aplikacjami. Unikaj pirackich programów, generatorów kluczy i narzędzi do łamania zabezpieczeń.

Ważne jest również unikanie interakcji z reklamami, wyskakującymi okienkami lub innymi elementami na podejrzanych stronach internetowych oraz blokowanie wysyłania powiadomień przez te strony. Zaleca się również korzystanie z renomowanego rozwiązania zabezpieczającego i przeprowadzanie okresowych skanowań. Jeśli uważasz, że Twój komputer jest już zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować zainfekowane złośliwe oprogramowanie.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest CastleRAT?

- KROK 1. Ręczne usunięcie złośliwego oprogramowania CastleRAT.

- KROK 2. Sprawdź, czy Twój komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem — zazwyczaj najlepiej jest pozwolić programom antywirusowym lub anty-malware wykonać to automatycznie. Aby usunąć to złośliwe oprogramowanie, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz ręcznie usunąć złośliwe oprogramowanie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które chcesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań, i zidentyfikowałeś program, który wygląda podejrzanie, wykonaj następujące czynności:

Pobierz program o nazwie Autoruns. Program ten wyświetla aplikacje uruchamiane automatycznie, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten wyświetla aplikacje uruchamiane automatycznie, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij przycisk Start, kliknij opcję Zamknij, kliknij opcję Uruchom ponownie, a następnie kliknij przycisk OK. Podczas uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż pojawi się menu zaawansowanych opcji systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w „trybie awaryjnym z obsługą sieci”:

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz „Zaawansowane”, a następnie wybierz opcję „Ustawienia” z wyników wyszukiwania. Kliknij opcję „Zaawansowane opcje uruchamiania”, a następnie w otwartym oknie „Ogólne ustawienia komputera” wybierz opcję „Zaawansowane uruchamianie”.

Kliknij przycisk „Uruchom ponownie teraz”. Komputer uruchomi się ponownie i wyświetli menu „Zaawansowane opcje uruchamiania”. Kliknij przycisk „Rozwiązywanie problemów”, a następnie przycisk „Opcje zaawansowane”. Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania”.

Kliknij przycisk „Uruchom ponownie”. Komputer uruchomi się ponownie i wyświetli ekran ustawień startowych. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w trybie awaryjnym z obsługą sieci:

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij „Uruchom ponownie”, przytrzymując klawisz „Shift” na klawiaturze. W oknie „Wybierz opcję” kliknij „Rozwiązywanie problemów”, a następnie wybierz „Opcje zaawansowane”.

W menu opcji zaawansowanych wybierz „Ustawienia startowe” i kliknij przycisk „Uruchom ponownie”. W kolejnym oknie należy nacisnąć klawisz „F5” na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w „trybie awaryjnym z obsługą sieci”:

Rozpakuj pobrany plik archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrany plik archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” oraz „Ukryj wpisy systemu Windows”. Po wykonaniu tej procedury kliknij ikonę „Odśwież”.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” oraz „Ukryj wpisy systemu Windows”. Po wykonaniu tej procedury kliknij ikonę „Odśwież”.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik złośliwego oprogramowania, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik złośliwego oprogramowania, który chcesz usunąć.

Należy zapisać pełną ścieżkę i nazwę programu. Należy pamiętać, że niektóre złośliwe oprogramowania ukrywają nazwy procesów pod nazwami legalnych procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy na jego nazwę i wybierz opcję „Usuń”.

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (zapewnia to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Przed kontynuowaniem należy włączyć wyświetlanie ukrytych plików i folderów. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, pamiętaj, aby go usunąć.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych czynności powinno usunąć wszelkie złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie posiadasz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze, lepiej zapobiegać infekcji niż próbować później usuwać złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, zainstaluj najnowsze aktualizacje systemu operacyjnego i używaj oprogramowania antywirusowego. Aby mieć pewność, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem CastleRAT. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Sformatowanie urządzenia pamięci masowej z pewnością usunie CastleRAT, ale jest to drastyczny krok i nie zawsze konieczny. Zazwyczaj złośliwe oprogramowanie można usunąć za pomocą narzędzi takich jak Combo Cleaner.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie?

Złośliwe oprogramowanie może wykraść poufne dane (np. hasła, dane kart kredytowych), zablokować lub zaszyfrować pliki, wykorzystać zasoby do wydobywania kryptowaluty, uszkodzić lub usunąć pliki, zakłócić działanie systemu, rozprzestrzenić się na inne urządzenia lub sieci i doprowadzić do dodatkowych infekcji.

Jaki jest cel programu CastleRAT?

Celem CastleRAT jest zapewnienie atakującym kontroli nad zainfekowanym urządzeniem. Zbiera on poufne dane, szpieguje aktywność użytkownika, wykonuje polecenia zdalnie i utrzymuje trwałość, dzięki czemu atakujący może kontynuować monitorowanie, kradzież informacji lub wykonywanie dodatkowych złośliwych działań bez wykrycia.

W jaki sposób CastleRAT przeniknął do mojego komputera?

Złośliwe oprogramowanie rozprzestrzenia się poprzez złośliwe pliki, pirackie oprogramowanie, generatory kluczy, luki w zabezpieczeniach oprogramowania, wiadomości phishingowe, oszustwa związane z pomocą techniczną, złośliwe reklamy, zainfekowane pamięci USB, sieci P2P i niebezpieczne strony internetowe. Urządzenia zazwyczaj zostają zainfekowane, gdy użytkownicy otwierają szkodliwe pliki lub klikają złośliwe linki.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner może wykrywać i usuwać większość rodzajów złośliwego oprogramowania, ale ponieważ zaawansowane zagrożenia mogą ukrywać się głęboko w systemie, konieczne jest przeprowadzenie pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję