Jak usunąć OctoRAT z zainfekowanych urządzeń

TrojanZnany również jako: Trojan zdalnego dostępu OctoRAT

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie OctoRAT?

OctoRAT to trojan zdalnego dostępu zbudowany na platformie .NET. Złośliwe oprogramowanie obsługuje ponad 70 poleceń, wykorzystuje metody utrzymywania się w systemie i dysponuje różnymi sposobami omijania kontroli konta użytkownika (UAC) oraz podwyższania uprawnień, a także szerokimi możliwościami gromadzenia informacji. Funkcjonalność i ogólna konstrukcja wskazują, że prawdopodobnie jest ono oferowane jako złośliwe oprogramowanie jako usługa (Malware-as-a-Service) na podziemnych rynkach.

Więcej informacji o OctoRAT

Po uruchomieniu OctoRAT przeprowadza proces konfiguracji. Jednym z pierwszych działań jest załadowanie bibliotek baz danych SQLite za pośrednictwem określonego komponentu. Ten krok jest ważny, ponieważ nowoczesne przeglądarki przechowują poufne dane, takie jak zapisane hasła, pliki cookie i historię przeglądania, w bazach danych SQLite.

Ładując te biblioteki, złośliwe oprogramowanie przygotowuje się do uzyskania dostępu do tych informacji i ich wyodrębnienia. Następnie OctoRAT sprawdza swój poziom uprawnień w systemie. Sprawdza w systemie Windows, czy posiada obecnie uprawnienia na poziomie administratora. Jeśli nie posiada tych uprawnień, próbuje je podwyższyć.

Wspomniana próba polega na wykorzystaniu obejścia UAC programu FodHelper. Metoda ta wykorzystuje lukę, która pozwala programowi FodHelper.exe działać z podwyższonymi uprawnieniami. Złośliwe oprogramowanie tworzy wpis w rejestrze, który nakazuje systemowi Windows uruchomienie programu OctoRAT zamiast prawdziwego modułu obsługi ustawień. Po uruchomieniu programu FodHelper.exe uruchamia on złośliwe oprogramowanie z uprawnieniami administratora, bez wyświetlania monitu UAC.

Ponadto OctoRAT wykorzystuje Harmonogram zadań systemu Windows, aby zapewnić sobie ciągłość działania w systemie. Tworzy zadanie o nazwie WindowsUpdate, dzięki czemu wygląda ono jak normalny proces systemu Windows i nie budzi podejrzeń. Zadanie to zapewnia szybkie ponowne uruchomienie złośliwego oprogramowania w przypadku jego zakończenia lub usunięcia.

Początkowa kradzież informacji

Zanim OctoRAT połączy się z serwerem dowodzenia i kontroli, najpierw kradnie dane przeglądarki. Odbywa się to na wczesnym etapie, aby atakujący mogli uzyskać informacje, nawet jeśli złośliwe oprogramowanie zostanie szybko wykryte. Wbudowany moduł skanuje bazy danych SQLite używane przez przeglądarki takie jak Chrome, Firefox i Edge.

Gromadzi wrażliwe dane, w tym zapisane hasła, dane autouzupełniania, historię przeglądania i pliki cookie sesji. Po zebraniu dane są wysyłane na serwer atakującego.

Główne możliwości

OctoRAT zawiera moduł zdalnego sterowania pulpitem. Może on przesyłać strumieniowo obraz ekranu ofiary, wykonywać zrzuty ekranu, zmieniać jakość przechwytywania oraz symulować działania myszy lub klawiatury. Dzięki temu cyberprzestępcy mogą manipulować kursorem, klikać, pisać, przewijać i kontrolować dane wejściowe tak, jakby korzystali z urządzenia ofiary.

Ponadto OctoRAT posiada funkcje zarządzania procesami, które pozwalają osobom odpowiedzialnym za zagrożenia przeglądać wszystkie uruchomione procesy, zamykać wybrane z nich lub je zawieszać. Może również wyświetlać listę dysków i folderów, przesyłać lub pobierać pliki, a nawet uruchamiać programy na zainfekowanym komputerze. Dzięki tym możliwościom osoba atakująca może wykraść dokumenty, umieścić złośliwe pliki lub uruchomić dodatkowe narzędzia w systemie.

Ponadto OctoRAT może uruchamiać i zatrzymywać keylogger, aby rejestrować wszystko, co wpisuje ofiara, a także monitorować schowek w celu przechwytywania skopiowanego tekstu, takiego jak hasła lub poufne dane. Oprócz kradzieży danych z przeglądarek (jak wspomniano wcześniej), RAT może skanować system w poszukiwaniu zainstalowanych portfeli kryptowalutowych, wyodrębniać wszystkie informacje o portfelach lub w razie potrzeby atakować konkretny portfel.

RAT atakuje różne aplikacje portfela, takie jak Atomic Wallet, Bitcoin Core, Coinomi, Electrum i Exodus. Foldery portfela zazwyczaj zawierają dane takie jak zaszyfrowane klucze prywatne, dzienniki transakcji, książki adresowe i ustawienia. OctoRAT może zebrać wszystkie foldery jednocześnie i przygotować je do eksfiltracji.

Ponadto OctoRAT może zarządzać usługami systemu Windows. Cyberprzestępcy mogą wyświetlić listę wszystkich usług w systemie, uruchomić określone usługi lub je zatrzymać. Może również przeglądać klucze i wartości rejestru (oraz modyfikować określone wartości), wykraść hasła WiFi i dane sieciowe (np. typ adaptera, stan połączenia i adresy IP) oraz uruchamiać i zatrzymywać serwery proxy SOCKS.

Oprócz tych funkcji OctoRAT może uruchamiać skrypty, sprawdzać obecność języka Python, instalować go w razie braku i wykonywać kod Python bezpośrednio na urządzeniu ofiary. Zawiera również polecenia omijające zabezpieczenia, które mogą wyłączyć funkcję UAC i zaporę systemu Windows. W celu samodzielnego zarządzania złośliwe oprogramowanie może aktualizować się lub odinstalowywać swoje komponenty.

Wreszcie, OctoRAT zawiera zestaw narzędzi do „psikusów”. Może wyświetlać wyskakujące komunikaty, odtwarzać dźwięki, odwracać ekran, zamieniać przyciski myszy, wysuwać tackę CD, zmieniać tapetę, otwierać strony internetowe, zalewać ekran oknami Eksploratora i nie tylko.

| Nazwa | Trojan zdalnego dostępu OctoRAT |

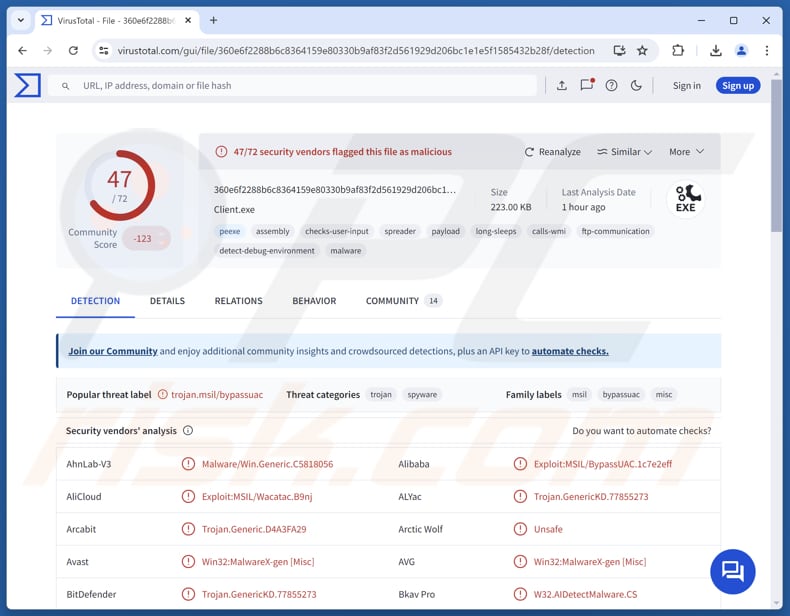

| Rodzaj zagrożenia | Trojan zdalnego dostępu |

| Nazwy wykrywania | Avast (Win32:MalwareX-gen [Misc]), Combo Cleaner (Trojan.GenericKD.77855273), ESET-NOD32 (MSIL/Spy.Agent.FKR Trojan), Kaspersky (HEUR:Exploit.MSIL. BypassUAC.c), Microsoft (Trojan:MSIL/Vigorf.A), Pełna lista (VirusTotal) |

| Objawy | Trojan zdalnego zarządzania jest zaprojektowany tak, aby potajemnie przeniknąć do komputera ofiary i pozostawać w ukryciu, dzięki czemu na zainfekowanym komputerze nie widać żadnych wyraźnych objawów. |

| Możliwe metody dystrybucji | Złośliwe rozszerzenie Visual Studio Code, Anivia loader |

| Uszkodzenie | Skradzione hasła i dane bankowe, kradzież tożsamości, dodanie komputera ofiary do botnetu, dodatkowe infekcje, straty finansowe (w tym kradzież kryptowaluty), kradzież tożsamości i inne. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Wnioski

OctoRAT to potężny i niewidoczny trojan zdalnego dostępu, zaprojektowany w celu przejęcia kontroli nad zainfekowanym systemem, kradzieży danych i wykonywania innych złośliwych działań. Szeroki zakres poleceń w połączeniu z funkcjami unikania wykrycia sprawia, że stanowi on poważne zagrożenie zarówno dla bezpieczeństwa systemu, jak i danych osobowych. Jeśli złośliwe oprogramowanie znajduje się na urządzeniu, należy je natychmiast usunąć.

Przykładami innych programów RAT atakujących system Windows są ScoringMathTea, PatoRAT oraz STD.

W jaki sposób OctoRAT przeniknął do mojego komputera?

OctoRAT rozprzestrzenia się poprzez złośliwe rozszerzenie VS Code przesłane do oficjalnego sklepu VSCode Marketplace. Rozszerzenie to służy jako narzędzie do uruchamiania programu typu dropper (o nazwie Anivia), który wygląda na legalny, ale potajemnie wykonuje ukryty kod. Rozszerzenie pobiera program typu dropper VBScript o nazwie Anivia.vbs, który następnie uruchamia program ładujący PowerShell.

Ten moduł ładujący odszyfrowuje i uruchamia swój ładunek bezpośrednio w pamięci, pomagając złośliwemu oprogramowaniu uniknąć wykrycia. Wstrzykuje on ostateczny ładunek, OctoRAT, do legalnego procesu systemu Windows.

Jak uniknąć instalacji złośliwego oprogramowania?

Nie używaj pirackiego oprogramowania, narzędzi do łamania zabezpieczeń ani generatorów kluczy. Pobieraj aplikacje i pliki z oficjalnych stron internetowych lub sklepów z aplikacjami. Unikaj otwierania linków lub plików w podejrzanych (np. nieistotnych lub nieoczekiwanych) wiadomościach e-mail lub innych wiadomościach od nieznanych nadawców. Regularnie aktualizuj system i zainstalowane oprogramowanie.

Nie ufaj reklamom, linkom, przyciskom, wyskakującym okienkom itp. pojawiającym się na podejrzanych stronach i nigdy nie zezwalaj takim witrynom na wysyłanie Ci powiadomień. Korzystaj również z niezawodnego narzędzia zabezpieczającego i regularnie przeprowadzaj skanowanie systemu. Jeśli uważasz, że Twój komputer jest już zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować zainfekowane złośliwe oprogramowanie.

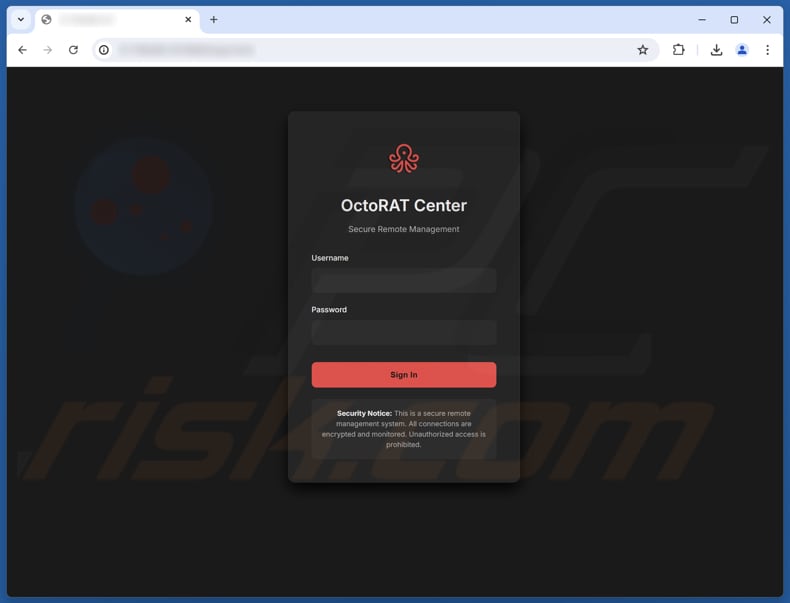

Strona logowania do panelu administracyjnego OctoRAT:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest OctoRAT?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania OctoRAT.

- KROK 2. Sprawdź, czy Twój komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem — zazwyczaj najlepiej jest pozwolić programom antywirusowym lub anty-malware wykonać to automatycznie. Aby usunąć to złośliwe oprogramowanie, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz ręcznie usunąć złośliwe oprogramowanie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które chcesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań, i zidentyfikowałeś program, który wygląda podejrzanie, wykonaj następujące czynności:

Pobierz program o nazwie Autoruns. Program ten wyświetla aplikacje uruchamiane automatycznie, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten wyświetla aplikacje uruchamiane automatycznie, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij przycisk Start, kliknij opcję Zamknij, kliknij opcję Uruchom ponownie, a następnie kliknij przycisk OK. Podczas uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż pojawi się menu zaawansowanych opcji systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w „trybie awaryjnym z obsługą sieci”:

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz „Zaawansowane”, a następnie wybierz opcję „Ustawienia” z wyników wyszukiwania. Kliknij opcję „Zaawansowane opcje uruchamiania”, a następnie w otwartym oknie „Ogólne ustawienia komputera” wybierz opcję „Zaawansowane uruchamianie”.

Kliknij przycisk „Uruchom ponownie teraz”. Komputer uruchomi się ponownie i wyświetli menu „Zaawansowane opcje uruchamiania”. Kliknij przycisk „Rozwiązywanie problemów”, a następnie przycisk „Opcje zaawansowane”. Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania”.

Kliknij przycisk „Uruchom ponownie”. Komputer uruchomi się ponownie i wyświetli ekran ustawień startowych. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w trybie awaryjnym z obsługą sieci:

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij „Uruchom ponownie”, przytrzymując klawisz „Shift” na klawiaturze. W oknie „Wybierz opcję” kliknij „Rozwiązywanie problemów”, a następnie wybierz „Opcje zaawansowane”.

W menu opcji zaawansowanych wybierz „Ustawienia startowe” i kliknij przycisk „Uruchom ponownie”. W kolejnym oknie należy nacisnąć klawisz „F5” na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w „trybie awaryjnym z obsługą sieci”:

Rozpakuj pobrany plik archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrany plik archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” oraz „Ukryj wpisy systemu Windows”. Po wykonaniu tej procedury kliknij ikonę „Odśwież”.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” oraz „Ukryj wpisy systemu Windows”. Po wykonaniu tej procedury kliknij ikonę „Odśwież”.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik złośliwego oprogramowania, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik złośliwego oprogramowania, który chcesz usunąć.

Należy zapisać pełną ścieżkę i nazwę programu. Należy pamiętać, że niektóre złośliwe oprogramowania ukrywają nazwy procesów pod nazwami legalnych procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy na jego nazwę i wybierz opcję „Usuń”.

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (zapewnia to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Przed kontynuowaniem należy włączyć wyświetlanie ukrytych plików i folderów. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, pamiętaj, aby go usunąć.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych czynności powinno usunąć wszelkie złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie posiadasz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze, lepiej zapobiegać infekcji niż próbować później usuwać złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, zainstaluj najnowsze aktualizacje systemu operacyjnego i używaj oprogramowania antywirusowego. Aby mieć pewność, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem OctoRAT. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Użytkownicy nie zawsze muszą formatować swoje urządzenia, aby usunąć infekcję. Zamiast tego powinni uruchomić renomowane narzędzie antywirusowe lub anty-malware, takie jak Combo Cleaner, aby przeskanować system i bezpiecznie usunąć OctoRAT.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie?

Złośliwe oprogramowanie może służyć do kradzieży danych osobowych, przejmowania kont, szyfrowania plików, szpiegowania aktywności (np. nagrywania ekranu lub robienia zrzutów ekranu), zdalnego sterowania zainfekowanym systemem, wykonywania dodatkowych zadań, kradzieży tożsamości itp.

Jaki jest cel OctoRAT?

Celem OctoRAT jest zapewnienie atakującym pełnej zdalnej kontroli nad zainfekowanym systemem, aby mogli oni kraść dane, uzyskiwać dostęp do kont, zarządzać plikami, szpiegować ofiarę i wykonywać inne złośliwe działania (w tym nękanie za pomocą funkcji „żartobliwych”).

W jaki sposób OctoRAT przeniknął do mojego komputera?

OctoRAT jest dostarczany za pośrednictwem fałszywego rozszerzenia VS Code dostępnego w oficjalnym sklepie. Rozszerzenie pobiera droppera VBScript o nazwie Anivia.vbs, który następnie uruchamia program ładujący PowerShell. Program ładujący odszyfrowuje i uruchamia złośliwe oprogramowanie całkowicie w pamięci, a następnie wprowadza ostateczny ładunek, OctoRAT, do legalnego procesu systemu Windows, aby uniknąć wykrycia.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner może wykrywać i eliminować większość znanego złośliwego oprogramowania, ale niektóre zaawansowane zagrożenia mogą ukrywać się głęboko w systemie. Dlatego zdecydowanie zaleca się przeprowadzenie pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję