Ransomware payB

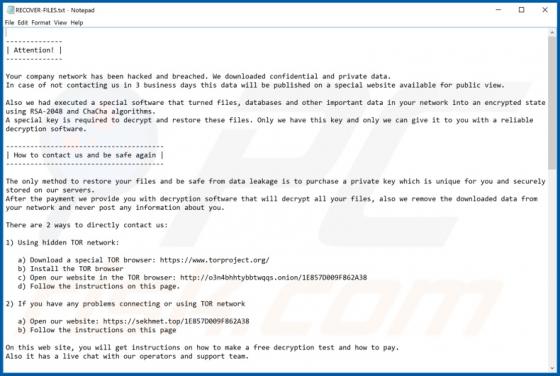

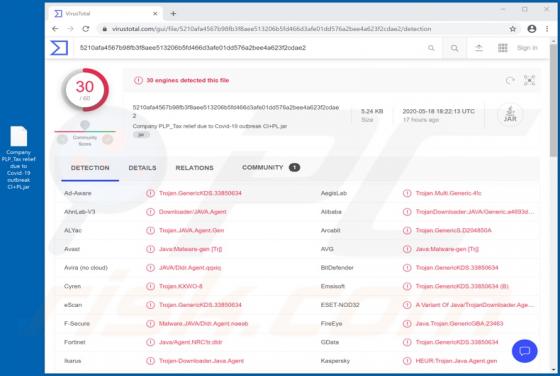

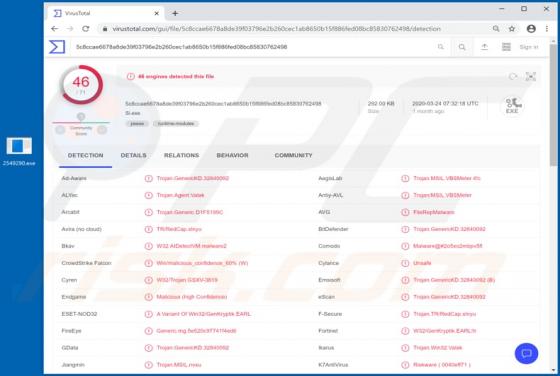

payB to nazwa złośliwego programu należącego do rodziny ransomware Dharma. Odkrycie tego malware jest przypisywane dnwls0719. Ransomware payB działa poprzez szyfrowanie danych i żądanie zapłaty za ich odszyfrowanie. Podczas procesu szyfrowania nazwy wszystkich plików, których dotyczy problem, są