Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest malware TCLBanker?

TCLBanker to trojan bankowy, który atakuje użytkowników w Brazylii, cicho monitorując ich przeglądarki i aktywując się, gdy odwiedzają którąkolwiek z 59 monitorowanych stron bankowych, fintechowych lub kryptowalutowych. Po aktywacji nakłada przekonujący fałszywy interfejs na prawdziwą sesję bankową ofiary, aby przechwycić dane logowania, jednocześnie umożliwiając operatorom zdalne obserwowanie i manipulowanie zainfekowaną maszyną.

Według badań Elastic Security Labs, TCLBanker jest uznawany za znaczącą aktualizację wcześniejszych brazylijskich rodzin trojanów bankowych znanych jako Maverick i SORVEPOTEL. Kampania jest wewnętrznie śledzona jako REF3076. W momencie analizy kilka komponentów było wciąż w fazie rozwoju, co sugeruje, że malware znajdował się na wczesnym etapie operacyjnym.

Malware dociera na urządzenie podszywając się pod legalny instalator oprogramowania Logitech, a po aktywacji rozprzestrzenia się dalej, przejmując konta WhatsApp i Outlook zainfekowanego użytkownika w celu wysyłania wiadomości phishingowych do jego kontaktów.

Przegląd TCLBanker

Główny komponent bankowy TCLBanker, wewnętrznie oznaczony jako Tcl.Agent, wykorzystuje UI Automation do ciągłego monitorowania paska adresu popularnych przeglądarek internetowych. W momencie, gdy ofiara przechodzi na jedną z 59 docelowych brazylijskich domen bankowych, fintechowych lub kryptowalutowych, malware nawiązuje połączenie WebSocket ze swoim serwerem dowodzenia i kontroli i powiadamia operatora, że ofiara jest aktywna na stronie bankowej.

Po otwarciu sesji atakujący może wdrożyć pełnoekranową nakładkę opartą na WPF, która całkowicie zakrywa okno przeglądarki ofiary. Nakładki te mogą wyświetlać przekonujące fałszywe strony logowania do bankowości, fałszywe ekrany postępu Windows Update oraz komunikaty typu voice-phishing (vishing) - wszystko zaprojektowane tak, aby skłonić ofiarę do podania danych logowania lub autoryzacji fałszywej transakcji bez świadomości, że interfejs jest sfałszowany.

Możliwości zdalnego dostępu i kontroli

Oprócz frameworka nakładek, TCLBanker zapewnia operatorom szereg narzędzi zdalnych podczas aktywnej sesji. Mogą oni wykonywać zrzuty ekranu, przesyłać strumieniowo ekran ofiary na żywo, rejestrować naciśnięcia klawiszy za pomocą wbudowanego keyloggera, przechwytywać zawartość schowka oraz wykonywać polecenia powłoki bezpośrednio na zainfekowanej maszynie.

Aby uniemożliwić ofiarom zamknięcie nakładki lub przełączanie okien, TCLBanker aktywnie blokuje kilka skrótów klawiszowych - w tym Tab, Escape, Alt+F4, PrintScreen i klawisz Windows - oraz zamyka Menedżer zadań co 500 milisekund, jeśli ofiara spróbuje go otworzyć. Nakładki są również ukryte przed narzędziami do przechwytywania ekranu za pomocą flagi WDA_EXCLUDEFROMCAPTURE, dzięki czemu nie można ich łatwo udokumentować ani wykryć za pomocą oprogramowania nagrywającego.

Moduły robaka: samodzielne rozprzestrzenianie się przez WhatsApp i Outlook

TCLBanker zawiera dwa komponenty robaka oznaczone jako Tcl.WppBot. Pierwszy przejmuje uwierzytelnioną sesję przeglądarki WhatsApp Web ofiary, aby cicho wysyłać wiadomości phishingowe do wszystkich kontaktów. Drugi wykorzystuje automatyzację COM do wysyłania wiadomości phishingowych bezpośrednio za pośrednictwem własnego konta Outlook ofiary.

Ponieważ te wiadomości przychodzą z prawdziwego, zaufanego konta, a nie od nieznanego nadawcy, odbiorcy są znacznie bardziej skłonni otworzyć link lub załącznik i sami uruchomić instalator. Każda nowo zainfekowana maszyna staje się kolejnym punktem dystrybucji, umożliwiając malware rozprzestrzenianie się w sieciach społecznościowych bez konieczności obsługi dodatkowej infrastruktury przez atakującego.

Docelowe aplikacje

TCLBanker monitoruje nawigację przeglądarki w Chrome, Firefox, Microsoft Edge, Brave, Opera i Vivaldi. Obserwuje wizyty na 59 brazylijskich domenach bankowych, fintechowych i kryptowalutowych - lista obejmuje główne banki detaliczne, platformy płatności cyfrowych oraz giełdy kryptowalut działające w Brazylii.

Moduły robaka celują konkretnie w WhatsApp Web (dostępny przez dowolną z monitorowanych przeglądarek) oraz Microsoft Outlook w celu samodzielnego rozprzestrzeniania się. Geofencing malware weryfikuje brazylijskie ustawienia regionalne języka portugalskiego, identyfikatory regionalne i układ klawiatury przed aktywacją, więc cicho kończy działanie na maszynach spoza zamierzonego profilu docelowego.

Trwałość i unikanie obrony

Aby przetrwać restarty, TCLBanker kopiuje swój katalog aplikacji do %LocalAppData%\LogiAI i rejestruje ukryte zaplanowane zadanie o nazwie RuntimeOptimizeService z wyzwalaczem logowania, dzięki czemu automatycznie uruchamia się ponownie przy każdym logowaniu użytkownika.

Początkowa infekcja opiera się na sideloadingu DLL: legalny plik wykonywalny Logitech ładuje złośliwą bibliotekę screen_retriever_plugin.dll umieszczoną obok niego, która deszyfruje i uruchamia główny ładunek w pamięci bez zapisywania oczywistych plików na dysku. Samo deszyfrowanie ładunku jest uzależnione od środowiska - kończy się cicho niepowodzeniem, jeśli malware wykryje, że działa w sandboxie, zautomatyzowanym środowisku analizy lub na platformie wirtualizacyjnej.

Przed aktywacją TCLBanker przeprowadza co najmniej sześć sprawdzeń antydebugowych, szuka oprogramowania do wirtualizacji (VMware, VirtualBox, KVM, Xen, Parallels, QEMU), skanuje w poszukiwaniu nazw użytkowników powiązanych z sandboxami, weryfikuje, czy maszyna ma co najmniej 64 GB miejsca na dysku, 2 GB RAM-u i dwa rdzenie procesora, oraz łata rejestrowanie ETW (Event Tracing for Windows) w celu zmniejszenia wykrywalności przez narzędzia monitorowania bezpieczeństwa. Podsystem nadzorczy (watchdog) również stale sprawdza obecność debuggerów i narzędzi instrumentacji podczas działania malware.

| Nazwa | Wirus TCLBanker |

| Typ Zagrożenia | Trojan bankowy, Trojan, Trojan zdalnego dostępu (RAT) |

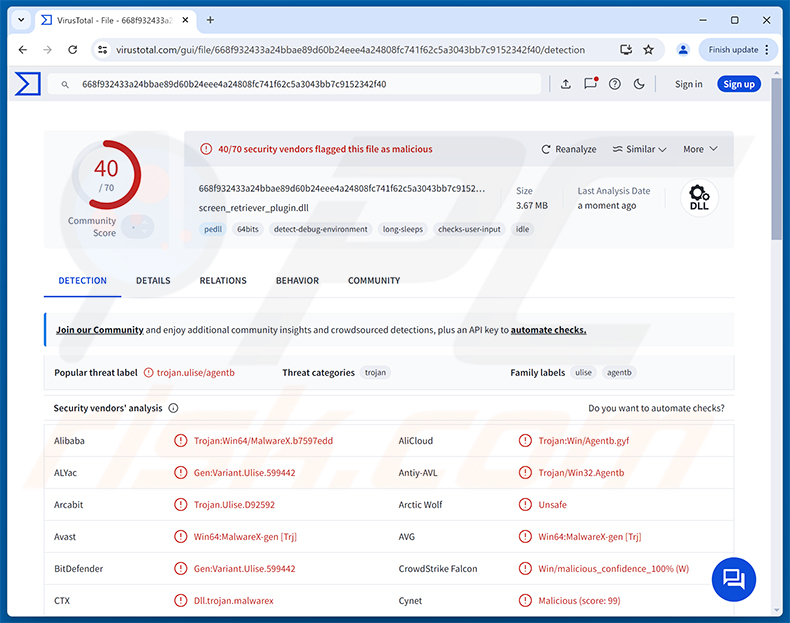

| Nazwy Wykrywania | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Gen:Variant.Ulise.599442), ESET-NOD32 (Win64/Agent.IXI Trojan), Kaspersky (HEUR:Trojan.Win32.Agentb.gen), Microsoft (Trojan:Win32/Malgent), Pełna Lista (VirusTotal) |

| Objawy | Trojany bankowe są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i pozostawać w ukryciu, dlatego na zainfekowanej maszynie nie są wyraźnie widoczne żadne szczególne objawy. |

| Metody Dystrybucji | Strojanizowany instalator oprogramowania (Logitech Logi AI Prompt Builder), sideloading DLL, wiadomości WhatsApp wysyłane z zainfekowanych kont, wiadomości phishingowe wysyłane z zainfekowanych kont Outlook. |

| Szkody | Skradzione dane logowania do bankowości i dane osobowe, kradzież tożsamości, straty finansowe, nieautoryzowane transakcje bankowe, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Podsumowanie

TCLBanker to wyrafinowany trojan bankowy, który łączy przechwytywanie danych logowania, kontrolę sesji zdalnych na żywo i samodzielną propagację, aby celować konkretnie w brazylijskich użytkowników bankowości internetowej. Jego zaawansowane zabezpieczenia przed analizą, dostarczanie za pomocą sideloadingu DLL oraz zdolność do rozprzestrzeniania się przez własne zaufane konta ofiar sprawiają, że jest trudniejszy niż przeciętne zagrożenie do wykrycia i powstrzymania.

Ofiary mogą napotkać nieautoryzowane transakcje finansowe, kradzież danych logowania do bankowości, kradzież tożsamości oraz szersze naruszenie bezpieczeństwa kont dzięki dostępowi powłoki, jaki operatorzy uzyskują podczas aktywnej sesji. Malware powinno zostać natychmiast usunięte z systemu.

Więcej przykładów trojanów bankowych to CHAVECLOAK, Ares i Javali.

W jaki sposób TCLBanker zinfiltrował mój komputer?

Według Elastic Security Labs, TCLBanker jest dystrybuowany jako strojanizowana wersja instalatora Logitech Logi AI Prompt Builder, spakowana w archiwum ZIP. Gdy ofiara uruchomi MSI, legalny plik wykonywalny Logitech jest podstępem zmuszany do załadowania złośliwej biblioteki DLL (screen_retriever_plugin.dll) umieszczonej obok niego - technika zwana sideloadingiem DLL. Ta biblioteka DLL następnie deszyfruje i uruchamia ładunek trojana bankowego w pamięci.

Gdy jedna maszyna zostanie zainfekowana, TCLBanker rozprzestrzenia się automatycznie. Przejmuje uwierzytelnioną sesję przeglądarki WhatsApp Web ofiary, aby wysyłać wiadomości phishingowe do wszystkich kontaktów, oraz wykorzystuje własne konto Outlook ofiary za pomocą automatyzacji COM do wysyłania wiadomości phishingowych do odbiorców w książce adresowej. Ponieważ wiadomości pochodzą z prawdziwego, rozpoznawalnego konta, odbiorcy są bardziej skłonni im zaufać i uruchomić zawarty w nich link instalatora.

Ogólnie rzecz biorąc, zagrożenia tego rodzaju docierają do ofiar również poprzez niechciane wiadomości phishingowe od nieznanych nadawców, złośliwe reklamy, fałszywe strony pobierania oprogramowania oraz cracki oprogramowania i generatory kluczy udostępniane za pośrednictwem sieci torrent i platform wymiany plików.

Jak uniknąć instalacji malware?

Należy zachować ostrożność wobec nieoczekiwanych wiadomości - nawet od osób, które Pan/Pani zna. Jeśli kontakt z WhatsApp lub e-mail od współpracownika zawiera nietypowy link lub załącznik, którego Pan/Pani się nie spodziewał(a), należy zweryfikować to z nadawcą za pośrednictwem innego kanału przed kliknięciem lub pobraniem czegokolwiek. Oprogramowanie należy pobierać wyłącznie z oficjalnych stron deweloperów lub zweryfikowanych sklepów z aplikacjami i zachować ostrożność wobec instalatorów dostarczanych jako pliki ZIP z nieznanych źródeł. System operacyjny i wszystkie aplikacje powinny być na bieżąco aktualizowane, aby znane luki nie mogły zostać wykorzystane przed ich załataniem.

Należy unikać pirackiego oprogramowania, generatorów kluczy i nieoficjalnych narzędzi aktywacji, ponieważ są one jednymi z najczęstszych nośników trojanów bankowych i podobnego malware. Należy korzystać z renomowanego programu zabezpieczającego i regularnie przeprowadzać skanowanie w celu wykrycia zagrożeń, które ominęły początkowe zabezpieczenia. Jeśli uważa Pan/Pani, że komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows w celu automatycznego usunięcia zinfiltrowanego malware.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest TCLBanker?

- KROK 1. Ręczne usuwanie malware TCLBanker.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem - zazwyczaj lepiej jest pozwolić programom antywirusowym lub antymalware zrobić to automatycznie. Aby usunąć to malware, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chce Pan/Pani usunąć malware ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy malware, które próbuje Pan/Pani usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdził(a) Pan/Pani listę programów działających na komputerze, na przykład za pomocą menedżera zadań, i zidentyfikował(a) program, który wygląda podejrzanie, należy kontynuować następujące kroki:

Pobierz program o nazwie Autoruns. Program ten wyświetla automatycznie uruchamiane aplikacje, lokalizacje rejestru i systemu plików:

Pobierz program o nazwie Autoruns. Program ten wyświetla automatycznie uruchamiane aplikacje, lokalizacje rejestru i systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciskaj wielokrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Zaawansowane opcje systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Komputer uruchomi się ponownie w „Menu zaawansowanych opcji uruchamiania". Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie na ekranie Ustawień uruchamiania. Naciśnij F5, aby uruchomić w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilanie. W otwartym menu kliknij „Uruchom ponownie", przytrzymując klawisz „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij „Rozwiązywanie problemów", następnie wybierz „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie należy nacisnąć klawisz „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Options" u góry i odznacz opcje „Hide Empty Locations" oraz „Hide Windows Entries". Po wykonaniu tej procedury kliknij ikonę „Refresh".

W aplikacji Autoruns kliknij „Options" u góry i odznacz opcje „Hide Empty Locations" oraz „Hide Windows Entries". Po wykonaniu tej procedury kliknij ikonę „Refresh".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik malware, który chcesz usunąć.

Należy zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre malware ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest unikanie usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chce Pan/Pani usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Delete".

Po usunięciu malware za pomocą aplikacji Autoruns (gwarantuje to, że malware nie uruchomi się automatycznie przy następnym starcie systemu), należy wyszukać nazwę malware na komputerze. Przed kontynuowaniem upewnij się, że ukryte pliki i foldery są włączone. Jeśli znajdziesz nazwę pliku malware, upewnij się, że go usuniesz.

Uruchom ponownie komputer w normalnym trybie. Wykonanie tych kroków powinno usunąć wszelkie malware z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności komputerowych. Jeśli nie posiada Pan/Pani tych umiejętności, usuwanie malware należy pozostawić programom antywirusowym i antymalware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest zapobiegać infekcjom niż później próbować usuwać malware. Aby zapewnić bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji malware, zalecamy skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware TCLBanker, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Formatowanie usunie TCLBanker, ale spowoduje również usunięcie wszystkich plików z dysku. Uruchomienie zaufanego narzędzia bezpieczeństwa, takiego jak Combo Cleaner, jest bezpieczniejszym pierwszym krokiem i powinno wystarczyć w większości przypadków do usunięcia infekcji bez utraty danych.

Jakie są największe problemy, które może powodować malware TCLBanker?

TCLBanker może przechwytywać sesje bankowe na żywo, wyświetlać fałszywe nakładki logowania w celu kradzieży danych uwierzytelniających i umożliwiać operatorom zdalne obserwowanie i kontrolowanie zainfekowanej maszyny. Może to prowadzić do nieautoryzowanych przelewów bankowych, utraty dostępu do kont finansowych, kradzieży tożsamości oraz rozprzestrzeniania malware na własne kontakty ofiary za pośrednictwem WhatsApp i poczty e-mail.

Jaki jest cel malware TCLBanker?

TCLBanker został zaprojektowany do kradzieży danych logowania do bankowości i ułatwiania fałszywych transakcji przeciwko brazylijskim użytkownikom bankowości. Monitoruje przeglądarki pod kątem wizyt na docelowych stronach finansowych, aktywuje sesję z fałszywą nakładką, aby nakłonić ofiary do podania danych logowania, i zapewnia operatorowi dostęp w czasie rzeczywistym do zainfekowanej maszyny podczas tej sesji.

W jaki sposób malware TCLBanker zinfiltrował mój komputer?

Udokumentowano, że TCLBanker rozprzestrzenia się poprzez strojanizowany instalator Logitech Logi AI Prompt Builder dostarczany w archiwum ZIP, a także poprzez wiadomości phishingowe wysyłane automatycznie z własnych kont WhatsApp i Outlook zainfekowanych użytkowników. Ogólnie rzecz biorąc, zagrożenia tego rodzaju docierają do ofiar również za pośrednictwem wiadomości phishingowych od nieznanych nadawców, fałszywych stron pobierania oprogramowania, złośliwych reklam i pirackiej zawartości.

Czy Combo Cleaner ochroni mnie przed malware?

Tak. Combo Cleaner potrafi wykryć i usunąć większość znanych zagrożeń malware, w tym trojany bankowe takie jak TCLBanker. Ponieważ wyrafinowane zagrożenia mogą głęboko osadzić się w systemie, uruchomienie pełnego skanowania jest najlepszym sposobem na potwierdzenie, że infekcja została całkowicie usunięta.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję